In der heutigen digitalen Welt ist der Schutz sensibler Daten und Zugangsschlüssel von größter Bedeutung. Unternehmen stehen vor der Herausforderung, ihre Codebasen, Datenbanken und Kommunikationsplattformen kontinuierlich auf versehentlich offengelegte Secrets zu überwachen. Missbräuchlicher Zugriff auf API-Schlüssel, Authentifizierungsinformationen oder andere vertrauliche Daten kann verheerende Folgen haben, angefangen bei Datenverlust bis hin zu erheblichen finanziellen Schäden. Genau an dieser Stelle setzt Blacklight an: ein vielseitiges und leistungsstarkes Tool zur Erkennung und zum Schutz vor der unbeabsichtigten Offenlegung geheimer Informationen. Blacklight ist kein gewöhnlicher Scanner.

Es vereint die Fähigkeit, unterschiedliche Datenquellen wie lokale Dateien, Git-Repositories, Datenbanken, Cloud-Speicher wie Google Drive oder Dropbox sowie Slack-Nachrichten und Dateien zu analysieren. Durch diese breite Abdeckung bietet Blacklight eine Rundum-Sicherheitslösung für Unternehmen und Entwickler, die sensible Informationen frühzeitig entdecken und dadurch Sicherheitsvorfälle vermeiden wollen. Das Herzstück von Blacklight bildet seine fortschrittliche Erkennungstechnologie. Es arbeitet mit regelbasierten Mustern, die kontinuierlich erweitert und angepasst werden können. Dies ermöglicht eine präzise Erkennung von geheimen Schlüsseln, Tokens, Zugangsdaten, API-Keys, Datenbank-Verbindungsstrings und sogar von spezifischen formatierten Schlüsseln verschiedenster Cloud-Anbieter und Dienste.

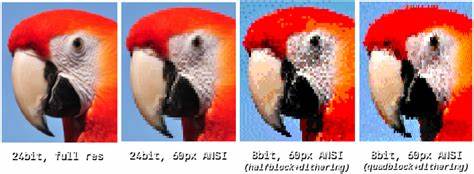

Dabei unterstützt Blacklight mehrere Programmiersprachen und Dateiformate, sodass weder strukturierte noch unstrukturierte Daten unberücksichtigt bleiben. Besonders hervorzuheben ist die konfigurierbare Schweregrad- und Regelkategorisierung, die es Nutzern erlaubt, Funde nach ihrer Kritikalität zu bewerten und entsprechende Prioritäten bei der Behebung zu setzen. Blacklight legt großen Wert auf eine benutzerfreundliche Erfahrung und ist sowohl für Windows, Linux als auch macOS verfügbar. Die Ausgabe der Scan-Ergebnisse erfolgt in übersichtlichen, farbkodierten Tabellenformaten, die dank der Integration von go-pretty leicht zu interpretieren sind. Diese visuelle Darstellung erleichtert Security-Teams und Entwicklern das schnelle Auffinden von kritischen Sicherheitslücken.

Neben der lokalen und Repository-basierten Analyse bietet Blacklight auch hochentwickelte Funktionen für die Cloud und Kollaborationsplattformen. Der Scanner kann beispielsweise ganze AWS S3 Buckets durchforsten, Google Drive- sowie Dropbox-Ordner inklusive Unterordner abdecken und somit auch Dateien in Cloud-Speichern auf sensible Daten überprüfen. Ebenfalls besonders ist die Integration mit Slack, einer der führenden Kommunikationsplattformen für Unternehmen. Da auch in Slack Kanälen und Direktnachrichten gelegentlich vertrauliche Daten geteilt werden, stellt die Slack-Scanner-Funktion von Blacklight eine wichtige Sicherheitsmaßnahme dar. Sie kann öffentliche und private Kanäle, Threads, Direktnachrichten und sogar geteilte Dateien erfassen.

Durch einen einfachen OAuth-Token und passende Berechtigungen ermöglicht Blacklight eine automatische und tiefgehende Analyse des Workspace mit der Option, scannbare Zeiträume und Kanäle flexibel zu bestimmen. Für Unternehmen, die sich Sorgen über Performance und Zeitaufwand machen, bietet Blacklight verschiedene Optionen zur Optimierung. Beispielsweise lässt sich der Scanzeitraum mit einem Tage-Parameter begrenzen und die Anzahl der zu prüfenden Kanäle oder Ordner gezielt auswählen. Zudem sind Dateigrößenbeschränkungen integriert, sodass große Dateien übersprungen werden können, was lange Scanzeiten vermeidet. Insbesondere beim Cloud-Speicher-Scan ermöglicht die automatische Erkennung von Dateiformaten wie JSON, YAML, XML, INI, ENV oder einfachen Textdateien eine effiziente Verarbeitung und genaue Analyse, ohne dass Einstellungen eingehend angepasst werden müssen.

Token und Zugangsdaten für die einzelnen Cloud-Dienste werden sicher verwaltet und müssen nicht permanent neu eingegeben werden, was den Betrieb vereinfacht und sicherer macht. Blacklight überzeugt nicht nur durch seine technischen Funktionen, sondern auch durch seine Flexibilität in der Anpassung. Die integrierte Regelverwaltung erlaubt es, eigene Regeln zu erstellen und zu hinterlegen, sodass unternehmensspezifische Secrets oder besondere Muster erkannt werden können. Die Rules werden in einer leicht verständlichen YAML-Datei gespeichert und enthalten Angaben wie den Erkennungsregex, Schweregrad, Kategorie und eine Beschreibung. Vorhandene Regeln können deaktiviert oder neue hinzugefügt werden, was eine kontinuierliche Anpassung an neue Bedrohungen und interne Anforderungen unterstützt.

Das mitgelieferte Regel-Set von Blacklight ist umfangreich. Es umfasst Sektionen wie Authentifizierung und Autorisierung, Cloud- und Infrastruktur-Secrets, API-Schlüssel, Zahlungsinformationen, Datenbankverbindungen, Kommunikationstokens, CI/CD-Token und sogar AI- und Machine-Learning-bezogene Schlüssel. So wird gewährleistet, dass nahezu alle verbreiteten und kritischen Geheimnisse professionell erkannt werden. Auch die regelmäßige Aktualisierung des Tools und der Regeln durch die Open-Source-Community stellt sicher, dass Blacklight stets am Puls der Zeit bleibt und neue Muster von Attacken oder Datenlecks früh erkannt werden können. Der Einsatz von Blacklight ist für Entwickler, DevOps-Teams und Sicherheitsexperten empfehlenswert, die ihre gesamte Umgebung überwachen möchten.

Von der lokalen Entwicklungsumgebung über Produktivdatenbanken bis hin zu Slack-Arbeitsbereichen und Cloud-Speichern lässt sich ein automatisierter Check etablieren, der vor unbeabsichtigten Geheimnislecks schützt. Die Integration in bestehende Pipelines oder CI/CD-Ketten ist ebenso möglich, sodass vor dem Deployment ein automatischer Scan erfolgt und Probleme früh erkannt werden. Die einfache Installation via Binaries, Go-Befehl, Docker oder Windows-Executables macht den Einstieg leicht und schnell. Blacklight unterstützt vielfältige Einsatzszenarien und eignet sich insbesondere für Teams, die nach einer schnellen, skalierbaren und plattformübergreifenden Lösung suchen, ohne sich in komplexen Sicherheitsprodukten verlieren zu müssen. Ein weiterer wichtiger Punkt ist der Augenblick der Berichterstattung.

Statt nur rohe Ergebnisse auszugeben, liefert Blacklight kontextreiche und leicht verständliche Meldungen mit fundierten Details zu Fundstellen und Übertretungen. Dies hilft bei der schnellen Einschätzung der Schwere und der notwendigen Gegenmaßnahmen. Das Tool ist auch für weniger erfahrene Nutzer zugänglich, da es mit klarer Dokumentation, gut strukturiertem Code und hilfreichen Beispielen ausgestattet ist. Abschließend lässt sich sagen, dass Blacklight ein unverzichtbares Werkzeug für moderne Softwareentwicklung und IT-Security darstellt, das durch seine Vielseitigkeit, Präzision und Benutzerfreundlichkeit überzeugt. In einer Zeit, in der Datensicherheit immer mehr an Bedeutung gewinnt und immer komplexere Systeme verwaltet werden müssen, hilft Blacklight, Risiken systematisch zu minimieren und den Schutz sensibler Informationen zu gewährleisten.

Für Unternehmen, die auf der Suche nach einem umfassenden Tool zum Geheimnis-Scanning sind, bietet Blacklight eine robuste, flexible und kontinuierlich weiterentwickelte Lösung. Damit trägt es entscheidend dazu bei, Sicherheitsvorfälle zu verhindern, Compliance-Anforderungen zu erfüllen und das Vertrauen der Kunden zu stärken. Wer seine digitale Infrastruktur sicherer gestalten möchte, findet mit Blacklight einen zuverlässigen Partner, der mit modernster Technik und durchdachten Funktionen den Schutz sensibler Daten gewährleistet. Die Kombination aus starker Erkennung, breitem Funktionsumfang und einfacher Handhabung macht Blacklight zu einem wertvollen Asset im Kampf gegen Datenlecks und Geheimnisoffenlegungen in Unternehmen jeder Größe.

![Outdoor boys quits YouTube [video]](/images/2257596F-7413-4B12-A6E3-09FA166B963D)