Die zunehmende Digitalisierung unseres Alltags hat die Nutzung von Online-Diensten und Plattformen massiv vereinfacht, gleichzeitig aber auch neue Sicherheitsrisiken geschaffen. Ein zentraler Baustein moderner Internet-Sicherheit ist die Zwei-Faktor-Authentifizierung (2FA). Dabei erhalten Nutzer neben ihrem Passwort einen zusätzlichen Einmal-Code, meist per SMS, der die Sicherheit der Anmeldung auf ein deutlich höheres Niveau hebt. Doch eine investigative Analyse der weltweiten Telekommunikationsinfrastruktur offenbart, dass gerade dieser sicherheitsrelevante Schritt womöglich große Schwachstellen besitzt. Viele Verbraucher vertrauen darauf, dass die per SMS zugesandten 2FA-Codes sicher und ausschließlich zwischen dem Anbieter und dem Nutzer übertragen werden.

Der Warnhinweis „Teilen Sie diesen Code mit niemandem“ unterstreicht die Bedeutung und Vertraulichkeit dieser Zahlencodes. Allerdings zeigen Forschungen und Berichte, dass der Weg eines Codes vom Server des Tech-Unternehmens bis zum Empfänger keineswegs linear oder direkt verläuft. Stattdessen durchläuft die Nachricht eine komplexe Kette von Zwischenstationen – von Mobilfunkanbietern über internationale Vermittler bis hin zu Telekom-Infrastruktur-Dienstleistern. Ein kritischer Schwachpunkt liegt in der veralteten Grundlage der SMS-Technik selbst. Seit Jahrzehnten ist das Short Message Service-Protokoll fest etabliert und wurde kaum an neue Sicherheitsstandards angepasst.

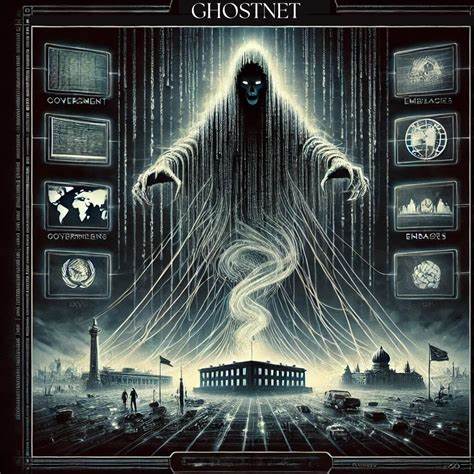

Es wurde in einer Zeit entwickelt, in der Angriffe auf Nachrichtenübermittlung kaum im Fokus standen. Die SMS enthält keine Ende-zu-Ende-Verschlüsselung, was bedeutet, dass die gesendeten Informationen im Klartext übermittelt werden. Daraus ergibt sich, dass jede Zwischenstation im Übertragungsnetz durchaus Zugang zu den Inhalten der Nachricht hat. Diese kryptischen Zwischenstationen fungieren als eine Art winziger Mittelsmann. Sie sind häufig kleine, unscheinbare Firmeneinheiten oder Zwischenhändler, die SMS-Dienste bündeln und weiterreichen.

Aufgrund der multinationalen Struktur der Telekommunikationsbranche sind an der Übermittlung eines einzigen SMS-Codes oft eine Vielzahl von Unternehmen aus unterschiedlichen Ländern beteiligt. Viele von ihnen unterliegen zudem verschiedenen Regulierungen und verfügen nicht in gleichem Maße über Sicherheitsmaßnahmen. Die Herausforderung für Nutzer besteht darin, dass sie beim Empfang eines Zwei-Faktor-Codes keine Kontrolle oder Einsicht darüber haben, wer die Nachricht auf ihrem Weg gesehen oder sogar abgefangen hat. Sowohl der versendende Tech-Riese als auch der Endverbraucher wissen nicht genau, welche Zwischenhändler beim Transport der Nachricht involviert sind. Das schafft ein unsichtbares Risiko.

Diese Erkenntnisse werfen grundlegende Fragen zur Sicherheit der gängigen Zwei-Faktor-Authentifizierung per SMS auf. Gerade bei hochsensiblen Anwendungen wie Online-Banking, E-Mail-Zugängen oder Firmenportalen kann ein abgefangener Einmal-Code gefährlich sein. Kriminelle könnten solche Codes theoretisch abfangen und eigenständig Zugriff auf fremde Konten erlangen. Parallel zu diesen technischen und strukturellen Schwächen wächst die Debatte, ob SMS-basierte 2FA noch zeitgemäß ist oder durch sicherere Alternativen ersetzt werden sollte. Moderne Methoden wie sogenannte Authenticator-Apps nutzen verschlüsselte und isolierte Protokolle, die ausschließlich auf dem Gerät des Nutzers generieren werden.

Auch Hardware-Token bieten einen zusätzlichen Schutz, da sie einmalige, vom Gerät generierte Codes liefern, die nicht über das Netzwerk laufen. Der Telekommunikationssektor steht hier allerdings vor enormen Herausforderungen. Die bestehende Infrastruktur ist auf weitgehende Kompatibilität und Geschwindigkeit ausgelegt, weniger auf umfassende Sicherheit. Die Integration verschlüsselter Nachrichtenwege würde umfangreiche technische Neuerungen und Investitionen erfordern. Dennoch ist es erforderlich, dass Anbieter und Regulierungsbehörden diese Thematik konsequent angehen und Nutzer über mögliche Risiken besser aufklären.

Im Angesicht dieser komplexen Realitäten empfiehlt es sich für Privatpersonen und Unternehmen, sich nicht alleine auf SMS-2FA zu verlassen. Eine mehrschichtige Sicherheitsstrategie, die unterschiedliche Schutzmechanismen kombiniert, ist das sinnvollste Vorgehen. Das beinhaltet neben der Verwendung sicherer Authenticator-Apps auch die regelmäßige Überprüfung von Kontoaktivitäten und gegebenenfalls der Einsatz von Biometrics oder Hardware-Sicherheitskeys. Zusammenfassend zeigt die Untersuchung der SMS-Übertragungskette, dass der kleine, oft unbeachtete Mittelsmann im Kommunikationsnetzwerk potenziell Zugang zu streng vertraulichen Sicherheitscodes hat. Die damit verbundenen Risiken sollten Anwender, Dienstanbieter und die Telekommunikationsbranche ernst nehmen.

Nur durch Technologieinnovation, regulatorische Maßnahmen und Aufklärung kann das Vertrauen in die Zwei-Faktor-Authentifizierung langfristig gesichert werden. Denn im digitalen Zeitalter sind die sensiblen Zugangsdaten eines Nutzers das wertvollste Gut, dessen Schutz oberste Priorität haben muss.