In der wissenschaftlichen Forschung ist die statistische Signifikanz eine grundlegende Größe, mit der beurteilt wird, ob ein Ergebnis bedeutsam oder zufällig ist. Ein wichtiger Indikator dabei ist der sogenannte P-Wert. Oft ist er der Maßstab dafür, ob Hypothesen bestätigt oder verworfen werden. Wer in der Forschung arbeitet, kennt sicher den kritischen Wert von 0,05. Er markiert die Grenze, unter der Ergebnisse als statistisch signifikant gelten.

Doch gerade rund um diesen Schwellenwert hat sich eine problematische Praxis eingeschlichen: P-Hacking. Dabei handelt es sich um die Manipulation von Daten oder deren Auswertung, um diesen wertvollen Schwellenwert zu erreichen. Dies kann bewusst, aber auch unbewusst geschehen. Das Ziel eines Forschers ist es jedoch, verlässliche und reproduzierbare Erkenntnisse zu gewinnen. Deshalb ist das Vermeiden von P-Hacking entscheidend für die Qualität und Glaubwürdigkeit wissenschaftlicher Arbeiten.

Doch wie gelingt es, P-Hacking zu vermeiden, und warum ist es so gefährlich? Im Folgenden wird dieser komplexe Sachverhalt umfassend beleuchtet und Wege aufgezeigt, wie verantwortungsvoller Umgang mit Daten gelingt. P-Hacking entsteht oft, weil Forschende versucht sind, in ihren Datensätzen herumzuspielen. Beispielsweise werfen sie frühzeitig einen Blick auf die Resultate und optimieren die Analyse iterativ, bis ein signifikanter P-Wert erzielt wird. Vielleicht werden mehrere statistische Tests durchgeführt, wobei das Ergebnis mit der besten Signifikanz ausgewählt wird. Oder es werden Variablen mehrfach angepasst oder Datenpunkte entfernt, um das gewünschte Ergebnis zu erzielen.

All dies verzerrt die tatsächliche Aussagekraft der Studie und erhöht die Wahrscheinlichkeit von falsch positiven Befunden. Dieser Effekt kann grundsätzlich in allen wissenschaftlichen Disziplinen auftreten, ist aber besonders in den Bereichen Psychologie, Biomedizin und Sozialwissenschaften häufig dokumentiert. Die Konsequenzen von P-Hacking reichen weit über einzelne Studien hinaus. Bereits publizierte Ergebnisse, die auf manipulierten oder selektiv ausgewählten Daten basieren, können andere Wissenschaftler in die Irre führen. Die Folge sind fehlerhafte Schlussfolgerungen, ineffiziente Ressourcennutzung und ein Vertrauensverlust in die Wissenschaft.

Dies schadet nicht nur dem Fortschritt in der Forschung, sondern auch der Glaubwürdigkeit von Institutionen und Forscherpersönlichkeiten. Um diese Risiken zu eliminieren, haben sich in den letzten Jahren mehrere Strategien zur Vermeidung von P-Hacking etabliert. Ein besonders wirksamer Ansatz ist die Vorregistrierung von Studien. Dabei werden die Hypothesen, Methoden und geplanten statistischen Analysen vor Beginn der Datenerhebung offen dokumentiert und zeitgestempelt veröffentlicht. Dies setzt klare Grenzen, welche Auswertungen zulässig sind und verhindert nachträgliches „Herumspielen“ mit den Daten.

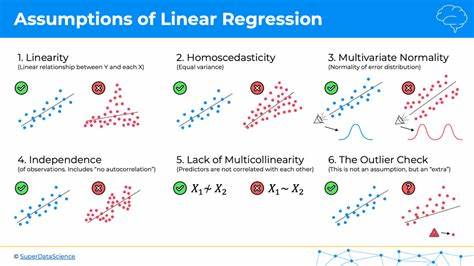

Die Transparenz erhöht die Nachvollziehbarkeit und reduziert die Versuchung oder die unbeabsichtigte Täuschung. Neben der Vorregistrierung spielt die Wahl der statistischen Verfahren eine wichtige Rolle. Forschende sollten stets die für ihre Fragestellung passenden Analysemethoden wählen und auf Mehrfachtests achten. So stellt man sicher, dass Signifikanzen nicht durch zu häufiges Testen künstlich erzeugt werden. Methoden wie die Anpassung von Alpha-Niveaus oder die Anwendung von Korrekturverfahren für Mehrfachvergleiche sind sinnvoll.

Auch ein bewusster Umgang mit der Stichprobengröße ist entscheidend. Kleine Stichproben erhöhen die Wahrscheinlichkeit von Zufallsergebnissen und damit von Fehlinterpretationen. Größere, ausreichend powerstarke Datensätze liefern vertrauenswürdige Resultate und vermindern das Risiko, durch P-Hacking zu bedeutende Befunde zu erzwingen. Die offene Wissenschaftsbewegung trägt ebenfalls maßgeblich zur Eindämmung von P-Hacking bei. Durch die Veröffentlichung von Datensätzen, Analyse-Codes und Forschungsprotokollen können andere Forschende die Methoden und Ergebnisse prüfen und reproduzieren.

Dies macht die Wissenschaft robuster und fördert eine Kultur der Ehrlichkeit und Kollaboration. Eine weitere wichtige Praxis ist die Schulung von Forschenden. Der bewusste Umgang mit Statistik, die Kenntnis von Fallstricken und möglichen Verzerrungen sowie ethische Sensibilisierung im Umgang mit Daten sind Grundvoraussetzungen, um P-Hacking vorzubeugen. Durch Workshops, Seminare und kollegiale Supervision kann das Problembewusstsein geschärft werden. Auch die Rolle der Gutachter und Herausgeber in wissenschaftlichen Zeitschriften darf nicht unterschätzt werden.

Sie sollten kritisch hinterfragen, ob die angewandten Methoden transparent und nachvollziehbar sind und ob Ergebnisse plausibel dargestellt werden. Manchmal fordert dies eine Nachfrage zu nicht vorgemerkten Analysen oder eine ausführlichere Darlegung der Vorgehensweise. Die Förderung von Replikationsstudien ist darüber hinaus eine wertvolle Maßnahme, um P-Hacking aufzudecken und das wissenschaftliche Fundament zu stärken. Insgesamt ist die Bekämpfung von P-Hacking ein gemeinsames Anliegen, das vielfältige Maßnahmen erfordert. Es verlangt eine Kulturveränderung in der Wissenschaft, hin zu mehr Transparenz, Integrität und Methodensicherheit.

Wer seine Daten gewissenhaft und verantwortungsvoll analysiert, leistet nicht nur einen Beitrag zur Qualität seiner eigenen Forschung, sondern trägt auch zum Vertrauen in die Wissenschaft als Ganzes bei. Zusammenfassend lässt sich sagen, dass P-Hacking ein ernstzunehmendes Problem darstellt, das jedoch durch gezielte Strategien verhindert werden kann. Die Kombination aus Vorregistrierung, korrektem Methodenwahl, Statistikwissen, Offenheit der Daten, ethischer Schulung und kritischer Begutachtung ist der Schlüssel zu nachhaltigen und glaubwürdigen wissenschaftlichen Erkenntnissen. Forschende sollten stets den Blick für die Integrität ihrer Arbeit behalten und sich aktiv gegen Praktiken wie P-Hacking positionieren, um den Wert der Wissenschaft zu sichern und Fortschritt zu ermöglichen.