HarmonyOS, das von Huawei entwickelte Betriebssystem, rückt zunehmend in den Mittelpunkt moderner Technologieplattformen. Ein essenzieller Bestandteil eines jeden Betriebssystems ist das Berechtigungssystem, das sowohl die Sicherheit der Nutzer schützt als auch einen reibungslosen Betrieb der Anwendungen sichert. Im Kontext von HarmonyOS spielt die Verwaltung von Zugriffsrechten eine zentrale Rolle, um Nutzerprivatsphäre zu gewährleisten und zugleich den Entwicklern eine technisch elegante Möglichkeit zu bieten, benötigte Ressourcen zu verwenden. Der folgende Text beleuchtet die Struktur, Funktionsweise und Anforderungen der Berechtigungsanwendung in HarmonyOS umfassend. Das System nutzt ein einzigartiges Identifikationsmerkmal namens TokenID, welches als eindeutiger Schlüssel für jede Applikation dient.

Über diese TokenID verwaltet der Berechtigungsdienst den Zugriffstoken (Access Token, AT) der jeweiligen Anwendung. Dies umfasst die Identität der App, Informationen über mögliche Benutzerprofile, Anwendungsklone und den Status der erteilten Berechtigungen. Die TokenID fungiert dabei als entscheidendes Bindeglied zwischen Anwendung und System, um Zugriffe auf Ressourcen gezielt zu kontrollieren. Besonders zu beachten ist, dass HarmonyOS Mehrbenutzerfunktionen sowie das Klonen von Apps unterstützt. Das bedeutet, dass jede Anwendung für unterschiedliche Nutzer oder Klone jeweils eigene Zugriffsberechtigungen erhält, was ein höheres Maß an Individualität und Sicherheit der Berechtigungen ermöglicht.

Im Bereich der Autorisierung unterscheidet das System vor allem zwischen systemseitigen und benutzergesteuerten Berechtigungen. Systemgenehmigte Berechtigungen (system_grant) werden automatisiert bei der Installation der App erteilt. Diese umfassen typischerweise grundlegende Rechte, wie den Internetzugang, das Lesen von Sensorinformationen oder die Konfiguration lokaler Netzwerkeinstellungen. Die explizite Klassenbezeichnung dient dem System, solche Rechte ohne zusätzliche Nutzerinteraktion freizugeben, da sie für den Hauptbetrieb der App notwendig sind und keinen direkten Zugriff auf sensible Nutzerdaten erfordern. Dem gegenüber stehen die benutzergenehmigten Berechtigungen (user_grant), die nicht nur in der Anwendungsbeschreibung vorab deklariert werden müssen, sondern auch zur Laufzeit aktiv durch eine Nutzerabfrage bestätigt werden.

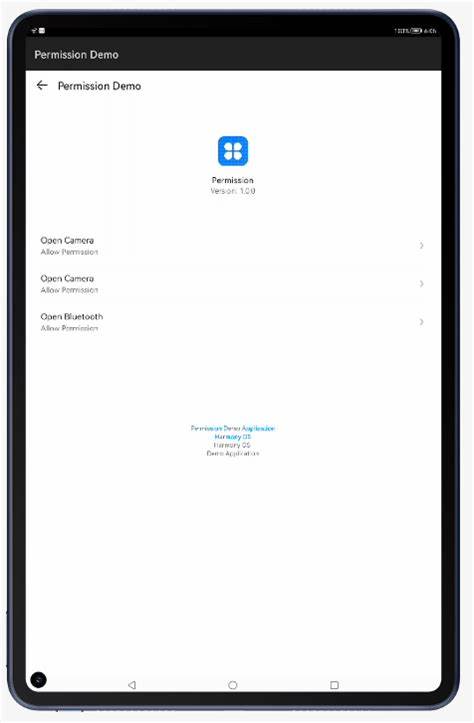

Typische Beispiele sind der Zugriff auf Kamera, Standortdaten oder Mikrofon, die aufgrund ihrer Sensibilität einer bewussten Zustimmung bedürfen. Dieses Modell bietet Nutzern Transparenz und Kontrolle über sensible Funktionen ihres Geräts und stellt sicher, dass Anwendungen erst nach ausdrücklicher Zustimmung Zugriff erhalten. Die Deklaration der benötigten Berechtigungen erfolgt im Projektkonfigurationsdateiformat module.json5 innerhalb des requestPermissions-Tags. Jede Berechtigung wird hier einzeln mit ihrem Systemnamen angegeben, wobei benutzergenehmigte Rechte zusätzlich eine Begründung für ihre Nutzung enthalten müssen.

Diese Begründung erscheint später dem Nutzer im entsprechenden Dialog und soll verständlich den Zweck der Berechtigung erklären. Wichtig ist, dass der Text zur Verwendungsbegründung prägnant und in mehreren Sprachen verfügbar ist, um ein angenehmes und transparentes Nutzererlebnis zu gewährleisten. Die Dynamik der Nutzerautorisierung verlangt von Anwendungen zudem, vor jedem Zugriff auf eine geschützte Funktion den aktuellen Status der erteilten Berechtigung abzufragen. Dazu stellt HarmonyOS Programmierschnittstellen bereit, wie etwa die Methode checkAccessToken(), die verlässlich Auskunft darüber gibt, ob eine Berechtigung gewährt oder verweigert wurde. Sollte keine gültige Autorisierung bestehen, können Apps die Methode requestPermissionsFromUser() aufrufen, woraufhin das System eine Zugriffsanfrage an den Nutzer stellt.

Dieses Verfahren verlässt sich auf das Prinzip der aktiven Zustimmung und kann nicht automatisiert umgangen werden. Es schützt den Nutzer vor unbemerktem Zugriff durch Anwendungen und trägt so zur Datensicherheit bei. HarmonyOS räumt der Nutzerentscheidung höchste Bedeutung ein. Ein abgelehnter Berechtigungsantrag kann vom Nutzer nicht durch wiederholte Popup-Anfragen unter Druck gesetzt werden. Stattdessen sollte die Anwendung den Nutzer bei Bedarf darüber informieren und ihn aktiv zur manuellen Konfiguration in den Systemeinstellungen führen.

Damit wird ein respektvoller Umgang mit Nutzerpräferenzen sichergestellt und die Usability gewahrt, ohne die Privatsphäre zu gefährden. Für Entwickler bedeutet dies, dass der korrekte Umgang mit Berechtigungen ein integraler Bestandteil des App-Designs ist. Neben der ordnungsgemäßen Deklaration im Modul muss auch die Logik zur Benutzeranfrage klar strukturiert und im Anwendungscode eingebaut sein. Die Berechtigungen sollten genau an den Bedarf der Anwendung angepasst sein, um die Akzeptanz bei Nutzern zu erhöhen und negative Rückmeldungen zu vermeiden. Zugleich helfen die vorhandenen Programmierschnittstellen, mehrere Berechtigungen gebündelt zu prüfen und anzufordern, was für Anwendungen mit umfangreichen Funktionalitäten besonders wichtig ist.

Technisch gesehen werden die Zugriffsrechte nicht nur einmal beim Installationsprozess geprüft, sondern können sich auch im Laufe der Nutzung ändern. Ein Nutzer kann über die Systemeinstellungen Berechtigungen entziehen, wodurch eine zuvor erlaubte Funktion plötzlich blockiert wird. Anwendungen müssen darauf vorbereitet sein und fortlaufend den Status überprüfen, um ein unerwartetes Fehlverhalten zu vermeiden. HarmonyOS unterstützt diese Anforderungen durch flexible APIs, die eine proaktive Überwachung und entsprechend angepasstes Verhalten möglich machen. Im Bereich der Sicherheit geht das System noch einen Schritt weiter: Durch die Verwendung von TokenIDs und der klaren Trennung von Benutzerprofilen sorgt es für eine isolierte Verwaltung von Berechtigungen.

Dies minimiert Risiken, die bei geteilten Geräten oder von mehreren App-Instanzen ausgehen können. Anwendungen auf HarmonyOS profitieren somit von einem robusten Sicherheitsmodell, das auch komplexen Nutzungsszenarien gerecht wird. Für Nutzer bringt das ausgefeilte Berechtigungssystem eine ausgewogene Kombination aus Schutz der Privatsphäre und Komfort. Die Notwendigkeit, bei sensiblen Funktionen stets eine explizite Freigabe zu erteilen, bietet Sicherheit vor Missbrauch und unerwünschtem Datenzugriff. Gleichzeitig entfallen bei weniger sensiblen Rechten lästige Anfragen, da das System diese bereits bei der Installation verwaltet.

Die klare Trennung und das fein granulierte Design von Berechtigungen schaffen so eine vertrauensvolle Grundlage für das Nutzungserlebnis. Entwickler, die Anwendungen für HarmonyOS erstellen, sollten daher bereits in der Planungsphase alle benötigten Berechtigungen sorgfältig analysieren und in der Projektkonfiguration transparent angeben. Dies erleichtert später den Zertifizierungsprozess und verbessert die Nutzerbindung durch eine nachvollziehbare und vertrauenswürdige Zugriffsverwaltung. Zudem bietet das SDK von HarmonyOS moderne Mechanismen zur dynamischen Autorisierungsabfrage und zur Handhabung von Ablehnungen, sodass Entwickler flexibel auf Nutzerentscheidungen reagieren können. Insgesamt positioniert sich das Berechtigungssystem in HarmonyOS als gelungenes Beispiel moderner Betriebssystemarchitektur mit Fokus auf Sicherheit, Nutzerkontrolle und Entwicklerfreundlichkeit.

Es spiegelt Trends wider, die in der gesamten Branche immer wichtiger werden. Die Balance zwischen Ressourcenmanagement, Datenschutzanforderungen und einfacher Integration gelingt durch ein stringentes Konzept, das alle Beteiligten – Nutzer, Entwickler und Plattformbetreiber – in den Mittelpunkt stellt. Die Bedeutung eines klaren und zuverlässigen Berechtigungssystems ist in Zeiten steigender Datenschutzauflagen und wachsender Nutzeranforderungen größer denn je. HarmonyOS stellt hiermit die Weichen für eine sichere und benutzerfreundliche digitale Zukunft. In diesem Sinne ist die fachgerechte Handhabung und Umsetzung von Berechtigungsanträgen essentiell für nachhaltigen Erfolg von Apps in der HarmonyOS-Umgebung.

Die Kombination aus TokenID-basierter Identifikation, Unterscheidung zwischen system- und benutzergenehmigten Rechten sowie der Forderung nach dynamischer Benutzerinteraktion bietet ein leistungsstarkes Gesamtpaket für den Schutz von Nutzerrechten. Abschließend lässt sich festhalten, dass Verständnis und richtige Anwendung des Berechtigungssystems nicht nur Sicherheitsaspekt sind, sondern auch einen Wettbewerbsvorteil darstellen. Entwickler, die diese Mechanismen professionell nutzen, schaffen Vertrauen und erhöhen die Akzeptanz ihrer Apps signifikant. HarmonyOS setzt damit einen hohen Standard und öffnet die Tür zu innovativen und sicheren Nutzererfahrungen.