In der heutigen digitalen Welt, in der Datenverstöße und Informationslecks an der Tagesordnung sind, gewinnt der Schutz sensibler Informationen zunehmend an Bedeutung. Unternehmen und Entwickler stehen vor der Herausforderung, API-Schlüssel, persönliche Daten und andere vertrauliche Informationen sicher zu speichern und bei Bedarf zuverlässig zu entschlüsseln. Rust, als moderne Programmiersprache mit Fokus auf Sicherheit und Performance, stellt dabei hervorragende Möglichkeiten bereit, solche Anforderungen umzusetzen. Ein besonders wirkungsvolles Verfahren zur sicheren Verschlüsselung sensibler Daten ist die Envelope Encryption in Verbindung mit einem Key Management Service (KMS). Traditionelle Secrets Manager, die von vielen Cloud-Anbietern angeboten werden, versprechen das Speichern und Verwalten geheimer Daten, allerdings bergen sie erhebliche Sicherheitsrisiken.

Ein zentrales Problem dieser Dienste ist die gemeinsame Speicherung der Schlüssel und der verschlüsselten Daten in der gleichen Umgebung. Sollte der Service kompromittiert werden, sind alle gespeicherten Informationen ebenfalls gefährdet, denn der Angreifer erhält gleichzeitig Zugriff auf die Schlüssel – die Grundlage für Ver- und Entschlüsselung. Darüber hinaus geschieht die Übertragung der sensiblen Daten meist über das Netzwerk, wenn auch oft verschlüsselt durch TLS. Diese Vorgehensweise bedeutet jedoch stets ein gewisses Risiko, da Kommunikationskanäle anfällig für Man-in-the-Middle-Angriffe oder Fehlkonfigurationen sein können. Aus diesen Gründen empfehlen Sicherheitsexperten, kritische Geheimnisse nicht direkt bei solchen Secrets Managern zu speichern, sondern stattdessen fortschrittlichere Methoden anzuwenden.

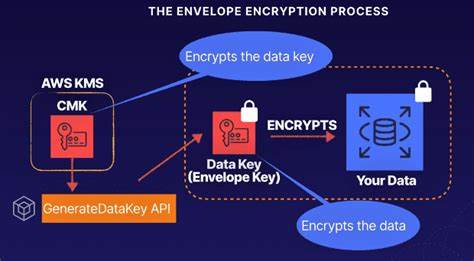

Envelope Encryption bietet eine elegante Lösung für diese Herausforderung. Sie trennt die Verschlüsselung der eigentlichen Daten von der Verwaltung des zur Verschlüsselung genutzten Schlüssels. Konkret werden die Daten zunächst mit einem lokal generierten, einmaligen Schlüssel – dem sogenannten Data Key – verschlüsselt. Dieser Data Key wird anschließend selber mit einem Master Key, der in einem externen KMS verwaltet wird, verschlüsselt. Auf diese Weise verbleiben die eigentlichen Daten stets verschlüsselt, und der Master Key wird nur zur Sicherung des Data Keys genutzt.

Dieser Ansatz reduziert die Angriffsfläche erheblich, da lediglich der Data Key zwischen dem lokalen System und dem KMS übertragen wird. Selbst wenn ein Angreifer den Data Key abfangen sollte, gelangt er nicht an die unverschlüsselten Daten, ohne ebenfalls Zugriff auf den verschlüsselten Inhalt zu haben. Zudem ermöglicht die Entkopplung von Daten- und Master-Key Flexibilität und Skalierbarkeit, da verschiedene Daten jeweils mit einzigartigen Data Keys gesichert werden können. Während einige Cloud-Anbieter eigene SDKs für Envelope Encryption bereitstellen, sind diese oft proprietär, intransparent oder an eine bestimmte Plattform gebunden. Dies erschwert die Migration oder Integration in heterogene Umgebungen und erhöht das Risiko von Abhängigkeiten.

Deshalb ist es empfehlenswert, die Verschlüsselungslogik selbst zu implementieren, um vollständige Kontrolle, Transparenz und Flexibilität zu gewährleisten. Im Rust-Ökosystem lassen sich hierfür leistungsfähige Bibliotheken nutzen. Die Implementierung beginnt mit einer klar definierten Datenstruktur, die neben den verschlüsselten Daten auch notwendige Metadaten für die Entschlüsselung enthält. Die sogenannte „Hülle“ oder das Envelope-Format enthält neben dem verschlüsselten Geheimnis Elemente wie die Kennung des KMS-Schlüssels, die Identifikation des Data Keys, eine nonce (eine Einmalzahl, die für die Verschlüsselung jeweils neu generiert wird) und die verschlüsselte Version des Data Keys. Die Verwendung eines standardisierten Serialisierungsformats ist entscheidend für die Interoperabilität und Effizienz.

Während JSON oft als einfach zu handhabender Standard gilt, ist es für binäre Daten eher ungeeignet, da es den Speicherplatz ineffizient nutzt. CBOR (Concise Binary Object Representation) hingegen ist ein IETF-Standard, der speziell für die effiziente Serialisierung binärer Daten entwickelt wurde und sich daher ideal für diesen Anwendungsfall eignet. Der Kern der Verschlüsselung liegt in der Anwendung moderner symmetrischer Algorithmen. AES-256-GCM ist in Unternehmen und Behörden weit verbreitet, da er hohe Sicherheitsstandards mit Authenticated Encryption kombiniert. Wichtig dabei ist die Verwendung eines zufällig generierten 12-Byte-Nonce pro Verschlüsselungsvorgang, um Sicherheitsrisiken wie Wiederholungsangriffe zu vermeiden.

Rust-Bibliotheken wie aes-gcm bieten eine sichere und performante Implementierung dieser Algorithmen. Die zusätzliche Einbeziehung von Additional Authenticated Data (AAD), also zusätzlicher, nicht verschlüsselter Daten, stärkt die Sicherheit weiter. Durch die kryptografische Verknüpfung von beispielsweise Metadaten wie Schlüssel-IDs, Nonce oder Kontextinformationen mit der verschlüsselten Nachricht wird ein sogenannter Confused Deputy Attack vorgebeugt, bei dem ein Angreifer versucht, verschlüsselte Daten im eigenen Interesse zu manipulieren oder umzuleiten. Im praktischen Betrieb ergänzt man die Verschlüsselung durch zwei Hauptoperationen: das Verschlüsseln der Daten und das Entschlüsseln der Daten. Bei der Verschlüsselung wird ein neuer, zufälliger Data Key erzeugt, mit dem die sensiblen Daten verschlüsselt werden.

Anschließend wird dieser Data Key mit dem externen KMS verschlüsselt. Alle relevanten Informationen bündeln sich in einem Ciphertext-Objekt, das serialisiert und sicher gespeichert werden kann, etwa in einer Datenbank oder einem Dateisystem. Das Entschlüsseln funktioniert analog, allerdings ist es wichtig, auf effiziente Caching-Mechanismen zu achten. Da jede Entschlüsselung sonst einen Aufruf an den externen KMS erfordern würde, kann die Zwischenspeicherung entschlüsselter Data Keys die Latenz und die Kosten deutlich reduzieren. In Rust kann hierfür beispielsweise eine Thread-safe Concurrent Map genutzt werden, die Zeroizing unterstützt.

Zeroizing stellt sicher, dass sensible Schlüssel in Speicherbereichen beim Verlassen des Gültigkeitsbereichs sicher überschrieben werden und somit nicht versehentlich im RAM verbleiben. Ein weiterer Vorteil der selbst implementierten Lösung ist die Versionskontrolle der Envelope-Daten. Durch Versionierung können zukünftige Änderungen an der Verschlüsselungslogik oder am Datenformat kompatibel implementiert werden, ohne die bestehenden, bereits verschlüsselten Daten unbrauchbar zu machen. Neben der technischen Implementierung spielt auch die sichere Handhabung im Entwicklungs- und Produktivbetrieb eine zentrale Rolle. Entwickler sollten Schlüssel und sensitive Daten niemals hartkodiert oder unverschlüsselt in Quellcode oder Konfigurationsdateien ablegen.

Die lokale Generierung und sichere Verwaltung von Data Keys sowie der eingeschränkte Zugang zum KMS sind essenzielle Elemente einer ganzheitlichen Sicherheitsstrategie. Rust als Sprache bietet durch seine Speichersicherheit und Null-Kosten-Abstraktionen die optimale Grundlage für solch sicherheitskritische Anwendungen. Die bestehende Bibliothekslandschaft unterstützt dabei moderne Kryptographie und asynchrone Programmierung, was gerade bei der Kommunikation mit Cloud-Diensten und externen KMS entscheidend ist. Zusammenfassend lässt sich sagen, dass Envelope Encryption in Kombination mit einem Key Management Service eine robuste und zukunftssichere Methode darstellt, um sensible Daten in Anwendungen zu schützen. Die Trennung der Datenverschlüsselung vom Schlüsselmanagement senkt Risiken und erhöht die Flexibilität.

Entwicklern, die mit Rust arbeiten, steht ein umfangreiches Werkzeugset zur Verfügung, um diese Sicherheitsprinzipien effizient umzusetzen und gleichzeitig plattformunabhängig zu bleiben. Angesichts der steigenden Anforderungen an Datenschutz und Compliance werden derartige Verschlüsselungsstrategien künftig noch wichtiger sein. Wer frühzeitig auf bewährte Methoden wie Envelope Encryption setzt, investiert in die Sicherheit und Vertrauenswürdigkeit seiner Software. Dies schützt nicht nur Daten und Nutzer, sondern bewahrt auch den guten Ruf von Unternehmen vor Reputationsverlusten durch Datenpannen. Abschließend gilt es auch, sich ständig fortzubilden und die Entwicklungen im Bereich der Kryptographie und IT-Sicherheit zu verfolgen.

Die Verbindung von theoretischem Wissen mit praktischer Umsetzung in sicherheitsorientierten Programmiersprachen wie Rust ist ein Weg, wirkungsvolle und nachhaltige Sicherheitslösungen zu schaffen.