Die digitale Welt verlangt heute nach sicheren und flexiblen Authentifizierungslösungen, die sich nahtlos in moderne Entwicklungsumgebungen integrieren lassen. Angesichts der steigenden Anzahl von Webanwendungen und SaaS-Plattformen, die umfangreiche Nutzerverwaltung, Mehrmandantenfähigkeit und Sicherheitsfeatures benötigen, wird die Wahl des Authentifizierungsframeworks entscheidend für Entwicklungszeit, Sicherheit und Skalierbarkeit. Better Auth, ein neues Framework, das kürzlich auf Hacker News im Rahmen des Y Combinator (Batch X25) vorgestellt wurde, addressiert genau diese Herausforderungen speziell für TypeScript-Entwickler. Das Projekt hat sich zum Ziel gesetzt, die Authentifizierung so einfach und zugleich mächtig zu machen, dass der Einsatz externer Authentifizierungsdienste überflüssig wird.Better Auth unterscheidet sich fundamental von klassischen Lösungen wie Auth0, Okta oder auch Open-Source-Bibliotheken wie NextAuth.

Während viele bestehende Lösungen auf externe Services setzen, bei denen User-Daten ausgelagert und oft durch Black-Box-Prozesse verwaltet werden, ermöglicht Better Auth die direkte Einbettung der Authentifizierung in die eigene Backend-Architektur und Datenbank. Das bedeutet maximale Kontrolle über die User-Daten, Datenschutz und Individualisierungsmöglichkeiten für das eigene Produkt.Die Entwickler von Better Auth, Bereket und KinfeMichael, hatten den Initialzündungsmoment bei der Entwicklung eines webbasierten Analyse-Tools mit erweiterten Organisationsfeatures wie Teams, Workspaces und granularen Berechtigungen. Sie stießen dabei auf die Grenzen bestehender Bibliotheken, insbesondere NextAuth, das zwar grundlegende Authentifizierungsfunktionen bietet, jedoch in Bezug auf komplexe Organisationsstrukturen und Multi-Session-Szenarien nicht ausreichend war. Die Lösung: Ein eigenes Framework von Grund auf neu entwickeln, das durch eine modulare Plugin-Architektur sowohl einfache als auch hochkomplexe Authentifizierungsszenarien unterstützt.

Ein zentraler Vorteil von Better Auth ist die State-basiertheit der Sessions. Statt auf häufig kritisierte JWT-Token zu bauen, die viele Entwickler durch ihre begrenzte Größe und Komplexität als problematisch empfinden, setzt Better Auth auf serverseitig verwaltete Sessions. Die automatische Aktualisierung von Anmeldedaten und zuverlässige Handhabung von mehreren parallelen Authentifizierungen, etwa wenn Nutzer mehrere Accounts oder Organisationsrollen besitzen, sind so out-of-the-box möglich – dabei kümmert sich das System intelligent um Synchronisierung und Token-Refresh-Prozesse auf Client und Server.Die Vielzahl der verfügbaren Plugins ist beeindruckend und gibt Entwicklern die Freiheit, nur die benötigten Features zu integrieren. Gerade im Bereich Zwei-Faktor-Authentifizierung, Passkeys, Single Sign-On (SSO), und sogar Abrechnung über Stripe-Integration sieht Better Auth seine besondere Stärke.

Alle Plugins sind eng verzahnt mit dem Framework und benötigen keine separaten Installationen, was den Entwicklungsaufwand deutlich reduziert. Dies ist besonders für Entwickler wichtig, die eine umfassende Lösung ohne unnötige Komplexität wünschen.Darüber hinaus bleibt Better Auth kostenlos und Open Source, was auf großes Interesse aus der Community stößt. Entwickler loben besonders die hervorragende Dokumentation, das klare Konzept und die offene Kommunikation des Entwicklungsteams. Ein schneller Support bei Sicherheitslücken und eine transparente Veröffentlichung von CVEs sind für viele Nutzer ein Qualitätsmerkmal, das Vertrauen schafft.

Die Community ist engagiert, es gibt aktive Diskussionen auf Plattformen wie Hacker News sowie Hilfestellungen auf Discord.Gleichzeitig baut das Better Auth Team gerade an einer optionalen kommerziellen Infrastruktur, die sich eng an das Framework andockt. Darin sind Features enthalten, die sich als reine Bibliothek schwer umsetzen lassen, etwa ein Admin-Dashboard mit User-Analytics, Bot- und Betrugserkennung, sekundärer Session-Speicherung und mehr. Dieses Angebot richtet sich vor allem an Teams und Unternehmen, die zusätzliche Sicherheits- und Verwaltungsfunktionen benötigen, soll aber das Framework selbst nicht ersetzen oder einschränken.Im Vergleich zu etablierten Open-Source-Authentifizierungslösungen wie Keycloak oder Ory Kratos, die in separaten Docker-Containern betrieben werden, setzt Better Auth bewusst auf eine volle Einbettung in die Backend-Architektur.

Durch diese enge Verzahnung werden gewisse administrativen Abstriche mehr als kompensiert durch erhebliche Vorteile in der Entwicklerfreundlichkeit, Performance und Flexibilität. Gleichzeitig erlaubt die Architektur auch eine spätere Auslagerung in dedizierte Services, falls dies notwendig wird.Gerade für Entwickler, die Typisierung und Entwicklererfahrung in TypeScript ernst nehmen, stellt Better Auth einen echten Mehrwert dar. Das Framework ist komplett typesicher, was Fehler zur Entwicklungszeit minimiert und die Zusammenarbeit zwischen Frontend- und Backend-Teams erleichtert. Die Plugin-Systematik ist ebenfalls stark typisiert, sodass Erweiterungen und Modifikationen intuitiv und robust möglich sind.

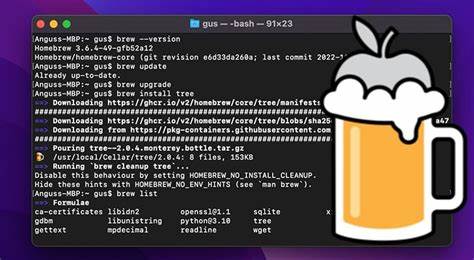

Viele Nutzer berichten, dass die Implementierung von Better Auth selbst für Einsteiger überraschend schnell und problemlos gelingt. Das typische Szenario „npm install“, gefolgt von ein paar notwendigen Konfigurationen, reicht oft schon aus, um ein solides Authentifizierungssystem aufzusetzen. Von dort aus lässt sich schrittweise komplexeres Feature-Set integrieren, wie Multi-Session-Management oder organisationsübergreifende Rechtevergabe.Dabei bleibt Better Auth kompatibel mit vielen Datenbanken und wird bereits mit einem Adapter-System ausgeliefert, das das Einbinden von PostgreSQL u.a.

erleichtert. Ein Migrationsleitfaden für das Umsteigen von anderen Auth-Systemen wie Supabase Auth ist vorhanden, was die Adaption in bestehende Projekte erleichtert.Trotz aller Vorzüge berichten einige Enterprise-Nutzer von fehlenden Standardschnittstellen wie SCIM, die für manche große Unternehmen Voraussetzung sind. Das Team ist sich dieser Herausforderungen bewusst und arbeitet an der Erweiterung des Feature-Sets, um auch hochskalierte Nutzungsszenarien zu bedienen.Der Umgang mit Passkeys, einer zunehmend wichtigen Authentifizierungsmethode, findet sich als Plugin im System, wird aber vom Masterteam bewusst noch nicht als Standardfeature beworben, da es bisher wenig verbreitet ist.

Die modulare Architektur ermöglicht es auch, solche neuartigen Auth-Mechanismen einfach nachzurüsten, ohne das System grundlegend umzubauen.In der Zeit, da andere bekannte TypeScript-Auth-Lösungen wie NextAuth personelle Herausforderungen verkünden, ist Better Auth durch sein junges und engagiertes Team eine attraktive Alternative, die besonders im Bereich Developer Experience und Flexibilität punktet.Das Fazit zu Better Auth lautet eindeutig: Wer eine leistungsfähige, anpassbare Authentifizierungsbibliothek sucht, die im eigenen Code lebt und keine Abhängigkeiten von externen Anbietern verlangt, findet hier eine hervorragende Basis. Für Entwickler, die Wert auf volle Datenhoheit, ausgefeilte Multi-Session Support und eine zukunftsfähige Plugin-Architektur legen, ist Better Auth eine der spannendsten Neuerscheinungen im TypeScript-Ökosystem.Die Kombination aus Open-Source-Verfügbarkeit, starker Community, transparentem Sicherheitsmanagement und ambitioniertem kommerziellem Infrastrukturangebot verspricht eine nachhaltige Zukunft für das Projekt.

Für viele moderne Web-Anwendungen dürfte Better Auth damit die ideale Basis bieten, um Authentifizierungsprozesse individuell und sicher zu realisieren und flexibel mit dem eigenen Wachstum und komplexeren Anforderungen zu skalieren. Die Zeit ist reif für eine neue Generation von Authentifizierungsframeworks – Better Auth könnte sie anführen.

![I made my own Email Protocol [video]](/images/77D74344-80CA-4FEE-8E82-154D8DE72A3C)