Die Welt der Kryptowährungen ist nicht nur von Innovation und Technologie geprägt, sondern auch von stetigen Bedrohungen durch Cyberangriffe. Insbesondere staatlich unterstützte Hackergruppen rücken immer mehr in den Fokus, da sie gezielt versuchen, in die Infrastruktur großer Krypto-Börsen einzudringen. Ein eindrucksvolles Beispiel für die Abwehr solcher Attacken lieferte US-amerikanische Krypto-Börse Kraken, als sie im Zuge eines regulären Einstellungsprozesses einen nordkoreanischen Hacker entdeckte, der versuchte, sich durch eine Bewerbung Zugang zum Unternehmen zu verschaffen. Dieses Ereignis zeigt nicht nur die immer raffinierteren Methoden der Angreifer, sondern auch die umfassenden Sicherheitsstrategien, die heute notwendig sind, um sich zu schützen. Kraken hatte einen Bewerber für eine technisch orientierte Position im Unternehmen eingeladen.

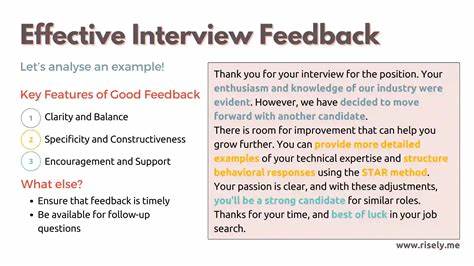

Was zunächst nach einem gewöhnlichen Vorstellungsgespräch aussah, entwickelte sich schnell zu einer außergewöhnlichen Sicherheitsoperation. Bereits während des Gesprächs zeigten sich Unstimmigkeiten, die das Sicherheitsteam aufhorchen ließen. Der Bewerber trat unter einem anderen Namen auf als in der Bewerbung angegeben, wechselte scheinbar gelegentlich die Stimme und wurde während des Interviews offensichtlich von einer dritten Partei begleitet oder beeinflusst. Diese Anzeichen gaben den Experten bei Kraken erste Hinweise darauf, dass es sich bei dem Kandidaten um keinen gewöhnlichen Bewerber handeln könnte. Anstatt den Bewerber sofort abzulehnen, entschied sich Kraken bewusst dazu, den Prozess weiterlaufen zu lassen, um gezielt mehr Informationen über die Vorgehensweise, die genutzten Taktiken und das potenzielle Netzwerk des Täters zu sammeln.

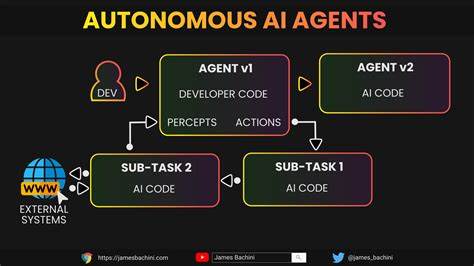

Diese strategische Entscheidung erwies sich als klug, denn sie ermöglichte es dem Sicherheitsteam, tiefere Einblicke zu gewinnen und letztendlich die Verbindung zu nordkoreanischen Hackergruppen aufzudecken. Hintergrund des Angriffs war die Tatsache, dass Nordkorea, isoliert durch internationale Sanktionen, kriminelle Cyberaktivitäten als bedeutende Einnahmequelle nutzt. Insbesondere die Krypto-Szene steht im Fokus der staatlich gesteuerten Angreifer, die versuchen, über unterschiedlichste Wege sensible Daten zu erlangen oder direkt finanzielle Ressourcen abzuzweigen. Laut Berichten wurden allein im Jahr 2024 Kryptodiebstähle im Wert von mehreren hundert Millionen Dollar durch nordkoreanische Gruppen ausgeführt. Neben direkten Angriffen auf Börsen wie die spektakulären Hacks, die durch die berüchtigte Lazarus-Gruppe durchgeführt wurden, zeigt sich nun auch eine neue Angriffsstrategie in Form von infiltrierten Bewerbern, die Insiderwissen erlangen und Systeme kompromittieren sollen.

Kraken erhielt vor dem Vorfall einen Warnhinweis von Partnerunternehmen, die auf verdächtige Aktivitäten aufmerksam geworden waren. Das Unternehmen erhielt eine Liste mit E-Mail-Adressen, von denen bekannt war, dass sie mit nordkoreanischen Hackergruppen in Verbindung stehen. Schnell stellte sich heraus, dass genau eine dieser Adressen von dem Bewerber genutzt wurde. Diese Erkenntnis führte zu weiteren Enthüllungen: Das Sicherheitsteam entdeckte ein ganzes Netz an gefälschten Identitäten, mit denen die Hacker versuchen, in mehreren Firmen der Kryptowährungsbranche Fuß zu fassen. Es wurden zudem technische Auffälligkeiten festgestellt, wie die Nutzung von entfernten Mac-Desktops über VPNs und manipulierte Ausweisdokumente, um die wahre Identität zu verschleiern.

Ein genauer Blick auf den Lebenslauf des Bewerbers offenbarte weitere Schwachpunkte. Verlinkungen zu einem GitHub-Profil führten zu einer E-Mail-Adresse, die bereits bei einem Datenleck öffentlich wurde. Zudem wies die wichtigste Form der Identifikation deutliche Spuren von Manipulationen auf, vermutlich unter Nutzung von Identitätsdiebstahldaten, die vor zwei Jahren gewonnen wurden. Um die Täuschung endgültig zu widerlegen, führte Kraken eine Reihe von Identitätsprüfungen durch, sogenannte „Trap Identity Verification“-Tests, die der Bewerber nicht bestehen konnte. Somit bestätigte sich der Verdacht einer organisierten Infiltration.

Den Fokus auf diese bewusste Strategie, bei der Angreifer sich als Bewerber tarnen, beschreibt die Aussage von Nick Percoco, Chief Security Officer bei Kraken, treffend: „Don’t trust, verify“ – übertrage diese Grundregel der Krypto-Community auf alle digitalen Interaktionen. Gerade der Umstand, dass staatlich geförderte Hackerteams vermehrt versuchen, durch solche sozialen Manipulationen Zugang zu geschützten Systemen zu erhalten, unterstreicht die globale Dimension dieser Bedrohung. Diese Taktik passt zu einer größeren Trendwende, die zuletzt durch die Aktivitäten der Lazarus-Gruppe aus Nordkorea deutlich wurde. Im Februar 2024 gelang dieser Gruppe ein beispielloser Hack auf die Bybit-Börse, bei dem 1,4 Milliarden US-Dollar erbeutet wurden – der größte Verlust in der Geschichte der Kryptoindustrie. Darüber hinaus wurden allein im Jahr 2024 weitere Hunderte Millionen Dollar durch verschiedene „Crypto Heists“ abgestaubt.

Zeitgleich setzen nordkoreanische Angreifer verstärkt auf sogenannte Insiderbedrohungen, indem sie IT-Fachkräfte entschädigen oder einschleusen, die direkt in die Unternehmen eingeschleust werden, um Informationen und Systeme zu kompromittieren. Besonders perfide ist die Nutzung von Scheinfirmen, die laut Berichten der USA, Japans und Südkoreas Anfang 2025 entdeckt wurden. Diese Tarnfirmen, einige davon in den Vereinigten Staaten registriert, dienten dazu, Malware gezielt an ahnungslose Nutzer und Entwickler zu verbreiten. Mit der massiven Verbreitung solcher Techniken steigt auch die Dringlichkeit für Krypto-Unternehmen, ihre Sicherheitsvorkehrungen zu verstärken und auf mögliche unerwartete Angriffsmethoden einzugehen. Die Erkenntnisse aus dem Vorfall bei Kraken sind ein Weckruf für die gesamte Branche.

In einer Zeit, in der Cyberangriffe immer ausgefeilter und zielgerichteter werden, reicht es längst nicht mehr aus, sich ausschließlich auf technische Sicherheitsmaßnahmen wie Firewalls und Verschlüsselungen zu verlassen. Vielmehr müssen Unternehmen auch soziale Faktoren im Blick behalten und Mitarbeiterauswahlverfahren sorgfältig gestalten, um Manipulationsversuche frühzeitig zu erkennen und abzuwehren. Zudem unterstreicht der Vorfall die Notwendigkeit einer engen Zusammenarbeit innerhalb der Branche. Der Informationsaustausch zwischen Unternehmen, Sicherheitsfirmen und staatlichen Institutionen ist entscheidend, um potenzielle Gefahren frühzeitig zu identifizieren und gemeinsam Gegenmaßnahmen zu entwickeln. Der entscheidende Tipp, den Kraken von seinen Partnern erhielt, verhinderte einen erheblichen Schaden und zeigt, wie sinnvoll Partnerschaften sind.

Auf zukünftige Bewerberinnen und Bewerber warten nun wahrscheinlich noch rigorosere Überprüfungen, insbesondere in sicherheitskritischen Positionen. Neben der Validierung von Identitäten werden verstärkte Hintergrundprüfungen, technische Analysen von Online-Profilen und gezielte Interviews genutzt, um das Risiko einer Infiltration zu minimieren. Die Balance zwischen notwendiger Vorsicht und einem offenen Bewerbungsprozess bleibt dabei eine Herausforderung. Kraken demonstriert mit seinem Vorgehen aber eindrucksvoll, wie moderne Unternehmen mit Bedrohungen umgehen können. Die Kombination aus Wachsamkeit, strategischer Gegenwehr und internationaler Zusammenarbeit bildet eine effektive Barriere gegen Cyberangriffe.

Besonders in der Welt der Kryptowährungen, wo Vertrauen und technische Sicherheit Hand in Hand gehen, sind solche Lehren unverzichtbar. Abschließend zeigen die Ereignisse rund um den nordkoreanischen Hacker, dass der digitale Raum genauso umkämpft ist wie physische Grenzen. Staaten und kriminelle Gruppen nutzen immer ausgefeiltere Taktiken, um durch soziale Manipulation, technische Tricks und verdeckte Aktionen ihre Ziele zu erreichen. Für Unternehmen, die in diesem Umfeld bestehen wollen, heißt es deshalb, den Kernsatz „Don’t trust, verify“ nicht nur zu beherzigen, sondern aktiv im Alltag zu leben und ständig weiterzuentwickeln.