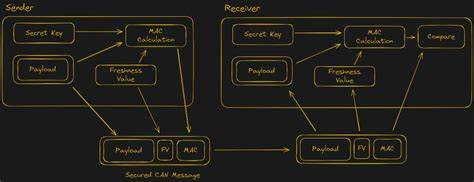

Im März 2024 veröffentlichte eine Gruppe von Sicherheitsexperten einen aufsehenerregenden Bericht über die Schwachstellen des SecOC (Secure Onboard Communication) Standards, der in Fahrzeugen wie dem 2021 Toyota RAV4 Prime implementiert ist. Diese neue Sicherheitsmaßnahme soll die Kommunikation innerhalb des CAN-Bus-Netzwerks, das das Rückgrat moderner Fahrzeuge bildet, absichern. Doch die Forscher Willem Melching und Greg Hogan haben sich mit dem RAV4 Prime auf eine spannende Reise begeben, die sowohl Sicherheit als auch die Frage der Fahrzeugtauschbarkeit in einem neuen Licht erscheinen ließ. SecOC wurde eingeführt, um Fahrzeuge vor unbefugtem Zugriff und Manipulation zu schützen. Durch die Hinzufügung eines MAC (Message Authentication Code) zu den CAN-Nachrichten versuchen die Automobilhersteller sicherzustellen, dass die gesendeten Informationen tatsächlich von der betreffenden Fahrzeugkomponente stammen und nicht von Kriminellen oder unautorisierten Drittherstellern.

Diese Maßnahme ist besonders wichtig, da immer mehr Fahrzeuge auf digitale Funktionen und Kommunikationsprotokolle setzen. Melching und Hogan, zwei Techniker mit umfassendem Wissen im Bereich der Fahrzeugtechnologie, zogen eine der ersten Umsetzungen dieser neuen Sicherheitsfamilie in Betracht: den Elektro-Servolenkungssteuergerät (EPS) des RAV4 Prime. Als sie sich an die Untersuchung des Geräts machten, gelang ihnen ein bemerkenswerter Einblick in die Funktionsweise des neuen Systems. Mit Hilfe von einer spannungsgestützten Injektionsmethode konnten sie die Firmware des drehenden Mechanismus, der auf einem Renesas RH850/P1M-E Mikrocontroller basiert, erfolgreich extrahieren. Bei der Analyse des Codes entdeckten sie AES-basierte Verschlüsselungsroutinen, stießen jedoch zunächst auf erhebliche Herausforderungen.

Die Entschlüsselungsmethoden des Hauptanwendungsprogramms schienen unangreifbar, was die Forscher veranlasste, gezielte Angriffe auf den Bootloader zu starten. Durch die Rückentwicklung des Bootloaders fanden sie schließlich eine Schwachstelle in der Update-Prozedur, die es ihnen ermöglichte, eigenen Code hochzuladen. Dies führte zu einer Schlüsselerkenntnis: Durch das Hochladen eines sogenannten Shellcodes konnten sie die SecOC-Schlüssel aus dem RAM extrahieren und über den CAN-Bus übertragen. Mit diesen Schlüsseln war es ihnen möglich, gültige CAN-Nachrichten mit richtigen SecOC MACs zu generieren und damit den vermeintlichen Schutz des Standards zu umgehen. In der Berichterstattung über diese Untersuchung werden zahlreiche interessante Punkte angesprochen.

So stellt sich heraus, dass der verwendete Mikrocontroller die Kryptographie in Software und nicht in einem sichereren Hardware-Modul realisierte. Zudem fehlte eine Validierung der Payload, die an den Bootloader gesendet wurde, was die Forscher in die Lage versetzte, kritische Sicherheitsprotokolle zu überlisten. Während dieser Entdeckung wurde darauf hingewiesen, dass es durchaus möglich ist, dass ähnliche Ansätze auch bei neueren SecOC-Implementierungen noch anwendbar sind. Zusätzlich wurde in Experimenten mit einem 2023 Corolla Cross festgestellt, dass auch hier eine ähnliche Methode genutzt werden konnte, um Codeausführung über den Bootloader zu ermöglichen. Dies lässt vermuten, dass die Schwachstellen nicht isoliert sind, sondern darauf hindeuten könnten, dass der SecOC-Standard in seiner aktuellen Form noch erhebliche Sicherheitsrisiken birgt.

Die Ergebnisse dieser Forschung haben nicht nur Sicherheitsrelevanz. Sie beleuchten auch die Frage des Rechts auf Eigentum und die Möglichkeit, die eigene Fahrzeugtechnologie zu modifizieren. Autos sind nicht nur Transportmittel; sie sind digitale Plattformen, die zunehmend Programmierbarkeit und Anpassungen ermöglichen. Doch wie viel Kontrolle haben die Fahrzeugbesitzer tatsächlich über die Systeme, die sie kaufen? Einige Kommentare zur Veröffentlichung thematisierten diese Problematik sehr eindringlich. Es geht nicht nur um die Sicherheit, sondern auch um das Recht auf Reparatur und Modifikation.

Einige Kommentatoren wiesen auf die potenziellen Gefahren hin, die mit strikt proprietärer Software verbunden sind. Der Fall von Unternehmen wie John Deere, das seine Kunden durch restriktive Softwarerichtlinien unter Druck setzt, führte zu Debatten über das Recht der Verbraucher, ihre eigenen Geräte zu reparieren und zu modifizieren. Diese Diskussion hat in den letzten Jahren an Dynamik gewonnen, und die Entdeckung von Melching und Hogan könnte die Gespräche in eine neue Richtung lenken. Ein weiterer Abschnitt der Diskussion beschäftigt sich mit den finanziellen Implikationen der neuen Technologien. Die strengen Vorschriften und der Einsatz von SecOC könnten möglicherweise zu höheren Reparaturkosten führen, was besonders für unabhängige Werkstätten und Verbraucher, die sich für kostengünstigere Alternative entscheiden wollen, problematisch ist.

Wenn Fahrzeuge nur mit originalen Bauteilen oder spezialisierten Diagnosewerkzeugen gewartet werden können, stellt dies eine Hürde dar, die das Recht auf eine kostengünstige Fahrzeugwartung in Frage stellt. Zusammenfassend lässt sich sagen, dass die Forschung zu SecOC im Toyota RAV4 Prime nicht nur wichtige Sicherheitsfragen aufwirft, sondern auch zentrale ethische und ökonomische Debatten anstoßen kann. Während Secure Onboard Communication als Fortschritt in der Fahrzeugtechnologiesicherheit angesehen wird, blitzt durch die jüngsten Entdeckungen von Melching und Hogan die potentielle Fragilität dieses Systems auf. Und während Millionen von Fahrzeugen noch auf älteren, weniger sicheren Kommunikationsprotokollen basieren, wird die Notwendigkeit eines Wandels hin zu einem gerechteren, sichereren und transparenteren Systems immer dringlicher. Im Kontext einer sich rasch verändernden Automobillandschaft wird klar, dass nicht nur die Fortbewegung der Zukunft im Mittelpunkt steht, sondern auch, wie die Technologie uns als Fahrzeugbesitzer beeinflusst.

Sicher ist, dass die Diskussion über Sicherheit, Eigentum und Rechte des Verbrauchers in den kommenden Jahren weiter an Bedeutung gewinnen wird. Die Lektionen, die wir aus dieser Forschung ziehen, könnten entscheidend dafür sein, wie wir uns bei der Entwicklung und Nutzung neuer Fahrzeugtechnologien verhalten.