Die Welt von DOS ist eng verbunden mit der 1-Megabyte-Grenze, die das Originaldesign der Intel 8086-Prozessorarchitektur festlegte. Diese Grenze definierte den maximal direkt adressierbaren Speicher, der für Programme und Betriebssysteme dieser Ära zur Verfügung stand. Doch je weiter die Hardware fortschritt, insbesondere mit dem Intel 80286 und 80386, eröffnete sich deutlich mehr Speicher, theoretisch bis zu mehreren Megabyte oder sogar Gigabyte. Die Herausforderung bestand darin, wie DOS-Anwendungen und das Betriebssystem selbst diese zusätzlichen Speicherressourcen außerhalb der traditionellen 1-MB-Grenze erschließen konnten, ohne ihre Kompatibilität zu verlieren oder eine komplette Neuentwicklung zu benötigen. Die Antwort lag in cleveren Hardware-Tricks, Software-Erweiterungen und einer Reihe von teilweise undokumentierten Techniken, die heute faszinierende Einblicke in die Geschichte der Computertechnik bieten.

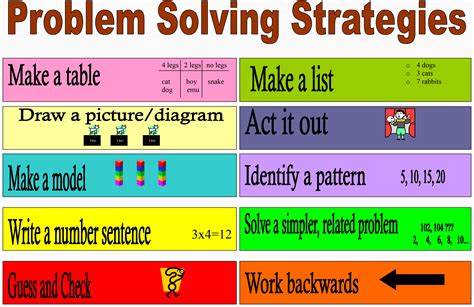

Eine der bemerkenswertesten Konzepte in diesem Zusammenhang ist der sogenannte „Unreal Mode“. Er beschreibt einen Zustand des x86-Prozessors, in dem der CPU weiterhin in Real Mode operiert, also mit den einfachen Segment-Offset-Adressierungsregeln der 8086-Kompatibilität, aber gleichzeitig Segmentbeschreibungen im Cache hält, die den Zugriff auf Speicher über das normale 1-MB-Limit hinaus erlauben. Diese Segmentbeschreibungen stammen eigentlich aus dem Protected Mode und enthalten Werte für Basisadressen und Grenzen, die normalerweise im Real Mode undefiniert oder auf 64 KB beschränkt sind. Der Clou besteht darin, dass durch das Laden dieser erweiterten Segmentbeschreibungen in den Cache die CPU sich im Real Mode „unreal“ verhält, also Speicher über die übliche Grenze hinaus ansprechen kann, ohne tatsächlich in den Protected Mode wechseln zu müssen. Der Vorteil liegt dabei in einer bedeutenden Effizienzsteigerung: Der Protected Mode musste für viele Anwendungen aufwendig aktiviert und deaktiviert werden, was nicht nur komplex war, sondern auch die Systemstabilität gefährden konnte.

Unreal Mode stellt somit einen eleganten Kompromiss dar, der das 16-Bit-Betriebssystem DOS befähigte, auf den größeren Speicher modernerer CPUs zuzugreifen. Um unreal mode zu erreichen, wurde eine kleine Abfolge von Schritten genutzt. Meist wurde zunächst in den Protected Mode gewechselt, um die Segmentregister mit den erweiterten Segmentbeschreibungen zu laden, und anschließend wieder in den Real Mode zurückgekehrt. Dabei werden die erweiterten Informationen über Segmentbasis und -grenzen in einem internen Cache gehalten, der vom Prozessor für Adressübersetzungen herangezogen wird, auch wenn das System sich faktisch wieder im Real Mode befindet. Diesem Vorgang lag eine Schwachstelle in Intels Prozessordruck zugrunde, die absichtlich nicht detailliert dokumentiert wurde, um den Hersteller vor Fehlern zu schützen, aber gleichzeitig kreative Programmierer zu leistungsfähigen Speichernutzungstricks inspirierte.

Eine andere, noch geheimnisvollere Technik ist die Nutzung der LOADALL-Instruction. Diese undokumentierte Instruktion der Intel 80286 und 80386 Prozessoren ermöglicht es, alle internen Register und insbesondere die Caches der Segmentbeschreibungen direkt vom Speicher zu laden. Das heißt, per LOADALL konnte man den Prozessor mit beliebigen, oftmals nicht konformen Registerwerten versorgen. Für unreal mode bedeutete das, ebenfalls erweiterte Segmentdaten zu setzen und somit auch im Real Mode erweiterte Speicherreferenzen durchzuführen. Diese Methode wurde etwa vom verbreiteten Speicher-Treiber HIMEM.

SYS eingesetzt, um effizient Transfers zwischen konventionellem und erweitertem Speicher zu bewerkstelligen. Dennoch war LOADALL nicht universell implementiert und davon abhängig, dass der jeweilige Emulator oder das System diese Instruktion unterstützte. DOSBox etwa unterstützt diese Funktion nicht, während genauere Emulatoren wie Bochs diese ermöglichen, sind aber komplexer und langsamer in der Nutzung. Die Fähigkeit, im wirklichen Real Mode auf Speicher jenseits von 1 MB direkt zuzugreifen, war für DOS und dessen Anwender von immenser Bedeutung. Die ursprüngliche Architektur des 8086 mit 20-Bit-Adressierung erlaubte nämlich nur 1 MB adressierbaren Speicher, wovon nur der obere Bereich sehr restriktiv für Systemzwecke reserviert war.

Die klassischen DOS-Programme arbeiteten deshalb nur mit dem konventionellen Speicher von 640 KB, was mit der Zeit zum Nadelöhr wurde. Programme mussten entweder Slim-Design-Prinzipien verfolgen oder auf komplexe Speichersegmentierungs-Techniken zurückgreifen, um mehr Arbeitsspeicher nutzbar zu machen. Unreal mode, LOADALL und andere Tricks öffneten die Türen, um sich von diesen Begrenzungen zu befreien und gleichzeitig trotzdem noch unter DOS lauffähig zu sein. Mit der Einführung des 80386-Prozessors änderte sich die Situation noch einmal. Der 80386 brachte 32-Bit-Register und eine vollständige Unterstützung für Protected Mode mit bis zu 4 GB Speicher.

Zudem brachte er eine neue Funktion namens VM86-Modus mit, mit der Virtualisierung des Real Modes möglich wurde, um gleichzeitig ältere Programme zu unterstützen und neue Features zu ermöglichen. Dennoch war es immer noch technisch aufwendig, von Real Mode in Protected Mode und zurück zu wechseln, weshalb unreal mode als pragmatische Lösung im Alltag bestand hatte. Parallel zu diesen Hardware-Tricks entstanden die sogenannten DOS-Extender, die einen neuen Ansatz verfolgten: Statt in begrenzten Real Mode Umgebungen zu arbeiten, gingen sie direkt in den Protected Mode über und übernahmen dort die Kontrolle. DOS-Extender ermöglichten es, Programme im Protected Mode auszuführen und dabei alle DOS-typischen Dienste zu nutzen. Dabei verbargen sie die Komplexität des Moduswechsels und der Speicherverwaltung vor den Programmen.

Bekannte Vertreter wie DOS/4G oder DOS/32 komplizierten die Arbeit der Entwickler nur wenig, erweiterten aber die Möglichkeiten gewaltig. Ein typisches Problem war dabei die Kommunikation zwischen den verschiedenen Modi und dem Betriebssystem beziehungsweise BIOS. DOS-Extender mussten ständig zwischen Protected Mode und Real Mode wechseln, wenn sie auf Dienste des Betriebssystems zugreifen wollten. Um dies effizient zu gestalten, implementierten sie eigene „Mini-Betriebssysteme“ über DOS, die viele Funktionen im Protected Mode selbst realisierten und so den häufigen Moduswechsel auf ein Minimum reduzierten. Die Popularität solcher Extender zeigte sich auch in der Spieleindustrie, wo Titel wie DOOM auf DOS/4G basierten.

Weiterhin erschwerte das Vorhandensein von mehreren geschützten Umgebungen, wie Windows oder dem DOS-Treiber EMM386, die Nutzung von DOS-Extendern, weil mehrere geschützte Modi gleichzeitig nicht unterstützt wurden. Das führte zur Entwicklung von Schnittstellen wie DPMI (DOS Protected Mode Interface), die als Abstraktionsschicht fungieren und DOS-Erweiterungen das nahtlose Arbeiten in unterschiedlichen geschützten Modus-Umgebungen erlauben. DPMI ermöglicht es, geschützte Modusanwendungen unabhängig vom zugrundeliegenden Host-System laufen zu lassen, indem die nötigen Dienste zentral bereitgestellt werden. Historisch betrachtet zeichnen diese Entwicklungen eine faszinierende Evolution vom einfach streng limitierten 1-MB-Dos hinaus hin zu hochkomplexen Techniken, mit denen Speicher jenseits dieser Grenze effektiv genutzt wurde. Der unreal mode verdeutlicht diesen Sprung durch eine Mischung aus eleganter Hardware-Manipulation und cleveren Software-Tricks, die den Charme und die Grenzen früher Computertechnik offenbaren.

LOADALL repräsentiert dabei eine weniger bekannte, aber erstaunlich effektive Möglichkeit, Prozessorzustände auszuhebeln und neue Wege der Speicherverwaltung zu eröffnen. Die DOS-Extender schließlich symbolisieren den Versuch, Herkömmliches zu überwinden und trotz technischer Beschränkungen der Hardware und Software ein modernes, leistungsfähiges Umfeld zu schaffen. Indem sie als Mini-Betriebssysteme agierten, boten sie sowohl Kompatibilität als auch neue Möglichkeiten – eine perfekte Brücke zwischen der Welt der 16-Bit-DOS-Anwendungen und der zunehmend mächtigen Computerhardware. Für heutige Anwender und Entwickler, die sich mit Retro-Computing oder Betriebssystem-Architekturen beschäftigen, eröffnet das Thema „Jenseits der 1-MB-Grenze“ faszinierende Einblicke in die Herausforderungen und Lösungen der Vergangenheit. Das Verständnis dieser Techniken hilft nicht nur beim Erkennen der Wurzeln moderner Betriebssysteme, sondern zeigt auch, wie Innovation oft aus der Notlage entsteht, Grenzen zu überschreiten, die ursprünglich als technisch unumstößlich galten.

Die Konzepte von unreal mode und DOS-Extendern sind nicht nur Relikte der Geschichte, sondern vielmehr Zeugnisse von Kreativität, technischem Können und der ständigen Suche nach mehr Leistung aus beschränkten Ressourcen. Die Fähigkeit, das vermeintlich Undenkbare zu realisieren – etwa mittels eines undokumentierten Befehls wie LOADALL oder dem Wechsel zwischen Moduszuständen zur Manipulation von Speichersegmenten – repräsentiert den Geist der frühen PC-Ära, der auch heute noch Entwickler inspiriert, Grenzen zu hinterfragen und neue Lösungen zu finden. Zusammenfassend lässt sich sagen, dass die 1-Megabyte-Grenze weder das Ende der Speichernutzung auf DOS-Systemen bedeutete, noch eine unüberwindbare Barriere war. Sie war vielmehr ein Ausgangspunkt, von dem aus ein breites Spektrum an innovativen Wegen und Techniken entwickelt wurde, um den Speicherbedarf stets wachsender Software gerecht zu werden. Das Zusammenspiel aus unreal mode, LOADALL, Protected Mode und DOS-Extendern zeigte eindrucksvoll, wie Softwarearchitekturen gemeinsam mit der Hardware spielen können, um neue Möglichkeiten zu schaffen.

Heute erinnern wir uns an diese Zeiten als spannende Kapitel der Computerentwicklung. Die Meisterschaft, mit der diese Techniken angewandt wurden, ist in Teilen sogar noch in modernen Systemen nachvollziehbar. Gleichzeitig ist es ein Beispiel dafür, wie hartnäckiges Forschen, Experimentieren und das Beschreiten ungewöhnlicher Pfade grundlegende technologische Fortschritte ermöglicht haben, die wir heute selbstverständlich nutzen.