In der heutigen digitalen Welt gehören Pop-up-Werbung und das gezielte Tracking durch unerwünschte Apps sowie Webseiten zum Alltag vieler Internetnutzer. Diese Erscheinungen beeinträchtigen nicht nur das Surferlebnis, sondern stellen auch eine Gefahr für die Privatsphäre dar. Viele Menschen suchen daher nach effektiven Methoden, um ihre Geräte und ihr Heimnetzwerk vor diesen Belästigungen zu schützen. Eine weitgehend unbekannte, aber äußerst wirkungsvolle Lösung stellt Simple DNS Blackhole dar – eine freie, lokal installierbare Technik, die den Datenverkehr von Werbe- und Tracking-Domains blockiert und somit den gesamten Netzwerkverkehr schützt. Morgan Davis hat das Konzept dieser DNS-Blackhole-Lösung eingehend erläutert und bietet eine leicht verständliche Anleitung zur Integration in Unix-basierte Systeme.

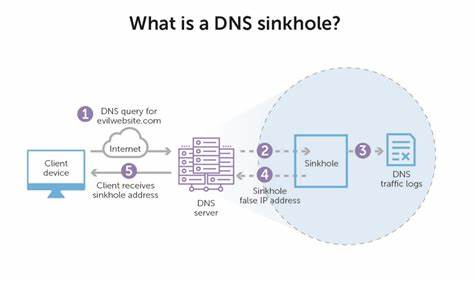

Diese Methode ermöglicht es, Werbung und Tracker bereits auf DNS-Ebene zu stoppen, bevor sie überhaupt das Endgerät erreichen. DNS Blackhole: Was steckt dahinter? Ein DNS Blackhole arbeitet im Prinzip wie eine Falle für unerwünschte Domain-Anfragen. Normalerweise übersetzt ein DNS-Server Hostnamen in IP-Adressen und leitet die Anfrage an den entsprechenden Server weiter. Bei einem DNS Blackhole wird jedoch jede Domain, die auf einer Liste von Werbe- oder Tracker-Seiten geführt wird, zu einer nicht existierenden IP-Adresse weitergeleitet. Dadurch antwortet der Server nicht und der Zugriff auf die unerwünschte Ressource wird effektiv unterbunden.

Diese Herangehensweise bringt gleich mehrere Vorteile mit sich: Die gesamte Familie oder alle Geräte im Heimnetzwerk profitieren von der Filterung, ohne dass an jedem Gerät einzeln Einstellungen geändert werden müssen. Außerdem verbessert sich die Geschwindigkeit beim Browsen, da Anfragen bereits im Vorfeld verworfen werden und nicht erst der Browser blockierende Inhalte verarbeiten muss. Die Umsetzung mit BIND und Response Policy Zones Besonders leistungsfähig ist das Einrichten eines DNS Blackholes auf einem lokalen Unix-basierten Server mit der freien DNS-Server-Software BIND. BIND ist in vielen Distributionen vorinstalliert oder leicht nachrüstbar und bietet mit seiner Response Policy Zone (RPZ)-Funktionalität die Möglichkeit, DNS-Antworten gezielt zu manipulieren oder zu blockieren. Morgan Davis stellt ein Skript bereit, das diesen Prozess stark vereinfacht.

Es ermöglicht das regelmäßige Aktualisieren der Host-Listen, das einfache Aktivieren und Deaktivieren der Blackhole-Funktion sowie die Verwaltung der Zonen-Dateien. Die zentrale Steuerung durch das Skript dns-blackhole.sh sorgt dafür, dass der DNS-Server immer mit aktuellen Listen arbeitet, während die Wartung und Kontrolle der Einrichtung übersichtlich bleibt. Die Basis: Listen von blockierten Domains Ein wichtiger Bestandteil eines effektiven DNS Blackholes ist die zuverlässige Quelle der Domains, die blockiert werden sollen. Morgan Davis verweist auf das Repository von Steven Black auf GitHub, das weltweit bekannt und anerkannt ist.

Es enthält eine umfangreiche und regelmäßig aktualisierte Zusammenstellung von Domains, die Werbeeinblendungen, Tracker und Malware verbreiten. Die Kombination aus dieser Liste und eigenen Ergänzungen ermöglicht eine flexible und passgenaue Konfiguration. Es ist ebenfalls möglich, Ausnahmen zu definieren, falls bestimmte Seiten fälschlicherweise blockiert werden oder gewünscht sind. Voraussetzungen und Installation Um Simple DNS Blackhole erfolgreich zu betreiben, benötigt man mindestens einen Unix-ähnlichen Server in der eigenen Netzwerkumgebung, beispielsweise ein freies BSD-System oder eine Linux-Distribution. Nach der Installation von BIND können die nötigen Verzeichnisse und Konfigurationsdateien mit wenigen Handgriffen eingerichtet werden.

Das von Morgan Davis entwickelte Skript wird in ein eigenes Verzeichnis kopiert und mit einer angepassten Konfigurationsdatei versehen, welche die Pfade zu BIND sowie weitere Parameter definiert. Anschließend können die Blocklisten heruntergeladen, optimiert und als RPZ-Zonen konfiguriert werden. Die DNS-Serverkonfiguration wird so erweitert, dass der RPZ-Bereich in die Abfragen einbezogen wird. Betrieb und Pflege Für dauerhafte Wirksamkeit ist die regelmäßige Aktualisierung der Blocklisten essenziell. Das Skript bietet eine einfache Möglichkeit, den Update-Vorgang automatisiert per Cronjob oder einem Periodic Task einzuplanen.

Ein tägliches Update stellt sicher, dass neue Werbe- und Tracking-Domains unmittelbar ausgesperrt werden. Die Verwaltung des DNS-Servers kann komfortabel über das Skript erfolgen, das auch den Status der Blackhole-Funktion sowie der DNS-Dienste anzeigt. Sollte eine sofortige Reaktionsfähigkeit gewünscht sein, besteht sogar die Option, den DNS-Dienst vollständig neu zu starten, anstatt nur die Zonen neu zu laden. Vorteile von Simple DNS Blackhole gegenüber anderen Methoden Viele Nutzer greifen zunächst auf Browser-Erweiterungen wie uBlock Origin zurück. Diese sind zwar hilfreich, blockieren Werbung aber nur im jeweiligen Browser und auch nur auf individuellen Geräten.

Das Einrichten eines Netzwerkschutzes mittels DNS Blackhole führt zu einer deutlich umfassenderen Absicherung. Alle Geräte profitieren automatisch, auch solche, auf denen sich keine Erweiterungen installieren lassen, beispielsweise Smart-TVs, Smartphones oder IoT-Geräte. Darüber hinaus ist die Methode vergleichsweise ressourcenschonend und verursacht kaum Verzögerungen. Integration in bestehende Datenschutzstrategien Simple DNS Blackhole ist kein Ersatz, sondern eine sinnvolle Erweiterung bestehender Maßnahmen zum Schutz der Privatsphäre und für mehr Sicherheit im Internet. In Kombination mit Browser-Privacy-Einstellungen, bewährten Plugins und einem gesunden Nutzerverhalten entsteht ein mehrschichtiger Schutz, der sowohl Werbeeinblendungen unterdrückt als auch Tracker auf Netzwerkebene hindert, Datenpakete zu senden.

Somit lassen sich umfassende Szenarien abdecken, die vom gelegentlichen Surfen bis zum ambitionierten Datenschutz reichen. Praxisbeispiele und Tests Die Funktionalität eines DNS Blackholes kann einfach überprüft werden. Ein Beispiel ist die Domain 00fun.com, die in der vom Skript verwendeten Blockliste enthalten ist. Wird der Blackhole-Dienst aktiviert, liefert eine einfache Abfrage mit dem Host-Tool ein „Host not found“ zurück, was beweist, dass die Domain nicht aufgelöst und somit blockiert wird.

Umgekehrt ist der Zugriff zu dieser Domain möglich, sobald die Blackhole-Funktion deaktiviert oder auf externe DNS-Server wie Cloudflare (1.1.1.1) oder Google (8.8.

8.8) umgestellt wird. Diese Erprobung ist sinnvoll, um die korrekte Einrichtung unmittelbar zu überprüfen. Zukunftsperspektiven und Community Das Projekt Simple DNS Blackhole lebt von der aktiven Community um Steven Black und Morgan Davis. Die regelmäßigen Updates der Blocklisten sorgen dafür, dass neu auftretende Werbe- und Tracking-Domains schnell erkannt und gesperrt werden.

Auch Weiterentwicklungen des Skripts tragen dazu bei, die Bedienung zu vereinfachen und Kompatibilitäten mit neuen Systemen zu garantieren. Wer sich im Bereich Datenschutz und Netzwerksicherheit engagieren möchte, findet hier eine wertvolle Ressource, um das eigene Heimnetz nachhaltig zu schützen. Abschließende Gedanken Im Zeitalter omnipräsenter Werbung und umfangreicher Datenerfassung ist es wichtiger denn je, die Kontrolle über die eigene digitale Umgebung zu behalten. Mittels Simple DNS Blackhole lässt sich ein starker Schutzschild errichten, der nicht nur die Arbeit der Browser-Plugins ergänzt, sondern in vielen Fällen sogar ersetzt. Die einfache Integration in bestehende UNIX-basierte Systeme, die freie Verfügbarkeit und die bewährte RPZ-Technologie machen diese Lösung zu einem unterschätzten, aber äußerst effektiven Baustein im Kampf gegen Werbung sowie unerwünschtes Tracking.

Morgan Davis’ ausführliche Anleitung bietet auch technisch weniger erfahrenden Anwendern eine verständliche Möglichkeit, das eigene Netzwerk auf moderne Weise gegen digitale Belästigungen zu wappnen und gleichzeitig die Surfgeschwindigkeit zu erhöhen.