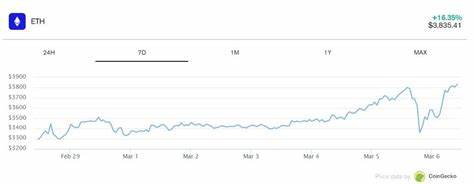

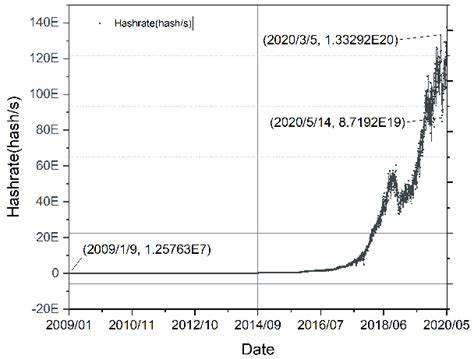

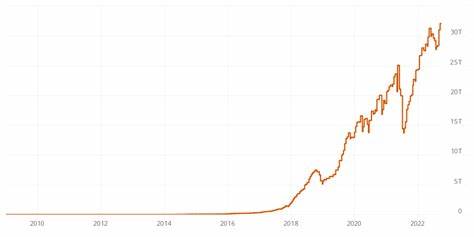

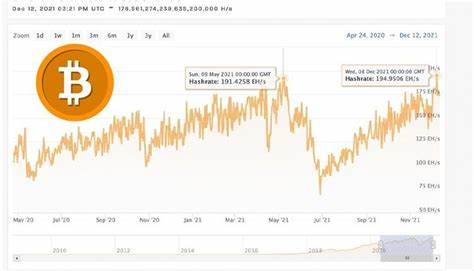

In der heutigen digitalen Welt, in der Kryptowährungen zunehmend populär sind, haben auch Cyberkriminelle ihre Methoden verfeinert, um aus der Begeisterung um diese neuen digitalen Währungen Profit zu schlagen. Ein solches Beispiel ist der kürzlich aufgedeckte Kryptowährungs-Mining-Wurm mit dem Namen „Tangerine Turkey“. Diese Malware wurde in einer globalen Kampagne entdeckt, die vor den potenziellen Bedrohungen warnt, die sie für Computer und Netzwerke weltweit darstellen kann. Tangerine Turkey ist kein herkömmlicher Wurm, der lediglich in Systemen eindringt und Daten stiehlt. Stattdessen hat es sich auf das Mining von Kryptowährungen spezialisiert – das heißt, es nutzt die Ressourcen infizierter Computer, um digitale Währungen zu generieren, ohne dass die Benutzer davon Kenntnis haben.

Dieses sogenannte ‚Cryptojacking‘ ist eine alarmierende neue Methode, die von Cyberkriminellen verwendet wird, um illegale Einkünfte ohne physischen Diebstahl zu erlangen. Das Hauptmerkmal von Tangerine Turkey ist seine Fähigkeit, sich schnell zu verbreiten. Der Wurm nutzt Schwachstellen in sozialen Netzwerken, Online-Plattformen und sogar in beliebten Apps, um seine Opfer zu finden. Sobald er in ein System eindringt, beginnt der Wurm sofort mit dem Mining von Kryptowährungen, was zu einer erheblichen Verlangsamung der Geräteleistung führen kann. Vor allem bei älteren Computermodellen kann dies zu einem schnellen Verschleiß der Hardware und einem Anstieg der Energiekosten führen.

Wie funktioniert der Wurm? Tangerine Turkey arbeitet mithilfe von einem ausgeklügelten Algorithmus, der auf die Schwächen von Computerhardware abzielt. Der Wurm greift in der Regel Systeme an, die nicht ausreichend geschützt sind oder bei denen die Benutzer Sicherheitsupdates vernachlässigen. Sobald der Wurm in das System gelangt, installiert er sich selbstständig, oft ohne dass der Benutzer es bemerkt. Er kann dann zusätzliche Malware nachladen und das Gerät für zukünftige Angriffe nutzen. Eine der wichtigsten Eigenschaften von Tangerine Turkey ist seine Fähigkeit, sich zu tarnen.

Dieser Wurm tritt häufig als harmloses Programm oder als Update auf und nutzt den guten Ruf der Software, um Benutzer dazu zu bringen, es zu installieren. Dies ist ein klassisches Beispiel für Social Engineering, bei dem Benutzer manipuliert werden, um Malware unwissentlich zu installieren. Risiken für Unternehmen und Privatnutzer Die Risiken, die ein Wurm wie Tangerine Turkey mit sich bringt, sind sowohl für Unternehmen als auch für Privatnutzer erheblich. Für Unternehmen können die daraus resultierenden Kosten exorbitant sein. Die unautorisierte Nutzung von IT-Ressourcen führt zu höheren Betriebskosten und kann auch die Systemleistung negativ beeinflussen.

Es besteht auch die Gefahr, dass vertrauliche Daten entwendet werden, was zu einem irreparablen Rufschaden führen kann. Für Privatnutzer ist die Situation nicht anders. Viele Menschen sind sich der Gefahren von Cryptojacking nicht bewusst und bemerken oft erst zu spät, dass ihre Computer infiziert sind. Ein plötzlicher Anstieg der CPU-Auslastung und plötzliche Leistungsverluste können Schlüsselsymptome sein. Wenn Benutzer nicht rechtzeitig handeln, kann dies zu einem vollständigen Systemausfall führen, wodurch wertvolle Daten verloren gehen.

Wie schützt man sich vor Tangerine Turkey? Die Bekämpfung von Malware wie dem Tangerine Turkey-Wurm erfordert proaktive Maßnahmen. Hier sind einige Tipps, wie man sich schützen kann: 1. Regelmäßige Software-Updates: Halten Sie Ihr Betriebssystem und alle installierten Anwendungen stets auf dem neuesten Stand, um bekannte Sicherheitslücken zu schließen. 2. Verwendung von Antivirenprogrammen: Ein leistungsstarkes Antivirenprogramm kann Bedrohungen schnell erkennen und beseitigen.

3. Vorsicht bei Download und E-Mail-Anhängen: Seien Sie vorsichtig beim Herunterladen von Programmen und beim Öffnen von E-Mail-Anhängen, insbesondere von unbekannten Absendern. 4. Netzwerksicherheit: Achten Sie auf eine sichere Netzwerkinfrastruktur. Verwenden Sie Firewalls und VPNs, um Ihre Geräte zu schützen.

5. Aufmerksame Überwachung der Computerressourcen: Überprüfen Sie regelmäßig die Nutzung Ihrer CPU und des Arbeitsspeichers, um untypische Aktivitäten zu erkennen. Fazit Tangerine Turkey ist ein eindrucksvolles Beispiel dafür, wie weit Cyberkriminelle bereit sind zu gehen, um von der Kryptowährungsbewegung zu profitieren. Die Bedrohung, die dieser Wurm darstellt, ist real und erfordert von Benutzern und Unternehmen einen proaktiven Ansatz, um sich selbst zu schützen. Durch regelmäßige Updates, Verwendung von Sicherheitssoftware und eine gesunde Skepsis gegenüber unbekannten Downloads können Nutzer das Risiko eines Angriffs minimieren.

In einer Zeit, in der Cyber-Sicherheit mehr denn je von Bedeutung ist, ist es unerlässlich, wachsam zu bleiben und informierte Entscheidungen zu treffen.