Die digitale Welt entwickelt sich stetig weiter, und mit ihr auch die Anforderungen an sichere und zugleich benutzerfreundliche Anmeldemethoden. Passkeys, eine moderne Alternative zu traditionellen Passwörtern, setzen genau hier an, indem sie den Prozess sowohl schneller als auch sicherer gestalten. Bei der Implementierung von Passkeys ist es jedoch entscheidend, einen strukturierten Ansatz zu verfolgen, der nicht nur technische Aspekte abdeckt, sondern auch den Fokus auf eine exzellente Nutzererfahrung legt. Ein gut durchdachter Implementierungsprozess kann entscheidend dazu beitragen, dass Nutzer die neuen Technologien besser annehmen und die Sicherheit insgesamt erhöht wird. Passkeys sind darauf ausgelegt, das Anmeldeverfahren zu revolutionieren und Passwortmüdigkeit sowie Authentifizierungsangriffe deutlich zu reduzieren.

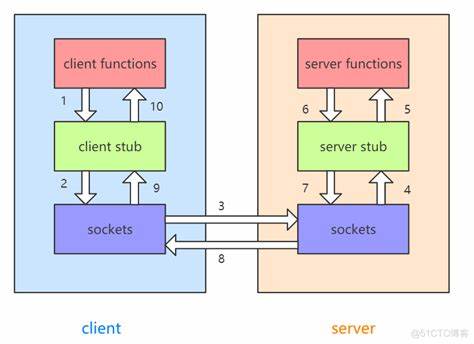

Dabei handelt es sich um kryptographische Schlüssel, die auf Geräten wie Smartphones oder Computern sicher gespeichert werden, sodass der Nutzer sich ohne Passwort anmelden kann. Die Grundlage für eine erfolgreiche Einführung ist eine reibungslose Registrierung von Passkeys. Dabei empfiehlt es sich, bei der Erstellung der Passkeys „plattformgebundene“ Authentifikatoren zu verwenden. Diese gewährleisten eine nahtlose Einbindung direkt auf dem Endgerät des Nutzers und vereinfachen den Prozess erheblich. Um Probleme mit mehrfachen Passkeys für dasselbe Konto zu vermeiden, ist es sinnvoll, Doppelregistrierungen durch gezielte technische Einschränkungen zu verhindern.

Ein weiterer wichtiger Punkt im Registrierungsprozess ist die starke Nutzerverifizierung vor der Passkey-Erstellung. Nur wenn die Identität des Nutzers mit verfügbaren sicheren Methoden zweifelsfrei bestätigt ist, sollte die Passkey-Erstellung zugelassen werden. Das verringert das Risiko, dass unbefugte Dritte Zugänge erhalten. Ebenso trägt die Verwendung des sogenannten AAGUID (Authenticator Attestation Globally Unique Identifier) dazu bei, den jeweiligen Passkey-Anbieter eindeutig zu identifizieren und die entsprechenden Anmeldedaten für den Nutzer verständlich zu benennen. Sollte die Registrierung einmal fehlschlagen, ist es ebenso wichtig, dies dem System beziehungsweise dem Browser mitzuteilen, um sogenannte „verwaiste“ Passkeys zu vermeiden, die zu Verwirrung führen können.

Aus dem gleichen Grund empfiehlt es sich, Nutzer unmittelbar nach erfolgreicher Registrierung benachrichtigen zu lassen, um Transparenz zu schaffen und unerwünschte Aktionen schnell zu erkennen. Während sich die Passkey-Registrierung auf das Erstellen konzentriert, muss auch der Authentifizierungsfluss sorgfältig gestaltet werden. Für Webseiten, die noch den Übergang von Passwörtern zu Passkeys vollziehen, ist es sinnvoll, den Nutzern eine Kombination beider Methoden zu ermöglichen. Die Integration der Passkey-Anmeldung per Formular-Autofill der Browser ist eine innovative Möglichkeit, diese Koexistenz unkompliziert zu realisieren. Wenn der Backend-Server keinen zu einem Passkey passenden Eintrag findet, sollte das System dies ebenfalls signalisieren, damit ungültige oder verwaiste Passkeys zeitnah verwaltet und gegebenenfalls entfernt werden können.

Um die Akzeptanz der Passkey-Anmeldung zu erhöhen, lohnt es sich, Nutzer aktiv zum Erstellen eines Passkeys zu motivieren, wenn sie noch keinen besitzen. Darüber hinaus kann eine automatische Passkey-Erstellung nach erfolgreicher Anmeldung mit Passwort und zweitem Faktor wesentlich zur beschleunigten Verbreitung dieser Technologie beitragen. Ein weiteres Detail ist die Aufforderung, nach der Anmeldung mit einem geräteübergreifenden Passkey auch einen lokalen Passkey zu erstellen. Dies erhöht den Komfort bei zukünftigen Anmeldungen und minimiert den Aufwand, beispielsweise das Scannen von QR-Codes. Ein stets synchronisiertes System zwischen Server und Passkey-Anbieter trägt wesentlich zur Nutzerfreundlichkeit bei.

Änderungen bei Benutzerdaten wie Benutzername oder Anzeigename sollten daher unmittelbar an den Passkey-Anbieter übertragen werden, um konsistente Informationen sicherzustellen. Neben Registrierung und Anmeldung ist das Passkey-Management ein oft unterschätzter, aber wesentlicher Bestandteil einer nachhaltigen Passkey-Lösung. Nutzer benötigen eine zentrale Plattform, auf der sie ihre Passkeys verwalten können. Dort sollten verschiedene Passkeys eingesehen, hinzugefügt oder entfernt werden können. Die Unterstützung mehrerer Passkeys ist besonders relevant, da sie eine Absicherung gegen Account-Blockaden darstellt – falls ein Gerät verloren geht oder nicht verfügbar ist, können Nutzer weiterhin über eine alternative Authentifizierung auf ihr Konto zugreifen.

Es ist hilfreich, Passkeys eindeutig zu benennen und visuell darzustellen, idealerweise basierend auf dem AAGUID, damit Nutzer schnell erkennen, welche Geräte oder Anbieter zu welchen Passkeys gehören. Ebenso sollten Nutzer darüber informiert sein, ob ein Passkey synchronisiert wird oder nicht, da dies Einfluss darauf hat, von welchen Geräten aus eine Anmeldung möglich ist. Die Möglichkeit, Passkeys serverseitig zu löschen und gleichzeitig die Änderungen mit dem Passkey-Anbieter abzugleichen, sichert die Integrität des Systems und verhindert unerwünschte Zugriffe. Sollte der Anwender Änderungen an seinem Benutzerprofil vornehmen, ist es sinnvoll, die Passkey-Daten entsprechend anzupassen, um eine konsistente Nutzererfahrung zu gewährleisten. Ein innovatives Szenario stellt die Umsetzung eines „Passwort vergessen“-Dialogs dar, indem anstelle eines neuen Passworts ein neuer Passkey generiert wird.

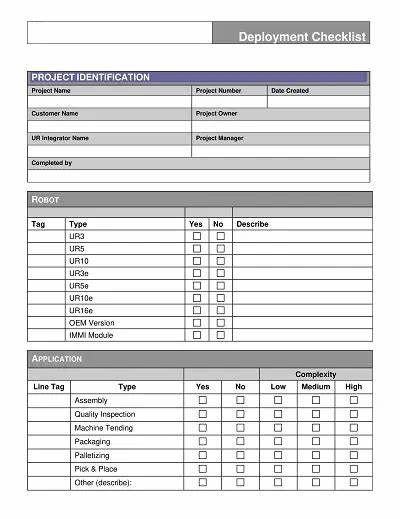

Dies erhöht die Sicherheit, indem riskante Passwort-Reset-Mechanismen vermieden werden. Die erfolgreiche Implementierung von Passkeys erfordert daher eine harmonische Abstimmung zwischen technischen Voraussetzungen, Sicherheitsanforderungen und Nutzerfreundlichkeit. Entwickler und Produktteams profitieren von einer präzisen Checkliste, die alle relevanten Punkte abdeckt und ihnen Orientierung bei der Umsetzung gibt. Diese umfasst Aspekte wie die starke Nutzerverifikation vor der Passkey-Erstellung, klare und transparente Kommunikation mit den Nutzern, die Vermeidung von Duplikaten, eine flexible und zentrale Verwaltung aller Passkeys sowie die Synchronisierung zwischen Server und Passkey-Anbieter. Darüber hinaus sollten Organisationen auf den schrittweisen Übergang achten, bei dem sowohl traditionelle Passwörter als auch Passkeys parallel unterstützt werden, um den Nutzern den Wechsel so einfach wie möglich zu machen.

Letztlich ist die Einführung von Passkeys ein bedeutender Schritt hin zu einer passwortlosen Zukunft, die nicht nur die Sicherheit verbessert, sondern auch eine deutlich angenehmere Nutzererfahrung bietet. Wer diese Entwicklung frühzeitig und strategisch begleitet, kann sich einen erheblichen Wettbewerbsvorteil sichern und die Voraussetzungen für eine nachhaltige digitale Identität schaffen. Mit dem Blick in die Zukunft zeigt sich, dass Passkeys nicht nur eine technologische Innovation sind, sondern auch ein wichtiger Baustein der digitalen Transformation und des Schutzes der Privatsphäre in einer zunehmend vernetzten Welt.