In der Welt der IT gibt es Projekte, die mehr sind als bloße technische Herausforderungen. Oft spiegeln sie die Komplexität menschlicher Beziehungen, Vertrauen und unsichtbarer Konflikte wider. Eine dieser Geschichten erzählt von einem Server, der nie hätte existieren dürfen – zumindest nicht unter den gegebenen Umständen. Diese Erzählung zeigt, wie Technologie zum Schlüssel für Transparenz und Kontrolle in einem von Unklarheiten und Misstrauen beeinträchtigten Unternehmen wurde – und wie diese Errungenschaft gleichzeitig eine Bedrohung für manche Personen darstellte. Vor etwa 16 Jahren kontaktierte mich ein langjähriger Freund angesichts einer brenzligen Situation, die mehrere gemeinsame Bekannte betraf.

Ein erfolgreicher Unternehmer, der zugleich Administrator und Eigentümer mehrerer Firmen war, verstarb plötzlich. Seine Familie, insbesondere die Ehefrau und die Kinder, fanden sich in einer Lage wieder, die geprägt war von Chaos und mangelnder Übersicht. Der Mann hatte seine Geschäftsprozesse komplett zentralisiert. Niemand sonst verstand die Abläufe oder verfügte über einen umfassenden Einblick in die einzelnen Unternehmensbereiche. Während einige seiner Söhne ausstiegen, um sich auf ihre eigene Karriere zu konzentrieren, blieben andere involviert.

Die Ehefrau übernahm formal die Leitung, schien aber aufgrund ihres Alters und ihrer fehlenden Erfahrung überfordert zu sein. Das auffälligste Problem war das völlige Fehlen digitaler Strukturen. Die Mitarbeiter verwendeten ihre eigenen Rechner, oftmals private Laptops, und hatten keinerlei verbindliche Vorgaben zur Datenverwaltung. Buchhaltungs- und Verwaltungsinformationen lagen verstreut und ungesichert auf einzelnen Geräten, die bisweilen auch nach Hause genommen wurden. Für die Eigentümer wirkte das Unternehmen nach außen hin profitabel, doch die tatsächlichen Konten wiesen kontinuierlich ein Minus auf.

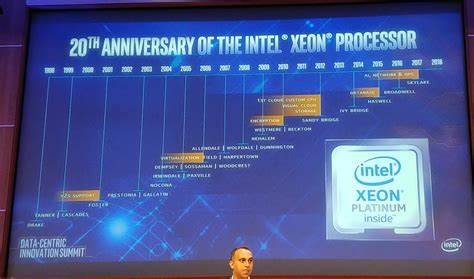

Das wirtschaftliche Ungleichgewicht und die Gefahr des Zusammenbruchs waren unübersehbar. Aufgrund dieser prekären Lage erhielt ich den Auftrag, ein IT-System zu entwickeln, das nicht nur die Übersichtlichkeit wiederherstellt, sondern vor allem Sicherheit und Nachvollziehbarkeit garantiert. Die Grundidee war, sämtliche Datenströme in eine geordnete, zentral zugängliche Infrastruktur zu überführen. Nach kurzer Planung wurde der Kauf von Routern, Switches und anderen Netzwerkgeräten sowie eines Servers mit umfangreicher Festplattenkapazität abgesegnet. Für das Betriebssystem entschied ich mich – ganz bewusst – für NetBSD.

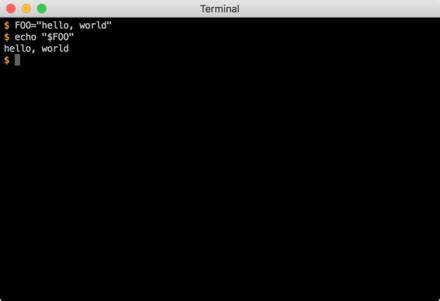

Neben der Robustheit sprach auch die Möglichkeit zur Virtualisierung mittels XEN für dieses System. Auf dem Server richtete ich mehrere virtuelle Maschinen ein: Eine übernahm den NAS-Dienst mit Samba, damit PCs direkt darauf zugreifen und Dateien ablegen konnten. Eine weitere VM lief mit Archivista, eine Dokumentenmanagement-Software, die ich sogar bei der Übersetzung ihrer Benutzeroberfläche ins Italienische unterstützte, um die Handhabung zu erleichtern. Um die Nutzung des Internets für private Zwecke während der Arbeitszeit einzudämmen, installierte ich zudem einen Caching-Proxy auf Basis von Squid sowie einen Content-Filter via DansGuardian. Denn trotz der alarmierenden wirtschaftlichen Situation entdeckten wir häufig sorglosen Umgang mit Firmennetz und Freizeitaktivitäten, was die ohnehin schwache Telekommunikationsleitung überforderte.

Nicht jeder war von diesen Neuerungen begeistert. Besonders ein Mann, der als rechte Hand des verstorbenen Unternehmers galt, leistete gegen das System erheblichen Widerstand. Er stellte die Notwendigkeit der Neuerungen infrage und verhielt sich zunehmend verdächtig, indem er Liebhabereien finanzierte, für die sein Gehalt kaum ausreichte. Das Unternehmen agierte zwar äußerlich legal, da ein hoher Bargeldumsatz nichts Ungewöhnliches war, doch die fehlenden Kontrollen ermöglichten ungestraftes Fehlverhalten. Nach der erfolgreichen Implementierung schulte ich die Mitarbeiter im Umgang mit der neuen Infrastruktur.

Die Resonanz fiel überwiegend positiv aus: Endlich konnten Dateien ordentlich abgelegt und verwaltet werden, die Nutzung von OCR und die Archivierung erleichterten die tägliche Arbeit enorm. Skepsis blieb lediglich bei Teilen der Buchhaltungsabteilung spürbar. Nachdem der Ablauf stabil lief, zog ich mich aus dem Projekt zurück, da ich nicht vor Ort residierte. Doch die Ruhe währte nicht lange. Eines Morgens erhielt ich einen Anruf von einem vermeintlichen Software-Vertreter, der Zugriff auf Serverstruktur und Admin-Passwörter verlangte, um eine Windows-Software zu installieren.

Als ich erklärte, dass es sich um ein NetBSD-System mit Linux-basierten VMs handelt, war der Gesprächspartner überrascht und erklärte, er werde den Server löschen und durch eine Windows-Maschine ersetzen – dringend und ohne Aufschub. Mir war sofort klar, welch verheerende Folgen das völlige Löschen der Plattform hätte. Die gesamte Arbeitsumgebung hing an diesem Server, eine Zerstörung käme einem Totalschaden gleich. Ich versuchte zu vermitteln, bot an, eine alternative Maschine bereitzustellen, doch bekam nur Ablehnung. Dieses Verhalten begriff ich als versuchten Angriff auf das System – möglicherweise, um die Kontrolle und Kontrolle über die Buchhaltung zurückzuerlangen und kritische Daten verschwinden zu lassen.

Die involvierten Besitzer, von der Situation überfordert, spielten zunächst auf Zeit und signalisierten sogar, der Löschaktion zuzustimmen, wenn der Schaden danach wieder behoben werden könnte. Doch ich blieb konsequent. Für mich war klar: Die Errichtung dieses Servers war für Transparenz und Kontrolle – seine Abschaffung bedeutete Chaos und Betrug. Ich bot einen Ersatzserver für den störenden Mitarbeiter an, doch dieser hatte andere Pläne. Er machte deutlich, dass es ihm nicht um eine zusätzliche Maschine ging, sondern ausschließlich um den bestehenden Server.

Die Drohungen schienen subtil, aber die Botschaft war klar: Diesen Server durfte es nicht geben. Während des letzten Telefongesprächs offenbarte sich die wahre Identität des Mannes, der all die Sabotageversuche leitete – eine Verbindung, die mich doppelt enttäuschte, da ich ihn früher bewundert hatte. Plötzlich war seine Macht gebrochen, weil ihm bewusst wurde, dass jede weitere Aktion gegen mich massive Gegenreaktionen auslösen würde. Er zog sich zurück und verschwand aus der Geschichte. Doch der Kampf war noch nicht vorbei.

Der Server wurde wenige Tage nach dem Zwischenfall Opfer einer Reihe von „Unglücksfällen“: Der USV-Ausfall, ein falsches Wiedereinstecken des Netzsteckers und ein vollständiger Ausfall mit anschließender physischer Entfernung der Festplatten. Offenbar hatte man mit voller Absicht zerstört, was aufgebaut worden war. Was die Saboteure nicht wussten: Ein kleiner, unauffälliger Server war parallel bei den Eigentümern zu Hause installiert. Diese „Backup-Vorrichtung“ – ein PCEngines Alix mit NetBSD und mehreren USB-Datenträgern – sicherte alle Daten zuverlässig und entschärfte den Angriff. Das Gerät, inzwischen auf FreeBSD umgestellt, verrichtet noch heute treu seinen Dienst an anderer Stelle.

Nachdem ich den Besitzern alle Daten vollständig übergab, standen sie vor einer Entscheidung. Tage und Wochen vergingen ohne konkrete Maßnahmen, bis sie andeuteten, eine Untersuchung wegen möglichem Diebstahl einzuleiten. Doch das blieb folgenlos. Später erfolgte sogar das verlockende Angebot, ich solle die Netzwerkverwaltung übernehmen und Prozesse im Unternehmen modernisieren – verbunden mit lukrativer Bezahlung und umfassender Unterstützung. Obwohl all das verlockend war, lehnte ich ab.

Mein Antrieb war nicht finanzieller Gewinn, sondern die Freude an der Arbeit und der Überzeugung, das Richtige zu tun. Ich sah früh, dass selbst mit den besten Technologien und Absichten nicht alle Probleme lösbar sind, besonders wenn diejenigen, die betroffen sind, lieber den Status quo schützen als sich der Wahrheit zu stellen. Innerhalb kurzer Zeit wich der anfängliche Enthusiasmus einer resignierten Haltung der Firmenleitung. Interne Zwänge und unausgesprochene Machtstrukturen verhinderten nachhaltige Veränderung. Diese Erfahrung führte zu einer wichtigen Erkenntnis: Manche Situationen sind zu tief verwurzelt, um mit technischen Lösungen allein behoben zu werden.

Die Herausforderung liegt ebenso in den Menschen, ihren Ängsten und Interessen. Technologie kann Systeme verbessern und Transparenz schaffen, doch sie ist machtlos gegen den Willen zur Veränderung. Die Geschichte des Servers, der nie hätte existieren sollen, bleibt ein Lehrstück. Sie zeigt, wie wichtig es ist, IT nicht als Selbstzweck zu verstehen, sondern als Werkzeug in einem sozialen Gefüge – als Mittel, dem Vertrauen zu dienen und Verantwortlichkeit zu fördern. Sie offenbart auch die Schattenseiten technologischer Fortschritte, wenn sie auf Widerstand durch verborgene Agenden und fehlendes Verantwortungsbewusstsein stoßen.

Heute, Jahrzehnte später, erfüllt mich die Erinnerung an dieses Projekt mit gemischten Gefühlen. Trotz aller Herausforderungen bewies aufrichtige Arbeit ihren Wert, auch wenn sie nicht immer siegte. Der kleine Backup-Server, der einst als Rettungsanker diente, steht symbolisch für den unzerstörbaren Wunsch nach Ordnung und Transparenz – eine stille Mahnung, dass es sich lohnt, für das Richtige einzustehen, selbst wenn nicht jeder Kampf gewonnen werden kann.