Jepsen Reports sind in der Welt verteilter Datenbanksysteme zu einer unverzichtbaren Ressource geworden, wenn es darum geht, die Konsistenzmodelle und Anomalien in modernen Speichersystemen zu verstehen. Doch was macht Jepsen-Berichte so bedeutsam, und wie gelingt es, ihre oft komplexen Ergebnisse und Konzepte zu entschlüsseln? Die Antwort liegt in einem tiefen Verständnis von Transaktionsisolationsstufen, Abhängigkeitsgraphen und insbesondere den Details der Snapshot Isolation und Serialisierbarkeit. Grundsätzlich geben Jepsen Reports Einblick darin, wie Datenbanken unter verschiedenen Realisierungsszenarien – beispielsweise bei Ausfällen oder konkurrierenden Transaktionen – tatsächlich verhalten. In zahlreichen Fällen offenbaren die Berichte subtile Fehler oder Anomalien, die oft auf den ersten Blick nicht erkennbar sind, aber fundamentale Auswirkungen auf die Datenintegrität und das Verhalten von Anwendungen haben können. Ein zentraler Aspekt zur Analyse und Interpretation von Jepsen Reports ist das Konzept des Transaktionsabhängigkeitsgraphen.

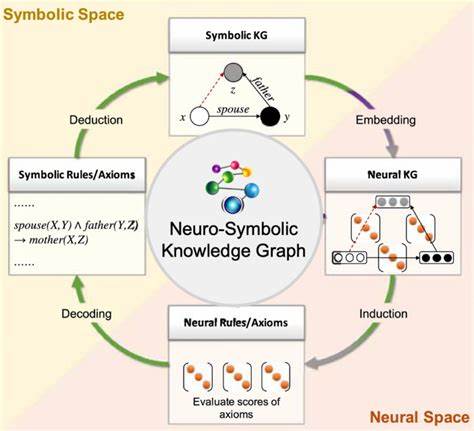

Dieser Graph modelliert die Reihenfolge und Abhängigkeiten zwischen abgeschlossenen Transaktionen auf Basis der beobachteten Lese- und Schreibaktionen. Dabei gelten bestimmte Regeln: Wenn eine Transaktion T2 einen Wert liest, den eine andere Transaktion T1 geschrieben hat, so muss T2 nach T1 erfolgt sein (dies wird als write-read-Abhängigkeit bezeichnet). Falls hingegen eine Transaktion T3 einen Wert liest und nicht die Änderungen einer früheren Transaktion T1 sieht, die den gleichen Schlüssel geschrieben hat, dann ist T3 vor T1 einzuordnen (read-write- oder anti-Abhängigkeit). Schließlich liegt eine write-write-Abhängigkeit vor, wenn eine Transaktion eine Änderung überschreibt, die von einer früheren Transaktion vorgenommen wurde. Die Zusammensetzung dieser Abhängigkeiten bildet zusammen den gerichteten Graphen, der dabei hilft, Konflikte oder Widersprüche im Transaktionsverlauf zu erkennen.

Die Serialisierbarkeit ist eine der strengsten Isolationsebenen und kann über den Zyklusfreiheit des Abhängigkeitsgraphen definiert werden. Ist dieser Graph azyklisch, dann können die Transaktionen in eine serielle Reihenfolge gebracht werden, die ihrem tatsächlichen Ablauf entspricht. Das bedeutet, dass das Ergebnis identisch ist zu einer Ausführung, bei der die Transaktionen nacheinander ablaufen. Jedoch sind reale Systeme oft komplexer und setzen weniger restriktive Isolationsebenen ein, um besser skalieren zu können oder um gewisse Performanzvorteile zu erzielen. Eine davon ist die Snapshot Isolation, die eine konsistente Betrachtung der Daten zu einem fixierten, häufig zeitlich definierten Schnappschuss erlaubt.

Transactions operieren auf dieser konsistenten Sicht, ohne notwendigerweise allgegenwärtige Konkurrierenden Konflikte sofort aufzulösen. Snapshot Isolation ist schwächer als Serialisierbarkeit. Ein typisches Phänomen, das unter Snapshot Isolation auftreten kann und unter Serialisierbarkeit nicht erlaubt ist, wird als Write Skew bezeichnet. Es beschreibt Situationen, in denen parallele Transaktionen auf vermeintlich aktuellen Schnappschüssen operieren und somit gegenseitige Abhängigkeiten unbemerkt bleiben, was zu Inkonsistenzen führen kann. So kann es vorkommen, dass zwei Transaktionen jeweils einen Wert aus einer Datenbank lesen und auf Grundlage dieses Lesestands Werte überschreiben, die in einer isolierten, sequenziellen Welt in Übereinstimmung gewesen wären, im Snapshot-Isolation-Szenario aber zu unerwarteten Ergebnissen führen.

Der Jepsen Report erklärt, dass die Zyklen im Abhängigkeitsgraphen, die Snapshot Isolation erlaubt, eine bestimmte Struktur aufweisen: Sie müssen mindestens zwei aufeinanderfolgende read-write-Abhängigkeiten (Anti-Abhängigkeiten) enthalten. Wird ein Zyklus gefunden, der solche aufeinanderfolgenden Anti-Abhängigkeiten nicht aufweist - dies bezeichnet Jepsen als "G-nonadjacent" oder Nicht-adjazenter Anti-Abhängigkeitszyklus - dann handelt es sich um eine Verletzung der Snapshot Isolation, die auf schwerwiegende Inkonsistenzen hinweist. In der Praxis bedeutet dies, dass Snapshot Isolation zwar einige Zyklen im Abhängigkeitsgraphen erlaubt, aber eben keine „gefährlichen“ Strukturen, die zu schwerwiegenden Inkonsistenzen führen. Jepsen nutzt diese Beobachtung, um Anomalien in Systemen zu erkennen. Wird im Verlauf von Tests ein solcher nicht-adjazenter Zyklus gefunden, bedeutet das, dass die getestete Datenbank mindestens schwächer als Snapshot Isolation ist oder sich nicht korrekt verhält.

Das Konzept der Zerlegung von Transaktionen in Lese- und Schreibereignisse innerhalb der Abhängigkeitsgraphen ist ebenfalls erklärend: Ein Transaktionsknoten wird aufgespalten in jeweils eine Lesekante und eine Schreibkante. Diese Aufteilung macht sichtbar, warum bestimmte Zyklen in Snapshot Isolation weniger offensichtlich oder „unsichtbar“ sind. Zum Beispiel können zwei aufeinanderfolgende read-write-Abhängigkeiten in der aufgespaltenen Ansicht keinen Zyklus mehr bilden. Diese Feinheit ist eine der wesentlichen Erklärungen dafür, weshalb Snapshot Isolation gewisse Zyklen zulässt, die bei Serialisierbarkeit verboten sind. Für Entwickler und System-Architekten stellen Jepsen Reports eine wertvolle Grundlage dar, um die Qualität, Sicherheit und Konsistenz ihrer Datenbanksysteme unter realen Betriebsbedingungen zu prüfen.

Insbesondere bei verteilten Systemen, welche die Daten über mehrere Knoten oder Regionen hinweg speichern, ist das Risiko von Inkonsistenzen oder unerwartetem Verhalten hoch. Die Berichte helfen dabei, Schwachstellen frühzeitig zu erkennen und zu verstehen, welche Eigenschaften und Abhängigkeiten zu Problemen führen können. Eine zentral empfohlene Ressource, die zur Vertiefung des Verständnisses dieser Konzepte beiträgt, ist das Buch „Concurrency Control and Recovery in Database Systems“. Dieses Werk bietet eine fundierte Einführung in Isolationsebenen, Transaktionstheorie und Konfliktmanagement und wird aktuell beispielsweise im Rahmen von Buchclubs als Begleitung zum Studium der Thematik genutzt. Zusammenfassend lässt sich sagen, dass die Interpretation von Jepsen Reports – von der Analyse der Abhängigkeitsgraphen bis zur Einsicht in verschiedenartige Zyklen und Isolationsebenen – ein tieferes Verständnis für die Herausforderungen bietet, die Verteilte Systeme und moderne Datenbanken mit sich bringen.

Es zeigt sich, dass selbst kleine Abweichungen in der Implementierung oder im organisatorischen Ablauf von Transaktionen, die aus Performanz- oder Skalierungsgründen vorgenommen werden, große Auswirkungen auf die Datenintegrität haben können. Das Studium der Unterschiede zwischen Serienisierbarkeit, Snapshot Isolation und deren graphentheoretischen Charakterisierungen schafft nicht nur Klarheit über die Berichte von Jepsen, sondern liefert essenzielle Grundlagen, um verteilte Systeme robuster und verständlicher zu gestalten. Vor allem eröffnet es die Möglichkeit, präziser zu beurteilen, welche Anomalien kritisch sind und welche von den zugrunde liegenden Isolationsebenen noch akzeptiert werden. Abschließend sind Jepsen Reports daher unverzichtbare Werkzeuge, um die komplexe Welt der verteilten Transaktionen zu erfassen. Mit ausreichend theoretischem Hintergrundwissen wird ihre Analyse zu einem mächtigen Instrument, das Entwicklern und Ingenieuren hilft, Systeme mit höchster Integrität und Zuverlässigkeit zu bauen.

Der Dialog und die kontinuierliche Weiterentwicklung solcher Prüfmechanismen sind ein Baustein im Weg zu stabileren, transparenten und fehlerresistenteren Datenbanklösungen.