Eine der weltweit aktivsten Ransomware-Banden, LockBit, wurde in einer koordinierten Aktion von Strafverfolgungsbehörden in den Vereinigten Staaten, dem Vereinigten Königreich und einer Handvoll weiterer Länder zerschlagen. Diese Bande, die von Ermittlungsbehörden als eine der profiliertesten ihrer Art bezeichnet wird, hat im Laufe der Zeit beträchtliche Summen erbeutet, wobei sie sich vor allem auf Bitcoin-Zahlungen in Höhe von insgesamt 120 Millionen US-Dollar verlassen hat. Das US-Justizministerium hat eine Anklage gegen zwei russische Männer, Artur Sungatov und Ivan Kondratyev, bekanntgegeben, die LockBit-Angriffe gegen US-Unternehmen durchgeführt haben sollen. Sungatov soll laut den Behörden Hersteller, Versicherungsunternehmen und andere Unternehmen in mindestens sechs Bundesstaaten seit Januar 2021 ins Visier genommen haben. Kondratyev, der online als "Bassterlord" bekannt ist, soll die Ransomware auf Ziele wie Stadtverwaltungen und Unternehmen in Oregon, Puerto Rico und im Ausland ab August 2021 eingesetzt haben.

Das Finanzministeriumsamt für die Kontrolle ausländischer Vermögenswerte (OFAC) hat Sanktionen gegen Sungatov und Kondratyev verhängt, indem es US-Personen und Unternehmen untersagt, Geschäfte mit ihnen zu tätigen und alle Vermögenswerte unter US-Gerichtsbarkeit einzufrieren hat. Darüber hinaus wurden neun Bitcoin- und eine Ethereum-Wallet-Adresse, die mit ihnen in Verbindung stehen, in die Sanktionsliste aufgenommen. Die monatelange Operation mit dem Namen "Cronos" führte zur Beschlagnahme von Dutzenden von Servern in Europa, Nordamerika und Australien, die zur Durchführung der Ransomware-Angriffe von LockBit genutzt wurden, bei denen Opferdaten verschlüsselt und Lösegeldzahlungen erpresst wurden. Dies gab Europol in einer Erklärung bekannt. Die Behörden haben auch die Kontrolle über das Portal im Darknet übernommen, auf dem LockBit sensible Daten veröffentlicht hat, die von Opfern stammen, die sich geweigert haben zu zahlen.

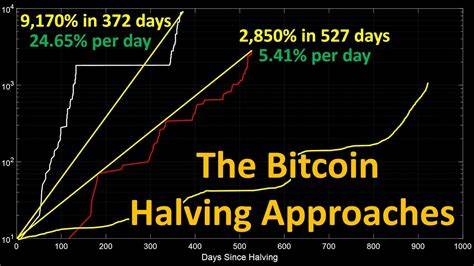

Die Strafverfolgungsbehörden betonen, dass es wichtig ist, Cyberkriminalität zu melden, da dies es ihnen ermöglicht, neue Methoden schnell zu bewerten und den Schaden, den sie anrichten können, zu begrenzen. LockBit tauchte erstmals Anfang 2020 auf und verschlüsselte die Dateien der Opfer und sperrte sie aus ihren Netzwerken aus, es sei denn, sie zahlten ein Lösegeld, normalerweise in Kryptowährung. Die Ermittlungen ergaben, dass Zahlungen in der Regel in Bitcoin gefordert wurden. LockBit operierte wie andere "Ransomware-as-a-Service"-Banden durch eine Kerngruppe von Entwicklern, welche die Malware-Tools erstellten, und rekrutierte dann Partner, die im Austausch für einen Anteil an den Erlösen Ziele infizierten. Die Entwickler von LockBit pflegten ein Dashboard, das es den Partnern ermöglichte, Angriffe mit nur wenigen Klicks zu starten.

Im Jahr 2022 übertraf LockBit andere Ransomware-Stränge und wurde zur weltweit am weitesten verbreiteten Ransomware. Die Bande erbeutete über 120 Millionen US-Dollar an Lösegeldern von mehr als 2.000 Opfern weltweit, wobei die Gesamtforderungen wahrscheinlich Hunderte von Millionen erreichten. LockBit erlangte Berühmtheit durch die Verwendung der "Triple-Extortion"-Methode, bei der Opfern nicht nur verschlüsselte Daten, sondern auch gestohlene Informationen und lähmende Denial-of-Service-Angriffe angedroht wurden. Die Operation Cronos-Task-Force von Strafverfolgungsbehörden aus 10 Ländern hat über Monate hinweg daran gearbeitet, LockBit zu zerschlagen.

Der Wendepunkt kam mit der Beschlagnahme von Dutzenden von Command-and-Control-Servern, auf die LockBit angewiesen war, um Ransomware zu implementieren und seine Operationen zu steuern. Die Behörden haben nun "die Kontrolle über die technische Infrastruktur übernommen, die es allen Elementen des LockBit-Dienstes ermöglicht, zu operieren", so Europol. Als Ergebnis wurden "mehr als 14.000 Rogue-Konten, die für das Ausschleusen oder die Infrastruktur verantwortlich sind, identifiziert und zur Entfernung überwiesen", so die Agentur. Französische und US-amerikanische Behörden haben eine wachsende Liste angeblicher LockBit-Mitglieder festgenommen oder angeklagt.

Polen nahm den Ransomware-Verdächtigen Ivan Kondratiev im Oktober 2022 fest, während ein weiterer russischer Staatsbürger in der Ukraine verhaftet wurde. Es wurden drei internationale Haftbefehle im Zusammenhang mit der jüngsten Offensive ausgestellt. Die französischen Behörden haben auch fünf Anklagen erwirkt. Die Behörden haben auch Kryptowährungs-Wallets eingefroren, die angebliche LockBit-Mitglieder für Lösegeldzahlungen verwendet haben. Die Operation hat einen herben Rückschlag für eine der aggressivsten Ransomware-Gruppen bedeutet, doch weitere Maßnahmen gegen Cyberkriminelle sind zu erwarten.

Die Ermittlungen werden fortgesetzt, und die Strafverfolgungsbehörden sind entschlossen, alle Mitglieder von LockBit zu identifizieren und anzuklagen, von den Entwicklern und Administratoren bis hin zu den Partnern. Diese Lösungen stehen auch kostenlos auf dem „No More Ransom“-Portal in 37 Sprachen zur Verfügung. Bisher haben bereits mehr als 6 Millionen Opfer weltweit von No More Ransom profitiert, das über 120 Lösungen enthält, die in der Lage sind, mehr als 150 Arten von Ransomware zu entschlüsseln. Monaco sagte, die Operation sei ein schwerer Schlag gegen eine der aggressivsten Ransomware-Gruppen, aber dies werde nicht die letzte Maßnahme gegen Cyberkriminelle sein. Die Untersuchung werde fortgesetzt, und es werde mit ebenso großer Entschlossenheit daran gearbeitet, alle Mitglieder von LockBit einschließlich der Entwickler und Administratoren zu identifizieren und anzuklagen.

„Wir werden sie als gesuchte Kriminelle ins Rampenlicht rücken. Sie werden sich nicht länger im Verborgenen verstecken können.".