Die jüngsten Sicherheitsforschungen des Qualys Threat Research Unit (TRU) haben zwei schwerwiegende lokale Informationslecks in den Systemkomponenten Apport und systemd-coredump aufgedeckt. Beide stellen essentiellen Bestandteil der Crash-Reporting-Mechanismen bei Linux-Systemen dar, deren Aufgabe es ist, bei Programmabstürzen Speichernabbilder – sogenannte Core Dumps – zu erfassen und für Diagnosen bereitzustellen. Das Offenlegen von sensiblen Daten durch diese Schwachstellen stellt daher eine erhebliche Bedrohung dar, insbesondere für Systeme, die von Unternehmen und Anwendern im produktiven Einsatz verwendet werden. Die fundierte Analyse dieser Lücken sowie das Einleiten wirksamer Gegenmaßnahmen ist deshalb von höchster Priorität. Die beiden entdeckten Schwachstellen tragen die Kennungen CVE-2025-5054 und CVE-2025-4598.

Die erste betrifft das in Ubuntu eingesetzte Apport, das als Crash-Reporter Daten sammelt, wenn Anwendungen abstürzen. Die zweite Schwachstelle ist in systemd-coredump verankert, jenem Standard-Coredump-Handler, der vor allem in Red Hat Enterprise Linux 9 und 10 sowie Fedora zum Einsatz kommt. Beide Lücken sind auf sogenannte Race Conditions zurückzuführen, also Zustände, in denen zwei Prozesse oder Threads gleichzeitig auf dieselben Ressourcen zugreifen und dadurch unerwartete Verarbeitungsfehler auftreten können. Der gravierende Aspekt dieser Race Conditions liegt darin, dass ein lokaler Angreifer durch Ausnutzung von SUID-Programmen, die mit speziellen Rechten operieren, Zugriff auf sensible Informationen im Core-Dump erhalten kann. Besonders kritisch zeigt sich das Beispiel mit dem Prozess unix_chkpwd, der standardmäßig auf vielen Linux-Distributionen zur Passwortvalidierung fungiert.

Durch Exploits können Schadakteure auf die Passwort-Hashes in der geschützten /etc/shadow-Datei zugreifen – eine massive Gefährdung für die Systemsicherheit. Apport ist ein speziell für Ubuntu entwickeltes Fehlererfassungstool, das bei Programmabstürzen automatisch umfangreiche Reports generiert und dabei Informationen wie Stack-Traces, Paketdaten sowie System- und Benutzerdaten sammelt. Ursprünglich wurde Apport geschaffen, um Entwicklern die Fehlerbehebung zu erleichtern, doch gleichzeitig besteht das Risiko, dass sensible Informationen ohne ausreichenden Schutz offengelegt werden. Systemd-coredump verfolgt einen ähnlichen Zweck, ist jedoch in einer Vielzahl von Linux-Distributionen verbreitet, insbesondere bei solchen, die auf systemd als Init-System setzen. Die Erkennung dieser Schwachstellen wirft ein Schlaglicht auf die allgemein bestehenden Gefahren im Umgang mit Core Dumps auf Linux-Systemen.

Trotz der eingeleiteten Sicherheitsmaßnahmen, wie der Beschränkung des Zugriffs auf Core-Dump-Dateien nur an root-Benutzer sowie der Möglichkeit, das Speichern sensibler Daten zu begrenzen, bleiben veraltete oder unzureichend konfigurierte Systeme ein attraktives Ziel für Angreifer. Die Risiken umfassen nicht nur das direkte Auslesen von Passwörtern und anderen geheimen Informationen, sondern können zu weiteren Kompromittierungen des Systems führen. Je nachdem, welche Daten im Core Dump sichtbar werden, könnten Hacker verschlüsselte Schlüssel, vertrauliche Geschäftsinformationen oder Kundendaten entwenden. Dies birgt nicht nur die Gefahr von Betriebsunterbrechungen und Reputationsschäden, sondern auch ernsthafte Compliance-Verstöße, die zu rechtlichen Konsequenzen führen können. Insbesondere sind alle Ubuntu-Versionen ab 16.

04, inklusive der aktuellen 24.04, betroffen. Bei systemd-coredump sind es Fedora 40 und 41 sowie Red Hat Enterprise Linux ab Version 9, einschließlich der brandneuen RHEL 10. Interessanterweise sind Debian-Distributionen standardmäßig nicht betroffen, da systemd-coredump dort nicht vorinstalliert ist und nur durch Nutzerinstallation hinzugefügt werden kann. Eine der kurzfristig wirksamen Schutzmaßnahmen besteht darin, das Kernel-Parameter /proc/sys/fs/suid_dumpable auf den Wert 0 zu setzen.

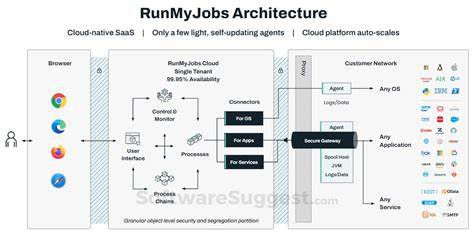

Damit wird verhindert, dass SUID-Programme Core Dumps erzeugen, was den Angriffspunkt deutlich einschränkt. Diese Änderung kann schnell und ohne Software-Update umgesetzt werden, sollte aber als temporäre Lösung gesehen werden, da sie gleichzeitig die mögliche Analyse von Prozessen in Absturzsituationen behindert. Qualys selbst unterstützt Nutzer mit speziell entwickelten Prüf- und Mitigationsskripten, die über das TruRisk™ Eliminate Modul verfügbar sind. Dieses Modul arbeitet eng mit dem Vulnerability Management zusammen und erlaubt es Sicherheitsteams, Schwachstellen systematisch zu erkennen, zu verfolgen und automatisiert zu beheben. Die enge Integration in die Qualys Cloud Agent Infrastruktur erfordert keine zusätzlichen Installationen und ermöglicht schnelle Eingriffe, wodurch der Sicherheitsstatus effizient verbessert werden kann.

Für Systemadministratoren und Sicherheitsexperten bedeutet dies, dass sie ihre Linux-Systeme auf neu erschienene Updates und Patches prüfen sollten. Ein proaktives Handeln ist essentiell, um die Ausnutzung der beschriebenen Race Conditions zu verhindern. Neben dem Deaktivieren von Core Dumps für SUID-Programme empfiehlt sich ein umfassendes Sicherheitsmanagement, das regelmäßige Audits, strenge Zugriffsregeln und ein Monitoring einschließt. Nur so lassen sich die Raffinessen moderner Angriffe frühzeitig erkennen und abwehren. Die Entdeckung durch Qualys TRU verdeutlicht, dass selbst grundlegende Softwarekomponenten wie Crash-Handler in Linux-Ökosystemen ein großes Sicherheitsrisiko darstellen können.

Millionen von Systemen sind potenziell gefährdet, was diese Schwachstellen zu einem drängenden Thema im Bereich der Informationssicherheit macht. Unternehmen, welche diese Frameworks intensiv nutzen, sollten daher zügig entsprechend handeln, um Schaden abzuwenden. Zukünftig ist zu erwarten, dass Anbieter der betroffenen Distributionen Aktualisierungen bereitstellen werden, die solche Race Conditions verhindern. Bis dahin empfiehlt sich die enge Zusammenarbeit mit Sicherheitsforschern und der Einsatz von Tools wie Qualys TruRisk Eliminate, um aktive Risiken zu identifizieren und zu beseitigen. Zudem ist es ratsam, im eigenen Netzwerk den Datenverkehr und ungewöhnliche Aktivitäten im Zusammenhang mit Core Dumps zu überwachen.