In der digitalen Welt von heute sind eindeutige Identifikatoren unabdingbar. Ob in Datenbanken, Webanwendungen oder verteilten Systemen – die Fähigkeit, Objekte und Datensätze eindeutig und sicher zu identifizieren, ist essenziell. Traditionelle Methoden wie UUIDs (Universally Unique Identifiers) oder GUIDs (Globally Unique Identifiers) haben über Jahrzehnte hinweg ihren Dienst getan, stoßen jedoch mittlerweile an ihre Grenzen, insbesondere in Bezug auf Sicherheit, Kollisionsresistenz und Skalierbarkeit. Genau hier setzt Cuid2 als innovative Lösung an und präsentiert sich als nächste Generation von GUIDs, die modernen Anforderungen gerecht wird. Cuid2 ist ein neuartiges Identifikationssystem, das speziell für horizontale Skalierung und Performance optimiert ist.

Im Gegensatz zu klassischen UUIDs, die oft Kollisionen in großen, verteilten Anwendungen nicht verhindern können, bietet Cuid2 eine nahezu verzögerungsfreie und kollisionsresistente Generierung von eindeutigen IDs. Die Technologie hinter Cuid2 basiert auf mehreren unabhängigen Entropiequellen und einer sicheren, cryptografischen Hash-Funktion, die vom NIST standardisiert ist – SHA-3. Dadurch sind die erzeugten IDs nicht nur einzigartig, sondern auch gegen Vorhersagen oder Rückschlüsse auf die zugrundeliegenden Daten geschützt. Eine der wichtigsten Eigenschaften von Cuid2 ist die horizontale Skalierbarkeit. In heutigen Systemen laufen Anwendungen selten auf nur einem einzigen Server.

Vielmehr verteilt sich die Last auf zahlreiche Maschinen und Instanzen, die auch offline oder ohne direkte Netzwerkanbindung IDs generieren müssen, ohne dass Kollisionen auftreten. Klassische UUID-Generatoren verwenden oft Zeitstempel oder Prozess-IDs, was in Cloud-Umgebungen mit identischen Containern problematisch sein kann. Cuid2 hingegen integriert neben dem Zeitstempel auch einen Sitzungscounter, Pseudorandom-Werte sowie einen Host-Fingerprint in die ID-Erzeugung und verbindet diese Entropiequellen über SHA-3. Das Ergebnis sind IDs, die selbst in hochdynamischen, verteilten Systemen sicher und einmalig bleiben. Die Art und Weise, wie Cuid2 IDs generiert, ist zudem benutzerfreundlich und performant.

Die erzeugten IDs sind URL- und namensfreundlich, da sie ausschließlich aus Kleinbuchstaben und Ziffern im Base36-Format bestehen. Dadurch werden Problemstellungen mit Sonderzeichen in URLs oder Datenbanken vermieden. Gleichzeitig arbeitet die Bibliothek vollständig synchron und benötigt keinerlei asynchrone Operationen oder Netzwerkzugriffe, was die Geschwindigkeit zur ID-Generierung für Endnutzer spürbar optimiert. Dabei wurde bewusst darauf geachtet, dass Cuid2 nicht zu schnell generiert wird, da eine zu hohe Geschwindigkeit Angriffen zur Kollisionsfindung Tür und Tor öffnen könnte. Die Balance zwischen Performance und Sicherheit ist damit äußerst ausgewogen.

Ein weiterer bedeutender Vorteil von Cuid2 ist die Möglichkeit, die Länge der generierten IDs flexibel zu konfigurieren. Je nach Anwendungsfall kann die ID-Länge angepasst werden, wobei das System eine mathematische Grundlage bereitstellt, wie viele IDs erzeugt werden können, bevor eine Kollisionswahrscheinlichkeit von 50 % erreicht wird. So sind kurze IDs beispielsweise für einfache Disambiguierungen wie Benutzernamen oder URL-Slugs geeignet, während für sicherheitskritische Anwendungen die volle Länge empfohlen wird, um maximale Einzigartigkeit und Schutz zu gewährleisten. Im Vergleich zur ursprünglichen Cuid-Version bringt Cuid2 erhebliche Verbesserungen mit sich. Die ursprüngliche Cuid hat in über einem Jahrzehnt und bei Millionen von Benutzern keine Kollisionen erlebt.

Dennoch war sie in einigen Bereichen verbesserungswürdig, etwa im Hinblick auf die Entropiequellen und Stammeln der Host-Fingerprints. Mit Cuid2 wurde die Erzeugung dieser Fingerprints robuster und zuverlässiger implementiert, um vor Cloud-Deployments mit identischen Containern besser geschützt zu sein. Zudem ist die Länge der IDs nun deterministisch, was den Umgang insbesondere in Datenbankstrukturen vereinfacht. Sicherheit ist ein zentrales Anliegen bei der Entwicklung von Cuid2. Anders als viele etablierte GUID-Standards, die oft Zeitstempel oder sequenzielle Elemente enthalten und somit Angreifern Informationen über den Zeitpunkt oder das Herkunftssystem des IDs preisgeben können, setzt Cuid2 auf Verschlüsselung der Entropiequellen durch einen sicheren Hash.

Die IDs sehen dementsprechend zufällig aus, ohne Rückschlüsse auf die zugrundeliegenden Werte zuzulassen. Ebenso verhindert ein integriertes Salz bei jedem Hash-Vorgang, dass vorherige IDs als Basis zum Erraten neuer IDs genutzt werden können. Eine der häufig diskutierten Herausforderungen moderner IDs ist der sogenannte K-Sortierbarkeit. Dabei handelt es sich um IDs, die sequenziell oder nahezu monoton ansteigen, um etwa in Datenbanken die Sortierung oder Indexierung zu verbessern. Während dies in früheren Systemen wichtig war, ist die Bedeutung heute zurückgegangen.

Moderne Datenbanken können sehr gut mit nicht-sequenziellen, zufälligen IDs umgehen und bieten meist andere Möglichkeiten für performant sortierte Abfragen, beispielsweise über hinzugefügte Zeitstempel-Felder. Cuid2 verzichtet deshalb bewusst auf K-Sortierbarkeit und fokussiert sich stattdessen auf Sicherheit und Skalierbarkeit. Im Vergleich zu anderen populären ID-Systemen wie NanoId, Ulid oder Snowflake zeigt sich Cuid2 als besonders ausgewogen in Sachen Sicherheit, Kollisionsresistenz und Praktikabilität. Während NanoId und Ulid oft die Entropiequellen über die Web Crypto API beziehen, die teilweise als nicht unfehlbar gilt und Zeitanzeigen teilweise unverschlüsselt sind, kombiniert Cuid2 eine größere Vielfalt an Entropiequellen und nutzt eine geprüfte, NIST-zertifizierte Hashfunktion. Zudem ist Cuid2 so konzipiert, dass es nicht zu schnell generiert wird, was vor Angriffen auf die Generierung schützt.

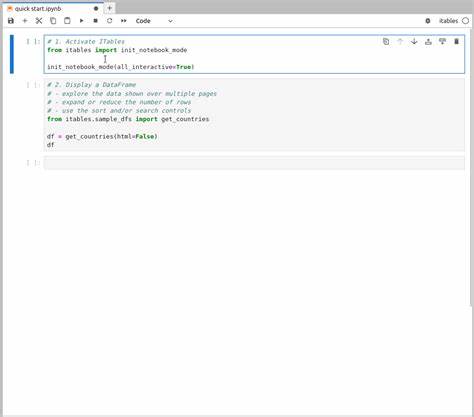

Die Nutzung von Cuid2 ist einfach und kann durch npm oder yarn installiert werden. Entwickler können die standardisierte Funktion `createId` nutzen oder den Builder mit eigenen Parametern wie ID-Länge, Zufallsquelle oder Host-Fingerprint konfigurieren. Für Testumgebungen wie Jest gibt es zudem empfohlene Workarounds, um Probleme mit Text-Encoding oder Uint8Array zu vermeiden. Zahlreiche Ports für verschiedene Programmiersprachen wie Java, Python, Rust oder PHP zeigen die breite Anwendbarkeit und Akzeptanz von Cuid2. Cuid2 adressiert somit die Herausforderungen moderner, verteilter IT-Infrastrukturen, in denen eindeutige und sichere IDs für Milliarden von Datensätzen über viele Hosts hinweg benötigt werden.

Sie entkoppelt die ID-Generierung vom Bottleneck der Datenbank und ermöglicht Client-seitige Generierung von sicheren, konfliktfreien IDs, ohne auf zentrale Dienste angewiesen zu sein. Gerade im Kontext von Offline-Anwendungen, Microservices oder Cloud-nativen Architekturen ergeben sich damit erhebliche Vorteile in Effizienz und Sicherheit. Abschließend lässt sich sagen, dass Cuid2 eine evolutionäre Weiterentwicklung der GUID-Technologie darstellt, die den Anforderungen der heutigen und zukünftigen Applikationen gewachsen ist. Mit hohem Sicherheitsniveau, stabiler Kollisionsresistenz, flexibler Konfigurierbarkeit und einfacher Nutzbarkeit bietet Cuid2 eine moderne Alternative, die traditionelle UUIDs langfristig ersetzen kann. Entwickler und Unternehmen, die Wert auf sichere, skalierbare und performante Identifikationslösungen legen, finden in Cuid2 ein leistungsfähiges Werkzeug für ihre Projekte.

Der Umstieg auf Cuid2 empfiehlt sich besonders für Anwendungen, die in verteilten Umgebungen arbeiten, bei denen eine hohe Anzahl an IDs in kurzer Zeit generiert wird oder bei denen der Schutz vor Angriffen auf ID-Strukturen zentral ist. Die Kombination aus kryptografischer Sicherheit, vielseitigen Entropiequellen und leichter Integration macht Cuid2 zu einer zukunftssicheren Lösung, um in der Welt der digitalen Identifikatoren neue Maßstäbe zu setzen.