In der heutigen digitalen Ära sind Mobilfunknetze ein integraler Bestandteil unseres Alltags geworden. Smartphones, Tablets und andere mobile Geräte ermöglichen es uns, jederzeit und überall in Verbindung zu bleiben. Doch gerade diese permanente Vernetzung bringt auch erhebliche Sicherheits- und Datenschutzrisiken mit sich. Eine der größten Bedrohungen für die Privatsphäre von Mobilfunknutzern sind IMSI-Catcher, auch bekannt als „Stingrays“ oder Cell-Site-Simulatoren. Diese Geräte können – oft unbemerkt – sensible Daten abgreifen und ermöglichen Überwachung oder Standortverfolgung von Nutzern.

Um die Gefahren besser einschätzen und geeignete Schutzmaßnahmen ergreifen zu können, ist es wichtig, das Prinzip dieser Technologie zu verstehen und wie sie Mobilfunknetze ausnutzt. IMSI-Catcher sind spezielle Geräte, die sich als legitime Mobilfunkmasten ausgeben. Das Ziel ihres Einsatzes ist es, sich vor Handys in der Umgebung als bevorzugter Funkmast zu präsentieren, sodass sich die Zielgeräte gezwungen sind, sich mit ihnen zu verbinden. Sobald das Mobiltelefon dieses „falsche“ Funkmastgerät erkennt und verbindet, können verschiedenste Angriffe gestartet werden – angefangen beim bloßen Auslesen der IMSI, also der International Mobile Subscriber Identity, über das Abhören von Kommunikationsdaten bis hin zu gezieltem Standort-Tracking. Die IMSI ist eine eindeutige Kennung, die mit der SIM-Karte eines Nutzers verknüpft ist und somit Rückschlüsse auf den jeweiligen Mobilfunkteilnehmer zulässt.

Die Basis vieler IMSI-Catcher-Angriffe liegt in der Schwäche älterer Mobilfunkstandards, insbesondere des 2G-/GSM-Netzes. Diese vor rund 30 Jahren entwickelten Standards bieten zwar eine Grundverschlüsselung, jedoch mit erheblichen Sicherheitslücken. In manchen Fällen sind Verbindungen sogar unverschlüsselt möglich. Dadurch können IMSI-Catcher hier Kommunikationsinhalte abfangen oder sogar aktiv manipulieren. Während in neueren Netzgenerationen wie 3G oder 4G/LTE deutlich verbesserte Sicherheitsmechanismen implementiert wurden, nutzen Angreifer verschiedene Techniken, um auch moderne Smartphones dazu zu verleiten, ihre Verbindung auf weniger sichere Standards herunterzustufen – eine Methode, die als Protokoll-Downgrade bezeichnet wird.

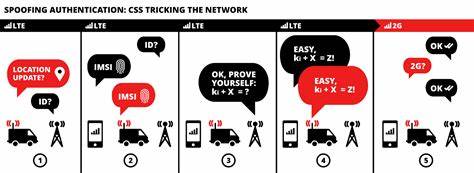

Moderne IMSI-Catcher sind deutlich ausgefeilter als frühere Varianten. Sie können zum Beispiel mithilfe ausgeklügelter Signalisierungs- und Verbindungsprotokolle in LTE-Netzen umgehen, dass Mobiltelefone sich mit ihnen verbinden, indem sie etwa als Teil der sogenannten „Nearest Neighbors“-Liste auftreten, die dem Handy vorgibt, welche benachbarten Funkzellen besonders relevant sind. Auf diesem Weg geben sie sich als legitime Nachbarzellen aus und versehen diese mit einer höheren Priorität oder stärkerem Signal, um das Smartphone zur Verbindung mit dem eigenen Gerät zu verleiten. Diese cleveren Techniken ermöglichen es Angreifern, auch in modernen Mobilfunkumgebungen ihre Überwachungsmaßnahmen durchzuführen. Ein zentrales Element bei der Arbeit von IMSI-Catchern ist die scheinbar harmlose Aufforderung an Handys, ihre Identität preiszugeben.

Normalerweise sendet ein Handy bei der Verbindung mit dem richtigen Mobilfunkmast zunächst eine temporäre Kennung (TMSI) aus, um die Privatsphäre des Nutzers zu schützen. Ein IMSI-Catcher sendet jedoch eine gezielte Identitätsanfrage, bei der das Handy seine IMSI preisgeben muss. Sobald diese sensible Information erfasst wurde, kann der IMSI-Catcher die Verbindung abreißen oder weitere Angriffe durchführen. Im Fall von Anwendungen durch Strafverfolgungsbehörden wird die IMSI genutzt, um gezielt Bewegungsprofile zu erstellen oder aus anderen Quellen weitere Informationen zu sammeln. Neben der Identitätsabfrage sind auch Kommunikationsexfiltration und Manipulation möglich – jedoch vor allem im älteren GSM-Netz.

Dort können die verwendeten Verschlüsselungsalgorithmen entweder deaktiviert oder in Echtzeit gebrochen werden. Das ermöglicht dem Angreifer, Telefonate, Kurznachrichten und Daten mitlesen zu können. Moderne GSM-Algorithmen wie A5/1 können innerhalb weniger Sekunden ent- oder entschlüsselt werden, während schwächere Varianten wie A5/2 seit Jahren als unsicher gelten und nicht mehr verwendet werden sollten. Dennoch sind die Endgeräte oder Netzbetreiber nicht immer konsequent beim Verschlüsseln, was Angriffe vereinfacht. Ein großes Problem ist, dass viele Mobilfunkgeräte Benutzer gar nicht warnen, wenn Verbindungen unverschlüsselt oder mit deaktivierter Verschlüsselung zustande kommen.

Obwohl die GSM-Spezifikationen eine solche Warnhinweise vorgesehen haben, wurden diese in der Praxis häufig deaktiviert, um Kunden nicht mit vermeintlich gefährlichen Warnmeldungen zu verwirren, die oftmals wegen Fehlkonfigurationen oder länderspezifischen Variationen legitimer Netze auftraten. Dies führt dazu, dass Nutzer in vielen Fällen unwissentlich Opfer von Man-in-the-Middle-Angriffen durch IMSI-Catcher werden können. Ein besonders gefährlicher Aspekt moderner IMSI-Catcher ist das sogenannte Standort-Tracking. Über mobile Netze ist es grundsätzlich möglich, den ungefähren Aufenthaltsort eines Handys zu bestimmen. IMSI-Catcher erlauben dies jedoch in Echtzeit und mit hoher Präzision.

Durch das gezielte Aussenden von Signalen und die Erfassung von Messdaten, die das Handy sendet – beispielsweise Signalstärken verschiedener Funkzellen – kann die Position in einem Radius von wenigen hundert Metern bis zu wenigen Kilometern bestimmt werden. In manchen Fällen sind sogar exaktere GPS-Daten über das Mobilfunknetz abrufbar. Die Folge ist eine umfassende Bewegungsüberwachung, die oft ohne das Wissen oder die Zustimmung des überwachten Nutzers erfolgt. Die Möglichkeiten der Standortbestimmung reichen hierbei von einfachen Anwesenheitsprüfungen in größeren geografischen Zonen bis hin zur präzisen Analyse des Aufenthaltsorts an bestimmten Stellen. Semi-passive Techniken nutzen hierbei legitime Funktionen des Mobilfunknetzes, wie das Auslösen von Paging-Nachrichten durch Anrufe oder Nachrichten, um die Anwesenheit eines Zielgeräts zu überprüfen, ohne dass dieses einen tatsächlichen Anruf oder eine Nachricht erhält.

Neben dem Überwachen und Abhören sind auch Angriffe auf die Verfügbarkeit von Mobilfunkdiensten möglich. So kann durch gezielte Störsender oder Protokollmanipulationen ein Dienstabbruch erzwungen werden. Ein häufig genutzter Ansatz ist es, ein Gerät durch eine Protokoll-Downgrade-Anweisung zu zwingen, nur noch unsicherere Netzstandards zu verwenden oder sich gar nicht mehr ins LTE-Netz einzubuchen. Die Verbindung wird dann stark verlangsamt, unsicherer oder ganz unterbunden. Dies kann genutzt werden, um die Kommunikationsfähigkeit eines Opfers gezielt einzuschränken.

Die Erkennung von IMSI-Catchern ist eine Herausforderung. Die meisten kommerziellen Geräte sind so konzipiert, dass sie vor Standarderkennungsverfahren verborgen bleiben. Dennoch gibt es Anzeichen, wie ungewöhnliche Basisstationsparameter oder auffällige Funksignale, die Misstrauen erwecken können. Zudem kann das plötzliche Auftauchen eines Basisstationssignals an einem ungewöhnlichen Ort, oder der Wechsel von Standortbereichscodes (LAC) Anlass zur Vorsicht geben. Es gibt mittlerweile eine Reihe von Apps, die Nutzer warnen wollen, wenn sie sich mit verdächtigen Zellen verbinden, doch deren Zuverlässigkeit variiert und Fehlerkennungen sind häufig.

Auch lokale Besonderheiten bei Mobilfunkanbietern erschweren eine universelle Erkennung. Die beste Verteidigung gegen IMSI-Catcher liegt im Bewusstsein und im vorsichtigen Umgang mit Mobilfunkverbindungen. Neben dem Vermeiden von 2G-Nutzung und dem Gebrauch aktueller Geräte, die Betrieb auf LTE-only unterstützen, dienen Verschlüsselungstechnologien von Drittanbietern wie Ende-zu-Ende verschlüsselte Messenger dem Schutz der tatsächlichen Inhalte gegen Abhörversuche. Allerdings schützen diese nicht vor Standortverfolgung oder der Erfassung der IMSI durch das Mobilfunknetz. Grundsätzlich sind die Schwachstellen der Mobilfunkstandards ein strukturelles Problem, das nur durch gemeinsame Anstrengungen von Standardisierungsgremien, Netzbetreibern und Geräteherstellern behoben werden kann.

Hier ist politischer Wille gefragt, um transparentere und sicherere Mobilfunknetzwerke zu schaffen. Das Bewusstsein der Nutzer als auch technisches Wissen über solche Angriffe bleibt ein wichtiger Bestandteil des Schutzes persönlicher Daten. Abschließend bleibt festzuhalten, dass IMSI-Catcher trotz ihrer teils stark eingeschränkten Funktionalität eine ernstzunehmende Gefahr für die Privatsphäre aller Mobilfunknutzer darstellen. Sie ermöglichen Überwachung in Echtzeit, erleichtern das Abhören von Kommunikation und die Verfolgung des Aufenthaltsorts. Mit zunehmender Verbreitung und technologischer Weiterentwicklung ist davon auszugehen, dass diese Geräte zukünftig noch vielfältigere und schwerer zu erfassende Angriffsmöglichkeiten bieten werden.

Nutzer sollten sich dieser Risiken bewusst sein, ihre Geräte möglichst aktuell halten und auf sichere Kommunikationsmethoden setzen, um ihrer Privatsphäre bestmöglich zu schützen.