Im Mai 2025 hat Google ein bedeutendes Sicherheitsupdate für Android-Geräte veröffentlicht, welches etwa 50 Schwachstellen adressiert. Besonders im Fokus steht eine kritische Zero-Day-Sicherheitslücke in der weitverbreiteten Open-Source-Rendering-Bibliothek FreeType, die aktiv von Angreifern ausgenutzt wurde. Diese Schwachstelle, erfasst unter der Kennung CVE-2025-27363, ermöglicht aufgrund einer Out-of-Bounds Schreiboperation potenziell die Ausführung von beliebigem Code auf betroffenen Geräten. Das Sicherheitsrisiko hierbei hat Google mit einem CVSS-Score von 8.1 bewertet, was auf eine hohe Bedrohung hindeutet.

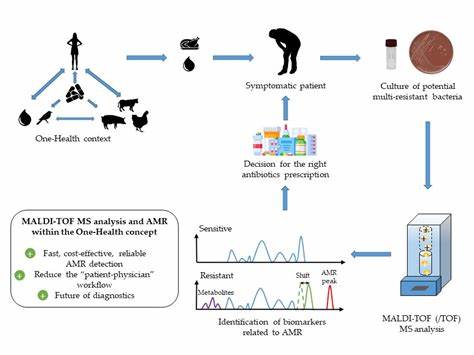

FreeType ist eine essentielle Komponente, die in einer Vielzahl von Anwendungen und Betriebssystemen für die Schriftdarstellung genutzt wird. Die Versionen bis einschließlich 2.13.0 waren von der Schwachstelle betroffen, weshalb ein Update auf Version 2.13.

3 oder höher dringend empfohlen wird. Die Entdeckung und aktive Ausnutzung dieser Schwachstelle durch Angreifer wurde zunächst von Meta, dem Mutterkonzern von Facebook, öffentlich gemacht. Meta warnte die Entwicklergemeinde und Organisationen, um schnellstmöglich auf die gepatchten Versionen umzusteigen und damit weitere Angriffe zu verhindern. Trotz des Bekanntwerdens der Sicherheitslücke sind bislang keine detaillierten Informationen über konkrete Angriffsmuster oder betroffene Opfer öffentlich verfügbar. Die Gefahr einer Zero-Day-Schwachstelle besteht gerade darin, dass sie bis zum Patchen von der Öffentlichkeit nicht bekannt ist und somit zielgerichtet für Cyberangriffe genutzt werden kann.

Neben dieser kritischen FreeType-Lücke behebt das Mai 2025 Sicherheitsupdate für Android insgesamt 24 weitere hochriskante Schwachstellen in Framework- und Systemkomponenten. Viele davon ermöglichen potentiell die Privilegienerweiterung, wodurch Angreifer Kontrolle über das Gerät erlangen könnten. Ein weiteres umfangreiches Update wurde mit der Sicherheits-Stufe vom 5. Mai 2025 verteilt und adressiert 22 Schwachstellen in Chipsätzen und Treibern von Herstellern wie Imagination Technologies, Arm, MediaTek und Qualcomm. Darüber hinaus wurde die Langzeitunterstützungsversion des Linux-Kernels aktualisiert, was auch zahlreiche Sicherheits- und Stabilitätsverbesserungen bringt.

Neben den Sicherheits-Updates für Android-Systeme wurden auch Google Play-System-Updates bereitgestellt, die vier weitere Sicherheitslücken in sogenannten Project Mainline-Komponenten schließen. Diese modularen Komponenten erlauben Google, wichtige Sicherheitsfixes schneller und ohne kompletten System-Patch an Geräte auszuliefern. Darüber hinaus sind auch für Wear OS, das Betriebssystem für Wearables wie Smartwatches von Google, wichtige Sicherheitsupdates mit Bugfixes erschienen, die zwei kritische Schwachstellen, welche zu Privilegienerweiterung oder Denial-of-Service Angriffe führen können, beseitigen. Die Systemintegrität auf Android-Geräten kann durch solche umfassenden Updates nachhaltig verbessert werden, weshalb Nutzer dringend dazu aufgerufen sind, ihre Systeme regelmäßig zu aktualisieren. Der Patch für die FreeType Zero-Day-Schwachstelle zeigt erneut, wie wichtig eine schnelle Reaktion auf Sicherheitsvorfälle und das Offenlegen von Schwachstellen für die gesamte Tech-Community ist.

Open-Source-Komponenten werden vielfältig eingesetzt, was eine Schwachstelle zu einer erheblichen Gefahr für zahlreiche Systeme machen kann. Für Unternehmen und Endanwender bedeutet dies, dass ein zuverlässiges Management von Updates und eine kritische Bewertung von eingesetzten Softwarebibliotheken essenziell sind. Nur so kann maximaler Schutz vor Angriffen gewährleistet werden. Darüber hinaus gilt es, die Entwicklungen im Bereich der Cybersicherheit aufmerksam zu verfolgen, um auf neue Bedrohungen schnell reagieren zu können. Angriffe auf Rendering-Engines wie FreeType erinnern daran, dass Sicherheitsrisiken nicht nur durch schlecht geschriebene Anwendungen entstehen, sondern auch in Kernkomponenten tiefer Systemarchitekturen verborgen sein können.

![Denmark says goodbye to letters [video]](/images/C09D86DD-D02D-4374-9367-2DC3743CA0FA)