Im April 2021 wurde eine der bekanntesten Domains im Bereich Cryptojacking wiederbelebt – coinhive.com. Der frühere Betreiber Coinhive verschwand vor Jahren abrupt, und doch war die Domain weiterhin Ziel unzähliger Anfragen von Webseiten, die den Coinhive-JavaScript-Miner einbetteten, sei es bewusst oder durch Kompromittierung. Der heutige Besitzer teilt seine einzigartigen Erfahrungen und Einblicke, wie er trotz der Schließung des Dienstes die Domain und deren Daten nutzt, um gegen illegale Cryptomining-Aktivitäten vorzugehen und gleichzeitig ein Bewusstsein für moderne Websicherheit zu schaffen. Die ursprüngliche Idee von Coinhive war einfach und gleichzeitig genial – anstatt traditionelle Werbung auf Webseiten zu präsentieren, sollte die Rechenleistung der Besucher genutzt werden, um die Kryptowährung Monero zu minen.

Das Potenzial dieser Technologie schien verlockend für Webseitenbetreiber, die nach alternativen Monetarisierungsmodellen suchten, zumal traditionelle Werbeformate immer öfter als aufdringlich empfunden werden. Der JavaScript-Miner lief im Browser des Nutzers und senderte kontinuierlich Rechenleistung, wofür der Webseitenbetreiber finanziell entlohnt wurde. Doch so verlockend dieses Modell klingt, es zeigte erhebliche Schattenseiten: Viele Nutzer waren sich der Miner nicht bewusst und empfanden es als Ausnutzung, da sie ohne Zustimmung ihre CPU-Ressourcen und damit auch mehr Strom verbrauchten. Zudem ist das Konzept durch die Anonymität der Kryptowährung ein gefundenes Fressen für Hacker, die Coinhive-Skripte heimlich auf fremden Webseiten platzierten, um so heimlich Kryptowährungen abzubauen – ein Verhalten, das heute als Cryptojacking bekannt ist. Tatsächlich sorgte der Missbrauch von Coinhive durch Kriminelle dafür, dass der Dienst selbst zunehmend in Verruf geriet und letztlich den Betrieb einstellte.

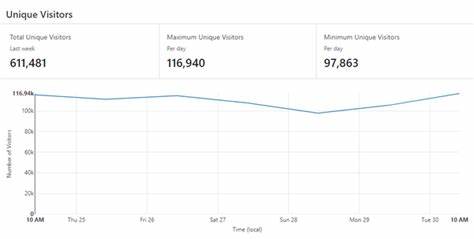

Die Domain verblieb jedoch aktiv, ohne dass Coinhive selbst mehr erreichbar war. Tausende Webseiten liefen weiter mit dem Miner-Skript oder nannten zumindest den Domainnamen als Quelle. Genau hier setzte der neue Inhaber an, der im Mai 2020 die Domain kostenlos erhielt, mit dem ausdrücklichen Wunsch, etwas Sinnvolles daraus zu machen. Nach längerer Pause begann er im Frühjahr 2021, einen simplen Webservice auf der Domain zu betreiben, der alle eingehenden Anfragen protokollierte. Auch wenn keine tatsächlichen Dateien mehr ausgeliefert wurden und der Server nur 404-Fehler zurückgab, so verzeichnete die Domain weiterhin Millionen von Zugriffen täglich, teilweise über 3,6 Millionen an Spitzentagen.

Bemerkenswert ist die Zahl von über 100.000 eindeutigen Besuchern täglich, die die Domain zweieinhalb Jahre nach dem Ende von Coinhive ansteuerten. Diese Anfragen gaben einen einzigartigen Einblick in die Landschaft des Cryptojackings: Zehntausende Websites weltweit versuchten nach wie vor, den Miner mittels JavaScript einzubinden. Besonders interessant war die geografische Herkunft der Anfragen, die vor allem aus Regionen wie Russland, China und anderen Teilen Asiens stammten. Das deckt sich mit Erkenntnissen, dass Cryptojacking-Angriffe stark in jenen Regionen verbreitet sind.

Exemplarisch lässt sich das anhand einiger Protokolleinträge und Analysebeispiele aufzeigen. So wurden etwa viele Anfragen von mobilen Geräten geschickt, die Webseiten wie lookedon.com referenzierten, auf denen tatsächlich Miner eingebettet waren. Allerdings zeigte sich bei genauerer Untersuchung, dass einige dieser Seiten das Skript nicht offensichtlich im Quellcode hatten. Eine plausible Erklärung dafür liefern kompromittierte Netzwerkinfrastrukturen wie infizierte Router, die den Code unterwegs einfügten.

MikroTik-Router beispielsweise trugen lange Zeit zu massiven Cryptojacking-Kampagnen bei, insbesondere in Brasilien und Indonesien, und könnten auch in anderen Ländern ähnliche Angriffe verbreiten. Die Beobachtung dieser Strukturen unterstreicht die Dringlichkeit, sicheren und verschlüsselten Internetverkehr durchzusetzen. HTTPS reicht nicht nur zum Schutz der Privatsphäre, sondern auch um Manipulationen an Webseiteninhalten während der Übertragung zu verhindern. Nur so kann effektiv verhindert werden, dass Angreifer schädlichen Mining-Code unbemerkt einschleusen. Neben reiner Beobachtung der Anfragen begann der neue Verantwortliche, den Mining-Code, welcher über die Domain ausgeliefert wurde, aktiv zu untersuchen.

Die ursprüngliche Coinhive-Lösung bestand aus einem JavaScript-Skript und einer dazugehörigen WebAssembly (WASM)-Datei, die den eigentlichen Mining-Algorithmus sehr effizient in der Browserumgebung ausführte. Interessanterweise wurden auch keine WASM-Dateien mehr ausgeliefert, weil sie nie neu gehostet wurden, was eine genaue Rückverfolgung und Analyse des aktuellen Missbrauchs erschwerte. Um weiterhin einen sinnvollen Beitrag zu leisten, wurde die implementierte Webseite auf coinhive.com so programmiert, dass sie alle Anfragen protokolliert und bei entsprechenden Versuchen, Coinhive-Code einzubinden, Benachrichtigungen generiert. So können Betreiber kompromittierter Webseiten auf indirektem Wege gewarnt werden, zumindest wenn sie die Anfragen zu ihrer Domain prüfen.

Zudem stellt die derzeitige Lösung ein wertvolles Dateninstrument für die Forschung und Abwehr von Cryptojacking-Angriffen dar. Ein besonders spannender Aspekt liegt in der handhabbaren Macht, die der Betreiber dieser Domain seit der Übernahme innehat: Der JavaScript-Code, der von coinhive.com geladen wird, kann prinzipiell beliebigen Programmcode ausführen und somit potenziell auch gefährlichen Schadcode verbreiten. Dies zeigt eindrücklich die Gefahren, die mit der Einbindung externer Skripte einhergehen. Genau dafür wurden Technologien wie Subresource Integrity (SRI) und Content Security Policies (CSP) entwickelt, die Webseitenbetreiber schützen und den sicheren Umgang mit Drittanbietercode fördern sollen.

Content Security Policies sind insbesondere ein wirksames Mittel gegen unerwünschte oder bösartige Inhalte. Sie ermöglichen das Erstellen von sogenannten Whitelists, in denen genau definiert wird, welche Quellen und welche Dateitypen vom Browser geladen werden dürfen. So kann die Auslieferung von nicht autorisiertem Crypto-Mining-Code oder anderen schädlichen Skripten verhindert werden. Beispielhaft wird auf Websites, die CSP einsetzen, gezielt festgelegt, dass JavaScript nur von bestimmten vertrauenswürdigen Domänen geladen werden darf. Wird etwa versucht, Coinhive einzuschleusen, so blockiert der Browser diese Anforderung.

Darüber hinaus bieten CSPs die Möglichkeit, Verstöße zu melden, sodass Websitebetreiber unmittelbar über Versuche informiert werden, die Policy zu umgehen oder zu verletzen. Diese Berichtsmechanismen sind ein wichtiger Bestandteil bei der Erkennung und schnellen Reaktion auf Kompromittierungen. Der Betreiber der Coinhive-Domain nutzt sie selbst, etwa durch den Dienst „Report URI“, um kontinuierlich Angriffe oder Einbindungsversuche zu erkennen und entsprechende Gegenmaßnahmen einzuleiten. Die Geschichte rund um Coinhive bringt einen immer wieder zu wichtigen Grundlagen der Websicherheit zurück. Sie erinnert daran, dass Monitore, Policies und ein wohlüberlegtes Sicherheitskonzept unverzichtbar sind, wenn man das Web vor immer raffinierteren Angriffen schützen will.

Gerade bei sogenannten JavaScript-Supply-Chain-Angriffen, bei denen kompromittierte Drittanbieterressourcen genutzt werden, kann eine einfache Fehlkonfiguration katastrophale Folgen haben. Darüber hinaus macht das Schicksal von Coinhive deutlich, wie wichtig Transparenz und Kontrolle für Websitebetreiber sind. Wer fremden Code einbindet, gibt zum Teil weitreichenden Zugriff auf seine Seiten und damit auch seine Nutzer ab. Die Herausforderung besteht darin, die Balance zwischen Funktionalität, Monetarisierung und Sicherheit zu finden. Mit der Übernahme von coinhive.

com durch einen verantwortungsvollen Akteur wurde nicht nur ein Relikt einer dunklen Epoche des Webs gerettet, sondern auch eine Plattform geschaffen, welche die fortlaufende Herausforderung von Cryptojacking adressiert. Gleichzeitig wurde die Community eingeladen, durch Open-Source-Beiträge aktiv an der Verbesserung der Ressource mitzuwirken, etwa durch die Implementierung nützlicher Funktionen für die Verarbeitung der immer noch ankommenden WASM-Anfragen. Auch nach mehr als zwei Jahren nach der Schließung von Coinhive zeigt sich, dass das Thema Cryptojacking und JavaScript-Mining nicht als erledigt betrachtet werden kann. Viele kompromittierte Seiten sind weiterhin online, und der schadhafte Code ist teilweise tief in der Infrastruktur verwurzelt. Die Kombination aus Netzwerk-Infektionen, wie Router-Malware, und unsicheren Webseiten schafft eine vielfältige Angriffsfläche, die sowohl Nutzer als auch Betreiber betrifft.

Doch trotz all der Herausforderungen gibt es Lösungen. Content Security Policies gehören ebenso zum Werkzeugkasten moderner Sicherheit wie das Bewusstsein für den sicheren Umgang mit Drittanbietercode. Es bleibt die Aufgabe von Entwicklern, Systemadministratoren und auch Domaininhabern, gemeinsam für ein sicheres Web zu sorgen. Die Geschichte von coinhive.com ist ein mahnendes Beispiel dafür, dass Sicherheit immer aktiv betrieben werden muss und niemals als abgeschlossen gelten darf.

Im Kern dieser Entwicklung steht die Erkenntnis, dass Cyberkriminalität oft von den schwächsten Gliedern ausgeht – und proaktive Maßnahmen auf der Ebene einzelner Webseiten und Domains langfristig den größten Schutz bieten. Wer die Kontrolle über seine Website und deren eingebundene Ressourcen behält, minimiert Chancen für illegale Miner und andere Angriffe. Die Erfahrung mit der Coinhive-Domain offenbart außerdem die Bedeutung von Transparenz und Zusammenarbeit. Durch die Veröffentlichung von Log-Daten, die gemeinsame Analyse mit Forschungsgruppen und das Offenlegen von Sicherheitsmechanismen wird die Community gestärkt. So entsteht ein positives Netzwerk, das sowohl Nutzer schützt als auch Cyberkriminellen das Handwerk legt.

Abschließend zeigt das Beispiel, dass auch aus der Übernahme einer scheinbar toten Domain viel Gutes entstehen kann. Neben der Bekämpfung von Missbrauch trägt die aktive Nutzung der Plattform zur Aufklärung und Sensibilisierung bei. Vor allem aber illustriert die Geschichte die Notwendigkeit, dauerhaft am Ball zu bleiben, denn die digitale Welt ändert sich rasend schnell und damit auch die Sicherheitslage. Wer heute nicht handelt, riskiert morgen schwerwiegende Konsequenzen – für sich selbst, seine Nutzer und das gesamte Internet.