Der Linux-Kernel bildet das Herzstück zahlreicher Betriebssysteme weltweit und wird kontinuierlich von einer internationalen Gemeinschaft von Entwicklern gepflegt. Zentral für die Integrität und Authentizität des Entwicklungsprozesses ist der Einsatz der Kryptographie, insbesondere das PGP-Web des Vertrauens. PGP, kurz für Pretty Good Privacy, ist ein Verschlüsselungsstandard, der nicht nur Datenschutz gewährleistet, sondern durch digitale Signaturen auch die Echtheit von Informationen sichert. Im Kontext der Kernel-Entwicklung spielt PGP eine wichtige Rolle, um sicherzustellen, dass nur vertrauenswürdige Maintainer Änderungen am Code vorschlagen können. Diese Signaturen zeigen an, dass Pull Requests von den jeweiligen Subsystem-Maintainern autorisiert sind, bevor sie an Linus Torvalds, den Schöpfer des Linux-Kernels, weitergegeben werden.

Allerdings steht das bisher genutzte Konzept von zentralen Keyservern zunehmend in der Kritik. Die bislang übliche Methode, öffentliche Schlüssel auf verschiedenen Keyservern zu verwalten, gilt als anfällig und uneinheitlich. Aus diesem Grund hat Konstantin Ryabitsev, eine der Schlüsselfiguren im Entwicklungsprozess, einen alternativen Ansatz etabliert. Er verwaltet eine Sammlung aller relevanten Schlüssel in einem zentralen Git-Repository, das den Linux-Kernel-Prozess unterstützt. Dieses Repository trackt aktuell über 600 gültige Public Keys, die durch ein Vertrauensnetz miteinander verbunden sind.

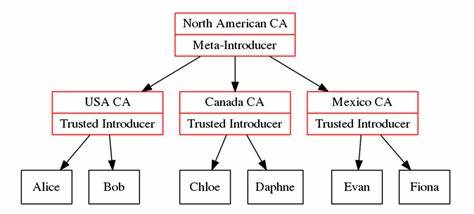

Entscheidend für die Aufnahme eines Schlüssels in dieses Repository ist das Vorhandensein eines Vertrauenspfades von Linus Torvalds’ Schlüssel zu dem jeweiligen Schlüssel. Dabei darf die Länge dieses Pfades fünf Stationen nicht überschreiten, um die Vertrauenswürdigkeit zu gewährleisten. Dieses Modell stellt sicher, dass alle Maintainer und Entwickler in einem engen Netz von Sicherheit und Glaubwürdigkeit miteinander verbunden sind. Das PGP-Web des Vertrauens ist somit Grundpfeiler und Abwehrmechanismus zugleich. Trotzdem zeigen sich Herausforderungen im Umgang mit den Krypotgraphie-Standards, die in der Vergangenheit eingesetzt wurden.

Ein besonders bedeutendes Problem tauchte mit der zunehmenden Ablehnung des SHA-1 Hash-Algorithmus auf. SHA-1 galt viele Jahre als unverzichtbar für die Verifikation digitaler Signaturen. Mittlerweile allerdings wird dieser Algorithmus als unsicher eingestuft und verliert innerhalb der Kryptographie-Welt stark an Vertrauen. Die neueren Versionen von GnuPG 2.4.

x, einem weit verbreiteten Open-Source-Werkzeug zur Verwaltung von PGP-Schlüsseln, lehnen mittlerweile Signaturen ab, die auf SHA-1 basieren. Diese Entwicklung hat unmittelbare Auswirkungen auf das PGP-Key-Repository der Linux-Kernel-Community, auch wenn die interne Vertrauensprüfung nicht direkt von GnuPG’s Bewertung abhängt, sondern über eigene Werkzeuge erfolgt. Die Konsequenz, dass zumindest in bestimmten Fällen SHA-1 Signaturen entfernt werden, führte bereits dazu, dass wichtige Schlüsselelemente im Vertrauensnetzwerk verloren gegangen sind. Beispielhaft hierfür ist die Aktualisierung des Zertifikats von Theodore Ts’o, einem bedeutenden Entwickler im Kernel-Umfeld. Bei der Einbindung seines neuen Zertifikats riss die „Reinigung“ durch GnuPG die Mehrheit seiner SHA-1 basierten Signaturen heraus, unter anderem auch eine von Linus Torvalds auf seine primäre Benutzer-ID.

Diese Aktualisierung offenbarte die Fragilität des bestehenden Systems und ließ die Frage aufkommen, wie stark der Verzicht auf SHA-1 Signaturen den Zusammenhalt des Webs des Vertrauens beeinträchtigen könnte. Die Auswertung führte zu besorgniserregenden Erkenntnissen. Ein Großteil der vorhandenen Signaturen, nämlich etwa 6.000 von knapp 8.000 erfassten, sind noch immer SHA-1 basiert.

Linus Torvalds selbst hat von seinen 40 direkt signierten öffentlichen Schlüsseln 38 mit SHA-1 Signaturen versehen. Ohne Berücksichtigung dieser Signaturen fiele ein beträchtlicher Teil des Vertrauensnetzwerks weg. Aktuell müssten über 480 Schlüssel als nicht vertrauenswürdig eingestuft werden, weil keiner mehr einen Pfad mit maximal fünf Zwischenschritten zu Linus Torvalds’ Schlüssel aufweist. Dadurch würde die sogenannte „strong set“, also die Gruppe von Schlüsselinhabern mit sicherer Vertrauensverbindung, von 358 auf nur noch 94 Mitglieder reduziert. Unter den Betroffenen finden sich dabei zahlreiche namhafte Entwickler wie Andrew Morton, Greg Kroah-Hartman, H.

Peter Anvin, Ingo Molnar, Junio C Hamano, Konstantin Ryabitsev, Peter Zijlstra, Stephen Rothwell und Thomas Gleixner. Für ein Projekt der Relevanz und Komplexität des Linux-Kernels stellt dies eine erhebliche Herausforderung dar. Umso mehr gewinnt die nächsten Schritte Bedeutung, mit denen die Community die Sicherheit und Integrität des Schlüsselnets wiederherstellen will. Ein praktisches Beispiel dafür ist die geplante Schlüsselunterzeichnungssitzung, die im Rahmen des Embedded Recipes 2025 stattfinden soll. Organisiert von Konstantin Ryabitsev und Ahmad Fatoum, bietet sie Entwicklern die Möglichkeit, ihre Schlüssel erneut zu signieren und so verlorengegangene Vertrauensverbindungen wieder aufzubauen.

Interessierte sind eingeladen, ihre öffentlichen Schlüssel vorab per E-Mail einzusenden, um den Vorgang effizient zu gestalten. Ein solcher persönlicher Austausch und die aktive Pflege des Vertrauensnetzwerks sind essenziell, um angesichts der technischen Herausforderungen nicht die Glaubwürdigkeit des gesamten Entwicklungsprozesses zu gefährden. Es zeigt sich, dass die Krypto-Infrastruktur rund um den Linux-Kernel über eine reine technische Komponente hinausgeht. Das Web des Vertrauens ist ein lebendiges System, das ständiger Pflege, Kommunikation und Transparenz bedarf. Die kontinuierliche Anpassung an neue Sicherheitsstandards und die Offenheit gegenüber modernen Lösungen sichern langfristig die Zusammenarbeit tausender Entwickler weltweit.

Gleichwohl ist dies eine Suche nach Balance zwischen bewährten Praktiken und Innovation, die den Anforderungen einer sich schnell verändernden Cyberwelt gerecht wird. In der Summe verdeutlicht das PGP-Web des Vertrauens im Linux-Kernel, wie ein robustes, dezentrales Schlüsselmanagement-System nicht nur die Integrität von Software Projekten schützt, sondern auch die Gemeinschaft der Entwickler symbolisch und praktisch miteinander verbindet. Die zukünftigen Entwicklungen rund um SHA-1, Signaturverfahren und Schlüsselverwaltung werden entscheidend dafür sein, wie sicher und effizient der Linux-Kernel auch in den kommenden Jahren seinen Erfolgskurs halten kann.