Mit der zunehmenden Verbreitung von mobilen Anwendungen und digitalen Diensten wächst auch die Komplexität der Bedrohungslandschaft. Besonders alarmierend sind Berichte von Kaspersky, die vor Krypto-Malware in Software Development Kits (SDKs) warnen, die von Entwicklern in ihre Android- und iOS-Apps integriert werden. Diese Entwicklung zeigt, wie raffinierte Angriffe mittlerweile vorgehen, indem sie nicht nur einzelne Apps, sondern auch ganze Entwicklungswerkzeuge als Einfallstor nutzen. Die Konsequenzen sind gravierend, da Nutzer dadurch unwissentlich kriminellen Aktivitäten wie dem Schürfen von Kryptowährungen ausgeliefert sein können. Zudem gefährdet die Malware die Sicherheit persönlicher Daten und führt zu einem erheblichen Ressourcenverbrauch auf den Geräten.

SDKs, die Entwicklern helfen, Anwendungen schneller und effizienter zu erstellen, können sich als zweischneidiges Schwert erweisen. Angreifer haben erkannt, dass diese Bibliotheken, die oft von Drittanbietern stammen, eine Einladung darstellen, Schadcode zu verbreiten. Kaspersky hat mehrere Fälle dokumentiert, in denen Krypto-Malware unbemerkt in SDKs eingeschleust wurde, die in populären App-Stores verfügbare Anwendungen nutzen. Diese Malware aktiviert sich, sobald die App auf dem Endgerät installiert ist, und beginnt im Hintergrund mit dem Mining von Kryptowährungen, meist ohne das Wissen und die Zustimmung der Nutzer. Der Begriff Krypto-Malware bezeichnet Schadsoftware, die darauf ausgelegt ist, Rechenleistung von infizierten Geräten für das Mining von digitalen Währungen zu verwenden.

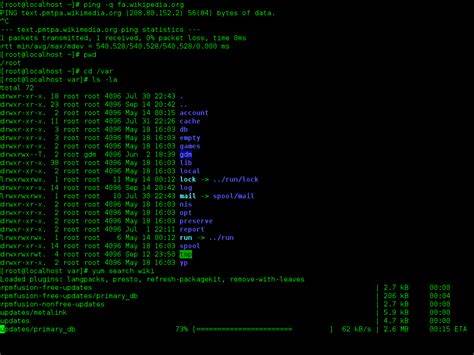

Besonders gefährlich ist dies auf mobilen Geräten, da die Ressourcen begrenzt sind und durch die ständige Auslastung die Lebensdauer von Akku und Hardware drastisch reduziert wird. Dies kann auch zu einer Überhitzung führen, die das Gerät beschädigen kann. Was SDK-bezogene Krypto-Malware besonders heimtückisch macht, ist die Tatsache, dass Entwickler oft keine Kenntnis davon haben, dass ihre genutzten Tools kompromittiert sind. Sie glauben, legitime SDKs zu integrieren, während sie in Wirklichkeit schädlichen Code in ihre Apps einschleusen und damit ihre Nutzer gefährden. Die Infektionswege sind vielfältig: Malware kann durch Manipulationen an offiziellen SDK-Verteilerseiten, infizierten Download-Servern oder Kompromittierung der Entwicklerumgebungen entstehen.

Einige SDKs werden inoffiziell modifiziert und über alternative Kanäle verbreitet. Wenn Entwickler diese infizierten Versionen nutzen, gelangt die Schadsoftware direkt in den Produktionscode der Anwendung. Besonders tragisch ist es, wenn große App-Plattformen wie der Google Play Store oder der Apple App Store unwissentlich solche Apps hosten. Zwar existieren Sicherheitsprüfungen, doch die schiere Anzahl an Apps und ständige Weiterentwicklungen erschweren eine lückenlose Überprüfung. Aus Nutzersicht sind die Symptome einer Infektion oft nur schwer erkennbar.

Das Handy arbeitet langsamer, der Akku wird schneller leer oder das Gerät wird ungewöhnlich warm. Doch die eigentliche Gefahr liegt in der heimlichen Nutzung der Ressourcen und der möglichen Sammlung sensibler Daten durch die Malware. Darüber hinaus kann eine infizierte App auch weitere Schadprogramme nachladen und so die Angriffsfläche erweitern. Einige bösartige SDKs sammeln zudem Daten über das Nutzerverhalten, um gezieltere Angriffe oder Phishingversuche zu ermöglichen. Entwickler und Unternehmen stehen vor der Herausforderung, ihre Lieferketten und ihre verwendeten Tools streng zu prüfen.

Es ist wichtig, SDKs nur aus vertrauenswürdigen und offiziellen Quellen zu beziehen und regelmäßig auf Updates und Sicherheitspatches zu prüfen. Auch sollten sie ihre Codebasis regelmäßig auf Anomalien und verdächtige Aktivitäten hin untersuchen, um frühzeitig Manipulationen zu erkennen. Die Integration von Security-Scanning-Tools und automatisierten Analysen kann dabei helfen, mögliche Schwachstellen aufzudecken. Darüber hinaus empfiehlt es sich, die Zugriffsrechte der Apps so restriktiv wie möglich zu gestalten, um potentiellen Schadcode einzuschränken. Nutzer sollten aufmerksam sein und Apps, die ungewöhnliche Ressourcennutzung zeigen, meiden oder entfernen.

Zudem sollte jeder die Berechtigungen prüfen, welche eine App anfordert, und bei Zweifeln eine Alternative suchen. Kaspersky unterstreicht, dass die steigende Verbreitung von Krypto-Malware in SDKs ein Indikator für die zunehmende Professionalisierung und Komplexität krimineller Aktivitäten im mobilen Umfeld ist. Die Angreifer werden immer raffinierter und nutzen das Vertrauen von Entwicklern in ihre Werkzeuge aus. Daher ist eine gemeinsame Anstrengung von Sicherheitsfirmen, Entwicklern, App-Stores und Nutzern notwendig, um dieser Entwicklung Einhalt zu gebieten. Durch mehr Transparenz, bessere Sicherheitsprüfungen und gezielte Aufklärung kann das Risiko erheblich reduziert werden.

Abschließend lässt sich sagen, dass das Bewusstsein über die Bedrohungslage essenziell ist. Sowohl Nutzer als auch Entwickler müssen wachsam bleiben und sich kontinuierlich über neue Sicherheitsrisiken informieren. Die Einhaltung bewährter Sicherheitspraktiken und der verantwortungsvolle Umgang mit Softwarekomponenten sind entscheidend, um mobile Geräte und deren Nutzer vor Krypto-Malware zu schützen. Nur so kann die Technologie als Chance genutzt werden, ohne die Sicherheit und Privatsphäre zu gefährden.