Das FBI hat kürzlich auf die dramatische Verbreitung der Android-Malware BadBox 2.0 aufmerksam gemacht, die mittlerweile über eine Million Geräte rund um den Globus infiziert hat. Das Schadprogramm zielt vor allem auf günstige, häufig nicht zertifizierte Android-IoT-Geräte ab, darunter Fernseher, TV-Boxen, Tablets und Smartphones. Die Malware wandelt diese Geräte in sogenannte „residente Proxys“ um, die von Cyberkriminellen für verschiedenste illegale Aktivitäten genutzt werden. Aufgrund der immensen Verbreitung und der technischen Raffinesse von BadBox 2.

0 stellt die Malware eine erhebliche Bedrohung für die Sicherheit von Heimnetzwerken und die Privatsphäre der Nutzer dar.Der Ursprung von BadBox lässt sich auf das Schadsoftware-Familie Triada zurückführen, die bereits seit einigen Jahren bekannt ist. Doch die nun aufgetauchte Version 2.0 stellt eine verfeinerte und weiterentwickelte Form dar, die nicht nur deutlich zahlreichere Geräte infiziert, sondern auch noch komplexere Hintertüren und erweiterte Schadfunktionen mitbringt. Besonders gefährlich ist, dass die Malware häufig bereits auf günstigen Android-Geräten vorinstalliert ist, die aus China stammen und weltweit verkauft werden.

Dies bedeutet, dass Nutzer oftmals ohne eigenes Zutun infizierte Hardware erwerben und in Betrieb nehmen.Einige der infizierten Geräte sind TV-Boxen vom Typ T95, die bereits 2023 von einem unabhängigen IT-Sicherheitsexperten auf Amazon entdeckt wurden. Da viele dieser Geräte nicht von renommierten Herstellern stammen und keine zertifizierte Android-Version verwenden, entzieht sich BadBox 2.0 in der Regel der üblichen Google Schutzmaßnahme Play Protect. Zudem schafft es die Malware oft, durch System-Updates und scheinbar legitime Apps im offiziellen Google Play Store oder anderen Drittanbieter-Shops auf neue Geräte überzuspringen.

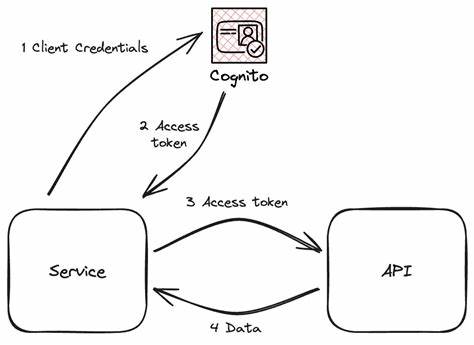

Diese Verbreitungswege erschweren die Erkennung und Bekämpfung deutlich.Nach der Infektion verwandelt BadBox 2.0 die Geräte in Bestandteil eines globalen Botnetzes, das über Proxy-Server verfügt, die von Kriminellen genutzt werden können, um ihre Aktivitäten zu verschleiern und zu anonymisieren. Dadurch steigt das Risiko, dass betroffene Nutzer unbeabsichtigt an kriminellen Vorfällen beteiligt werden, ohne davon zu wissen. Die Schadsoftware ermöglicht es Angreifern, sensible Daten wie Zwei-Faktor-Codes zu stehlen, weitere Malware zu installieren und sogar neue E-Mail- und Messenger-Konten anzulegen, um unter anderem Fake-News zu verbreiten und das Vertrauen im Netz zu untergraben.

Die Tatsache, dass BadBox in der Lage ist, auf Heimnetzwerke Einfluss zu nehmen, macht die Bedrohung besonders gravierend. Indem sich die Malware auf zahlreichen IoT-Geräten einnistet und deren Internetzugänge kontrolliert, können Angreifer nicht nur das jeweilige Gerät missbrauchen, sondern potentiell die gesamte Heimnetzwerkumgebung kompromittieren. In Kombination mit der oft mangelhaften Sicherheitsarchitektur vieler IoT-Geräte entsteht so ein weitreichendes Einfallstor für Cyberkriminalität.Die geografische Verteilung der infizierten Geräte zeigt, dass vor allem Länder in Lateinamerika und Nordamerika betroffen sind. Brasilien verzeichnet den höchsten Anteil mit 37,6 Prozent der infizierten Geräte, gefolgt von den USA mit 18,2 Prozent, Mexiko mit 6,3 Prozent und Argentinien mit 5,3 Prozent.

Diese Verteilung spiegelt unter anderem den Marktanteil der kostengünstigen Geräte wider, die bevorzugt in diesen Regionen Verwendung finden.Trotz intensiver Gegenmaßnahmen von Sicherheitsunternehmen und Strafverfolgungsbehörden konnte das Botnetz bislang nicht dauerhaft zerstört werden. So gelang es deutschen Behörden Ende 2024, teilweise Domains des Botnetzes zu sinkholen und damit die Kontrolle von rund 500.000 infizierten Geräten zu unterbinden. Doch die Malware hat sich schnell regeneriert und ist mittlerweile weit größer als je zuvor.

Frühjahrs-2025 startete eine internationale Kampagne mit Experten aus Human Security, Google, Trend Micro und anderen Partnern, um die Verbreitung einzudämmen, doch der Erfolg war begrenzt.Die Bekämpfung solcher Botnetze gestaltet sich als äußerst schwierig. Zum einen fehlt es oft an Transparenz und Informationen über die Hersteller der infizierten Hardware, die sich häufig auf dem chinesischen Festland befinden und weltweit exportieren. Zum anderen sind viele betroffene Geräte nicht nur technisch anfällig, sondern auch so konfiguriert, dass automatische Updates und Installationen von Malware erleichtert werden. Anwender haben in vielen Fällen keine Chance, die vorinstallierte Schadsoftware zu erkennen oder zu entfernen.

Eine der wichtigsten Schutzmaßnahmen für Verbraucher besteht darin, nur zertifizierte und gut bewertete Geräte zu kaufen, insbesondere wenn es um vernetzte IoT-Produkte geht. Darüber hinaus sollten Nutzer sicherstellen, dass ihre Software immer auf dem neuesten Stand ist und ausschließlich Apps aus vertrauenswürdigen Quellen installieren. Die Installation von Sicherheits-Apps, die auf Android-Systemen Bedrohungen erkennen können, ist ebenfalls empfehlenswert.Für Unternehmen und Behörden ist eine verstärkte Zusammenarbeit mit Herstellern und internationalen Partnern notwendig, um die Lieferketten besser abzusichern und frühzeitig anzusetzen, bevor mit Schadsoftware präparierte Geräte in den Handel gelangen. Zudem sind Aufklärungskampagnen zur Sensibilisierung der Endnutzer entscheidend, um das Bewusstsein für Risiken in Zusammenhang mit IoT und Android-Geräten zu schärfen.

Insgesamt zeigt die Verbreitung von BadBox 2.0 deutlich, wie verwundbar der globale Markt für vernetzte Geräte ist. Die Kombination aus kostengünstiger Hardware, häufig mangelnder Sicherheitsarchitektur und globaler Vernetzung schafft ein ideales Umfeld für Cyberkriminelle, um großflächige Botnetze aufzubauen und zu betreiben. Nur durch koordinierte Anstrengungen aus Technik, Rechtsprechung und Verbraucherschutz lässt sich diese Gefahr langfristig eindämmen und die Sicherheit digitaler Ökosysteme gewährleisten.