Die Welt der Programmierung ist in ständiger Bewegung. Neue Technologien, neue Tools und insbesondere der rasante Fortschritt im Bereich der Künstlichen Intelligenz (KI) verändern die Art und Weise, wie wir an Entwicklungsprojekte herangehen und sie debuggen. Doch mit all dem technischen Fortschritt bleiben gewisse Grundlagen wie das Verständnis von Speicherverwaltung in Sprachen wie C nach wie vor essenziell – und ebenso anspruchsvoll. Eine solche Herausforderung begegnete mir kürzlich beim Arbeiten an einem Projekt, das sich an Robert Nystroms Buch "Crafting Interpreters" orientiert. Dabei stieß ich auf einen kniffligen Fehler, der mich zwang, tief in die Welt von malloc und Speicherfreigaben einzutauchen.

Begleitet wurde ich dabei von Gemini, einer KI-gesteuerten Assistenz, ehemals bekannt als Bard. Diese Erfahrung hat mich dazu gebracht, mein Verständnis vom Debuggen, vom Einsatz von KI-Tools und vom Umgang mit Speicherproblemen zu reflektieren. "Crafting Interpreters" ist ein Buch, das sowohl theoretisches Wissen als auch praktische Umsetzung vermittelt. Besonderheit ist, dass es zwei Compiler für die Sprache Lox erklärt: Zunächst eine Interpreter-Implementierung in Java, anschließend einen Compiler in C. Gerade bei der C-Version kristallisieren sich die typischen Herausforderungen heraus, die sich aus der manuellen Speicherverwaltung ergeben.

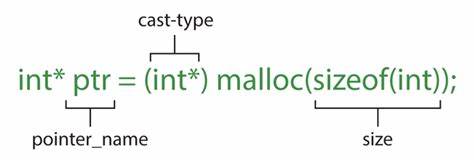

Anders als in höheren Programmiersprachen ist man hier für jede Speicherzuweisung und -freigabe selbst verantwortlich, was wenig Spielraum für Fehler lässt – im Gegenteil, eine falsche Speicherfreigabe kann zu schwer identifizierbaren Bugs führen. Als ich also bei der Implementierung an der Stelle mit Closures ankam, zeigte das Programm einen fatalen Fehler. Die Fehlermeldung von malloc war klar: Es wurde versucht, einen Speicherbereich freizugeben, der nie per malloc oder einer ähnlichen Funktion alloziert wurde. Das Ausführen des Codes lief zwar problemlos durch, doch unmittelbar nach Fertigstellung kam es zum Absturz – der sogenannte "Segmentation Fault". Diesen Fehler zu verstehen und zu beheben ist für viele Programmierer ein Lernprozess, denn die Ursachen sind vielfältig: Von Double-Free-Fehlern über das Verwalten von Zeigern auf Stack-Adressen bis hin zu fehlerhafter Speicheradressenverwendung.

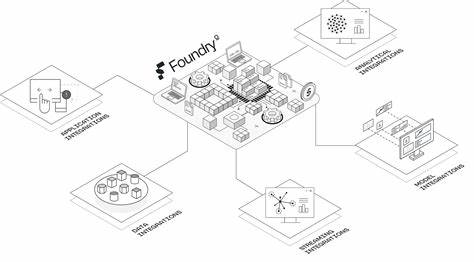

Nach ersten vergeblichen eigenen Versuchen kam Gemini ins Spiel. Der Umgang mit Gemini lief zunächst so ab, dass es mich anleitete, bewährte Debugging-Tools wie GDB zu verwenden. GDB ist ein langlebiges und bewährtes Werkzeug, das seit den 1980er-Jahren Programmierern hilft, Fehler im Laufzeitverhalten zu erkennen. Gemini zeigte mir, wie man Breakpoints und Watchpoints setzt und wie man den Speicherverlauf überwacht. Diese Herangehensweise förderte bereits einiges an Wissen zutage, auch wenn wir noch weit davon entfernt waren, den eigentlichen Fehler zu finden.

Später regte Gemini an, weitere spezialisierte Werkzeuge wie Valgrind einzusetzen, welches besonders auf Speicherfehler ausgelegt ist. Valgrind unterscheidet sich insofern von GDB, dass es auf detaillierte Speicheranalysen fokussiert und typische Fehler wie Speicherlecks, Zugriffe auf schon freigegebenen Speicher oder das Schreiben außerhalb der zugewiesenen Speicherbereiche erkennt. Doch selbst mit Valgrind blieb der entscheidende Hinweis aus – obwohl die Verdachtsmomente wuchsen. Auch mit AddressSanitizer (ASan), einem modernen Werkzeug, das zur Laufzeit Speicherfehler erkennt und alarmiert, ließ sich kein eindeutiger Problempunkt ausmachen. Die Fehlermeldungen wiesen immer wieder auf eine verdächtige Adresse hin – allerdings auf eine Adresse, die im Kontext eines gültigen Speichers keinen Sinn ergab.

Die Verwirrung wuchs, ebenso die Geduld. Gemini versuchte, mich mit technischen Erklärungen und Vorschlägen bei Laune zu halten. Es zeigte mir mögliche Ursachen auf, die von einfachen Programmierfehlern bis hin zu Memory-Corruption reichten, also dem Beschädigen von Speicherbereichen, die von malloc oder von Systemteilen verwaltet werden. Eine solch tiefgehende Diagnose wirkte zunächst absurd, aber auch Symptome komplexer Probleme können manchmal so aussehen. Etwas, an das man als Entwickler nicht sofort denkt.

Erst, als ich schließlich den Fehler ausmachte, zeigte sich, wie oft die Suche nach Bugfixing mit einem Zickzack-Kurs einhergeht. Der Fehler lag im Umgang mit Strukturen – in diesem Fall wurde ein Objekt vom Typ "ObjUpvalue" fälschlicherweise wie ein "ObjClosure" behandelt. Dabei wurden Funktionen aus dem "freeObject"-Codeblock aufgerufen, die für das falsche Objekt nicht vorgesehen waren. Durch die fehlerhafte Typumwandlung wurden Speicheradressen interpretiert, die keine waren, und folglich führte dies zu der absurden Adresse, die später von malloc bemängelt wurde. Diese Erkenntnis zeigte deutlich, warum ungeprüfte Typ-Casts in C extrem gefährlich sein können.

Compiler vertrauen der Programmierung bei solchen Operationen, doch wenn die Basis nicht stimmt, führt das unweigerlich zu schwerwiegenden Laufzeitfehlern. Die Speicherverwaltungsfunktionen versuchen, den Anweisungen blind zu folgen, mit fatalen Konsequenzen. Das Beispiel verdeutlicht auch, dass die tiefere Kenntnis darüber, wie der Code intern funktioniert, unabdingbar ist – einfaches Vertrauen in Tools oder Frameworks reicht nicht aus. Bei aller Frustration während der Fehlersuche, war diese Erfahrung aber keineswegs negativ. Sie führte zu einem wertvollen Verständnis darüber, wie Debugging-Werkzeuge im Zusammenspiel wirken können und dass KI-gestützte Systeme wie Gemini hilfreiche Begleiter sein können – allerdings keine Wundermittel.

Besonders deutlich wurde, dass wir als Entwickler stets kritisch bleiben müssen; wir dürfen nicht zu sorglos werden und sollten vorgeschlagene Lösungswege stets hinterfragen. KI-Modelle erzeugen Vorschläge basierend auf Wahrscheinlichkeiten und Trainingsdaten, nicht unbedingt auf einem tiefen Verständnis des Einzelfalls. Der Umgang mit Gemini offenbarte auch, dass solch ein KI-Tool sehr wohl darin unterstützt, neue Lernwege zu öffnen. Indem es vielfältige und kreative Ansätze anbietet und auf verschiedene Werkzeuge verweist, bietet es gerade für Lernende Möglichkeiten, den Werkzeugkasten zu erweitern und unbekannte Techniken auszuprobieren. Ein entscheidender Punkt ist jedoch, selbst zu reflektieren, wann man einen Vorschlag bewertet und wann man sich auf alternative Denkansätze stützt.

Ein Fazit, das ich aus diesem Prozess mitnehme, ist: Die Kombination von eigenem Wissen, kritischem Denken und smarten Hilfsmitteln wie Gemini, GDB oder Valgrind ist der Schlüssel für effizientes Debugging. Ohne diese Balance laufen Entwickler Gefahr, im Dickicht von Fehlermeldungen und Analysetools stecken zu bleiben. Die manuelle Speicherverwaltung bleibt dabei zweifellos eine Domäne, die ein hohes Maß an Sorgfalt erfordert. Einen weiteren Gedanken, den ich an dieser Stelle anführe, betrifft die allgemeine Erwartungshaltung gegenüber Künstlicher Intelligenz in der Programmierung. Der große Hype führt häufig zu der Annahme, dass AI-Tools zwangsläufig zu schnelleren und besseren Lösungen führen.

Doch gerade bei so komplexen und tief technischen Themen können sie uns auch in vermeintlichen Sackgassen festhalten. Es wird klar, dass KI-Assistenten eher als Partner zu sehen sind – nicht als Ersatz für menschliches Urteilsvermögen. Abschließend stellt sich eine wichtige Frage: Wie gelingt es, das Potenzial solcher Tools optimal zu nutzen und dennoch nicht in der Verlockung zu versinken, sich blind auf ihre Vorschläge zu verlassen? Die Antwort liegt wohl in der bewussten Haltung als Entwickler, in der stetigen Weiterbildung und in der Kombination aus Austausch mit menschlichen Kollegen und sinnvoll eingesetzten Technologie-Helfern. Denn am Ende sind es unsere Fähigkeiten, unser Wissen und unser kritischer Geist, die den Unterschied machen. Mein persönliches Abenteuer mit Gemini und malloc hat mich letztlich bereichert.

Ich habe neue Werkzeuge kennengelernt, unzählige Aspekte von Speicherverwaltung besser verstanden und vor allem gelernt, mit Geduld und Ausdauer auch unerwartete Fehlerquellen aufzuspüren. Das Programmieren in C bleibt eine anspruchsvolle Disziplin – und gerade deshalb umso faszinierender. Und wer weiß – vielleicht sind die nächsten Debugging-Sessions schon die spannendsten meines Entwicklerlebens.