Die Geschichte der geheimen Informationsübertragung ist so alt wie die Spionage selbst. Schon seit Jahrhunderten nutzen Agenten sogenannte Dead Drops – in der realen Welt versteckte Stellen, an denen Nachrichten ausgetauscht werden, ohne den direkten Kontakt herzustellen. Im digitalen Zeitalter hat dieser traditionelle Ansatz eine bemerkenswerte Transformation erfahren: Der Web Dead Drop bringt die Kunst der anonymen Nachrichtenübermittlung ins Internet und kombiniert sie mit modernster Verschlüsselungstechnologie. Dieses innovative Konzept verfolgt das Ziel, Kommunikation zu ermöglichen, die weder vom Hosting-Provider noch von Webseitenbetreibern nachvollzogen werden kann. Der Begriff "Dead Drop" stammt ursprünglich aus der geheimdienstlichen Praxis.

Dabei wird eine Nachricht an einem vordefinierten Ort deponiert, den nur Sender und Empfänger kennen. Die Kommunikation ist somit nicht nur anonym, sondern auch schwer zu überwachen. Wenn diese Idee aber in den virtuellen Raum übertragen wird, entstehen daraus faszinierende Möglichkeiten und neue Herausforderungen. Web Dead Drops funktionieren als digitale Lagerstätten für verschlüsselte Daten, auf die nur die Beteiligten Zugriff haben. Sie nutzen dabei komplexe Algorithmen sowohl zur Gewährleistung der Sicherheit als auch der Vertraulichkeit.

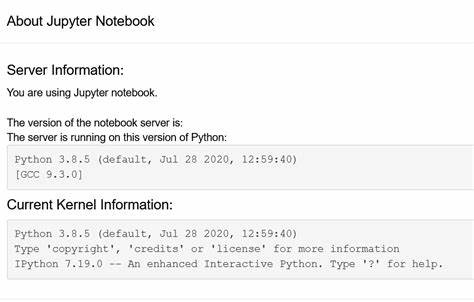

Im Zentrum der Sicherheit von Web Dead Drops steht eine Kombination aus SHA-256-Hashing und AES-256-CBC-Verschlüsselung. SHA-256, eine kryptografische Hashfunktion, erzeugt aus den eingegebenen Koordinaten einen eindeutigen Fingerabdruck, der unverändert bleibt – ähnlich einem digitalen Fingerabdruck. AES-256-CBC hingegen ist eine symmetrische Verschlüsselungsmethode, die als eine der sichersten heute verfügbaren Algorithmen gilt. Durch die Verwendung dieser Techniken wird sichergestellt, dass die Nachrichten nicht nur vor neugierigen Blicken Dritter geschützt sind, sondern auch vor den Betreibern der Webplattform selbst verborgen bleiben. Eine weitere Besonderheit der Web Dead Drops ist die Integration von „What3Words“ (W3W), einem innovativen geokodierten System, das geografische Positionen mit drei zufällig gewählten Wörtern eindeutig bezeichnet.

Dieses System macht es besonders leicht, spezifische Koordinaten zu verwenden, ohne auf komplexe GPS-Daten zurückgreifen zu müssen. Anwender können so schnell und simpel einen Ort bestimmen, an dem sie ihren digitalen Dead Drop hinterlegen oder überprüfen möchten. Die intuitive Bedienbarkeit wird durch Hinweise direkt auf der Webseite unterstützt, sodass auch Nutzer ohne tiefergehende technische Kenntnisse unkompliziert den Service nutzen können. Eine weitere Schutzmaßnahme besteht darin, dass jeder digitale Dead Drop nur für eine begrenzte Zeit aktiv ist – exakt eine Sol, eine Zeitspanne, die dem Mars-Tag entspricht und etwa 24 Stunden und 40 Minuten lang ist. Nach Ablauf dieser Frist wird die Nachricht automatisch gelöscht oder „kalt“, was bedeutet, dass keine Rückschlüsse auf vorherige Inhalte möglich sind.

Dies verhindert nicht nur dauerhaftes Abspeichern von sensiblen Informationen auf dem Server, sondern stellt auch sicher, dass veraltete Informationen nicht unbeabsichtigt offengelegt werden können. Der Web Dead Drop spricht eine breite Zielgruppe an, denn auch wenn die Inspiration aus der Spionage stammt, so eignet sich die Technologie für verschiedenste Anwendungen. Journalisten und Whistleblower können beispielsweise vertrauliche Hinweise sicher übermitteln, ohne ihre Identität zu gefährden. Aktivisten in Regionen mit eingeschränkter Meinungsfreiheit erhalten einen Kanal zur Veröffentlichung oder Weitergabe von Informationen, der schwer zensierbar ist. Darüber hinaus findet die Technologie Interesse bei technikaffinen Nutzern, die Wert auf Privatsphäre und sichere digitale Kommunikation legen.

Ein weiterer wichtiger Vorteil ist die dezentrale und client-seitige Verarbeitung der Informationen. Da sämtliche Verschlüsselung und Entschlüsselung vollständig auf der Seite des Nutzers stattfindet, bleiben die sensiblen Daten niemals unverschlüsselt auf einem Server liegen. Dies reduziert die Gefahr von Datenlecks oder Hackerangriffen drastisch. Die Webseite stellt lediglich eine Schnittstelle bereit, über die verschlüsselte Nachrichten abgelegt oder abgerufen werden können. Die Kombination aus anonymem Zugriff auf Nachrichten, starker Kryptografie und temporärer Verfügbarkeit macht Web Dead Drops zu einem hoch effizienten Werkzeug in einer Zeit, in der Datenüberwachung und Cyber-Spionage immer präsenter werden.

Es unterstreicht die Notwendigkeit, Technologien zu entwickeln, die den individuellen Datenschutz stärken und gleichzeitig die Internetfreiheit wahren. Über die reine technische Seite hinaus wirft Web Dead Drop auch ethische und rechtliche Fragen auf. Während ein solcher Dienst ein mächtiges Mittel für den Schutz der Privatsphäre sein kann, besteht auch die Gefahr des Missbrauchs – etwa für illegale Aktivitäten oder den Handel mit verbotenen Informationen. Daher ist es wichtig, dass Nutzer verantwortungsbewusst mit dieser Technologie umgehen und zugleich transparente Rahmenbedingungen geschaffen werden, die Missbrauch verhindern, ohne die Grundsätze der Anonymität zu gefährden. David Polakovic, der Entwickler hinter dem Web Dead Drop Projekt, hat mit diesem Konzept einen Rahmen geschaffen, der auf Open-Source-Prinzipien und einer Creative Commons Lizenz beruht.

Dies fördert nicht nur die Transparenz und Überprüfbarkeit des Codes, sondern ermöglicht auch eine breite Nutzung und Weiterentwicklung durch die Entwicklergemeinschaft. Die Verfügbarkeit des Quellcodes schafft Vertrauen und setzt einen Standard für vergleichbare Lösungen im Bereich digitaler Kommunikation. Der Web Dead Drop ist mehr als nur ein Relikt alter Spionagepraktiken; er ist ein Symbol für die Suche nach sicheren und anonymen Kommunikationswegen in einer Welt, in der digitale Überwachung allgegenwärtig ist. Mit seiner Kombination aus bewährten Methoden und moderner Kryptografie bietet er einen Ausblick darauf, wie private Informationen auch zukünftig geschützt und sicher übertragen werden können. In Zeiten globaler Vernetzung, steigender Datenschutzbedenken und zunehmender Cyberbedrohungen wird der Bedarf an Technologien wachsen, die das Grundrecht auf Privatsphäre respektieren und gewährleisten.