Die Bedrohung durch Ransomware-Angriffe ist allgegenwärtig in den Schlagzeilen der Cybersicherheit, wobei oft die Aktivitäten großer, etablierter Gruppen hervorgehoben werden. Während diese Operationen eine ernsthafte Sorge darstellen, machen sie nur einen Bruchteil des Ransomware-Ökosystems aus. Eine weniger bekannte, aber weit verbreitete Bedrohung entsteht von kleineren Ransomware-Gruppen, die am Rand operieren und sich auf weniger gut verteidigte Organisationen konzentrieren. Im Gegensatz zu ihren etablierten Gegenstücken fehlen ihnen oft die Ressourcen und die Bekanntheit, sie verlassen sich auf rudimentäre Taktiken und manchmal leere Drohungen. Doch das hindert sie nicht am Erfolg.

Diese Artikel untersucht die Charakteristika und die Potenzial dieser unterrepräsentierten Bedrohungsgruppen. Wir haben auch mit Cybersicherheitsexperten gesprochen, um den breiteren Einfluss und bewährte Verteidigungspraktiken zu verstehen. Weniger bekannte Ransomware-Gruppen stellen eine bedeutende Bedrohung dar, die oft im Verborgenen operieren und weniger gut verteidigte Organisationen ins Visier nehmen. Diese noch unreifen Gruppen verlassen sich auf einfachere Taktiken wie die Ausnutzung bekannter Schwachstellen, kompromittierter Zugangsdaten oder Bruteforce-Angriffe, können aber dennoch Störungen und finanzielle Verluste verursachen. Kleine und mittlere Unternehmen (KMU) sind die Hauptziele dieser Gruppen aufgrund ihrer geringeren Verteidigung, der hohen Anzahl potenzieller Opfer, schnellerer Zahlungen und begrenzten Sichtbarkeit.

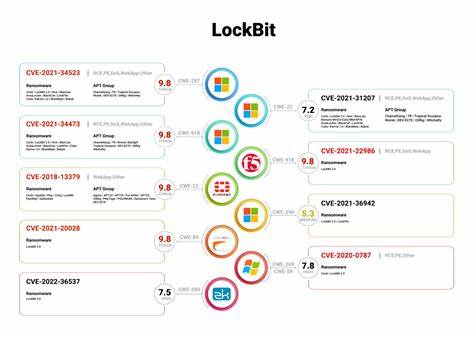

Die Implementierung grundlegender Sicherheitsmaßnahmen wie starke Passwörter, Multi-Faktor-Authentifizierung, regelmäßige Patch-Updates, solide Backups und Sicherheitsschulungen kann das Risiko, Opfer solcher Angriffe zu werden, erheblich reduzieren. Die externe Unterstützung von Managed Security Service Providers (MSSPs) kann eine strategische Lösung für Organisationen sein, die Schwierigkeiten haben, robuste Cybersicherheitsverteidigungen aufrechtzuerhalten. Die heimtückische Natur von wenig bekannten Ransomware-Gruppen Seit vielen Jahren haben die Exploits bekannter Ransomware-Gruppen wie LockBit und BlackCat für Aufsehen gesorgt. Während nahezu alle Gegenmaßnahmen seit vielen Jahren auf diese Gruppen ausgerichtet waren, operieren ihre weniger bekannten Gegenstücke im Verborgenen. Dies war Teil der Forschungsergebnisse des Cybersicherheitsnetzwerks Guidepoint, das die Schlüsselindikatoren markiert hat, die diese wenig bekannten Ransomware-Gruppen charakterisieren.

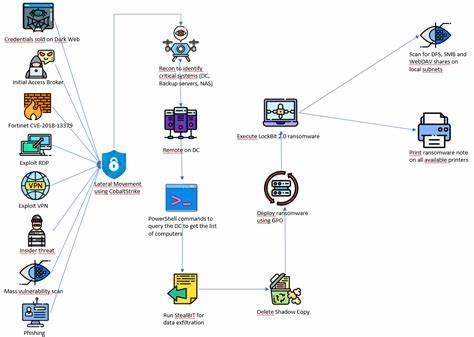

Guidepoint klassifizierte diese Gruppen als: Nutzen der Anonymität als ihr Schild Im Gegensatz zu etablierten Ransomware-as-a-Service (RaaS)-Gruppen mit einer kultivierten Marke sind dies "unreife" Gruppen, die im Schatten operieren. Sie haben vielleicht nicht einmal einen Namen oder verwenden Wegwerf-Aliasnamen, was es schwierig macht, ihre Geschichte zu verfolgen und potenzielle Opfer zu warnen. Dies ermöglicht es ihnen, Konsequenzen für vergangene Handlungen zu vermeiden, wie etwa das Nichtliefern von Entschlüsselungstools nach einem Angriff. Einfachere Taktiken, ähnliche Auswirkungen Etablierte Gruppen sind für ihre hochmodernen Exploits..

. ## Ignore this header Der Artikel weist darauf hin, dass die weniger bekannten Gruppen oft einfache Taktiken... Weniger sichtbar bedeutet geringere Risiken Im Gegensatz zu hochkarätigen Angriffen auf große Unternehmen, die erhebliche mediale Aufmerksamkeit finden, operieren wenig bekannte Gruppen, die auf KMUs abzielen, unter dem Radar.

Diese geringere Sichtbarkeit ermöglicht es ihnen, unter dem Radar der Strafverfolgungsbehörden zu fliegen und möglicherweise ihre Taktiken gegen mehrere kleinere Opfer zu wiederholen, bevor sie Alarm schlagen. Verteidigung gegen die unreife Bedrohung: Unverzichtbare Schutzmaßnahmen In Anbetracht dieser Art von Bedrohung wird Unternehmen, die Schwierigkeiten haben, robuste Cybersicherheitsverteidigungen aufrechtzuerhalten, empfohlen, externe Unterstützung von spezialisierten Anbietern zu suchen. Paul Laudanski, Direktor für Sicherheitsforschung bei der Cybersicherheitsfirma Onapsis, befürwortet den Einsatz von Managed Security Service Providern (MSSPs) als strategische Lösung. Er sagte Techopedia: "Wenn Unternehmen unterbeschäftigt sind, ist wahrscheinlich ein Schritt in die richtige Richtung die Inanspruchnahme eines MSSP, eines Unternehmens, das sich auf Dienstleistungen wie die Kartierung der Bedrohungslandschaft, die Installation geeigneter Überwachungs- und Detektionsfähigkeiten, die Durchführung eines Schwachstellenmanagementsprogramms spezialisiert hat." Hyatt von Blackpoint Cyber befürwortet einen back-to-basics Ansatz als wichtige Verteidigungslinie.

"Unternehmen sollten sich auf die Grundlagen der Sicherheit konzentrieren", sagt Hyatt und nennt eine Reihe von essentiellen Maßnahmen, die das Risiko, Opfer dieser lähmenden Angriffe zu werden, erheblich reduzieren können. Seine empfohlenen Praktiken umfassen einzigartige, komplexe Passwörter; Multi-Faktor-Authentifizierung; einen routinemäßigen Patch-Zeitplan; solide, getestete Backups; und Sicherheitsschulungen. Hyatt räumt ein, dass es keine narrensichere Lösung gibt, um Ransomware-Infektionen vollständig zu verhindern, aber das konsequente Implementieren dieser Sicherheitsgrundlagen kann unschätzbar wertvoll sein. Er fügte hinzu: "Die gewissenhafte Beachtung der grundlegenden Sicherheitshygiene kann das Risiko einer Attacke, die katastrophale Schäden verursacht, verringern." Fazit Die aggressive Vorgehensweise weniger professioneller Ransomware-Gruppen verdeutlicht die sich ständig weiterentwickelnde Bedrohungslandschaft und die dringende Notwendigkeit eines mehrschichtigen Ansatzes zur Cybersicherheit.

Während die Schlagzeilen sich oft auf die Taten etablierter Ransomware-Operationen konzentrieren, stellen diese im Verborgenen agierenden Akteure eine bedeutende, oft unterschätzte Bedrohung dar, insbesondere für unvorbereitete Organisationen. An vorderster Front der Sicherheit steht die Identifizierung dieser Gruppen, und Guidepoint hat uns einen Hinweis auf ihre Charakteristika gegeben. Als nächstes sollten Organisationen eine umfassende Verteidigungsstrategie aufbauen. Einige der Experten, mit denen wir gesprochen haben, haben einige Strategien aufgezeigt, und durch die Einhaltung derselben können Organisationen das Risiko, diesen Gruppen zum Opfer zu fallen, erheblich reduzieren.