WebAssembly, auch bekannt als Wasm, etabliert sich immer mehr als Standard für die schnelle und plattformunabhängige Ausführung von Webanwendungen. Es verspricht nahezu native Performance auf verschiedensten Geräten, von Desktop-Computern bis zu mobilen Endgeräten. Mit dem steigenden Einsatz von WebAssembly wachsen jedoch auch die Sicherheitsherausforderungen, insbesondere im Bereich der sogenannten Seitenkanalangriffe. Eine spezielle Gefahr stellen dabei zeitabhängige Seitenkanalangriffe dar, bei denen Angreifer die Laufzeit unterschiedlicher Programmabläufe messen, um geheime Daten auszuspähen. Die neu entwickelte Lösung WaSCR setzt genau an diesem zentralen Problempunkt an und bietet eine automatisierte Methode zur Beseitigung solcher Sicherheitslücken in WebAssembly-Binaries.

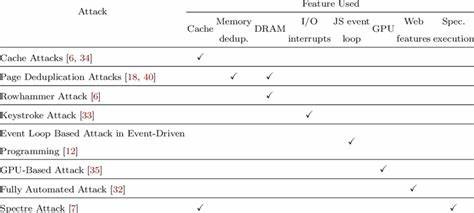

Die Gefahr von zeitabhängigen Seitenkanalangriffen beruht auf der Tatsache, dass Programme unterschiedlich lange für die Ausführung bestimmter Anweisungen benötigen. Besonders heikel sind bedingte Verzweigungen, deren Ablauf oft abhängig von sensiblen Daten ist. Wenn der zeitliche Unterschied für verschiedene Programmpfade messbar ist, können Hacker durch wiederholte Beobachtung und Analyse der Ausführungsdauer Rückschlüsse auf geheime Schlüssel oder persönliche Informationen ziehen. In klassischen nativen Anwendungen ist dieses Problem bereits seit längerem bekannt. Im Kontext von WebAssembly, das in stark vernetzter und potenziell unsicherer Umgebung läuft, wurde es jedoch bisher nur unzureichend adressiert.

WaSCR – kurz für WebAssembly instruction-timing Side-Channel Repairer – setzt hier an und verfolgt einen innovativen Ansatz. Die Lösung analysiert automatisch WebAssembly-Programme und identifiziert Stellen, an denen sensitive Daten durch zeitlich differierende Anweisungen preisgegeben werden könnten. Hierfür wird die Abhängigkeit der Programmsteuerung und der Datenauswertung genau verfolgt, sodass programminterne Datenflüsse nachvollziehbar werden. Anschließend setzt WaSCR eine Reihe gezielter Code-Transformationen um, mit denen komplexe bedingte Verzweigungen entschärft beziehungsweise durch konstante Laufzeitstrukturen ersetzt werden. Auf diese Weise werden alle Abhängigkeiten der Ausführung vom sensitiven Input eliminiert, sodass Seitenkanalangriffe auf Grundlage der Instruktionsdauer nicht mehr möglich sind.

Eine Besonderheit von WaSCR ist die Automatisierung des Reparaturprozesses. Anstatt Entwickler manuell und fehleranfällig Stunden mit dem Aufspüren und Umschreiben potenziell unsicherer Muster verbringen zu lassen, übernimmt das Tool selbständig die Analyse und Anpassung. Die Regel-basierten Transformationen sind so ausgelegt, dass die korrekte Funktionalität der WebAssembly-Anwendung vollumfänglich gewährleistet bleibt. Gleichzeitig entstehen durch die eingefügten Schutzmechanismen nur moderate Performanceeinbußen, sodass das Nutzererlebnis weitgehend erhalten bleibt.Der steigende Einsatz von WebAssembly in sicherheitskritischen Anwendungen und sensiblen Bereichen wie Kryptographie, Finanzdienstleistungen oder medizinischer Software unterstreicht die Bedeutung von WaSCR.

Während WebAssembly dank seiner Architektur schon einige inhärente Sicherheitsvorteile besitzt, zeigen aktuelle Untersuchungen, dass Seitenkanalangriffe weiterhin eine reale Bedrohung darstellen. WaSCR positioniert sich daher als wichtiger Baustein in der Sicherheitsinfrastruktur moderner Weblösungen.Technisch betrachtet nutzt WaSCR Methoden aus der Programmanalyse, wie das Nachverfolgen von Kontroll- und Datenabhängigkeiten, welche in der Forschung zu sicheren und konstanten Laufzeitprogrammen etabliert sind. Die Reparatur basiert auf dem Prinzip der Kontrollflusslinearisation: Verzweigungen, deren Entscheidung von privaten Daten abhängt, werden durch Auswahlen mit konstantem Zeitverlauf substituiert. Dadurch lassen sich auch komplexere Angriffsszenarien adressieren, die über einfache Verzweigungen hinausgehen.

Zahlreiche Evaluierungen zeigen, dass WaSCR nicht nur effektiv Seitenein kanäle eliminiert, sondern auch praktisch einsetzbar bleibt. Der Reparaturprozess benötigt vergleichsweise geringe Rechenressourcen und lässt sich problemlos in bestehende Entwicklungs- und Build-Prozesse integrieren. Für Entwickler bedeutet das mehr Sicherheit ohne zusätzlichen Aufwand oder Risiken durch manuelle Anpassungen.Neben der konkreten Implementierung von WaSCR spielt das System auch eine wichtige Rolle im globalen Bemühen, das Web sicherer zu gestalten. Es ergänzt andere Sicherheitsmaßnahmen wie Speichersicherheit, sandboxing oder kryptographische Protokolle sinnvoll und schließt eine sonst schwer zugängliche Angriffslücke.

Angesichts zunehmender Bedrohungen durch ausgeklügelte Cyberangriffe und der wachsenden Nutzung von WebAssembly in Unternehmen und Services nimmt die Relevanz solcher Lösungen weiter zu.Darüber hinaus ist WaSCR als offene und forschungsorientierte Technologie konzipiert. Dies fördert den Austausch in der Community und erleichtert eine breite Anwendung. Künftige Erweiterungen könnten beispielsweise die Unterstützung weiterer Seitenein kanaltypen umfassen oder noch effizientere Reparaturstrategien bieten. Die Grundlagen für eine sichere WebAssembly-Zukunft werden damit bereits heute gelegt.

Abschließend lässt sich sagen, dass die Absicherung von WebAssembly-Anwendungen gegen zeitabhängige Seitenkanalangriffe eine essentielle Herausforderung ist. WaSCR stellt hierzu eine wegweisende, automatisierte Reparaturlösung bereit, die Sicherheit und Performance optimal verbindet. Entwickler und Sicherheitsverantwortliche können so dem wachsenden Gefahrenpotenzial zeitabhängiger Angriffsmethoden wirkungsvoll begegnen und WebAssembly-Anwendungen vertrauenswürdig gestalten. Damit stärkt WaSCR nicht nur einzelne Programme, sondern trägt insgesamt zur Robustheit moderner Web-Plattformen bei.