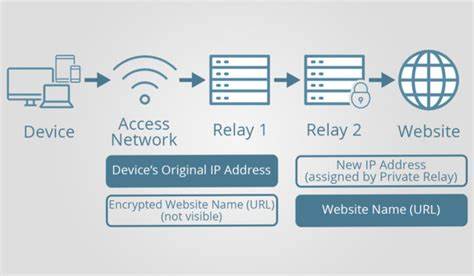

Apple Private Relay ist eine innovative Datenschutzfunktion, die mit iOS 15 eingeführt wurde und darauf abzielt, die Privatsphäre von Internetnutzern zu verbessern. Die Technologie versteckt die IP-Adresse des Nutzers und leitet den Datenverkehr über mehrere Server um, damit Webseiten und Netzwerkbetreiber keinen direkten Zugriff auf persönliche Informationen erhalten. Während diese Funktion ein großer Schritt für den Schutz der Privatsphäre ist, stellt sie Webseitenbetreiber vor neue Herausforderungen im Bereich der Betrugsprävention und Zugriffssteuerung. Das Blockieren von Apple Private Relay ist ein komplexes Thema, das ein umfassendes Verständnis der Funktionsweise von Private Relay sowie der potenziellen Auswirkungen auf legitimen Traffic verlangt. Apple Private Relay arbeitet, indem es den Webverkehr eines Nutzers durch zwei unabhängige Relays leitet – einen von Apple betriebenen Server und einen zweiten, der von einem Partnerunternehmen wie Akamai oder Cloudflare bereitgestellt wird.

Dadurch wird die wahre IP-Adresse des Nutzers vor der besuchten Webseite verborgen. Der Nutzer erscheint als Teil einer gemeinsamen IP-Adresse, die von vielen iCloud+-Abonnenten genutzt wird. Dies erschwert es Webseitenbetreibern, einzelne Nutzer anhand ihrer IP-Adresse zu identifizieren und verdächtige Aktivitäten präzise zu verfolgen. Von der Perspektive eines Webseitenbetreibers aus stellt dies eine Herausforderung dar, die sich besonders im Bereich der Betrugsbekämpfung bemerkbar macht. Da viele Nutzer über dieselbe Ausgangs-IP-Adresse verbinden, kann die Aktivität eines einzelnen Betrügers oder Spammers dazu führen, dass sämtliche Nutzer dieser IP-Adresse von Sicherheitsmechanismen blockiert werden.

Das führt zu einer Überblockierung, bei der legitime Nutzer unbeabsichtigt ausgesperrt werden. Ein solches Vorgehen gefährdet die User Experience, da wertvolle und seriöse Besucher ihre Zugänge verlieren und sich an eine alternative Webseite wenden könnten. Zudem sind IP-basierte Reputationssysteme, die früher ein wichtiges Werkzeug zur Betrugsprävention darstellten, im Umgang mit Private Relay zunehmend ineffektiv. Die Nutzung gemeinsamer IP-Adressen verwässert die Zuverlässigkeit dieser Bewertungsmethoden drastisch. Bemerkenswert ist, dass Private Relay Traffic von Apple durch zwei führende Content Delivery Netzwerke (CDNs) – Akamai und Cloudflare – geleitet wird.

Da diese Netzwerke von vielen unterschiedlichen Webseiten und Anwendungen genutzt werden, ist die IP-Adresse nicht nur mit Apple-Nutzern belegt, sondern auch mit einem breiten Spektrum anderer Dienste und Nutzern. Trotz der Herausforderungen, die Apple Private Relay für Webseitenbetreiber mit sich bringt, gibt es auch Chancen. Das Erkennen von Private Relay kann als zusätzlicher Sicherheitsindikator verwendet werden, um den Traffic besser einzuschätzen. Beispielsweise kann das Vorhandensein von Private Relay Verkehr in das Risikomodell integriert werden, wobei ausgelöst wird, dass bei ungewöhnlichen Verhaltensmustern ein genauerer Sicherheitscheck erfolgt. Dies ermöglicht eine differenzierte Bewertung außerhalb einer simplen blockierenden Maßnahme.

Ein weiteres Problem, mit dem Webseitenbetreiber konfrontiert sind, ist die Schwierigkeit bei der Geolokalisierung von Nutzern. Da Private Relay die tatsächliche IP-Adresse verschleiert, kann der Standort oft nicht mehr zuverlässig bestimmt werden. Für viele Webseiten, die auf lokalisierte Inhalte oder standortbezogene Sicherheitsrichtlinien angewiesen sind, führt dies zu einer eingeschränkten Funktionalität. Lösungen hierfür liegen oft in der Kombination von anderen Datenquellen, wie Browser-Spracheinstellungen oder Benutzeranmeldungen, um trotzdem eine lokalisierte User Experience zu ermöglichen. Die Entscheidung, wie mit Apple Private Relay umgegangen wird, sollte daher immer im Kontext einer umfassenden Sicherheitsstrategie erfolgen.

Ein völliges Blockieren des gesamten Private Relay Verkehrs könnte kurzfristig eine einfache Lösung darstellen, hat jedoch wesentliche Nachteile. Es kann Nutzern, die auf eine private und sichere Verbindung angewiesen sind, den Zugang verweigern und somit negative Auswirkungen auf die Reichweite und das Image einer Webseite haben. Moderne Sicherheitslösungen setzen deshalb vermehrt auf mehrschichtige Authentifizierungsmechanismen und Verhaltensanalysen. So können Webseiten prinzipiell den Private Relay Traffic zulassen, jedoch bei verdächtigen Aktivitäten zusätzliche Sicherheitsprüfungen durchführen. Auch die Einbindung von User-Intelligence-Plattformen, die Daten aus verschiedenen Quellen aggregieren und auswerten, erlaubt eine präzisere Identifikation von Risiken ohne unnötige Sperrungen.

Darüber hinaus ist die Kommunikation mit den Nutzern ein wichtiger Aspekt. Webseiten sollten transparent machen, wie sie mit Privacy-Features wie Apple Private Relay umgehen, und gegebenenfalls alternative Lösungen anbieten. Beispielsweise können Erklärungen im Falle einer Zugriffsverweigerung durch Sicherheitsmaßnahmen installiert werden, die den Nutzern Hinweise zur Deaktivierung von Private Relay geben oder Möglichkeiten einer Verifikation bieten. Die technische Umsetzung eines differenzierten Umgangs mit Private Relay ermöglicht es Webseiten, das Gleichgewicht zwischen Sicherheit und Nutzerfreundlichkeit zu wahren. Mit der richtigen Strategie können Betreiber verhindern, dass legitime Nutzer ungerechtfertigt ausgeschlossen werden, während betrügerische Aktivitäten effektiv eingedämmt werden.

Die stetige Weiterentwicklung von Privacy-Technologien wie Apple Private Relay zeigt, wie wichtig es ist, Sicherheitsansätze ebenfalls kontinuierlich anzupassen. Website-Betreiber sollten daher ihren Umgang mit IP-Adressen, Benutzeridentifikationen und Risiko-Analysen regelmäßig überprüfen und moderne Tools sowie Methoden einbinden. So wird der Schutz der Privatsphäre der Nutzer gewährleistet, ohne die Sicherheit und Funktionalität der Webseite zu gefährden. Zusammenfassend lässt sich sagen, dass Apple Private Relay das Web sicherer und datenschutzfreundlicher macht, aber auch neue Herausforderungen für Webseitenbetreiber bringt. Die bloße Blockierung der Exit-IP-Adressen ist eine ineffiziente und oft nachteilige Maßnahme.

Stattdessen empfiehlt sich eine intelligente, mehrschichtige Risikoanalyse, die Private Relay als möglichen Indikator einbezieht, ohne automatisch alle Nutzer auszuschließen. Kommunikation sowie moderne Sicherheitslösungen spielen eine entscheidende Rolle, um eine ausgewogene Balance zwischen Nutzerfreundlichkeit und Schutz vor Missbrauch zu gewährleisten. Betreiber, die diesen Ansatz verfolgen, werden auf lange Sicht zuverlässig sicherstellen, dass ihre Webseiten auch in einer zunehmend datenschutzorientierten digitalen Welt gut funktionieren.