Titel: Banshee Stealer: Eine neue Bedrohung für macOS-Nutzer In der heutigen digitalen Ära sind Cyberkriminalität und Malware leider kein unbekanntes Phänomen mehr. Besonders gefährdet sind dabei Nutzer von macOS, deren Systeme oft als sicherer angesehen werden als andere Betriebssysteme. Doch die Realität sieht anders aus: Immer häufiger werden auch Apple-Nutzer zum Ziel raffinierter Malware. Eine der neuesten und alarmierendsten Bedrohungen ist der Banshee Stealer, der speziell darauf abzielt, die MacOS-Plattform anzugreifen. Dieser Artikel beleuchtet, wie Banshee Stealer funktioniert, welche Gefahren er birgt und wie sich Nutzer schützen können.

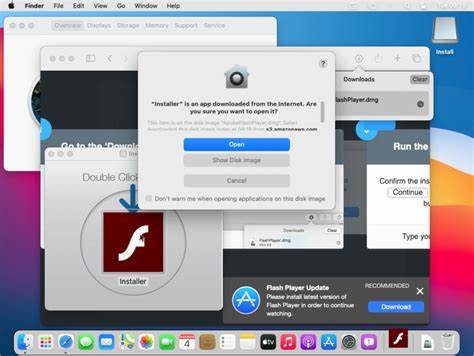

Der Banshee Stealer ist ein Schadprogramm, das darauf ausgelegt ist, sensible Informationen von macOS-Geräten zu stehlen. Zu seinen Hauptzielen gehören Passwörter, Browserdaten, Kryptowährungs-Wallets und andere persönliche Informationen, die für Cyberkriminelle von hohem Wert sind. Der eigentliche Angriff erfolgt oft über Phishing-Attacken oder durch die Verbreitung von schädlicher Software, die sich als legitime Anwendung tarnt. Die Verbreitung von Banshee Stealer zeigt, dass Cyberkriminelle immer kreativer vorgehen. Die Malware wird häufig über gefälschte Software-Updates oder Downloads verbreitet, die auf Websites angeboten werden, die vertrauenswürdig erscheinen.

Benutzer, die unvorsichtig sind oder sich nicht über die Herkunft der Software informieren, sind so leicht angreifbar. Einmal installiert, kann die Malware im Hintergrund arbeiten und beginnt sofort, Daten zu sammeln. Ein weiteres besorgniserregendes Merkmal von Banshee Stealer ist seine Fähigkeit, sich unbemerkt auf dem System auszubreiten. Die Malware handelt in der Regel heimlich, was es für Benutzer schwierig macht, ihre Aktivitäten zu bemerken. Während viele Nutzer auf Antiviren-Software vertrauen, um sich zu schützen, hat sich der Banshee Stealer als fähig erwiesen, einige dieser Schutzmechanismen zu umgehen.

Dies stellt die Frage, inwieweit die bestehenden Sicherheitslösungen tatsächlich ausreichen, um diese Art von Bedrohung zu erkennen und abzuwehren. Cyberexperten von Check Point haben darauf hingewiesen, dass die Verbreitung solcher Malware immer besorgniserregender wird. Unternehmen und Privatpersonen sind gleichermaßen gefährdet, und die Methoden, mit denen diese Schadsoftware verbreitet wird, entwickeln sich ständig weiter. Es ist unerlässlich, das Bewusstsein für solche Bedrohungen zu schärfen und die Nutzer zu informieren, wie sie sich schützen können. Ein erster Schritt zur Selbstverteidigung ist die Sensibilisierung für Phishing-Angriffe.

Nutzer sollten immer vorsichtig sein, wenn sie nicht angeforderte E-Mails oder Nachrichten erhalten, die zu einem Download oder einer Installation auffordern. Es ist ratsam, nur Software von offiziellen Websites und vertrauenswürdigen Quellen herunterzuladen. Darüber hinaus sollte man regelmäßig die Authentizität der empfangenen Softwareupdates überprüfen. Das Verwenden starker, einzigartiger Passwörter is ebenfalls von entscheidender Bedeutung. Nutzer sollten Passwort-Manager in Betracht ziehen, um ihre Zugangsdaten sicher zu verwalten.

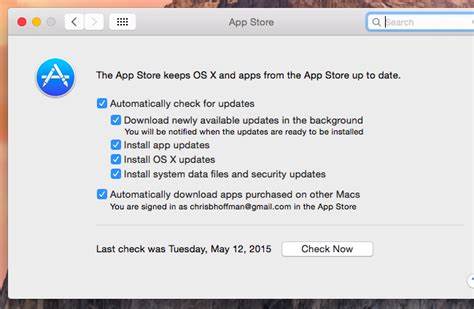

So verringert sich das Risiko, dass bei einem Diebstahl von Informationen in der Vergangenheit erlangte Daten erneut verwendet werden. Ein weiterer wichtiger Aspekt des Schutzes vor Malware-Angriffen ist die regelmäßige Aktualisierung des Betriebssystems und der Software. Apple veröffentlichte regelmäßig Sicherheitsupdates, die bekannt gewordene Schwachstellen schließen. Nutzer sollten darauf achten, diese Updates zeitnah zu installieren, um ihr System vor den neuesten Bedrohungen zu schützen. Darüber hinaus sollten Nutzer darauf achten, ihre Firewall zu aktivieren und sicherzustellen, dass alle Sicherheitsfunktionen des Systems aktiv sind.

Moderne Betriebssysteme bieten eine Vielzahl von Schutzmaßnahmen, die aber nur dann wirksam sind, wenn sie ordnungsgemäß konfiguriert und aktiviert sind. Die Implementierung von Multi-Faktor-Authentifizierung (MFA) auf Services, die dies unterstützen, kann einen weiteren Sicherheitsschritt darstellen. Selbst wenn ein Angreifer Zugang zu einem Passwort erhält, würde die zusätzliche Authentifizierungshürde seine Bemühungen erheblich erschweren. Im Falle eines Verdachts auf eine Infektion mit Banshee Stealer oder ähnlicher Malware ist schnelles Handeln gefragt. Nutzer sollten ihr System umgehend auf verdächtige Aktivitäten überprüfen und gegebenenfalls auf eine saubere Sicherung zurückgreifen oder professionelle Hilfe in Anspruch nehmen.