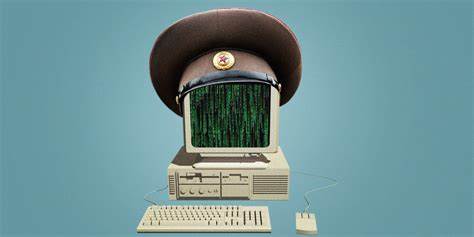

In den letzten Jahren hat sich die Bedrohungslandschaft im Bereich der Cyberkriminalität deutlich verändert. Besonders auffällig ist die zunehmende Aktivität nordkoreanischer Hackergruppen, die zunehmend professionell operieren und dabei neue Wege gehen, um ihre Ziele zu erreichen. Ein aktuelles Beispiel hierfür sind die Enthüllungen, dass nordkoreanische Cyber-Spione tatsächlich US-Firmen gegründet haben, um Entwickler im Bereich der Kryptowährungen gezielt zu täuschen und mit bösartiger Software zu infizieren. Diese neuartigen Methoden stellen eine gefährliche Weiterentwicklung der nordkoreanischen Bemühungen dar, sich über illegale Wege Devisen zu beschaffen und Sanktionen zu umgehen. Kryptowährungen bieten für das Land aufgrund ihrer dezentralen Natur und dem teils mangelnden Regulierungsrahmen eine attraktive Möglichkeit, Geldströme zu verschleiern und erhebliche Summen schnell und effizient zu bewegen.

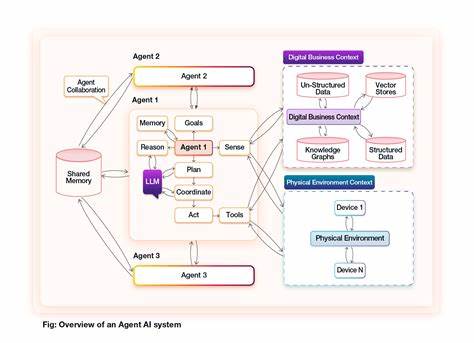

Den Untersuchungen von Cybersecurity-Forschern zufolge wurden zwei Firmen, Blocknovas und Softglide, offiziell in den US-Bundesstaaten New Mexico beziehungsweise New York registriert. Dabei kamen erfundene Identitäten und gefälschte Adressen zum Einsatz, was darauf hinweist, dass es den Akteuren gelungen ist, bürokratische Hürden zu überwinden und sich so rechtlich abzusichern. Laut Silent Push, einer US-amerikanischen Cybersicherheitsfirma, handelt es sich hierbei um eine äußerst ungewöhnliche und raffinierte Taktik, die zeigt, wie weit Nordkorea in der Digitalisierung seiner Spionageaktivitäten fortgeschritten ist. Die Täuschung zielte dabei explizit auf Arbeitsuchende und Entwickler im Kryptobereich ab, die potenziell sensible Softwareprojekte betreuen oder an innovativen Technologien arbeiten. Die Täter nutzten die falschen Unternehmen als Fassade, um Vertrauen aufzubauen und dann schädlichen Code einzuschleusen, der Spionage- und Sabotagezwecken dient.

Diese Vorgehensweise verdeutlicht, dass Cyberspionage nicht mehr nur auf klassische Hackerangriffe beschränkt ist, sondern durch ausgeklügelte soziale Manipulation und legale Strukturen ergänzt wird. Zusätzlich ist das sogenannte Angeloper Agency Teil der Kampagne, auch wenn dieses Unternehmen offenbar nicht in den USA registriert ist. Die Verknüpfung dieser Firmen lässt vermuten, dass es sich um breit angelegte Operationen handelt, welche verschiedene Netzwerke und Infrastruktur zur Durchführung der Angriffe nutzen. Die Motivation hinter diesen taktischen Cyberangriffen liegt klar auf der Hand: Nordkorea möchte mit allen Mitteln an Kryptowährungen gelangen, um seine Finanzlage zu verbessern und Sanktionen zu umgehen. Im internationalen Fokus stehen vor allem das US-Finanzministerium und andere Behörden, die seit Jahren umfassende Sanktionen gegen Nordkorea verhängt haben, um dessen nukleare Ambitionen und Menschenrechtsverletzungen zu sanktionieren.

Die Tatsache, dass es nordkoreanischen Akteuren gelungen ist, offizielle US-Unternehmen als Tarnung zu gründen, unterstreicht die Komplexität und die hohe Professionalität solcher Operationen. Ebenso verdeutlicht es, wie wichtig es für Unternehmen und Entwickler ist, ihre Sicherheitsvorkehrungen ständig zu überprüfen und für mögliche Cyberattacken sensibilisiert zu sein. Die zunehmende Präsenz von Kryptowährungen auf dem globalen Finanzmarkt macht diese Branche besonders anfällig für Cyberangriffe jeglicher Art. Entwickler, die an der Gestaltung der Blockchain-Software und der zugrundeliegenden Infrastruktur arbeiten, sollten daher höchste Wachsamkeit walten lassen. Neben einer technischen Absicherung sind auch fundierte Kenntnisse über die Gefahr von Social-Engineering-Angriffen essenziell, da diese oft den Einstiegspunkt für komplexe Cyberangriffe darstellen.

Diese Ereignisse werfen zudem ein Schlaglicht auf die Grenzen internationaler Regulierungs- und Kontrollmechanismen im digitalen Raum. Während Wirtschafts- und Finanzsanktionen auf der politischen Ebene angewandt werden, nutzen Hackergruppen die digitale Anonymität aus und schaffen sogenannte Schattenunternehmen, die den gesetzlichen Bestimmungen scheinbar genügen, tatsächlich aber kriminelle Machenschaften verdecken. Für Fachleute im Bereich der IT-Sicherheit, aber auch für politische Entscheidungsträger ist es essenziell, solche Entwicklungen genau zu beobachten und mit entsprechenden Gegenmaßnahmen zu reagieren. Ebenso sollten internationale Kooperationen im Bereich Cyberabwehr verstärkt und Informationsaustausch verbessert werden, um umsichtiger auf die ausgeklügelten Angriffe reagieren zu können. Interessanterweise markiert dieser Fall auch eine Verschiebung im taktischen Vorgehen nordkoreanischer Hackergruppen.

Während frühere Angriffe oft noch auf einfache finanzielle Erpressungen oder Diebstähle abzielten, zeigt die Integration von realen Unternehmensgründungen einen deutlich erhöhten Aufwand und eine strategisch durchdachte Vorgehensweise. Diese Vorgehensweise könnte modellhaft für weitere zukünftige Angriffe stehen, bei denen sich Hacker immer mehr in öffentliche Strukturen integrieren, um ihre Spionage- und Sabotageaktionen zu tarnen. Neben der technischen Dimension solcher Angriffe spielt auch die psychologische Komponente eine bedeutende Rolle. Durch das Erstellen von offiziellen Websites, das Stellen von Jobangeboten und die Interaktion mit potenziellen Opfern wird ein hohes Maß an Vertrauen erzeugt, das die Hürde für die Opfer senkt, die angebotenen Links oder Dateien zu öffnen. Solche gut durchdachten Täuschungen sind schwer zu durchschauen und stellen für die Entwickler eine ernstzunehmende Gefahr dar.

Experten raten daher dazu, die Authentizität von externen Unternehmen oder Partnern eingehend zu überprüfen, insbesondere wenn sensible Daten oder Zugang zu internen Systemen involviert sind. Auch die Nutzung von Endpoint-Security-Tools, regelmäßige Updates und Schulungen zur IT-Sicherheit können helfen, die Angriffsfläche deutlich zu reduzieren. Der Fall verdeutlicht weiterhin die Wichtigkeit einer verantwortungsbewussten Berichterstattung und einer offenen Informationspolitik, durch die potentielle Opfer schneller vor neuen Bedrohungen gewarnt werden können. Gerade in Zeiten von Informationsüberflutung und Fake News ist es entscheidend, vertrauenswürdige Quellen zu nutzen und sich regelmäßig über aktuelle Gefahren zu informieren. Zusammenfassend zeigt der Angriff nordkoreanischer Cyber-Spione, die US-Firmen zur Verbreitung von Schadsoftware gegründet haben, wie komplex und gefährlich die Cybersicherheitslage im Kryptobereich heute ist.

Der Schutz vor solchen Bedrohungen erfordert eine Kombination aus modernster Technik, geschultem Personal und internationaler Kooperation, um zukünftig weiteren Schaden abzuwenden und den Finanzfluss krimineller Netzwerke zu unterbinden. Durch die fortwährende Digitalisierung und die wachsende Bedeutung von Kryptowährungen wird das Thema noch lange aktuell bleiben. Unternehmer, Entwickler und Investoren sollten sich der Risiken bewusst sein und entsprechende Maßnahmen einleiten, um sowohl sich selbst als auch ihre Projekte bestmöglich zu schützen. Nur so kann die rasante technologische Entwicklung von Cyberkriminalität nicht überrollt werden – denn Sicherheit ist der entscheidende Faktor für nachhaltiges Wachstum und Vertrauen im digitalen Zeitalter.