Der Mitbegründer und CEO eines Start-up-Unternehmens für Kryptowährungs-Geldbörsen gab bekannt, dass er 125.000 US-Dollar an Krypto in einem Betrug verloren hat, der ihn zu einem der neuesten Opfer der wachsenden Bedrohung durch Wallet-Drainage-Malware gemacht hat, bei der im vergangenen Jahr eine Cybersecurity-Firma fast 300 Millionen US-Dollar von mehr als 320.000 Opfern gestohlen hat. In diesem Fall schrieb Bill Lou in einem ausführlichen Beitrag auf X (ehemals Twitter), dass er auf einen Link geklickt habe, von dem er glaubte, dass er in einem – mittlerweile entfernten – Artikel auf Medium stand, der ihn zu einer Website führte, auf der er gebeten wurde, eine Nachricht auf seiner MetaMask-Geldbörse zu unterschreiben. Lou schrieb, dass er MetaMask, einen Mitbewerber von Nest Wallet, verwendet habe, "weil er eine Testversion installiert hatte und einige Fehler behob".

Er glaubte, er beanspruche ein legitimes LFG (Less Fees and Gas) AirDrop – AirDrops sind Marketing-Tools, die entwickelt wurden, um Kryptowährungsprojekte zu fördern, manchmal indem sie kleinere Mengen an Token oder Krypto verschenken – das diese Woche gestartet wurde. "Ich kann nicht glauben, dass das passiert, ich war immer so vorsichtig", schrieb Lou. "Ich sah einen Artikel über das AirDrop und folgte dem Link, um eine Nachricht zu unterschreiben. Ich habe es nicht einmal in Frage gestellt. .

.. Das ist das erste Mal, dass ich hereingefallen bin. Ich habe immer von anderen gelesen, aber man denkt nie, dass es einem passieren könnte ..

. Es sah nach einer so einfachen Nachricht aus." Wallet-Drainage-Angriffe auf dem Vormarsch Das passiert jedoch vielen Leuten. In einem Bericht dieser Woche schrieben Forscher von Scam Sniffer – einem Unternehmen, das eine Web3-Anti-Betrugslösung anbietet – dass Wallet-Drainage-Malware im vergangenen Jahr 295,5 Millionen US-Dollar an Krypto von 324.000 Benutzern abgezapft habe und dass "das Ausmaß und die Geschwindigkeit [solcher Angriffe] alarmierend zugenommen haben".

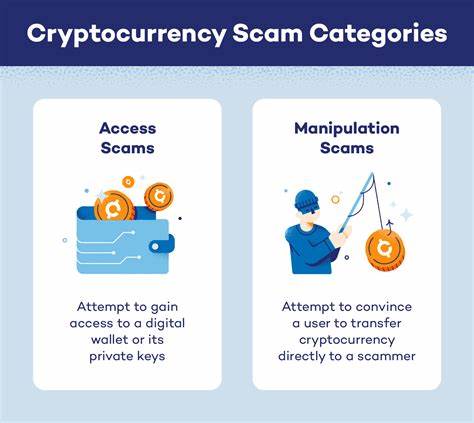

Wallet-Drainage-Malware wird über Phishing-Schemata eingesetzt, die Benutzer dazu bringen, bösartige Transaktionen zu unterzeichnen, was den Angreifern ermöglicht, Vermögenswerte aus Kryptogeldbörsen zu stehlen. Die Schemata können nicht nur AirDrop-Phishing-Kampagnen umfassen, sondern auch Betrugsanzeigen, Frontend-Angriffe wie DNS- und Lieferketten-Angriffe sowie Hacks auf Messaging-Seiten wie X und Discord. Die Forscher schrieben, dass "diese Phishing-Aktivitäten weiterhin gewöhnliche Benutzer in verschiedenen Formen angreifen und zu erheblichen finanziellen Verlusten für viele führen, die unwissentlich bösartige Transaktionen unterzeichnen". Sie wiesen auf "bemerkenswerte Wallet-Drainer" hin, darunter Inferno Drainer, der im vergangenen Jahr 81 Millionen Dollar von dem gestohlenen Betrag ausmachte, sowie MS Drainer (59 Millionen Dollar), Angel Drainer (20 Millionen Dollar) und Monkey Drainer (16 Millionen Dollar). In einem Bericht Ende letzten Monats stießen Sicherheitsforscher von Check Point auf eine weitere Kampagne einer Bedrohungsgruppe, die sie Angel Drainer nannten, "einer berüchtigten Phishing-Gruppe, die an Cyberangriffen beteiligt ist, insbesondere im Kryptowährungsbereich.

Diese Gruppe wurde mit verschiedenen bösartigen Aktivitäten in Verbindung gebracht, einschließlich des Drainings von Kryptogeldbörsen durch raffinierte Phishing-Schemata". Gutes Geschäft für böse Akteure Für Bedrohungsgruppen kann es ein lukratives Geschäft für Gruppen sein, die Wallet-Drainer-Dienste verkaufen, die eine Gebühr von 20% für das, was diese Dienste einbringen, verlangen können. Es ist also nicht überraschend, dass es Hacker gibt, die darauf drängen, sich an den Betrügereien zu beteiligen. Monkey Drainer wurde von der digitalen Detektivfirma ZackXBT nach sechs Monaten Betrieb entlarvt, woraufhin Venom Drainer schnell den Großteil der Klientel der Gruppe übernahm und 27 Millionen US-Dollar an gestohlener Krypto einspielte, sagte Scam Sniffer. "Diese Wallet-Drainer verlangen einen Prozentsatz des gestohlenen Betrags von Hackern, um Wallet-Draining-Skripte und andere Dienstleistungen bereitzustellen", schrieben die Check Point-Forscher.

"Die Hartnäckigkeit solcher Betrug-als-Dienst-Entitäten stellt erhebliche Herausforderungen für den Kryptowährungsmarkt dar und unterstreicht die Bedeutung robuster Sicherheitsmaßnahmen zum Schutz von Benutzern und ihren Vermögenswerten." LFG im Visier von Betrügern Im Fall von Nest Wallets Lou war er anscheinend unter anderem von dem LFG-Betrug betroffen. LFG sprach in einer Nachricht auf X über die Probleme und schrieb, dass sie "mehrere Betrugs-Konten, die uns imitieren, identifiziert und melden. Bitte tun Sie dasselbe und helfen Sie dabei, Ihre Mitbenutzer zu schützen!" "Kryptowährungsbetrug scheint auf Twitter besonders verbreitet zu sein, wobei Betrüger sogar erfolgreich für Anzeigen bezahlt haben, die in den Timelines der Benutzer erscheinen", schrieb Tripwire, Hersteller von Sicherheits- und Compliance-Software, auf X. Lou erhielt neben einigen mitfühlenden Antworten auch eine faire Portion Kritik für einen an Maßregelung reichen Angriff auf MetaMask in seinem X-Beitrag und darauf zu bestehen, dass Nest Wallet "den Betrug BUCHSTÄBLICH" verhindert hätte, bevor er zum Opfer fiel.

Eine Person wies darauf hin, dass bei einem Besuch derselben Seite mit Nest Wallet Sie "nicht davor gewarnt worden wären, dass die Genehmigungsnachricht, die Sie gerade zu unterschreiben im Begriff waren, Sie hereinlegt". Lou antwortete, indem er sagte, dass er es testen und die Situation sofort beheben werde. Andere berichteten von ihren eigenen Erfahrungen, Krypto durch Betrügereien zu verlieren. Lou schrieb jedoch, dass er sich nur selbst die Schuld geben könne für seine Fahrlässigkeit und merkte an, dass er zum Zeitpunkt, als er auf den bösartigen Link klickte, spät in der Nacht gewesen sei. "Ich benutze normalerweise nur Nest Wallet, das integrierte Tools hat, aber ich war müde und unachtsam", schrieb Lou.

"Ich kann niemanden außer mir selbst dafür verantwortlich machen.".