In einer Welt, in der Daten in immer komplexeren Formaten über das Internet zugänglich sind, nimmt die Notwendigkeit sicherer und effizienter Verarbeitungsmethoden stetig zu. Insbesondere bei der Handhabung von Mediendateien, die häufig aus unzuverlässigen oder potenziell gefährlichen Quellen stammen, ist Sicherheit ein absolutes Muss. Hier setzt der ad-hoc Bubblewrap Wrapper an, ein Werkzeug, das speziell entwickelt wurde, um Medienverarbeitung mit einer zusätzlichen Sicherheitsebene zu versehen und so Sicherheitsrisiken zu minimieren, die von schlecht konstruierten oder manipulierbaren Formaten ausgehen können. Das Konzept basiert auf Prinzipien der Sandboxing-Technologie und zielt darauf ab, dem Entwicklerwerkzeug, insbesondere in der Shell-Umgebung, eine robustere Handhabung zu ermöglichen. Der Hintergrund für die Entwicklung dieses Wrappers liegt in der Beobachtung, dass viele bewährte Medienverarbeitungs-Tools, oft in C geschrieben, zwar performanzoptimiert sind, jedoch hinsichtlich Sicherheit immer wieder Schwachstellen aufweisen.

Bislang konnten Sprachen wie Rust oder Ada, die moderne Sicherheitsmechanismen besser unterstützen, im Medienencoding- und Decoding-Bereich nicht die vollständige Verbreitung finden. Deshalb sehen sich viele Anwender gezwungen, mit altbewährten, aber sicherheitstechnisch dieselben Probleme verursachenden Programmen zu arbeiten. Das Risiko, insbesondere bei weit verbreiteten Formaten wie PDF, in Sicherheitsfallen hineinzulaufen, ist hier beträchtlich. Der Bubblewrap Wrapper namens ezbwrap bietet eine elegante Lösung: Er integriert sich als Zwischen-Wrapper, der bestehende Kommandos ausführt, diese aber durch Sicherheitsmechanismen und Sandbox-Techniken isoliert. Hierdurch lässt sich das Risiko von Exploits, welche durch manipulierte Mediendateien ausgelöst werden können, erheblich senken.

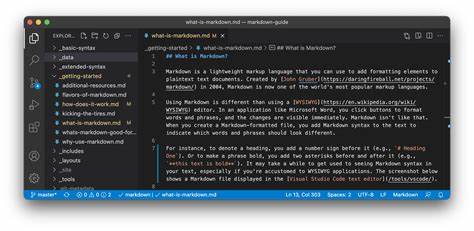

Die einfache Bedienbarkeit dieses Wrappers macht ihn zudem attraktiv für viele Entwickler und Systemadministratoren. Ein Beispiel der Anwendung zeigt, wie einfach der Wrapper mit bestehenden Tools kombiniert werden kann, ohne die üblichen Workflow-Prozesse zu beeinträchtigen. Ein zentrales Feature des Wrappers ist seine kompatible Einheit mit gängigen Shell-Umgebungen, obwohl der Entwickler selbst auf Herausforderungen bei der Shell-Kompatibilität hinweist. Ursprünglich war der Wunsch da, die Kompatibilität zu zsh und pdksh sicherzustellen, doch technische Einschränkungen bei Funktionen wie Process Substitution oder der Namensreferenzierung führten letztlich dazu, dass sich das Projekt auf bash fokussierte. Diese Entscheidung vereinfacht nicht nur die Nutzung, sondern sorgt auch für Stabilität und Verlässlichkeit der Wrapper-Lösung.

Unter der Haube nutzt der Wrapper clevere Bash-Features wie Nullglob und Brace Expansion, um effizient mit Dateien umzugehen, ohne unnötige Performance-Verluste zu erleiden. Gerade im Kontext der Medienanzeige, wie bei der Integration mit Bildbetrachtern, sind schnelle Reaktionszeiten entscheidend. Die Geschwindigkeit von Bash ist in diesem Kontext eine Herausforderung, weshalb der Entwickler in Erwägung zieht, den Wrapper in SBCL (Steel Bank Common Lisp) neu zu implementieren. Ein solcher Schritt könnte Performanceengpässe beseitigen und die Funktionalität erweitern, insbesondere durch die Nachbildung komplexer Shell-Konstrukte in einer Hochsprache. Neben der praktischen Umsetzbarkeit steht beim Bubblewrap Wrapper auch der Sicherheitsaspekt stark im Vordergrund.

Die Referenz auf Projekte wie RLBox und wuffs verdeutlicht, dass moderne Browser-Hersteller wie Firefox und Chromium äußerst rigorose Methoden zur Sicherung ihrer Media-Decodierungs-Pipelines verfolgen. Diese mechanistischen Sicherheitsansätze zeigen den Trend im Umgang mit potenziell unsicherer Medientechnik und inspirieren Tools wie den Bubblewrap Wrapper, ähnlich anspruchsvolle Sicherheitsbarrieren zu etablieren. Ein zusätzlicher Charme liegt darin, dass der Wrapper jederzeit flexibel auf unterschiedlichste Programmpipelines angepasst werden kann. Ob es um die einfache Option wie das Konvertieren von Bilddateien mit ImageMagick, das sichere Abrufen und Anzeigen von Webseiteninhalten via Curl und w3m oder das Aufrufen ganzer Anwendungen wie Firefox geht – ezbwrap steht als schützende Hülle bereit. Das geringe Risiko, Sicherheitslücken durch Raw Processing zu offenbaren, macht ihn zu einem unverzichtbaren Instrument in fragilen Medienumgebungen.

Im Kontext von Sicherheitstechnologie und IoT ist bemerkenswert, wie der Entwickler eine gewisse Ironie zwischen Hightech-Heimautomatisierung und altmodischer Hardwarepflege zieht. Während moderne vernetzte Geräte viele Komfortvorteile bieten, gibt es nach wie vor Bereiche, in denen sehr pragmatische und konservative Ansätze vorherrschen. Gerade in Sicherheitskontexten zeigt sich, wie stark die Balance zwischen Innovation, Stabilität und Sicherheit wiegen muss. Der Open-Source-Charakter des Projekts ermöglicht es Interessierten, tief in das Tool einzutauchen, eigene Anpassungen vorzunehmen und die Funktionen auf die eigenen Bedürfnisse zuzuschneiden. Gerade in einer Zeit, in der Cybersecurity immer mehr Dreh- und Angelpunkte in der Systemgestaltung darstellt, sind solche innovativen Tools von hoher Relevanz.

Abschließend zeigt der ad-hoc Bubblewrap Wrapper exemplarisch, wie eine scheinbar einfache Idee – eine sichere Schutzhülle um bewährte Tools zu bauen – mit gezieltem Sicherheitsdenken und technischem Feinschliff in einem komplexen Umfeld viel bewirken kann. Gleichzeitig regt er zum Nachdenken an, wie essentiell die Integration von Sandboxing-Methoden in alltägliche Entwicklungsprozesse ist, um langfristig Resilienz gegen Angriffe zu gewährleisten. Die kontinuierliche Weiterentwicklung und mögliche Neuschreibungen in leistungsfähigeren Sprachen zeugen von der dynamischen Natur dieses spannenden Projekts, das mit Blick auf die Zukunft eine wichtige Rolle in der Medienverarbeitung spielen könnte.