Die Cybersicherheit steht heute mehr denn je im Fokus zahlreicher Unternehmen, Organisationen und Sicherheitsforscher. Angesichts der wachsenden Komplexität von Angriffsszenarien und der Vielzahl von Schutzmaßnahmen wird es immer wichtiger, Wissen klar strukturiert, nachvollziehbar und einsatzbereit zu gestalten. Genau hier setzt die MITRE-Initiative D3FEND mit ihrem CAD-Tool an, das es erlaubt, Cyberangriffe und Verteidigungsstrategien in Form von sogenannten D3FEND Graphen abzubilden. Diese strukturierte Darstellung erleichtert nicht nur die Analyse, sondern schafft auch eine gemeinsame Sprache für Experten aus unterschiedlichsten Bereichen der Cybersicherheit. Im Folgenden wird detailliert erklärt, wie Sie mit D3FEND CAD leistungsfähige Graphen aufbauen, welche Vorteile sich daraus ergeben und wie Sie das Tool optimal einsetzen können.

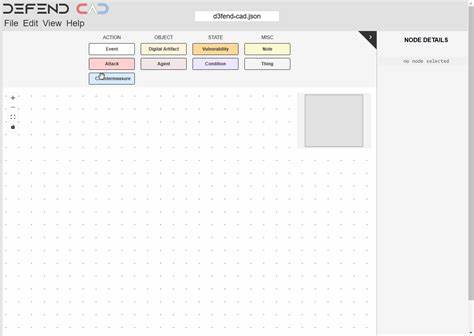

D3FEND CAD ist ein innovatives Browser-basiertes Werkzeug, das speziell für die Erstellung von Wissensgraphen im Cybersecurity-Bereich entwickelt wurde. Die Grundlage für diese Graphen bildet die D3FEND Ontologie, eine formal definierte Modellierungsstruktur, die einzelne Aktivitäten, Objekte, Zustände sowie deren Beziehungen präzise beschreibt. Im Unterschied zu herkömmlichen Angriffsgrafen, die oftmals verschiedene Elemente und Aktionen vermischen, verfolgt die D3FEND-Methodik einen sehr klaren Ansatz, um Diskretheit und eindeutige Semantik sicherzustellen. Dies trägt maßgeblich dazu bei, dass die erstellten Graphen universell einsetzbar sind und vielfältige Use Cases im Bereich der Cybersicherheit bedienen. Der erste Schritt beim Arbeiten mit D3FEND CAD ist das Anlegen der notwendigen Knoten.

Nutzer können einfach per Drag-and-Drop aus verschiedenen Knotenarten wählen: Attack-Knoten, die Techniken aus der bekannten MITRE ATT&CK Datenbank abbilden, Countermeasure-Knoten, die Verteidigungstechniken aus D3FEND repräsentieren, sowie Digital Artifact-Knoten, die digitale Objekte wie Dateien, Tokens oder Systemzustände beschreiben. Die intuitive Bedienung ermöglicht es auch Nutzern, die keine tiefgehende Graphentheorie beherrschen, schnell komplexe Szenarien zu modellieren. Das grafische Einfügen von Knoten ist dabei genauso wichtig wie die genaue Auswahl des D3FEND-Klassenlabels, das jedem Knoten zugeordnet wird. Die Spezifizierung der Klassen hilft nicht nur bei der besseren Übersicht, sondern erlaubt auch die Nutzung der KI-gestützten Inferenzfunktionen innerhalb von CAD. Ein herausragendes Feature von D3FEND CAD ist die „Explodieren“-Funktion.

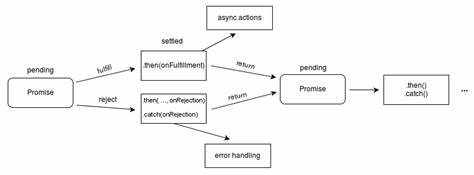

Sie erlaubt das automatische Hinzufügen benachbarter Knoten und deren Beziehungen anhand der vorhandenen Ontologie und der spezifischen Charakteristik des ausgewählten Knotens. Das bedeutet, wenn ein Benutzer beispielsweise einen digitalen Artefakt-Knoten wie „Access Token“ wählt, kann CAD Vorschläge für relevante Attackechniken oder geeignete Gegenmaßnahmen anzeigen, die in einem realen Cyberangriffs- und Verteidigungskontext sinnvoll sind. Durch diese Funktion wird die Modellierung nicht nur erheblich vereinfacht, sondern auch die Vollständigkeit und Konsistenz der Graphen verbessert. Gerade bei komplexen Szenarien mit mehreren Ebenen von Angriffen und Verteidigungsmöglichkeiten gewinnt man so schnell einen Überblick. Die Beziehungen oder Kanten zwischen den Knoten spielen im D3FEND Graphen eine zentrale Rolle, da sie die semantische Bedeutung der Verbindung zwischen den einzelnen Elementen ausdrücken.

In D3FEND CAD können Anwender Beziehungen per Drag & Drop zwischen Knoten verbinden, anschließend eine passende Bezeichnung aus vordefinierten D3FEND-Beziehungsarten auswählen oder eigene Labels anlegen. Das flexible System unterstützt die Darstellung vielfältiger Beziehungstypen wie „erlaubt“, „verhindert“, „erfordert“ oder „erzeugt“. Die Möglichkeit, eigene Klassen oder Bezeichnungen hinzuzufügen, fördert die Anpassbarkeit des Tools an spezielle Anforderungen und erweitert die bestehenden Ontobibliotheken kontinuierlich. Die Anwendungsmöglichkeiten von D3FEND CAD erstrecken sich über diverse Rollen und Use Cases in der Cybersicherheitslandschaft. Für Security-Architekten und Systemingenieure bietet das Tool eine effiziente Methode, Bedrohungen zu modellieren und präventive Maßnahmen auf solide Ontologiebasis zu planen.

Cyber Threat Intelligence (CTI) Analysten nutzen die strukturierte Darstellung, um komplexe Angriffskampagnen zu visualisieren und daraus handlungsrelevante Schlussfolgerungen zu ziehen. Incident Responder und SOC-Analysten profitieren von der Möglichkeit, Ereignisfolgen zu rekonstruieren, Schwachstellen zu identifizieren und passende Gegenmaßnahmen zu definieren. Darüber hinaus eignet sich D3FEND CAD auch hervorragend zur Erstellung von Schulungsunterlagen und für die Kommunikation von Risiken in Unternehmen oder auf Konferenzen. Der Erfolg bei der Nutzung von D3FEND CAD hängt wesentlich davon ab, die im Tool verfügbaren Klassen sehr spezifisch auszuwählen und die Knoten kontinuierlich weiterzuentwickeln. Allgemeine Begriffe wie „Datei“ führen oft zu umfangreichen und unspezifischen Resultaten, wohingegen präzisere Klassenbezeichnungen wie „Dokumenten-Datei“ relevantere und handlungseindeutigere Vorschläge erzeugen.

Zudem empfiehlt sich ein schrittweises, iteratives Vorgehen beim Aufbau komplexer Graphen – eine fehlerhafte Modellierung kann so frühzeitig erkannt und korrigiert werden. Regelmäßiges Speichern und idealerweise die Anwendung von Versionierungssystemen erlaubt es, jederzeit den Fortschritt zu sichern und auf ältere Modellversionen zurückzugreifen. Die Export- und Importfunktionalitäten von D3FEND CAD erweitern zudem die Einsatzmöglichkeiten enorm. Szenarien lassen sich nicht nur im firmeneigenen Netzwerk austauschen, sondern zum Beispiel auch mit anderen Tools via STIX JSON oder CAD JSON nutzen. Die Möglichkeit, konkrete Szenarien als eingebettete Widgets auf Webseiten oder in Blogposts darzustellen, unterstützt die Verbreitung und Diskussion von Cybersicherheitswissen in der Community und darüber hinaus.

Nutzer können zudem direkt innerhalb der Plattform Graph-Metadaten pflegen, was die Integration in Workflows und die Dokumentation erleichtert. Abschließend ist hervorzuheben, dass D3FEND CAD mit einem starken Fokus auf nutzerfreundliche Bedienung und offene Erweiterbarkeit konzipiert wurde. Das Tool läuft komplett im Browser und benötigt keinen aufwendigen Serverbetrieb, was die Installation und den Betrieb stark vereinfacht. Gleichzeitig ermutigt die MITRE-Gemeinschaft zur aktiven Mitgestaltung: Anwender können eigene Ontologieklassen oder Beziehungsarten vorschlagen und über GitHub Issues zur kontinuierlichen Verbesserung beitragen. Dies gewährleistet, dass D3FEND CAD sich stetig an die aktuellen Bedrohungslandschaften anpasst und gleichzeitig breit akzeptiert wird.