In der zunehmend digitalen und hybriden Arbeitswelt sind Security Service Edge (SSE) Plattformen zu einem zentralen Element moderner Cybersicherheitsstrategien geworden. Sie bieten Unternehmen eine zentrale Durchsetzung von Sicherheitsrichtlinien, verschlanken den Zugriff auf Cloud-Dienste und ermöglichen eine konsistente Kontrolle über Nutzer und Geräte. Doch trotz ihrer vielfältigen Vorteile offenbaren aktuelle Untersuchungen und technische Analysen eine gravierende Schwachstelle der SSE-Architektur: Sie stoppen unmittelbar vor dem Ort, an dem die sensibelsten Nutzeraktivitäten stattfinden – im Browser selbst. Der Browser ist nicht einfach nur ein Tor zum Internet, sondern die Bühne, auf der höchste Sicherheitsanforderungen erfüllt werden müssen. Hier werden vertrauliche Informationen eingegeben, sensible Daten verarbeitet und zahlreiche Anwendungen bedient – oft unter Einbindung von Cloud-basierten SaaS-Tools sowie modernen Künstlicher-Intelligenz-Anwendungen wie Generative AI (GenAI).

Dennoch fehlt es SSE-Plattformen an der Fähigkeit, den letzten Schritt der Datenverarbeitung innerhalb des Browsers zu überwachen und zu kontrollieren – eine Lücke, die Angreifer und Insider gleichermaßen nutzen können, um unentdeckt Daten zu entwenden oder Schadsoftware einzuschleusen. Die technischen Limitierungen moderner SSE-Lösungen liegen in ihrer Architektur begründet. Sie operieren primär über Cloud-basierte Proxys oder sogenannte Points of Presence (PoPs), die Netzwerkrichtlinien anwenden und den Datenverkehr nach außen und zu Cloud-Diensten umleiten. Diese Vorgehensweise ist effektiv für granulare Zugriffskontrollen und Netzwerkfilter, führt aber dazu, dass nach Freigabe einer Sitzung jegliche tiefere Einsicht in den tatsächlichen Inhalt und die Nutzeraktivität innerhalb der einzelnen Browser-Tabs verloren geht. Folglich können SSEs weder unterscheiden, mit welchem Account sich ein Nutzer anmeldet – ob persönlich oder beruflich – noch erkennen, welche Art von Daten in Eingabefeldern wie etwa GenAI-Prompts verarbeitet wird.

Auch das unbemerkte Hochladen sensibler Dateien oder das verdeckte Übertragen von Daten durch bösartige Browser-Erweiterungen bleibt außerhalb ihrer Sichtbarkeit. Dieses unsichtbare Fenster öffnet umfangreiche Risiken. Insbesondere in einer Zeit, in der Schatten-SaaS-Lösungen, private Konten auf beruflichen Geräten (BYOD) und hybride Arbeitsmodelle alltäglich sind, wird die unkontrollierte Nutzung von Online-Tools zu einem Dauerbrenner in der Sicherheitsstrategie. Unternehmen verlieren die Möglichkeit, den Datenfluss nach der Erlaubnis der Sitzung effektiv zu steuern oder gar zu verhindern, dass vertrauliche Informationen in nicht genehmigte Kanäle gelangen. Die Problematik wird durch den Einsatz von Generative AI noch verschärft.

Unternehmen stehen vor der Herausforderung, den Nutzen von KI-basierten Anwendungen nicht zu blockieren, aber gleichzeitig Datenlecks zu verhindern. SSEs können zwar bestimmte Domänen für GenAI-Dienste sperren, jedoch keine detaillierte Einsicht darin gewinnen, ob beispielsweise proprietärer Quellcode in ChatGPT eingegeben wird oder ob der Zugang über einen personalisierten Account erfolgt. Das macht den Datenschutz und die Datensicherheit im Kontext von KI-Nutzung besonders komplex. Eine weitere Schwachstelle liegt bei Browsererweiterungen. Diese Plugins können weitreichende Berechtigungen erhalten, wie etwa den Zugriff auf ganze Webseiten, die Zwischenablage oder gespeicherte Zugangsdaten.

Eine bösartige oder kompromittierte Erweiterung könnte dadurch sensible Unternehmensdaten isoliert und unbemerkt abgreifen. SSE-Systeme sind aufgrund ihrer Netzwerkzentriertheit unfähig, diese Aktivitäten innerhalb des Browsers zu detektieren oder zu blockieren. Um die letzte Meile der Nutzerinteraktion wirksam zu schützen, rücken daher browser-native Sicherheitslösungen zunehmend in den Vordergrund. Diese Systeme werden direkt im Browser implementiert, entweder durch speziell entwickelte Enterprise-Browser oder durch sichere Browsererweiterungen, die im Nutzerkontext operieren und so detaillierte Einblicke in Aktivitäten liefern. Sie ermöglichen die Überwachung und Kontrolle von Kopier- und Einfügeaktionen, Datei-Uplinks und -Downloads sowie Texteingaben in Echtzeit.

Ein essenzieller Vorteil browserbasierter Sicherheitskonzepte ist die Fähigkeit zur Anwendung von accountbasierten Sicherheitsrichtlinien. So können etwa nur berufliche Konten für bestimmte Dienste erlaubt werden, während private Logins geblockt oder eingeschränkt werden. Auch die Kontrolle und Überwachung der aktiven Browsererweiterungen kann in Echtzeit stattfinden, wodurch mögliche Risiken frühzeitig erkannt und eliminiert werden können. Diese Technologien sind besonders gut für hybride und BYOD-Umgebungen geeignet, da sie unabhängig von der Geräteverwaltung funktionieren. Selbst wenn der Nutzer einen privaten oder unmanaged Endpunkt verwendet, bleibt die Kontrolle im Browser erhalten, wodurch ein wichtiger Schutzmechanismus gegen Datenverluste und unerlaubte Zugriffe etabliert wird.

Dabei geht es keinesfalls darum, bestehende SSE-Lösungen obsolet zu machen. Vielmehr sollten browser-native Sicherheitsinstrumente als ergänzendes Layer verstanden werden, die das Sicherheitsnetz vollständig machen. Die Kombination aus Netzwerkebenenkontrolle durch SSE und der granulären, benutzerorientierten Überwachung im Browser schafft eine umfassende Verteidigungskette, die moderne Sicherheitsbedürfnisse ganzheitlich abdeckt. Die Erkenntnis, dass der Browser heute als das eigentliche Endgerät zu betrachten ist, revolutioniert die Sicherheitsarchitektur vieler Unternehmen. Dort laufen nicht nur klassische Anwendungen, sondern auch die fortschrittlichsten KI-Dienste, die täglich sensibelste Daten verarbeiten.

Unternehmen müssen daher ihren Sicherheits-Edge neu definieren und erweitern, um diese kritische letzte Meile nicht zu verpassen. Organisationen, die jetzt in browser-native Sicherheitsplattformen investieren, stellen sich nicht nur gegen aktuelle Bedrohungen, sondern bereiten sich auch auf die Herausforderungen der nächsten digitalen Generation vor. Dabei gilt es, den Sicherheitsansatz ganzheitlich zu denken – nicht nur als technische Maßnahme, sondern als integralen Bestandteil einer resilienten, zukunftsfähigen IT-Strategie. Die Zeiten, in denen Netzwerkgrenzen als letzte Verteidigungslinie ausreichten, gehören endgültig der Vergangenheit an. Heute fängt Sicherheit erst im Browser an und reicht tief hinein bis in die feinsten Details der Nutzerinteraktion.

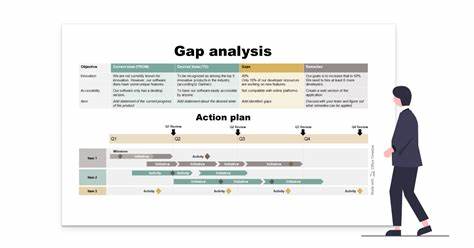

Der Einsatz von browserbasierten Lösungen bietet hier die Möglichkeit, alle Ebenen der Sicherheitsarchitektur miteinander zu verbinden und so Gefahren wirksam zu begegnen. Das bedeutet für Unternehmen, dass sie ihre SSE-Lösungen nicht ersetzen, sondern sinnvoll ergänzen sollten. Indem sie browser-native Sicherheit mit bestehenden Netzwerk- und Cloud-Sicherheitsmechanismen kombinieren, ermöglichen sie die vollständige Sichtbarkeit und Kontrolle vom Netzwerk bis zum letzten Klick des Nutzers. Damit wird der Schutz ganzheitlich und resilient – auch gegenüber den dynamischen Herausforderungen von GenAI, Schatten-SaaS und modernen Insider-Bedrohungen. In Summe zeigt die technische Gap-Analyse der letzten Meile: Die Zukunft der Unternehmenssicherheit liegt in einer vernetzten, mehrschichtigen Strategie, in der der Browser als kritischer Kontrollpunkt verstanden und abgesichert wird.

Wer diesen Wandel frühzeitig annimmt, schafft die Voraussetzungen für einen robusten, agilen Schutz, der den Anforderungen der heutigen dynamischen Arbeitswelt gerecht wird.