In der heutigen digitalen Welt ist Software allgegenwärtig – sie steuert Autos, verwaltet sensible Daten und ermöglicht uns den Zugang zu fast allen Dienstleistungen. Doch trotz enormer Fortschritte bei der Entwicklung von IT-Systemen bleibt ein zentrales Problem bestehen: Software-Bloat oder überschüssiger, unnötig großer Codeumfang. Im Jahr 2024 ist diese Erscheinung mehr denn je als die größte Schwachstelle in der Software-Sicherheit zu betrachten. Der Begriff "Bloat" beschreibt Programme, die Funktionen und Bibliotheken verwenden, die weit über den Bedarf hinausgehen und somit die Angriffsfläche für Cyberangriffe enorm vergrößern. Warum dies so problematisch ist und welche Konsequenzen sich daraus ergeben, soll im Folgenden näher beleuchtet werden.

Die Gefahr des übermäßigen Codes Ein zentrales Element bei Software-Bloat ist die schiere Menge an Quellcode, die in modernen Anwendungen enthalten ist. Aktuelle Softwarelösungen können Millionen von Zeilen Code umfassen, davon ein großer Anteil aus externen Abhängigkeiten, sogenannten Dependencies. Diese sind Bibliotheken oder Module, die von Drittanbietern stammen und oft tief in das Programm integriert sind. Ein einfaches alltägliches Gerät, beispielsweise ein intelligenter Garagentoröffner, besteht heutzutage nicht bloß aus wenigen tausend Codezeilen, sondern aus mehreren Millionen – zu einem erheblichen Teil durch solche Abhängigkeiten bedingt. Dieses immense Volumen macht es für Entwickler schwierig, die Sicherheitslücken in der Software zu erkennen und zu beheben.

Selbst wenn der eigentliche Kerncode sicher programmiert ist, sorgen allein die externen Module für potenzielle Schwachstellen. Zudem sind viele dieser Drittbibliotheken nur unzureichend geprüft oder stammen sogar aus nicht vertrauenswürdigen Quellen. Diese Intransparenz trägt maßgeblich zu Sicherheitsrisiken bei, denn es ist kaum möglich, jeden Bestandteil kontinuierlich auf Bedrohungen und Schwachstellen hin zu überprüfen. Die Beziehung zwischen Komplexität und Sicherheit Interessanterweise steht nicht nur die Menge des Codes im Fokus, sondern auch seine Komplexität. Je größer und verschachtelter ein Programm ist, desto schwerer lässt es sich überblicken und kontrollieren.

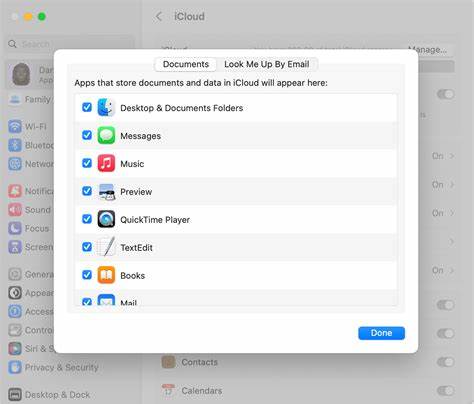

Komplexität führt zu einer höheren Fehleranzahl, was man als Bug-Dichte bezeichnet. Selbst wenn die Bug-Dichte gering ist, steigt die Wahrscheinlichkeit, dass sich irgendwo eine kritische Sicherheitslücke versteckt, mit zunehmender Codebasis rapide an. Große Softwareprojekte beinhalten oft Funktionen, die nicht unmittelbar notwendig sind, beispielsweise umfangreiche Dateiformatunterstützung oder Schnittstellen, die wenig genutzt werden. Ein prominentes Beispiel ist der iMessage-Dienst von Apple, der zahlreiche verschiedene Bildformate unterstützt. Dabei wurde bekannt, dass durch die Unterstützung von uralten, teils programmierbaren Fonts in PDFs eine Angriffsmöglichkeit entstand, ohne dass Anwender dies bemerken konnten.

Ein Angreifer konnte eine speziell präparierte Nachricht senden, um Schwachstellen auszunutzen und fremden Code auszuführen. Diese Problematik weist auf einen grundlegenden Fehler in der Entwicklungspraxis hin: Die Entwicklung richtet sich oft nicht an minimalen Anforderungen aus, sondern an maximaler Funktionsvielfalt, was zu unnötigem, potenziell gefährlichem Code führt. Weniger ist in diesem Fall mehr – eine reduzierte Angriffsfläche bietet nachweislich bessere Sicherheit. Die Rolle von Zeitdruck und wirtschaftlichen Anreizen Ein weiterer entscheidender Faktor für die Zunahme von Software-Bloat ist der immense Zeitdruck in der Softwareentwicklung. Unternehmen wollen Produkte schnell auf den Markt bringen, um im Wettbewerb bestehen zu können.

Sicherheitstests und Codeoptimierung sind zeitintensive Prozesse, die in der Praxis häufig zugunsten schneller Releasezyklen vernachlässigt werden. Hinzu kommt, dass Sicherheitsvorfälle in vielen Fällen keine direkten finanziellen Folgen haben oder die finanzielle Leistung eines Unternehmens kaum beeinträchtigen. Dadurch fehlt für viele Hersteller der Anreiz, grundlegend sicherere Software zu entwickeln. Es ist oft schlicht ökonomisch nicht attraktiv, Ressourcen in die Qualitätssicherung zu investieren, wenn der Return on Investment unklar bleibt. Gesetzgeberische Maßnahmen als Hoffnungsträger Angesichts der gravierenden Sicherheitsprobleme, die durch massiven Software-Bloat entstehen, hat die Europäische Union im Jahr 2024 Schritte unternommen, um die Situation zu verbessern.

Drei wesentliche Gesetzesinitiativen – NIS2, der Cyber Resilience Act und die Überarbeitung der Produkthaftungsrichtlinie – zielen darauf ab, Softwarehersteller zur Verantwortung zu ziehen. Diese Gesetzeswerke sollen nicht nur Mindestanforderungen an die Sicherheit von Software festlegen, sondern auch die Hersteller verpflichten, den Umfang des eigenen Codes zu reduzieren und damit die Angriffsfläche zu minimieren. Außerdem sollen sie dazu beitragen, mehr Transparenz über eingesetzte Drittbibliotheken zu schaffen und regelmäßige Sicherheitsupdates sicherzustellen. Allerdings ist nicht vollkommen klar, ob diese Maßnahmen ausreichen oder wie effektiv sie in der Praxis umgesetzt werden. Gesetzgebung bewegt sich immer langsamer als technologische Entwicklungen, weshalb praktische Verbesserungen Zeit benötigen.

Dennoch stellt diese regulatorische Aufmerksamkeit einen wichtigen Schritt in die richtige Richtung dar, um den Teufelskreis aus Zeitdruck, Komplexität und Sicherheitsmängeln zu durchbrechen. Technologische Innovationen und unabhängige Softwareprojekte Während große Unternehmen oft mit bunter, schwerfälliger Software kämpfen, zeigen unabhängige Entwicklerprojekte, dass es anders gehen kann. Das berühmte Beispiel aus der Geschichte ist das Oberon-Projekt von Niklaus Wirth aus den 1990er Jahren, das ein komplettes Betriebssystem mit nur 200 Kilobyte Code umfasste – inklusive Editor und Compiler. Diese Minimalismusphilosophie stellt einen bewussten Kontrast zur heutigen Entwicklungspraxis dar. Im Jahr 2024 hat der Softwareentwickler Bert Hubert mit dem Projekt "Trifecta" bewiesen, dass moderne Software mit deutlich weniger Code und mit wenigen, genau ausgewählten Abhängigkeiten realisierbar ist.

Trifecta ist eine minimalistische Bildfreigabe-Plattform, die nur etwa 3 Megabyte Code benötigt und trotzdem alle wesentlichen Funktionen bietet. Im Vergleich dazu sind kommerzielle Alternativen häufig mehrere hundert Megabyte groß und beinhalten tausende Abhängigkeiten. Diese Ansätze machen deutlich, dass Lean Software nicht nur eine nostalgische Vorstellung ist, sondern in der Praxis eine ernstzunehmende Alternative darstellen kann. Sie zeigen auch, dass nachhaltige, sichere Softwareentwicklung ohne übermäßigen Code nicht nur theoretisch möglich, sondern auch für den Alltag tauglich ist. Herausforderungen und Grenzen Trotz der klaren Vorteile von schlanker Softwareentwicklung stehen der Idee zahlreiche Herausforderungen entgegen.

Moderne Anwendungen verlangen oft nach hoher Funktionalität, Interoperabilität und Benutzerfreundlichkeit. Die Integration in komplexe Ökosysteme führt oft dazu, dass Entwickler auf zahlreiche Bibliotheken zurückgreifen, um Zeit zu sparen und Funktionalitäten zu gewährleisten. Außerdem bestehen Sicherheitslücken nicht nur durch Fehler im Code selbst, sondern auch durch entstehende Logikfehler, also das zugrunde liegende Design und die Konzepte hinter der Software. Manche Sicherheitsrisiken entstehen erst, wenn Software in komplexen Umgebungen kommuniziert und interagiert. Diese Multi-Dimensionale Komplexität erschwert das Eliminieren von Schwachstellen nachhaltig.

Weiterhin kritisieren Experten, dass der Verzicht auf externe Services und Cloud-Lösungen für viele Unternehmen und Nutzer nicht praktikabel ist, da diese oft kosteneffizienter und flexibler sind. Die perfekte Balance zwischen schlankem, lokalem Code und leistungsstarken Cloud-Diensten ist noch nicht gefunden. Die Zukunft der sicheren Softwareentwicklung Vor dem Hintergrund der beschriebenen Probleme liegt der Schwerpunkt der zukünftigen Softwareentwicklung darauf, Codeschlankheit mit Sicherheit, Stabilität und Benutzerfreundlichkeit zu vereinen. Der Trend zur Nutzung von sichereren Programmiersprachen wie Rust, die von vornherein Schutzmechanismen für Speicherfehler und andere Schwachstellen bieten, ist ein Schritt in die richtige Richtung. Auch automatisierte Testverfahren wie Fuzzing gewinnen an Bedeutung, um potenzielle Schwachstellen frühzeitig zu erkennen.

Doch ebenso wichtig ist es, den Umfang der eingesetzten Software zu begrenzen und nur das auszuspielen, was wirklich benötigt wird. Ein bewusster Umgang mit Abhängigkeiten und ein detailliertes Sicherheitsmanagement bilden die Basis für vertrauenswürdige Anwendungen. Die Verantwortung liegt bei den Entwicklern, Unternehmen und der Politik, gemeinsam Standards zu setzen und Technologien zu fördern, die wenig Code mit hoher Qualität verbinden. Nur so lassen sich die enormen Sicherheitsrisiken kleiner und handhabbar machen. Fazit Software-Bloat ist 2024 nach wie vor eine der bedeutendsten Sicherheitsherausforderungen der IT-Branche.

Die ungebremste Ausweitung von Codebasis und Abhängigkeiten schafft eine kaum kontrollierbare Angriffsfläche, die selbst die wertvollsten Metropolen der Cyberabwehr überfordert. Zeitdruck, wirtschaftliche Interessen und der Wunsch nach umfangreicher Funktionalität fördern diese Entwicklung. Gesetzgeberische Initiativen signalisieren ein Umdenken hin zu mehr Verantwortung und Sicherheit, doch technologische Innovationen und der Einsatz schlanker, durchdachter Programmierung bleiben unerlässlich. Projekte wie Trifecta beweisen, dass moderne, sichere Software ohne aufgeblähten Ballast möglich ist. Die Softwarewelt steht vor der Herausforderung, den Trend zur Komplexität zu stoppen und sich bewusst auf Qualität und Sicherheit zu konzentrieren.

Eine weniger aufgeblähte, gut durchdachte Softwarelandschaft ist der Schlüssel für eine sicherere digitale Zukunft. Programmierer, Unternehmen und Nutzer sollten gemeinsam diesen Weg bestreiten, um die Integrität und Sicherheit unserer digitalen Infrastruktur langfristig zu gewährleisten.