In der heutigen digitalen Ära, in der Kryptowährungen immer mehr an Bedeutung gewinnen, hat sich auch die Kriminalität im Cyberspace weiterentwickelt. Ein besonders besorgniserregender Trend ist das Angebot von sogenannten Crypto Drainer Malware auf IT-Branchenveranstaltungen und Messen. Diese Schadprogramme wurden ursprünglich entwickelt, um heimlich Kryptowährungen von Wallets und Hardware, die bei Nutzern gespeichert sind, abzusaugen. Nun werden sie als einfach zu benutzende Malware-Pakete verkauft, die sogar technisch weniger versierten Angreifern ermöglichen, effektive Angriffe durchzuführen. Die Tatsache, dass diese gefährlichen Werkzeuge auf Messen erhältlich sind, offenbart ein neues Kapitel der Cyberkriminalität, das sowohl IT-Profis als auch Endnutzer alarmieren sollte.

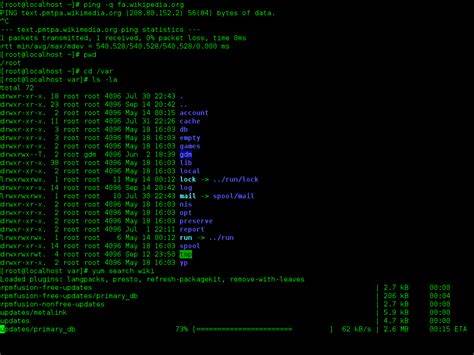

Crypto Drainer, auch als Wallet-Diebe bezeichnet, richten sich gegen verschiedene Arten von Kryptowährungs-Wallets, darunter Software-Wallets, Browser-Plugins, aber insbesondere auch hardwarebasierte Geldbörsen, wie etwa Ledger oder Trezor. Diese Wallets gelten als besonders sicher, da sie private Schlüssel offline speichern. Dennoch schaffen es spezielle Malware-Varianten, via USB-Verbindung oder durch spezifische Exploits private Schlüssel oder Zugangsdaten abzugreifen, sobald die Geräte mit einem infizierten Computer verbunden sind. Dies bedeutet, dass selbst physische Sicherheitsvorkehrungen umgangen werden können, wenn nur die passende Schadsoftware auf dem PC des Anwenders existiert. Diese Tatsache macht Crypto Drainer Malware zu einem attraktiven Werkzeug für Cyberkriminelle, die auf schnelle und leichte Geldflüsse aus sind.

Die Verfügbarkeit solcher Malware auf IT-Messen ist ungewöhnlich und zugleich alarmierend. Normalerweise stellt man sich Messen als Orte vor, an denen seriöse Technologieunternehmen ihre Innovationen präsentieren, Netzwerke aufgebaut werden und Experten ihr Wissen austauschen. Doch Berichte aus der Branche zeigen, dass auf bestimmten Fachmessen nun sogar Malware-Anbieter ihre Produkte aktiv vermarkten. Dabei handelt es sich um komplett fertig ausgearbeitete Malware-Suiten mit benutzerfreundlicher Oberfläche, die keine tiefgehenden Programmierkenntnisse benötigen. Die Hersteller werben oft mit Funktionen wie automatischer Schlüssel-Extraktion, Verschleierungstechniken, die vor Antivirenprogrammen schützen, und regelmäßigen Updates, um Erkennungslücken zu schließen.

Die Motivation hinter dem Verkauf von Crypto Drainer Malware auf solchen Messen ist klar: Cyberkriminelle wollen ihre Werkzeuge professionalisieren und einem breiteren Kundenkreis zugänglich machen. In der harten Konkurrenz im Bereich der illegalen Softwareanbieter zählt vor allem eines – Effizienz und Benutzerfreundlichkeit. Wenn eine Malware einfach bedienbar ist und zuverlässig Gewinne generiert, erhöht das ihre Nachfrage auch bei weniger erfahrenen Nutzern der Szene. Allerdings bringt diese Entwicklung einen hohen Preis mit sich – die Zahl der potentiellen Angreifer wächst exponentiell, und die Angriffe auf Krypto-Nutzer werden vielfältiger und schwerer abzuwehren. Die Sicherheitsexperten stehen vor der Herausforderung, auf diese neue Bedrohung adäquat zu reagieren.

Traditionelle Antivirenprogramme und Security-Lösungen sind nicht immer in der Lage, die spezifischen Mechanismen solcher Crypto Drainer zu erkennen, da sie häufig hochgradig verschleiert und speziell angepasst sind. Zudem kombinieren viele Anbieter von dieser Malware Techniken wie Polymorphismus, um sich stetig zu verändern und so Sicherheitssoftware zu umgehen. Aufseiten der Krypto-Nutzer entsteht dadurch ein enormer Druck, Sicherheitsvorkehrungen zu erhöhen und bewährte Praktiken einzuhalten. Dazu gehören etwa die Nutzung von Cold Wallets, also vollständig offline gehaltenen Wallets, reduziertem Einsatz von USB-Geräten an unsicheren Computern und der konsequente Schutz der eigenen Rechner durch regelmäßige Updates und sichere Passwörter. Darüber hinaus spielen Bildung und Aufklärung eine entscheidende Rolle in der Prävention.

Viele Nutzer unterschätzen die Risiken der Verbindung zwischen Hardware-Wallets und dem heimischen Computer. Die Verbreitung von Crypto Drainer Malware auf IT-Messen macht deutlich, dass Angreifer immer professioneller vorgehen und den vermeintlichen Sicherheitsbereich der Branche durchdringen. Unternehmen und Einzelpersonen sollten sich umfassend über die Bedrohungen informieren und entsprechende Sicherheitsprotokolle in ihren Alltag integrieren. Außerdem ist es wichtig, kritische IT-Branchenveranstaltungen genau zu beobachten und regulatorische Maßnahmen zu diskutieren, um den offenen Verkauf illegaler oder schädlicher Software zu unterbinden. Ein weiterer Effekt dieser Entwicklung ist der starke Gegentrend in der Sicherheitsforschung.

Forscher konzentrieren sich vermehrt auf die Analyse und Entschärfung von Crypto Drainer Malware. Dabei werden neue Erkennungsmethoden entwickelt, die bspw. ungewöhnliche Aktivitäten bei Wallet-Zugriffen identifizieren oder verdächtige Netzwerkverbindungen erkennen. Dazu kommen analytische Tools, die verdächtige Software vor der Ausführung isolieren und prüfen. Diese technischen Fortschritte sind aber oft nur dann effektiv, wenn sie in Zusammenarbeit mit den Krypto-Plattformen, Wallet-Herstellern und der breiten Öffentlichkeit umgesetzt werden.

Nur so kann ein umfassender Schutz erreicht werden, der den Angriffen dieser neuen Generation von Malware entgegenwirkt. Die Tatsache, dass Crypto Drainer nun auf Messen als verkaufsfähige Produkte angeboten werden, spiegelt auch die zunehmende Professionalisierung und Kommerzialisierung der Cyberkriminalität wider. Was früher eher als Einzeltäter- oder Hacker-Gruppen-Bedrohung galt, entwickelt sich immer mehr zu einem Markt für schädliche Software mit Vertrieb, Kundenservice und Weiterentwicklung. Diese Marktmechanismen erschweren die Arbeit der Sicherheitsbehörden, da Anbieter und Käufer oftmals anonym agieren und gezielt Verfahren zur Verschleierung nutzen. Gleichzeitig steigt das Risiko, dass solche Produkte in falsche Hände geraten und die Anzahl der Cyberangriffe auf Krypto-Besitzer weltweit deutlich ansteigt.

Für alle Beteiligten sind jetzt gezielte Maßnahmen gefragt. Die Veranstalter von IT-Messen müssen stärker kontrollieren, welche Produkte und Anbieter sie zulassen, um die Verbreitung von Malware zu verhindern. Gesetzgeber sollten prüfen, wie etwa der Verkauf und die Vermarktung von Schadsoftware besser reguliert und sanktioniert werden kann. Ganz wesentlich ist auch die Sensibilisierung der breiten Öffentlichkeit, damit Anwender die Gefahren erkennen und entsprechend handeln. Die digitale Währung ist zweifelsohne ein Teil der Zukunft finanzieller Transaktionen, doch ohne angemessenen Schutz drohen Verlust und Betrug in einer nie dagewesenen Größenordnung.