Das Domain Name System (DNS) ist ein unverzichtbarer Bestandteil des Internets, das Domainnamen in IP-Adressen übersetzt, damit Nutzer und Geräte Webseiten problemlos finden können. Doch neben dieser essenziellen Aufgabe fungieren DNS-Resolver inzwischen auch als Kontrollpunkte, an denen Einschränkungen und Zensuren stattfinden können. In den letzten Jahren hat sich in diesem Zusammenhang die Diskussion um die Zensurauffälligkeiten bei öffentlichen DNS-Resolvern, insbesondere bei Google Public DNS, verschärft. Ein aktueller Vorwurf, unter anderem von der bekannten Online-Publikation TorrentFreak, besagt, Google Public DNS würde zensierte Domain-Abfragen ohne jegliche Benachrichtigung oder Erklärung beantworten. Doch diese Darstellung greift zu kurz und ist in Teilen schlichtweg falsch.

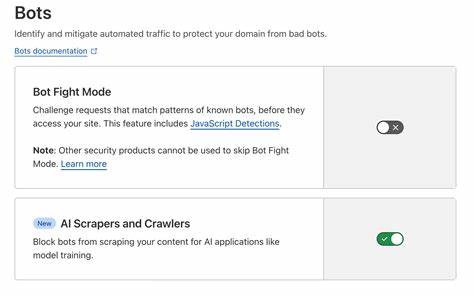

Google Public DNS verwendet moderne Mechanismen, um transparente und nachvollziehbare Rückmeldungen bei Zensuren zu geben, was ein wesentlicher Schritt in Richtung Offenheit und Vertrauenswürdigkeit ist. Die Vorwürfe basieren häufig auf der Annahme, dass Google bei der Umsetzung von DNS-Zensur etwaiger Domains stillschweigend reagiert, also Anfragen blockiert oder verweigert, ohne den Nutzer über den Grund zu informieren. Eine solche Praxis würde neben einem massiven Vertrauensverlust in den Dienst auch die Nutzerfreundlichkeit und Nachvollziehbarkeit beeinträchtigen. Dabei ignorieren Kritiker jedoch, dass Google seit geraumer Zeit den sogenannten Extended DNS Error (EDE) Standard implementiert, der im RFC 8914 definiert ist und eine differenzierte Fehlerkommunikation zwischen DNS-Server und Client ermöglicht. Ein anschauliches Beispiel zeigt die Situation rund um eine Domain wie "streameast.

app", die in bestimmten Ländern aufgrund gerichtlicher Anordnungen blockiert ist. Fragt man Google Public DNS via einer Abfrage mit dem Kommandozeilenwerkzeug dig an der IPv6-Adresse 2001:4860:4860::8888 ab, kommt eine sofortige, ausführliche Rückmeldung zurück. Dabei lautet der Antwortstatus nicht einfach „NXDOMAIN“ oder „SERVFAIL“, sondern „REFUSED“, verbunden mit einem klar kodierten Extended DNS Error Code 16, der für "censored" steht. Darüber hinaus liefert die Antwort einen Link zur Lumen-Datenbank, einem globalen Archiv von gerichtlichen und administrativen Anordnungen zur Inhaltslöschung oder Sperrungen. Diese zusätzliche Information zeigt deutlich, dass Google Public DNS nicht nur den Zugriff unterbindet, sondern offenlegt, warum dieser Schritt erfolgt ist und wo weitere Details zu finden sind.

Die Einführung dieses EDE-Codes stellt einen wichtigen Fortschritt im Umgang mit DNS-Zensur dar. Zum einen schafft es Transparenz, die in demokratischen Gesellschaften und offenen Internetumgebungen unerlässlich ist. Nutzer und Administratoren haben eine unmittelbare Rückmeldung darüber, ob eine Zensurmaßnahme vorliegt und wie diese begründet wird. Zum anderen wird dadurch das Vertrauen in den DNS-Resolver als Infrastruktur-Komponente gestärkt, da der Dienst nicht mehr als „black box“ agiert, sondern klare Informationen über Zensurvorgänge anbietet. Im Vergleich dazu sind andere populäre öffentliche DNS-Resolver, beispielsweise Cloudflare oder OpenDNS, teilweise noch deutlich zurückhaltender oder liefern weniger detaillierte Hinweise bei zensierten Domains.

Die mediale Darstellung von TorrentFreak muss hier also kritisch hinterfragt werden. Während die veröffentlichte Kritik an DNS-Zensur grundsätzlich wichtig und notwendig ist, werden in Bezug auf Google Public DNS Fakten nicht vollständig oder treffend wiedergegeben. Die Tatsache, dass Google den Extended DNS Error und die transparente Dokumentation bei Sperrungen tatsächlich implementiert, ist bislang von vielen Beobachtern unterschätzt oder übersehen worden. Damit hebt sich Google im Wettbewerb der öffentlichen DNS-Anbieter positiv hervor und setzt einen Standard, den andere gerne übernehmen sollten. DNS-Zensur bleibt dennoch eine heikle Thematik.

Sie bewegt sich an der Schnittstelle zwischen staatlichen Maßnahmen zur Wahrung rechtlicher Vorgaben und der Wahrung von Nutzerrechten und freier Informationszugänglichkeit. Die Transparenzmechanismen bei Google Public DNS bieten eine mögliche Antwort auf diese Spannung. Durch Offenlegung der Zensurgründe können Nutzer besser informierte Entscheidungen treffen oder gegebenenfalls alternative Zugangswege suchen. Dies wirkt einer Unsichtbarmachung oder Verzerrung von Informationsangeboten entgegen. Es ist zudem wichtig, dass die Nutzer, Administratoren und Datenschützer die Funktionsweise von DNS-Resolvern verstehen und nicht auf vereinfachte oder unvollständige Darstellungen hereinfallen.

Die technischen Grundlagen wie RFC 8914 sorgen für eine technisch standardisierte Kommunikation, die über einfache Fehlermeldungen hinausgeht. Der Code 16 für „censored“ ist nur einer von mehreren, die unterschiedliche Fehler- oder Sperrzustände differenzieren und beschreiben. So lassen sich zukünftig noch präzisere Rückmeldungen einbauen und die Transparenz weiter verbessern. Zusammenfassend zeigt sich, dass die öffentliche Kritik an Google Public DNS in punkto fehlender Benachrichtigung bei DNS-Zensur überholt ist. Die Praxis der Nutzung von Extended DNS Error Codes und der Verweis auf externe Transparenzarchive wie die Lumen-Datenbank macht Googles Ansatz vorbildlich.