Die rasante Entwicklung der Künstlichen Intelligenz verändert Arbeitsabläufe und Prozesse in Unternehmen grundlegend. Agentische KI-Systeme, die selbstständig über verschiedene Plattformen und Systeme hinweg agieren, stellen dabei ein enormes Potenzial für Effizienzsteigerungen und Automatisierung dar. Doch mit dieser Autonomie geht auch eine beachtliche Verantwortung einher – denn KI-Agenten, die ohne permanente menschliche Kontrolle Entscheidungen treffen, schüren neue Sicherheitsrisiken. Diese können die Integrität sensibler Daten, den reibungslosen Ablauf von Geschäftsprozessen und die Einhaltung regulatorischer Vorgaben stark gefährden. Vor diesem Hintergrund gewinnen drei essentielle Sicherheitsansätze für agentische KI immer mehr an Bedeutung, um das volle Potenzial dieser Technologie sicher nutzen zu können.

Agentische KI unterscheidet sich grundlegend von traditionellen, regelgebundenen KI-Anwendungen wie einfachen Chatbots oder Empfehlungssystemen. Sie sind darauf ausgelegt, eigenständig Entscheidungen zu fällen, selbständig Aufgaben zu initiieren und dabei nahtlos Funktionen über diverse IT-Infrastrukturen, APIs sowie Cloud- oder On-Premises-Systeme hinweg zu orchestrieren. Unternehmen, die bereits auf agentische KI setzen, berichten von deutlich gesteigerter operativer Effizienz und verbesserten Geschäftsergebnissen. Laut einer umfangreichen Untersuchung von Accenture aus dem Jahr 2024 sind Organisationen, die in agentische Architekturen investieren, etwa viereinhalb Mal erfolgreicher hinsichtlich Umsatzwachstum und Produktivität. Gleichzeitig zeigt dieselbe Studie, dass weniger als die Hälfte aller Firmen angemessene Sicherheitsmaßnahmen für KI-Systeme bereits implementiert haben.

Vor diesem Hintergrund stehen viele Führungskräfte vor der Herausforderung, eine Balance zwischen Innovationsgeschwindigkeit und Sicherheit zu finden. Ein praxiserprobtes Beispiel liefert ein bedeutender brasilianischer Gesundheitsdienstleister mit über 27.000 Mitarbeitern und einem flächendeckenden Angebot medizinischer Leistungen. Das Unternehmen sah sich mit einer zeitraubenden und fehleranfälligen manuellen Verarbeitung von Patientendaten konfrontiert. Durch den Einsatz agentischer KI konnten sie diesen Flaschenhals überwinden, indem KI-Agenten selbständig Daten aus Papierformularen extrahierten, validierten und in interne Systeme einspeisten.

Dieses Szenario verdeutlicht, wie Agenten komplexe Aufgaben übernehmen können, die vorher menschliche Ressourcen gebunden haben. Doch wie hat das Unternehmen gleichzeitig Sicherheitsrisiken minimiert und Vertrauen in die Automatisierung erzielt? Die Antwort liegt in einem dreistufigen Sicherheitsrahmenwerk, das stetig überprüft und angepasst wird. Der erste wesentliche Aspekt ist die gründliche Risikoanalyse und das kontinuierliche Monitoring der agentischen Systeme. Bevor KI-Agenten produktiv eingesetzt werden, müssen potenzielle Schwachstellen identifiziert und bewertet werden. Dies betrifft sowohl technische Aspekte wie Schnittstellen-Sicherheit, Zugriffskontrollen und mögliche Angriffspunkte in der IT-Infrastruktur, als auch Fragen der Datenqualität und ethischer Verantwortlichkeit.

Angesichts der Autonomie von KI-Agenten ist es unabdingbar, ein umfassendes Sicherheits-Go-Live-Assessment durchzuführen, noch bevor der Agent in produktiven Umgebungen aktiv wird. Zudem erfordert die dynamische Natur solcher Systeme ein fortlaufendes Monitoring, damit Abweichungen vom gewünschten Verhalten oder unerwartete Sicherheitsbedrohungen frühzeitig erkannt und reagiert werden können. Moderne Tools für Cybersecurity und Künstliche Intelligenz kombiniert ermöglichen es Unternehmen, Anomalien zu erkennen, Zugriffsversuche zu protokollieren und automatisierte Alarme zu implementieren, die Sicherheitsteams rechtzeitig informieren. Ein weiterer zentraler Pfeiler der Sicherheit agentischer KI liegt in der klaren Governance und Verantwortlichkeitsregelung. Da KI-Agenten oftmals kritische Geschäftsprozesse tangieren und sensible Daten verarbeiten, müssen klare Richtlinien definiert werden, welche Rollen innerhalb der Organisation für die Entwicklung, Überwachung und Freigabe der Systeme zuständig sind.

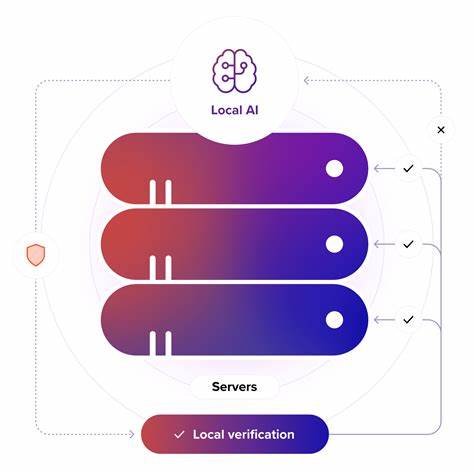

Verantwortliche müssen nicht nur die Einhaltung von Sicherheitsstandards sicherstellen, sondern auch Compliance-Anforderungen und regulatorische Vorgaben wie Datenschutzgesetze berücksichtigen. Das Etablieren von Kontrollmechanismen wie Zugangsrechte, Audit-Trails und regelmäßigen internen sowie externen Sicherheitsreviews gehört ebenfalls dazu. Nur durch eine transparente Governance wird gewährleistet, dass alle Beteiligten ihre Aufgaben kennen und KI-Lösungen vertrauenswürdig sowie nachvollziehbar betrieben werden können. Den dritten, aber nicht weniger wichtigen Kernpunkt bildet die Technologische Absicherung und Integration moderner Sicherheitsstandards. Agentische KI arbeitet oft in hochkomplexen, teilweise heterogenen IT-Landschaften.

Daher müssen Sicherheitsmaßnahmen auf mehreren Ebenen greifen. Die Implementierung von Zero-Trust-Strategien, bei denen jede Interaktion explizit authentifiziert und autorisiert wird, minimiert Risiken aus der Systemsicht. Verschlüsselung sensibler Daten, besonders bei der Kommunikation zwischen Agenten und Unternehmenssystemen, schützt vor Abfangversuchen oder Manipulation. Ebenso gilt es, robuste Identitätsmanagementsysteme zu nutzen, damit nur legitimierte Agenten und Benutzer auf kritische Ressourcen zugreifen können. In vielen Fällen unterstützen KI-spezifische Sicherheitsfeatures wie Explainability-Tools, die nachvollziehbar machen, wie ein Agent zu seinen Entscheidungen gelangt, die Identifikation und Vermeidung von potenziellem Fehlverhalten oder Bias.

All diese Maßnahmen müssen nahtlos in die bestehende Infrastruktur integriert werden, ohne die Flexibilität und Effizienz der KI-Anwendungen zu beeinträchtigen. Die Verbindung dieser drei Ansätze – umfassendes Risiko- und Compliance-Management, klare Governance-Strukturen sowie robuste technologische Sicherheitslösungen – bildet eine solide Grundlage, um Agenten KI sicher und vertrauensvoll in Unternehmen einzuführen. Organisationen, die frühzeitig auf solche Frameworks setzen, erhöhen nicht nur ihre Widerstandsfähigkeit gegenüber Cyberangriffen, sondern schaffen auch ein Umfeld, in dem Innovationen mit Vertrauen gedeihen können. Gerade in hochsensiblen Branchen wie dem Gesundheitswesen, Finanzsektor oder produzierendem Gewerbe ist dieser Sicherheitsansatz unabdingbar, um Schadensbeispiele zu vermeiden und gleichzeitig die Vorteile der Automatisierung voll auszuschöpfen. Unternehmen sollten sich zudem der Tatsache bewusst sein, dass die Sicherheitsanforderungen sich fortlaufend verändern.

Neue Bedrohungen, technologische Fortschritte und rechtliche Rahmenbedingungen erfordern laufende Evaluierung und Anpassung der Sicherheitsstrategien. Der Aufbau eines agilen Sicherheitskonzepts, das flexibel auf neue Herausforderungen reagiert, ist daher ebenso wichtig wie die anfängliche Implementierung. Ein kontinuierlicher Lernprozess und Investitionen in die Kompetenz der Sicherheitsteams verschaffen Unternehmen einen Wettbewerbsvorteil und Schutz zugleich. Zusammenfassend ist der sichere Einsatz agentischer KI ein entscheidender Faktor für die zukünftige Wettbewerbsfähigkeit und Stabilität von Unternehmen. Die drei essenziellen Säulen Risikoanalyse und Monitoring, Governance und Verantwortlichkeit sowie technologische Absicherung bilden einen umfassenden Schutzrahmen.

Nur wer diese Aspekte ernst nimmt und proaktiv angeht, kann den Mehrwert agentischer KI nachhaltig realisieren – von der Prozessautomatisierung über verbesserte Entscheidungsqualität bis hin zur Skalierung neuer Geschäftsmodelle. Die Zukunft gehört denen, die Innovationen und Sicherheit intelligent miteinander verknüpfen, um Vertrauen bei Kunden, Partnern und Mitarbeitern aufzubauen.