Die Bedrohung durch Ransomware hat in den letzten Jahren exponentiell zugenommen und stellt insbesondere Unternehmen vor große Herausforderungen. Die Akira-Ransomware-Gruppe hat sich dabei als besonders hartnäckiger und rücksichtsloser Akteur etabliert, der mit Erpressung und Datenlecks systematisch hohe Lösegeldforderungen durchzusetzen versucht. Angesichts der steigenden Frequenz von Angriffen stellt sich für viele Opfer die Frage, ob Verhandlungen mit solchen Cyberkriminellen sinnvoll sind. Die Analyse vier verschiedener Fälle von Unternehmen, die von Akira angegriffen wurden, zeigt jedoch deutlich, dass Verhandlungen oft ein riskantes Unterfangen und selten von Erfolg gekrönt sind. Im Fokus der Untersuchungen steht das Verhalten der Akira-Gruppe bei Verhandlungsversuchen.

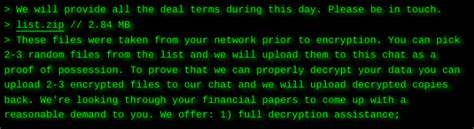

Von den vier analysierten Fällen entschlossen sich drei Unternehmen, keine Verhandlungen aufzunehmen, während nur ein Opfer einer Lösegeldzahlung in Bitcoin zustimmte. Trotz der unterschiedlichen Taktiken und Reaktionen der Opfer veröffentlicht die Gruppe weiterhin Daten von Unternehmen, mit denen sie nicht zu einem Deal kommen, auf ihrer Dark-Web-Plattform. Diese Vorgehensweise erhöht den Druck auf die Opfer enorm und dient als abschreckendes Mittel gegenüber potenziellen neuen Zielobjekten. Einer der analysierten Fälle illustriert exemplarisch die fatalen Dynamiken, die Verhandlungen mit Akira prägen. So forderte die Cyberkriminelle Gruppe nach dem Angriff eine Summe von einer Million US-Dollar – eine Forderung, die die betroffene Firma als unverhältnismäßig hoch einstufte.

Die Unternehmensvertreter antworteten darauf, dass ein Datenwiederaufbau innerhalb von zwei Wochen umsetzbar sei und deshalb maximal 50.000 US-Dollar gezahlt würden. Die darauf folgende Eskalation seitens Akira beinhaltete Drohungen, 22,5 Gigabyte sensibler Informationen auf ihrem Blog zu veröffentlichen. Interessanterweise wurde diese Drohung zum Zeitpunkt der Analyse noch nicht umgesetzt, doch die permanente Gefahr der Datenoffenlegung belastete das Unternehmen schwer. Die Akira-Gruppe agiert wie eine gut organisierte kriminelle Organisation mit spezifischen Verhandlungsstrategien, die ihre Macht demonstrieren.

Die Forderung, dass eine Lösegeldzahlung als festgelegte Investition deklariert werden müsse, zeigt zudem das kalkulierte Vorgehen der Gruppe, um staatliche oder bankseitige Beschlagnahmungen zu erschweren. Diese Forderungen offenbaren ein ausgeklügeltes System, das darauf abzielt, die Opfer zu verunsichern und den Druck zu erhöhen, statt auf eine einvernehmliche Lösung hinzuarbeiten. Aus Sicht der Betroffenen sind Verhandlungen mit der Akira-Ransomware-Gruppe daher mit erheblichen Unsicherheiten verbunden. Das Bezahlen des Lösegelds garantiert keineswegs, dass Daten tatsächlich gelöscht oder nicht dennoch veröffentlicht werden. Zudem rechnet die Cybergruppe die Zahlung häufig als Erfolg und wahrt kein Interesse daran, weitere Angriffe in Zukunft zu unterlassen.

Der finanzielle Verlust durch eine Zahlung kann darüber hinaus die wirtschaftliche Gesundheit eines Unternehmens dauerhaft schwächen. Auch ethisch und rechtlich stehen Opfer unter Druck. In manchen Jurisdiktionen könnten Lösegeldzahlungen potenziell legale Konsequenzen haben, etwa durch die inländische oder internationale Rechtslage im Bereich der Terrorismusfinanzierung. Hinzu kommt für Firmen der Reputationsschaden, der durch das Nachgeben und eine eventuelle Öffentlichmachung der Attacke entsteht. Experten raten daher dazu, bei Ransomware-Angriffen nicht voreilig in Verhandlungen zu treten.

Stattdessen sollten Unternehmen auf umfassende Sicherheitskonzepte setzen, welche Prävention als oberste Priorität sehen. Dazu zählen regelmäßige Backups, schnelle IT-Forensik, um Ausmaß und Eintrittswege des Angriffs zu bestimmen, sowie die Zusammenarbeit mit Sicherheitsbehörden und spezialisierten Cybersecurity-Firmen. Im Falle eines Angriffs kann eine gut vorbereitete Notfallstrategie die Abhängigkeit von den Angreifern minimieren. Die langfristige Bekämpfung von Gruppen wie Akira verlangt allerdings internationale Kooperation und ein stärkeres Gesetzesumfeld. Strafverfolgungsbehörden weltweit versuchen, die Hintermänner zu identifizieren und Netzwerke aufzulösen.

Des Weiteren setzen viele Staaten auf Informationsaustausch und Aufklärung der Öffentlichkeit sowie der Wirtschaft, um das Bewusstsein für die Gefahr zu erhöhen und die Resilienz zu stärken. Im Gesamtbild zeigt sich, dass Verhandlungen mit der Akira-Ransomware-Gruppe meist eine Illusion von Kontrolle vermitteln, aber in Wirklichkeit zu einer Verschärfung der Situation führen können. Die Analyse der Kommunikationsverläufe verdeutlicht, dass Cyberkriminelle durch Drohungen und Täuschungen die Verhandlungspartei in eine schwierige Position bringen und finanziellen wie reputativen Schaden maximieren wollen. Die Empfehlungen für Unternehmen lauten daher, bei einem Angriff Ruhe zu bewahren und auf das Vorhandensein von Backups und Wiederherstellungsmechanismen zu setzen, anstatt auf Grundlage von Drohungen vorschnell zu zahlen. Ein ganzheitliches Sicherheitskonzept mit professioneller Hilfe verringert nicht nur das Risiko von Ransomware-Angriffen, sondern ermöglicht auch eine schnellere Wiederherstellung und schont Ressourcen.

Die zunehmende Professionalität und Skrupellosigkeit von Gruppen wie Akira erfordert ein Umdenken bei der Behandlung solcher Angriffe. Statt auf Verhandlungen mit den Tätern sollten Unternehmen und öffentliche Einrichtungen auf robuste Abwehrmaßnahmen und Responssysteme setzen – um die Machtbalance zugunsten der Verteidiger zu verschieben und den Schaden zu minimieren. Die Akira-Ransomware-Angriffe zeigen eindrücklich, dass Verhandlungslösungen kaum erfolgversprechend sind und oftmals nur den Angreifern nützen. Klare Strategien, präventive Sicherheitsarbeit und internationale Zusammenarbeit bleiben die wichtigsten Werkzeuge im Kampf gegen die wachsende Gefahr durch Cybererpressung.