Die IT-Welt wurde im Juli 2024 von einem gravierenden Problem erschüttert: Millionen von Windows-Desktops, Servern und Geräten brachen aufgrund eines Speicherfehlerbugs in einem Windows-Treiber plötzlich zusammen. Dieses Ereignis, das als CrowdStrike-Ausfall bekannt wurde, machte einmal mehr deutlich, dass selbst etablierte und weit verbreitete Betriebssysteme wie Windows und Linux nach wie vor anfällig für Speicherfehler sind. Speicherfehler im Kernel können verheerende Folgen haben, da sie tief in das Betriebssystem eingreifen und für Abstürze, Sicherheitslücken oder Datenkorruption verantwortlich sind. Vor diesem Hintergrund stellt sich eine entscheidende Frage: Ist es möglich, den Kernel eines Betriebssystems vollständig speichersicher zu gestalten – ohne Kompromisse und mithilfe moderner Programmiersprachen? Diese Herausforderung nahm das Forschungsteam rund um das Projekt Asterinas an. Das Ergebnis markiert eine Zäsur in der Entwicklung sicherer Betriebssysteme.

Der Rahmen für diese Innovation bildet die Programmiersprache Rust, die in den letzten Jahren immer mehr an Bedeutung gewonnen hat, insbesondere durch ihr starkes Speichersicherheitsmodell. Rust ermöglicht es, nahezu alle typischen Speicherfehlerquellen wie Pufferüberläufe oder null-basierte Zeiger dereferenziert zu vermeiden, ohne auf die Performance zu verzichten. Dennoch ist die Übertragung dieses Konzeptes auf die anspruchsvolle Welt grosser Betriebssystemkerne keine triviale Aufgabe. Diesen Schritt hat das Asterinas-Team gewagt, indem es einen neuartigen Framekernel-Ansatz entwickelt hat, der die Vorteile von Monolithkerneln und Mikrokerneln kombiniert. Der Framekernel lebt in einem einzelnen Adressraum ähnlich wie traditionelle Monolithkerne.

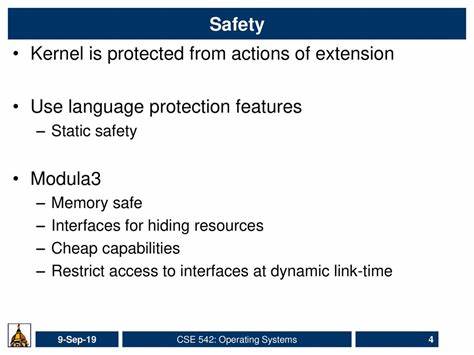

Im Unterschied zu herkömmlichen Systemen ist er jedoch logisch in zwei Zonen aufgeteilt. Ein kleiner, hoch privilegierter OS-Framework-Kern ist die einzige Ausnahme, in der unsicherer Rust-Code zugelassen ist. Alles andere, inklusive aller Device-Treiber, Netzwerk-Stacks und Dateisysteme, ist vollständig in sicherem Rust verfasst. Diese klare Trennung und die Verwendung von Rust schaffen eine nahezu vollständige Garantie dafür, dass Speicherfehler im Kernel auf ein Minimum reduziert oder gar eliminiert werden. Die vertrauenswürdige Codebasis, auch als Trusted Computing Base (TCB) bezeichnet, ist überraschend klein gehalten worden.

Mit etwa 15.000 Zeilen Code beansprucht OSTD – das OS-Framework von Asterinas – nur rund 14 Prozent des gesamten Kernels, was im Vergleich zu anderen Projekten beeindruckend kompakt ist. Zum Vergleich: Andere auf Rust basierende Betriebssysteme wie Tock oder Theseus verfügen über deutlich größere vertrauenswürdige Komponenten. Dieses kleine TCB erleichtert nicht nur die Wartung und das Auditing, sondern öffnet auch Tür und Tor für formale Verifikationsmethoden, die für viele moderne Kernelsysteme weiterhin eine grosse Herausforderung darstellen. Performance ist ein entscheidender Faktor, wenn man die Umsetzbarkeit eines neuartigen Kernel-Designs beurteilt.

Kritiker befürchteten, dass die strengen Sicherheitsmaßnahmen und die Trennung des Codes zu gravierenden Einbußen führen könnten. Die Entwickler von Asterinas haben aber gezeigt, dass diese Bedenken unbegründet sind. In mikrobenchmarkgestützten Tests erreicht der Framekernel bei systemaufrufintensiven Operationen eine Performance, die mit der von Linux unter Single-Core-Bedingungen vergleichbar ist. Zudem befindet sich die Skalierung auf Multi-Core-Systemen in aktiver Verbesserung. Die effiziente Verwaltung von IOMMU-Ressourcen, oft ein Performance-Hindernis, konnte durch innovative statische Abbildungsverfahren elegant gelöst werden.

Eines der besonders beeindruckenden Merkmale ist, dass der Großteil des Kernels in sicherem Rust geschrieben wurde, was eine neue Dimension der Zuverlässigkeit ermöglicht. Nur das kleine, streng kontrollierte OS-Framework nutzt unsicheren Rust-Code, der aber rigoros überprüft, getestet und mit Werkzeugen wie dem Rust-UB-Detektor Miri abgesichert wird. Auch werden als nächste Schritte formale Verifikationsmethoden wie Verus verwendet, um die Korrektheit und Härte gegen undefiniertes Verhalten weiter zu erhöhen. Die innovative Architektur wirft nicht nur neues Licht auf die interne Organisation von Betriebssystemen, sondern ebnet auch den Weg für sichere und dennoch leistungsfähige OS-Designs der Zukunft. Die Aufteilung in ein kleines, überprüfbares privilegiertes Framework und einen umfassenden Satz an Diensten in sicherem Rust bringt die Geschwindigkeit eines Monolithen und die Sicherheit eines Mikrokernels zugleich.

Das Konzept des Framekernels schafft damit eine neue Referenz für das Design moderner Betriebssysteme. Der Fortschritt ist dabei nicht nur theoretisch, sondern bereits praktisch greifbar. Asterinas unterstützt bereits über 210 Linux-Systemaufrufe und ist kompatibel mit den CPU-Architekturen x86-64 und RISC-V. Es verfügt über implementierte Dateisysteme wie Ext2, RamFS, SysFS und OverlayFS sowie verschiedene Netzwerkprotokolle von TCP über UDP bis Unix-Sockets. Die unterstützten Geräte reichen von Virtio über NVMe bis USB.

All das wird in sicherem Rust realisiert und zeigt, dass der Ansatz weder zu restriktiv noch zu abstrakt ist, um moderne Funktionen abzubilden. Der Fokus auf Sicherheit hat zudem Auswirkungen über reine Speicherfehler hinaus. Das Team kündigt weitere Projekte an, wie Converos, das Modellprüfmethoden nutzt, um schwerwiegende Nebenläufigkeitsfehler aufzudecken – eine weitere häufige Fehlerquelle in Betriebssystemen. Gemeinsam mit Asterinas entsteht so ein Ökosystem, das nicht nur speichersicher, sondern auch robuster gegen Logik- und Synchronisationsfehler ist. Die Zukunft von Asterinas sieht vielversprechend aus.

Obwohl das Projekt noch nicht produktionsreif ist, sind bereits Erweiterungen für wichtige Linux-Funktionen wie Namespaces und cgroups in Planung. Mit der Entwicklung einer Grafik-Subsystembasis wird auch der Desktop-Bereich adressiert. Ein umfassendes Gerätemodell und Support für weitere Architekturen wie ARM sind in Vorbereitung. Der offene Charakter des Projekts lädt Entwickler aller Art ein, sich zu beteiligen und die Evolution sicherer Betriebssysteme voranzutreiben. Die Mission Kernel Memory Safety gilt damit als erfüllt, mit dem Framekernel und Rust als treibenden Kräften.

Asterinas und die Plattform OSTD zeigen, dass speichersichere Betriebssysteme nicht nur machbar, sondern auch performant und vielseitig sein können. Dieser Durchbruch bedeutet einen Paradigmenwechsel für die Betriebssystementwicklung mit enormem Potenzial für zukünftige Sicherheitsstandards und Stabilität in der IT-Infrastruktur. Die konsequente Nutzung moderner, speichersicherer Sprachen kombiniert mit strenger Systemarchitektur schafft eine neue Ära, in der Abstürze durch Speicherfehler der Vergangenheit angehören.