Viele Entwickler stoßen beim Einsatz von GNU Make auf eine verwirrende Fehlermeldung: "Permission denied", obwohl das ausführbare Programm definitiv vorhanden und lauffähig ist. Dies ist besonders rätselhaft, wenn die Ausführung des Befehls direkt in der Shell problemlos funktioniert, jedoch der Aufruf über Make scheitert. Das Problem hat seinen Ursprung häufig in einem Zusammenspiel aus der Art, wie Make Umgebungsvariablen wie PATH verarbeitet, und der zugrundeliegenden Struktur der Verzeichnisse auf dem System. Im Folgenden wird eine detaillierte Analyse präsentiert, die den Ursprung des Problems erklärt, gängige Debugging-Methoden vorstellt und praxisnahe Lösungswege aufzeigt. Die Fallstudie konzentriert sich auf ein Szenario mit dem Programm "zig", zeigt aber exemplarisch generelle Mechanismen, die auf viele andere Fälle übertragbar sind.

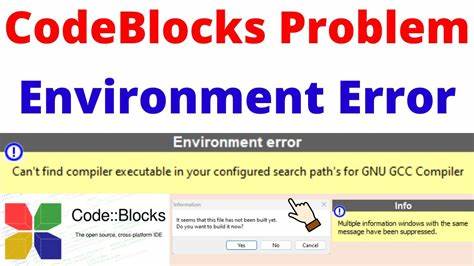

Zunächst hilft es, die Situation zu verstehen: Sie haben eine ausführbare Datei namens "zig", die Sie direkt in der Shell problemlos aufrufen können. Die Berechtigungen stimmen, der Befehl existiert und funktioniert. Ein simplifizierter Makefile-Aufruf, zum Beispiel mit der Anweisung "zig build", schlägt jedoch mit der Meldung "Permission denied" fehl. Das ist schwer nachvollziehbar, denn warum sollte Make plötzlich keine Ausführungsrechte erkennen, wenn die direkte Ausführung klappt? Der erste Schritt zur Fehlerdiagnose besteht darin, die Makefile-Datei genau zu untersuchen. Häufige Fehlerquellen wie falsche Leerzeichen anstatt Tabs oder unsichtbare Steuerzeichen können Kommandos unbrauchbar machen.

Tools wie "cat -A" oder "hexdump" zeigen versteckte Zeichen im Makefile an. Wenn diese Untersuchung keine Fehler aufdeckt, ist der nächste Blick auf die Umgebungsvariable PATH sinnvoll. Hierbei fallen doppelt eingetragene oder ineinandergeschachtelte Verzeichnisse im Pfad auf, die unter Umständen Probleme verursachen können. Beim beschriebenen Problem findet sich eine Konstellation, in der sowohl das übergeordnete Verzeichnis "home/sam/bin" als auch ein Unterverzeichnis "home/sam/bin/zig" im PATH enthalten sind. Während der Befehl "which zig" in der Shell korrekt auf "home/sam/bin/zig/zig" zeigt, versucht Make beim Suchen des ausführbaren Programms den Name "zig" direkt in "home/sam/bin/zig" aufzulösen – und das ist ein Verzeichnis, keine Datei.

Obwohl Verzeichnisse Ausführungsberechtigungen für den Benutzer besitzen können – was zum Beispiel das Betreten oder Durchsuchen von Ordnern ermöglicht – sind sie in Wahrheit keine ausführbaren Programme. Der Versuch, ein Verzeichnis auszuführen, scheitert mit der Fehlermeldung "Permission denied". Diese Meldung kann irreführend sein, weil sie üblicherweise auf falsche Datei- oder Verzeichnisrechte verweist, tatsächlich aber eine andere Ursache hat. Um die genaue Ursache des Verhaltens zu verstehen, werden Tools wie "strace" verwendet. "strace" protokolliert alle Systemaufrufe eines Prozesses, also z.

B. jede Dateiöffnung, jeden Zugriffsversuch und jeden Programmstart. So lässt sich nachverfolgen, welche Datei Make tatsächlich zu starten versucht und wo es scheitert. Im konkreten Fall zeigt "strace", dass Make tatsächlich versucht, das Verzeichnis "home/sam/bin/zig" per execve aufzurufen, was mit einem Fehlercode EACCES (Permission denied) endet. Ein entscheidender Unterschied zwischen Make und der regulären Shell ist die Art und Weise, wie die PATH-Variable durchsucht wird.

Programmierschnittstellen wie execvp, die von den meisten Shells benutzt werden, prüfen nicht nur, ob ein Dateipfad im PATH existiert und ausführbar ist, sondern verifizieren auch, ob es sich um eine reguläre Datei handelt. Findet die Shell etwa ein Verzeichnis mit Ausführungsrechten, überspringt sie es und sucht weiter nach einer passenden ausführbaren Datei. Make hingegen implementiert diesen Pfadsuchmechanismus eigenständig und stoppt bereits beim ersten Eintrag, bei dem die Zugriffsprüfung auf ausführbare Rechte (access mit X_OK) erfolgreich ist, ohne die Art des Objekts (Datei oder Verzeichnis) weiter zu prüfen. Dieses Verhalten ist zwar seit Jahrzehnten bekannt, widerspricht aber der im POSIX-Standard empfohlenen Verarbeitung. Unterschiedliche Shells verhalten sich unterschiedlich.

Standardmäßig verwendet GNU Make die in "SHELL" definierte Shell, die meist auf "dash" (Debian Almquist Shell) zeigt. Die Shell selbst hat also eigentlich keine Probleme mit der Suche, wie lokale Tests zeigen. Beim direkten Aufruf durch Make steht allerdings nicht die Shell im Vordergrund, sondern die eigene Umsetzung des Suchmechanismus, der das Problem verursacht. Man kann das Problem umgehen, indem man Make veranlasst, den Befehl durch eine Shell abzuwickeln, zum Beispiel via explizites Hinzufügen von "/bin/sh -c 'zig build'" in der Makefile-Anweisung. Zur tieferen Diagnose wurden kleine Testprogramme in C geschrieben, um das Verhalten von access() mit Programmaufrufen in verschiedenen PATH-Konstellationen zu prüfen.

Dabei zeigte sich, dass auch Verzeichnisse mit Ausführungsrechten als "ausführbar" erkannt werden, was die Ursache für das vorliegende Verhalten ist. Ein weiteres Testprogramm demonstrierte, dass execvp die Suche korrekt durchführt und ein Verzeichnis nicht als ausführbare Datei interpretiert, was die Abweichung von Make unterstreicht. Zur Behebung solcher Probleme gibt es mehrere Ansätze. Die eleganteste und nachhaltigste Lösung besteht darin, die PATH-Variable zu bereinigen, sodass Verzeichnisse mit selben Namen wie ausführbare Dateien nicht im PATH stehen. Beispielsweise kann das Verzeichnis "home/sam/bin/zig" umbenannt oder anderswohin verlegt werden, sodass nur das Verzeichnis mit den tatsächlichen ausführbaren Dateien in PATH bleibt.

Alternativ lässt sich in der Makefile-Syntax explizit die Shell festlegen, damit Make den Suchmechanismus der Shell nutzt und nicht den eigenen. Dies kann mit "SHELL := /bin/bash" oder einer ähnlichen Einstellung erfolgen. Während andere Workarounds funktionieren, wie etwa das direkte Ansprechen des vollen Programmpfads oder das Ausführen von Shell-Befehlen per "$(shell ...

)" in Make, behandeln sie nur die Symptome des Problems, nicht die Ursache. Die eigentliche Ursache – Make's unzureichende Behandlung von PATH-Einträgen, die auf Verzeichnisse zeigen – ist ein bekanntes, seit langem bestehendes Verhalten, das vom POSIX-Standard abweicht. Angesichts der langfristigen Präsenz dieser Eigenart ist mit keiner baldigen Änderung in GNU Make zu rechnen. Für Entwickler und Systemadministratoren ist der wichtigste Lernpunkt, Fehlerdiagnosen stets auch über Systemwerkzeuge wie "strace" zu führen. Nur durch genaue Protokollierung der Systemaufrufe lassen sich oft versteckte Ursachen aufdecken, die klassische Fehlermeldungen nicht plausibel erläutern.

Ein weiterer Tipp ist, in der Umgebung auf Mehrfachbelegungen von PATH zu achten – insbesondere auf Ordnernamen, die gleich oder ähnlich wie ausführbare Dateien lauten. Solche Konflikte führen nicht nur zu Problemen in Make, sondern können auch andere Programme irritieren. Abschließend lässt sich sagen, dass der vermeintlich einfache Fehler "Permission denied" eine komplexe, aber nachvollziehbare Ursache haben kann. Die Interaktion zwischen Make's eigenem Pfadsuchmechanismus, der Struktur der Verzeichnisse und der Umgebungsvariablen PATH ist die Schlüsselstelle. Wer diese Zusammenhänge versteht, kann nicht nur das akute Problem beheben, sondern auch ähnliche zukünftige Probleme effektiv vermeiden.

Die wichtigsten Erkenntnisse aus diesem Fall sind die Bedeutung einer sauberen PATH-Konfiguration, das Verständnis für die unterschiedliche Behandlung von Verzeichnissen und Dateien durch verschiedene Programme sowie die Nutzung von System-Debuggingtools für eine fundierte Fehlersuche. Durch diese Maßnahmen gelingt es, den Entwicklungsprozess reibungsloser zu gestalten und Entwicklerzeit effizient zu nutzen.