In der modernen Softwareentwicklung sind Sicherheitstests unerlässlich, um Anwendungen vor Angriffen und Datenverlust zu schützen. Herkömmliche Methoden setzen häufig auf statische Codeanalyse, bei der der Code ohne Ausführung untersucht wird, um Schwachstellen aufzuspüren. Doch mit der rasanten Weiterentwicklung künstlicher Intelligenz hat sich ein neuer Ansatz etabliert, der nicht nur den Code analysiert, sondern diesen tatsächlich ausführt und den Kontext aktiv versteht. Ein hervorragendes Beispiel hierfür ist Jazzberry, ein KI-gestützter Bug-Finder, der sich dynamisch durch Anwendungen bewegt, diese im Sandkastenumfeld ausführt und somit Sicherheitslücken ebenso entdeckt wie sie valide nachweist. Der direkte Vergleich dieses innovativen Tools mit der berüchtigten Google Gruyere Webanwendung verdeutlicht die Stärken dynamischer Sicherheitsanalyse und die Zukunft des Bug-Findings.

Gruyere gilt als beliebte Schulungsanwendung, die bewusst mit zahlreichen Schwachstellen ausgestattet ist. Dieses bewusst angreifbare Webprogramm dient dazu, Entwickler und Sicherheitsexperten in Techniken zur Erkennung und Behebung von Sicherheitsproblemen zu schulen. Von Cross-Site-Scripting (XSS) über Informationslecks bis hin zur Remote Codeausführung beinhaltet Gruyere eine breite Palette aktiver Sicherheitsrisiken, die sowohl für Anfänger als auch für erfahrene Tester perfekt geeignet sind, ihr Wissen praktisch zu vertiefen. Der Ansatz von Jazzberry geht weit über die traditionellen Werkzeuge hinaus. Anstatt lediglich nach verdächtigen Mustern im Code zu suchen, wird die gesamte Anwendung in einer sicheren Sandboxumgebung installiert und gestartet.

Das KI-System navigiert eigenständig durch die Verzeichnisse, analysiert Konfigurationsdateien, führt Befehle aus und modifiziert Dateien, um gezielt Angriffspunkte zu testen. Auf diese Weise kombiniert Jazzberry die Feinfühligkeit und Denkweise von menschlichen Experten mit der Effizienz und Konsistenz automatisierter Analyseprozesse. Besonders im Rahmen einer Reihe von Tests mit der Gruyere-Anwendung konnte Jazzberry seine Fähigkeiten eindrucksvoll demonstrieren. Beim ersten Versuch wurde ein neuer Nutzer in der Datei data.py hinzugefügt, woraufhin der Bot die Anmeldung simulierte.

Er entdeckte eine kritische Schwachstelle durch Hardcoded Passwörter, die es Angreifern erlaubt, sich problemlos Zugang zu verschaffen. Zusätzlich identifizierte er mittlere und niedrige Gefahren wie eine CSS-Injection im Profilfarbfeld und ein mögliches Cross-Site-Scripting durch das unsachgemäß behandelte Eingabefeld „Private Snippet“. Das Besondere hierbei war, dass Jazzberry die Schwachstellen nicht nur erkannt, sondern auch in der laufenden Anwendung praktisch nachgewiesen hat, was die Aussagekraft seiner Berichte enorm erhöht. Im zweiten Test wurde lediglich ein Kommentar aus der Datei gruyere.py entfernt, was Jazzberry dazu nutzte, den Webserver zu starten und dessen Verhalten genau zu untersuchen.

Die KI simulierte Anfragen aus verschiedenen Netzwerken, womit sie herausfand, dass essenzielle Sicherheitsfunktionen entfernt worden waren. So war es plötzlich möglich, die Anwendung von jeder beliebigen IP-Adresse aus zu erreichen, was einen erheblichen Sicherheitsbruch darstellt. Außerdem offenbarte die dynamische Analyse eine kritische XSS-Schwachstelle im Profilfarbfeld, die in Verbindung mit unzureichender Eingabesäuberung tonnenweise Angriffsmöglichkeiten bietet. Im dritten Test glitt Jazzberry in die tieferen Schichten der Template-Engine, indem es die Sanitizer-Funktionen im HTML-Code genau unter die Lupe nahm. Hierbei entdeckte die KI, dass zwar einige gefährliche Attribute durch den Sanitizer blockiert wurden, aber zugleich erlaubte Tags wie <img> nicht adäquat geprüft wurden.

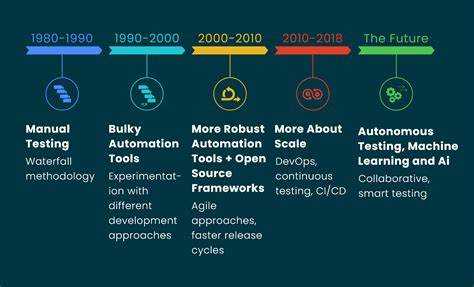

Ein Angriff durch das Einschleusen von bösartigen JavaScript-Quellen im src-Attribut stellte somit eine ernsthafte Sicherheitslücke dar. Zudem erkannte Jazzberry, dass die Zurücksetzung blockierter Attribute auf den Wert „blocked“ zwar Schutz bieten soll, jedoch die Funktionalität oder das Layout der Seite beeinträchtigen kann. Diese Tests verdeutlichen, wie entscheidend es ist, Sicherheitswerkzeuge über die einfache statische Codeprüfung hinauszuentwickeln. Durch die Fähigkeit, Anwendungen in isolierten MicroVMs auszuführen und automatisiert Befehle zu testen, kann Jazzberry Angriffsvektoren entdecken, die bislang oft unbemerkt blieben. Das Verstehen des Anwendungskontexts, die Ausführung von HTTP-Anfragen, das Interagieren mit Formularen und die Validierung von Exploit-Payloads bieten Erkenntnisse, die sich mit einfachen Code-Scans nicht erzielen lassen.

Neben der reinen Schwachstellenerkennung bietet Jazzberry durch seine KI-basierte Priorisierung eine wichtige Hilfe. Nicht alle entdeckten Probleme sind gleich gefährlich; mit einem Schweregradsystem kann das Tool Entwicklerteams gezielt auf die kritischsten Sicherheitslücken hinweisen, was Ressourcen spart und die Reaktionszeiten verkürzt. Außerdem stellt die Verifizierungsfunktion der jeweiligen Exploits sicher, dass kein Fehlalarm erzeugt wird, wodurch das Vertrauen in die Ergebnisse wächst. Das Potenzial von Jazzberry und ähnlichen Tools geht weit über das Finden von Schwachstellen hinaus. Indem diese Bots als ständig verfügbare Sicherheitspartner in den Entwicklungsprozess integriert werden, können sie kontinuierliche Sicherheitstests durchführen.

Das ist besonders wertvoll bei agilem Development und schnellen Deploymentzyklen, wo der klassische manuelle Sicherheitstest oft zu zeitaufwendig ist. Frühzeitiges Erkennen und Beheben von Fehlern sorgt für kosteneffektivere Entwicklungszyklen und minimiert das Risiko teurer Sicherheitsvorfälle in der Produktion. Dass diese Art der dynamischen Analyse auch mit realen, produktiven Anwendungen funktioniert, zeigt das Beispiel Gruyere exemplarisch. Zwar wurde die Anwendung bewusst verwundbar gestaltet, um Trainingszwecke zu erfüllen, doch die Mechanismen hinter der Analyse sind universell einsetzbar. Ob es sich um komplexe Webanwendungen, APIs oder Microservices handelt – die Kombination aus Sandboxing und KI-gestützter Interaktion eröffnet Sicherheitsforschung und Qualitätssicherung völlig neue Perspektiven.

Ein weiterer Vorteil ist die autonome Arbeitsweise von Jazzberry. Sobald ein Entwickler einen Pull Request in einem GitHub-Repository anlegt, wird automatisch ein isolierter virtueller Computer hochgefahren, in dem die Anwendung installiert und gestartet wird. Die KI-Agenten können dann völlig selbstständig App-Funktionalitäten erkunden, Befehle ausführen und testen. Das entlastet Sicherheitsteams enorm, indem Routineaufgaben automatisiert werden und Experten sich auf komplexere Herausforderungen konzentrieren können. In einer Zeit, in der Anwendungen immer komplexer und Angriffsmethoden ausgefeilter werden, sind Tools wie Jazzberry der Schritt in eine sicherere Zukunft.

Die intelligenten Agenten schützen wie digitale Sicherheitsexperten und unterstützen Entwickler dabei, Sicherheitslücken frühzeitig zu erkennen und zu beseitigen. Sie schöpfen das Potential künstlicher Intelligenz voll aus und bieten ein Maß an Sicherheit und Effizienz, das mit rein manuellen Verfahren oder statischen Analysen kaum zu erreichen ist. Es zeigt sich deutlich, dass die Zukunft des Bug-Findings nicht mehr ohne die Kombination aus dynamischem Sandbox-Testing und KI-gestützter Analyse denkbar ist. Unternehmen, die diesen Weg beschreiten, können Sicherheitslücken schneller erkennen und beheben, wodurch das Risiko von Sicherheitsvorfällen deutlich sinkt. Damit wird nicht nur der Schutz sensitiver Nutzerdaten verbessert, sondern auch das Vertrauen in digitale Produkte nachhaltig gestärkt.

Insgesamt steht Jazzberry beispielhaft für die neue Generation von Sicherheitstools, die mit intelligentem, autonomem Vorgehen sowohl die Tiefe als auch die Breite der Sicherheitsüberprüfung erheblich erweitern. Durch seine verbesserte Erkennung, Verifizierung und Priorisierung von Schwachstellen stellt Jazzberry einen bedeutenden Fortschritt dar, der dazu anregt, Sicherheitskonzepte grundlegend neu zu denken. Für Entwickler, Sicherheitsspezialisten und Unternehmen eröffnet sich damit eine innovative Option, die Zukunft der Applikationssicherheit aktiv mitzugestalten.