Im April 2025 erhielten ausgewählte iOS-Nutzer eine unerwartete Warnung von Apple: Ihre Geräte waren Opfer hochentwickelter Spähsoftware geworden. Besonders schockierend ist, dass unter den Betroffenen prominente Journalisten sind, deren Arbeit von fundamentaler Bedeutung für die Gesellschaft ist. Die anschließende forensische Analyse dieser Fälle hat bestätigt, dass die Spyware Graphite, eine hochentwickelte Offensive von Paragon, auf den Smartphones dieser Journalisten installiert wurde. Diese Enthüllung rückt den fortschreitenden Missbrauch von digitalen Überwachungstechnologien in den Fokus und wirft ethische, politische sowie sicherheitstechnische Fragen auf, die weit über Einzelfälle hinausgehen. Die Paragon-Software Graphite gehört zu den sogenannten Mercenary Spywares – kommerziell betriebene Spionage-Tools, die von Kunden in aller Welt gegen ausgesuchte Ziele eingesetzt werden.

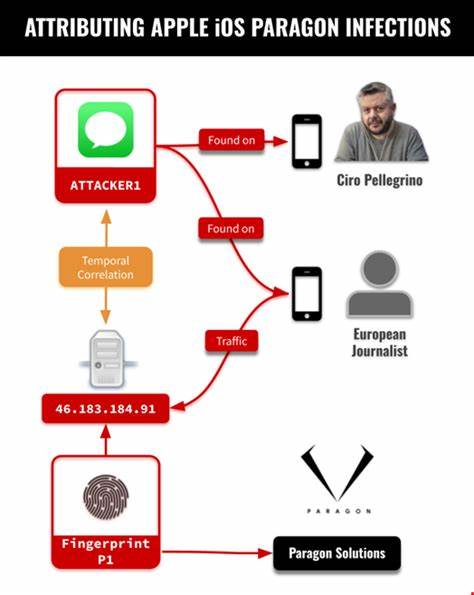

Sie sind für ihre Fähigkeit zur Ungesehenheit berüchtigt und programmatisch darauf ausgelegt, selbst komplexeste Sicherheitssysteme wie iOS zu überwinden. In den entdeckten Fällen handelt es sich um Zero-Click-Angriffe, die keinen sichtbaren Nutzereingriff erfordern. Das bedeutet, dass das Opfer nicht einmal eine verdächtige Nachricht oder Verbindung bestätigen muss, damit die Spyware das Gerät kompromittiert. Die forensische Untersuchung in zwei ausgewählten Fällen liefert belastbare Hinweise auf die Methode und den Umfang der Angriffe. Ein prominenter europäischer Journalist, der anonym bleiben wollte, wurde anhand von Log-Dateien identifiziert, die eine Verbindung zu einem spezifischen Server zeigten, der von Paragon zur Steuerung der Spyware genutzt wird.

Die Verbindung erfolgte über eine IP-Adresse, die zu einem VPS-Anbieter gehört, wodurch die Infrastruktur der Angreifer teilweise rekonstruierbar wird. Zugleich zeigt eine iMessage-Konto-ID im System, die mit der Angriffssoftware verknüpft ist, dass die Spyware wahrscheinlich über eine Zero-Click-Lücke in iMessage eingeschleust wurde. Die zweite bestätigte Zielperson ist Ciro Pellegrino, ein bekannter italienischer Journalist und Leiter der Redaktion von Fanpage.it in Neapel. Auch sein iPhone zeigte klare Spuren der Spyware-Infektion, wobei dieselbe iMessage-Attackerkennung genutzt wurde wie im ersten Fall.

Das deutet darauf hin, dass ein und derselbe Paragon-Kunde hinter beiden Angriffen steckt. Interessant ist hier auch die Nähe zu weiteren Fällen innerhalb derselben Nachrichtenorganisation, was auf ein koordiniertes Bemühen hinweist, systematisch Journalisten einer bestimmten Redaktion ins Visier zu nehmen. Dass Journalisten als gefährdete Gruppe ausgewiesen sind, fügt sich in ein globales Bild, in dem Pressefreiheit durch fortschrittliche digitale Angriffstechniken zunehmend bedroht wird. Insbesondere Mercenary Spywares stellen eine neue Form des Rechtsbruchs dar: Sie ermöglichen es staatlichen und nicht-staatlichen Akteuren gleichermaßen, gesetzeswidrig in die Privatsphäre von Journalisten einzudringen und sensible Informationen zu stehlen oder ihre Kommunikationskanäle zu überwachen. Die italienische Regierung reagierte mit der Einrichtung eines parlamentarischen Ausschusses, der die Verbindungen des Staates zu Paragon untersuchen soll.

Der Bericht des COPASIR-Ausschusses bestätigte, dass die italienischen Behörden Paragons Spyware gegen einige Personen einsetzten, nannte aber keine definitiven Täter für bestimmte Fälle wie bei Francesco Cancellato, einem weiteren Journalisten, der zumindest technisch als Ziel ausgewiesen wurde. Die Diskussion um die Zusammenarbeit zwischen Regierungen und privaten Überwachungsfirmen verdeutlicht den komplexen Staat-Private-Sektor-Hybrid, der heutzutage im Bereich der Cyberüberwachung agiert. Mit der Einführung von iOS 18.3.1 hat Apple die Zero-Click-Sicherheitslücke geschlossen, die von Paragon ausgenutzt wurde, und die Schwachstelle als CVE-2025-43200 katalogisiert.

Dieses Update stellt einen wichtigen Schritt zum Schutz von iOS-Nutzern dar, verdeutlicht aber auch, wie schnell und effektiv kommerzielle Spywares neue technische Schlupflöcher finden und nutzen können, bevor Patches bereitstehen. Die Entwicklung zeigt somit auch die Dringlichkeit stetiger Softwarepflege und die Bedeutung von meldepflichtigen Sicherheitslücken. Neben der technischen Analyse wirft die Enthüllung ethische und rechtliche Fragen auf. Die gezielte Überwachung von Journalisten unterminiert nicht nur die persönliche Freiheit der Betroffenen, sondern gefährdet auch die gesellschaftliche Grundlage der Informationsfreiheit. In autoritären oder semi-autoritären Kontexten kann Mercenary Spyware als Werkzeug zur Unterdrückung kritischer Stimmen dienen.

Selbst in demokratischen Staaten wirft der ungelöste Umgang mit solchen Tools Zweifel an der Transparenz und Kontrolle staatlicher Überwachungsmaßnahmen auf. Die Paragon-Fälle verdeutlichen weitere Schwierigkeiten der forensischen Untersuchung von Spyware-Angriffen. Während iOS-Geräte vergleichsweise gut dokumentierte Logdateien und Warnsysteme bieten, sind Android-Geräte aufgrund fragmentierter Logs und vielfältiger Hardware schwerer zu analysieren. Der Fall des Journalisten Francesco Cancellato zeigt, dass selbst bei Wissensstand über eine mögliche Infektion oft keine eindeutigen Beweise vorliegen. Dies erschwert die Zurechenbarkeit und Aufklärung dieser Angriffe und verschärft die Schutzlosigkeit der Betroffenen.

Zudem ist eine lähmende Dunkelziffer zu erwarten: Viele Betroffene wissen nicht einmal von den Angriffen, und selbst Meldungen von Apple, WhatsApp oder Meta erreichen nur einen Teil der Zielpersonen. Organisationen wie Access Now oder Amnesty International bieten mittlerweile digitale Sicherheits-Hotlines als Anlaufstellen für Betroffene an, doch die Effektivität dieser Unterstützungsangebote ist begrenzt, wenn grundlegende Erkenntnisse über Akteure und Methoden fehlen. Inmitten dieser Entwicklungen wächst die Notwendigkeit, den legalen und technischen Rahmen für den Umgang mit Spyware grundlegend zu überdenken. Es braucht internationale Abkommen, stärkere Regulierung von Söldnerspähsoftware und klare Mechanismen zur Rechenschaftspflicht für den Einsatz digitaler Angriffsmittel. Journalisten, Menschenrechtsaktivisten und andere soziale Akteure müssen besseren Schutz genießen, um die demokratische Debatte und die freie Meinungsäußerung zu sichern.