Die Welt der Kryptowährungen ist geprägt von Innovation, Dezentralisierung und neuen technischen Möglichkeiten. Gleichzeitig bieten diese Neuerungen kriminellen Akteuren immer wieder Schlupflöcher für ausgefeilte Betrugsmaschen. Besonders besorgniserregend ist der zunehmende Missbrauch von sogenannten digitalen Zwillingen, mit deren Hilfe Cyberkriminelle gezielt Krypto-Nutzer betrügen. Digitale Zwillinge – ursprünglich als virtuelle Abbilder physischer Systeme entwickelt – haben sich zu einem Werkzeug für raffinierte Identitätsfälschungen im digitalen Raum entwickelt. Nachfolgend wird erläutert, was digitale Zwillinge sind, wie sie von Kriminellen eingesetzt werden, mit welchen Strategien Betrüger vorgehen und welche Präventionsmaßnahmen Nutzern im Krypto-Ökosystem helfen können, sich zu schützen.

Was sind digitale Zwillinge? Digitale Zwillinge sind virtuelle Kopien von physischen Objekten, Systemen oder sogar Prozessen. Sie dienen dazu, realweltliche Vorgänge in Echtzeit abzubilden und zu simulieren, wodurch Analysen, Optimierungen und Vorhersagen möglich werden. In Branchen wie der Industrie, dem Gesundheitswesen oder der Stadtplanung unterstützen digitale Zwillinge bei der Verbesserung von Abläufen und der Vermeidung kostspieliger Fehler. Der große Vorteil liegt in der durchgängigen Verbindung von physischer Realität und digitalem Abbild durch Datenfeedback. Diese dynamischen Modelle sind jedoch nicht auf physische Systeme beschränkt.

In der digitalen Welt ermöglichen sie neue Formen der Identitätssimulation, die in der Krypto-Branche zunehmend für betrügerische Zwecke instrumentalisiert werden. Wie Cyberkriminelle digitale Zwillinge für Krypto-Betrügereien nutzen Im Kontext von Kryptowährungen und Blockchain hat sich die Bedeutung von digitalen Zwillingen gewandelt. Anstatt reale Geräte oder Maschinen zu simulieren, erstellen Betrüger synthetische Identitäten – also digitale Klone realer Personen. Diese Konstrukte basieren auf gestohlenen oder öffentlich zugänglichen Daten, die Kunstfiguren mit täuschend echten Merkmalen bilden. Bilder, Stimmmuster, Schreibstile und Verhaltensweisen werden nachgeahmt, sodass sie im Crypto-Space Vertrauen erzeugen und Communities infiltrieren können.

Diese gefälschten Identitäten nutzen Kriminelle dazu, sich als Influencer, Berater oder Führungskräfte auszugeben und dadurch Nutzer zu manipulieren und finanziell zu schaden. Ein besonders lukrativer Ansatz ist das Klonen von Identitäten etablierter Krypto-Persönlichkeiten. Influencer und Meinungsführer genießen großes Vertrauen, das Cyberkriminelle durch präzise Nachahmungen missbrauchen. Deepfake-Videos, synthetisch erzeugte Stimmen und clever gestaltete Profile erlauben es Betrügern, Vertrauen zu erschleichen und Investitionen in gefälschte Projekte zu lenken oder Nutzer zum Transfer von Kryptowährungen auf betrügerische Wallets zu bewegen. Dabei wird das klassische Prinzip des Social Engineering mit modernster KI-Technologie kombiniert, was die Manipulation besonders effektiv macht.

Weiterhin werden digitale Zwillinge verwendet, um bei KYC-Prozessen (Know Your Customer) in Kryptobörsen oder DeFi-Plattformen die Identitätsprüfung zu umgehen. Mithilfe gefälschter Dokumente und synthetischer Profile schaffen es Kriminelle, sich Zugänge zu erschleichen, um Geldwäsche zu betreiben oder unautorisierte Transaktionen durchzuführen. Diese professionelle Nachbildung von Identitäten auf hohem technischen Niveau erschwert die Erkennung von Betrugsfällen und gefährdet damit die Sicherheit ganzer Ökosysteme. Phishing-Angriffe in Kombination mit digitalen Zwillingen werden ebenfalls immer ausgefeilter. Personalisierte Nachrichten, die scheinbar von bekannten Personen stammen, erhöhen die Erfolgsquote der Angriffe dramatisch.

Nutzer werden mit individuellen Informationen geködert, um sensible Daten preiszugeben oder Schadsoftware zu installieren. Die Täuschung wird durch das Zusammenspiel von menschlicher Verhaltensanalyse und künstlicher Intelligenz noch verstärkt. Bekannte Fälle illustrieren die Gefahr digitaler Zwillinge Im Jahr 2023 sorgte ein Fall aus Hongkong weltweit für Aufsehen, bei dem ein Finanzmitarbeiter über 25 Millionen US-Dollar verlor. Die Opfer nahmen an einem Videoanruf teil, bei dem angeblich Kollegen teilnahmen – tatsächlich handelte es sich um tief gefälschte digitale Avatare, die mit vorhandenen Videoaufnahmen erzeugt wurden. Auch in der Krypto-Branche wurden ähnliche Angriffe dokumentiert, bei denen CEO-Doppelgänger per Video-Konferenz genutzt wurden, um Finanzmittel zu ergaunern.

Diese Angriffe unterschreiten die Schwelle traditioneller Cyberkriminalität deutlich und zeigen, wie täuschend echt Manipulationen heute aussehen können. Darüber hinaus nutzen Betrüger UI-Spoofing, also die Nachbildung kompletter Benutzeroberflächen von seriösen Krypto-Handelsplattformen. Durch die nahezu identische Imitation des Designs werden Nutzer in die Irre geführt und geben ihre Zugangsdaten oder private Schlüssel preis. Solche digitalen Zwillinge von Plattformen lassen Sicherheitschecks häufig wirkungslos erscheinen und stellen eine direkte Gefahr für die Vermögenssicherheit dar. Auch groß angelegte Betrugsnetzwerke wie die AdmiralsFX-Operation in Georgien setzen Deepfake-Technologien ein.

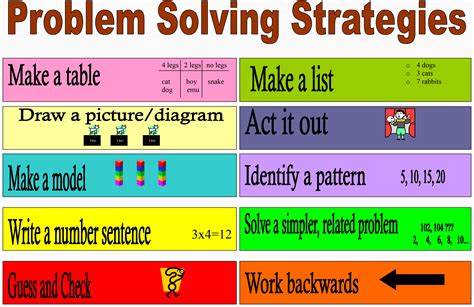

Prominente Persönlichkeiten wurden digital neu inszeniert, um Investoren zu ködern und erheblichen finanziellen Schaden zu verursachen. Mehrere tausend Opfer fielen auf diese perfide Mischung aus künstlicher Intelligenz und sozialen Manipulationstechniken herein, was die Dringlichkeit verstärkter Schutzmaßnahmen unterstreicht. Warnsignale und Erkennung von digitalen Zwillingen Die Erkennung digitaler Zwillinge im Krypto-Sektor ist herausfordernd, aber nicht unmöglich. Oft fehlt bei digitalen Zwillingen die Authentizität von echten Menschen, auch wenn die Reaktionen zunächst professionell wirken. Ein fehlender, echter Video-Live-Kontakt oder das Vermeiden von persönlichen Treffen oder Gesprächen kann ein Indiz sein.

Dringlichkeitsdruck oder Forderungen nach schnellen Entscheidungen ohne ausreichende Prüfung weisen auf Betrugsversuche hin. Ein weiteres Zeichen sind ungewöhnliche Kommunikationswege und Plattformbeschränkungen, etwa wenn der Kontakt nur auf einer bestimmten App verweilen möchte und keine Alternative anbietet. Ein Kontowachstum mit merkwürdigen Profilmerkmalen wie wenige Follower, sehr neue Accounts oder inkonsistente Angaben sollte Misstrauen erregen und einer intensiveren Überprüfung unterzogen werden. Legitimen Personen im Krypto-Umfeld ist es in der Regel sehr wichtig, auf Transparenz und Nachprüfbarkeit der eigenen Identität zu achten. Nutzer sollten auf ungewöhnliche Angebote und vermeintliche Investitionsmöglichkeiten mit Skepsis reagieren, insbesondere wenn diese über Direktnachrichten oder ungesicherte Kanäle kommuniziert werden.

Blockchain als Waffe gegen digitale Zwillinge Trotz der Schwarzseherei bietet die Blockchain-Technologie auch Mittel zur Betrugsbekämpfung an. Ihre Eigenschaften von Transparenz, Unveränderlichkeit und Dezentralität erlauben neuartige Ansätze, um Identitäten zu verifizieren und Transaktionen sicherer zu gestalten. Die Implementierung von dezentralen Identitäten (DIDs) auf der Blockchain ermöglicht es Nutzern und Plattformen, Echtheit zu überprüfen, ohne auf zentrale Autoritäten angewiesen zu sein. Dadurch wird die Erschaffung synthetischer, unauffälliger Identitäten deutlich erschwert. Weitergehend setzen einige Projekte auf NFTs als Identitätsmarker.

Da jedes NFT eindeutig und fälschungssicher auf der Blockchain registriert ist, kann es als digitaler Ausweis dienen, der nicht duplizierbar ist. Der Besitz oder die Verifizierung eines solchen Tokens verleiht kommunizierenden Parteien eine höhere Sicherheit über die Authentizität der Identität. Die unveränderliche Protokollierung aller Transaktionen auf der Blockchain sorgt zudem für klare Audit-Trails. Wenn ein Betrüger versucht, durch einen digitalen Doppelgänger betrügerische Aktivitäten auszuführen, hinterlässt er auf der Blockchain störende Spuren, die von Ermittlern genutzt werden können. Darüber hinaus erlauben Smart Contracts die Integration von automatisierten Identitätsprüfungen und Berechtigungsregeln, um Transaktionen gegen die Eingabe gefälschter Identitäten abzusichern.