Die SSH-Technologie ist seit langem eine zentrale Komponente für sichere Verbindungen und Fernzugriffe auf Server und Netzinfrastrukturen. Innerhalb der Sphäre von OpenSSH, dem weitverbreiteten Open-Source-Tool für sichere Shell-Verbindungen, gab es nun eine wegweisende Veränderung: die vollständige Entfernung der DSA-Signaturunterstützung. Diese Entscheidung reflektiert den aktuellen Stand der Cybersicherheitsanforderungen und die Entwicklung kryptografischer Standards. Die Entscheidung, DSA (Digital Signature Algorithm) nicht mehr zu unterstützen, wurde von Damien Miller initiiert und im Mai 2025 offiziell umgesetzt. Mit dieser Maßnahme beendet OpenSSH eine jahrelange Phase, in der DSA zwar ein integraler Teil des SSH-Protokolls war, allerdings zunehmend als Sicherheitsrisiko galt.

Diese Entfernung ist das Ergebnis umfangreicher Analysen, die die Schwächen von DSA gegenüber modernen Algorithmen wie Ed25519 oder ECDSA aufzeigten. Historisch betrachtet wurde DSA in den 1990er Jahren als Alternative zu anderen Signaturalgorithmen eingeführt, vor allem im Kontext von digitalen Signaturen mit einer Länge von 1024 Bit, die damals als sicher galten. Im Laufe der Jahre hat sich jedoch gezeigt, dass die ursprünglichen Parameter von DSA, vor allem die beschränkte Schlüssellänge, nicht mehr den heutigen Sicherheitsstandards entsprechen. Technologische Fortschritte und gesteigerte Rechenleistung machen es potentiellen Angreifern leichter, DSA-basierte Schlüssel zu kompromittieren. Neben der beschränkten Schlüssellänge gibt es weitere technische Limitationen bei DSA.

Die Erzeugung von Zufallszahlen im DSA-Prozess ist äußerst kritisch. Jegliche Schwäche in der Randomisierung kann zur Offenlegung des privaten Schlüssels führen. Nicht wenige Sicherheitsvorfälle der letzten Jahre haben gerade diese Lücke ausgenutzt, was das Vertrauen in DSA zusätzlich schwächte. Im Gegensatz dazu haben modernere Algorithmen wie Ed25519 und ECDSA sowohl aus technischer als auch aus Sicherheitsperspektive klare Vorteile. Ed25519 bietet nicht nur kürzere Schlüssel mit rascherer Verifizierungszeit, sondern ist auch widerstandsfähiger gegen Timing-Angriffe.

Diese Algorithmen werden von OpenSSH heute standardmäßig bevorzugt und ermöglichen eine robustere und zugleich effizientere Authentifizierung. Die Folgen des Wegfalls von DSA-Unterstützung sind für Administratoren und Entwickler signifikant. Bereits existierende DSA-Schlüssel können nicht mehr für die SSH-Authentifizierung verwendet werden und müssen durch sichere Alternativen ersetzt werden. Dieser Übergang erfordert eine sorgfältige Planung und Migration, um die Erreichbarkeit von Servern sicherzustellen und Betriebsunterbrechungen zu vermeiden. Die Community reagiert auf diese Neuerung mit unterschiedlicher Resonanz.

Während viele Sicherheitsexperten die Entscheidung begrüßen und als längst überfällig ansehen, äußern andere Bedenken hinsichtlich der Kompatibilität mit älteren Systemen. Insbesondere in Umgebungen, in denen veraltete Hardware oder Software zwangsläufig noch DSA-Schlüssel nutzen, kann die Entfernung des Algorithmus Herausforderungen mit sich bringen. Trotz dieser Hürden ist die Tendenz klar: Die Zukunft der sicheren SSH-Kommunikation gehört modernen, widerstandsfähigen Algorithmen. OpenSSH setzt damit ein deutliches Signal zugunsten erhöhter Sicherheit im gesamten Netzwerkinfrastruktur-Ökosystem. Das Entfernen von DSA ist gleichzeitig ein Appell an Anwender und Administratoren, ihre Systeme auf den neuesten Stand zu bringen und verminderte Angriffspunkte zu minimieren.

Neben technischen Aspekten sind auch regulatorische Anforderungen und Compliance-Standards ein wichtiger Faktor. Viele Unternehmen unterliegen strengen Vorschriften bezüglich Verschlüsselung und Sicherheit, sodass der Einsatz veralteter Algorithmen wie DSA zunehmend in Konflikt mit gesetzlichen Vorgaben gerät. Die Modernisierung von SSH-Konfigurationen stellt für diese Organisationen oft einen nicht aufschiebbaren Handlungsschritt dar. Darüber hinaus eröffnet der Wechsel hin zu sicheren Algorithmen auch neue Chancen im Bereich der IT-Sicherheit. Durch die Einführung von moderneren Signaturverfahren lässt sich das Risiko von Man-in-the-Middle-Angriffen, Key-Compromise oder Replay-Attacken deutlich reduzieren.

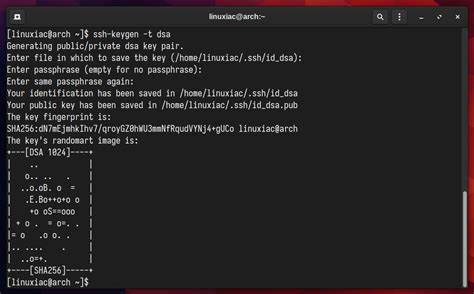

Die Widerstandsfähigkeit gegenüber zukünftigen Angriffsmethoden wird so entscheidend erhöht. Für die Praxis bedeutet das zum Beispiel, dass Systemadministratoren verstärkt auf automatisierte Werkzeuge und Scripts zurückgreifen können, die den Schlüsselwechsel erleichtern. Tools wie ssh-keygen bieten Unterstützung beim Erstellen neuer, sicherer Schlüssel mit Ed25519 oder ECDSA. Gleichzeitig raten Experten dazu, alte Schlüsselbestände systematisch zu prüfen und gegebenenfalls zu ersetzen, um die Integrität der Infrastruktur zu bewahren. Im Anschluss an die Entfernung von DSA aus dem OpenSSH-Code wurden verschiedene Dateien und Module angepasst.

Einzelne Codebestandteile, die speziell für DSA-Signaturen zuständig waren, wurden entfernt, darunter die Datei ssh-dss.c. Neben Quellcodeänderungen betraf dies auch Konfigurationsdateien und Dokumentationen, um die Konsistenz des Gesamtprojekts sicherzustellen. Zusammenfassend lässt sich sagen, dass die Entfernung der DSA-Signaturunterstützung aus OpenSSH ein unerlässlicher Schritt ist, um die Sicherheit digitaler Kommunikationskanäle aufrechtzuerhalten. Angesichts immer raffinierterer Bedrohungen und sich ständig weiterentwickelnder Angriffsverfahren können veraltete Algorithmen keine Schutzgarantie mehr bieten.

OpenSSH nimmt hiermit eine Vorreiterrolle ein und sorgt für eine modernere und sicherere digitale Basis. Die kontinuierliche Weiterentwicklung von OpenSSH und die klare Ausrichtung auf aktuelle Sicherheitsstandards verdeutlichen, wie wichtig es ist, in der IT-Sicherheit stets auf dem neuesten Stand zu bleiben. Denn nur so kann das Ziel erreicht werden, Daten und Kommunikation zuverlässig gegen unautorisierte Zugriffe zu schützen und vertrauenswürdige Infrastruktur zu gewährleisten. Die Investition in sichere Schlüsselalgorithmen ist somit kein vorübergehender Trend, sondern eine essentielle Voraussetzung für stabile und zukunftssichere IT-Umgebungen. Durch die konsequente Abkehr von DSA schafft OpenSSH Raum für Innovation und stellt sicher, dass das SSH-Protokoll auch in den nächsten Jahren den höchsten Ansprüchen an Datenschutz und Sicherheit genügt.

Unternehmen, Administratoren und Entwickler sind nun gefordert, den eigenen Umgang mit SSH zu überdenken, um optimal von den Vorteilen dieser Entwicklung zu profitieren.