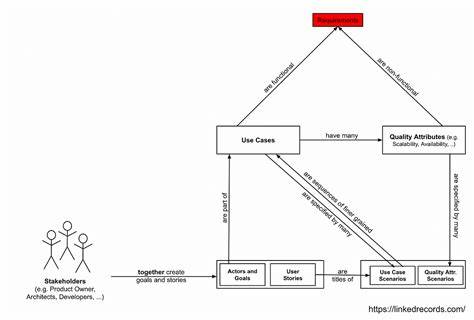

Die zunehmende Popularität von Kryptowährungen hat die Bedeutung der sicheren Aufbewahrung digitaler Assets immens gesteigert. Insbesondere Hot Wallets, die kontinuierlich mit dem Internet verbunden sind, bieten zwar Komfort bei der schnellen Abwicklung von Transaktionen, aber gleichzeitig auch Angriffsflächen für Hacker und Cyberkriminelle. Der Schutz von Hot Wallets vor unautorisierten Zugriffen ist daher unerlässlich für jeden, der in Kryptowährungen investiert oder Transaktionen durchführt. Der folgende Text beleuchtet ausführlich, wie man Hot Wallets optimal schützt, welche Risiken bestehen und welche Best Practices es gibt, um digitale Vermögenswerte bestmöglich abzusichern. Eine grundlegende Unterscheidung besteht zunächst zwischen den beiden Wallet-Typen: den Custodial und Non-Custodial Wallets.

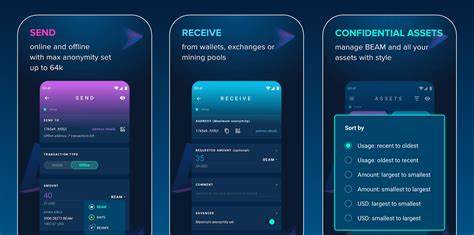

Custodial Wallets sind typischerweise mit großen Kryptowährungsbörsen verbunden, wie Binance oder Coinbase. Hier liegen die privaten Schlüssel, die den Zugang zu den Kryptowährungen ermöglichen, in der Obhut eines Drittanbieters. Das bedeutet, dass Nutzer letztlich ihr Vertrauen in diese Plattform setzen müssen, ähnlich wie bei einer traditionellen Bank. Die Bequemlichkeit dieser Wallets ist ein entscheidender Vorteil, allerdings weicht dies von dem ursprünglichen Gedanken der Dezentralisierung im Kryptowährungsbereich ab. Non-Custodial Wallets dagegen geben den Nutzern die volle Kontrolle über ihre privaten Schlüssel.

Bekannte Beispiele hierfür sind MetaMask, Trust Wallet, Phantom Wallet oder Exodus. Diese Wallets ermöglichen Selbstverwaltung und somit größtmögliche Unabhängigkeit von zentralisierten Instanzen. Allerdings liegt durch diesen Self-Custody-Ansatz auch die gesamte Verantwortung für die Sicherheit der Schlüssel und damit der Gelder beim Nutzer selbst. Ein Verlust oder Diebstahl der privaten Schlüssel ist häufig unwiederbringlich und führt zu einem Totalverlust der Kryptowährungen. Aufgrund ihrer ständigen Verbindung mit dem Internet bieten Hot Wallets eine hohe Flexibilität und Schnelligkeit bei Transaktionen, sind jedoch im Vergleich zu Cold Wallets oder Hardware-Wallets auch stärkerer Gefahr von Hackerangriffen ausgesetzt.

Die Anzahl der berichteten Sicherheitsvorfälle in der Kryptoszene ist in den letzten Jahren alarmierend gestiegen. Bekannt wurde beispielsweise, dass seit 2012 Kryptowährungsbörsen einen persönlichen Schaden von fast 2,72 Milliarden US-Dollar durch Hacks erlitten haben. Auch Non-Custodial Wallets blieben nicht verschont: So wurden im Rahmen eines Angriffs auf Wallets, die auf der Solana-Blockchain basieren, wie Phantom, Slope und Trust Wallet, Vermögenswerte im Wert von rund 8 Millionen Dollar von über 7.000 Nutzern gestohlen. Diese Vorfälle unterstreichen eindrucksvoll, wie wichtig es ist, sich nicht nur auf die technische Infrastruktur zu verlassen, sondern selbst Maßnahmen zur Risikominimierung und Sicherheit konsequent umzusetzen.

Der erste und zentrale Ansatzpunkt für den Schutz von Hot Wallets ist die Wahl einer seriösen und sicheren Kryptowährungsplattform. Wenn man sich für eine Custodial Wallet auf einer Börse entscheidet, sollte man genau recherchieren, wie die Sicherheitsarchitektur der Plattform ausgestaltet ist, welche Erfahrungswerte es hinsichtlich früherer Sicherheitsvorfälle gibt und welche Maßnahmen zur Absicherung der Konten implementiert sind. Seriöse Tier-1 Börsen setzen heute häufig auf Multi-Faktor-Authentifizierung (MFA) und bieten beispielsweise Funktionen wie Adress-Whitelistings, was den Zugriff auf die Wallet zusätzlich absichert. Wichtig ist auch, dass Nutzer verstehen, dass die meisten Börsen rechtlich nicht verpflichtet sind, den Verlust durch Hackerangriffe zu kompensieren – ein bedeutendes Risiko, das jeder Anwender kennen sollte. Ein weiterer essenzieller Sicherheitsfaktor ist der Umgang mit Passwörtern.

Trotz vielfacher Warnungen ist ein Großteil der Online-Nutzer nach wie vor mit schwachen oder wiederverwendeten Passwörtern unterwegs. Die Verwendung von einfachen Begriffen oder persönlichen Daten begünstigt Cyberangriffe wie Brute-Force-Versuche oder Credential-Stuffing. Es empfiehlt sich, komplexe Passwörter zu erstellen, die Groß- und Kleinbuchstaben, Zahlen sowie Sonderzeichen enthalten und diese regelmäßig zu ändern. Die Nutzung von Passwortmanagern kann helfen, die Übersicht zu behalten und gleichzeitig starke Zugangsdaten zu generieren. Ein absolutes Tabu ist das Teilen der privaten Schlüssel oder der sogenannten Seed-Phrasen, die zur Wiederherstellung eines Wallets dienen.

Wer mal Zugriff auf diese Daten bekommt, übernimmt damit uneingeschränkten Zugang zu den hinterlegten Kryptowährungen. Die Sicherung dieser Informationen an einem physischen, trockenen und vor fremdem Zugriff geschützten Ort ist daher unverzichtbar. Beim Umgang mit Hot Wallets sollte man ebenso die Rahmenbedingungen beim Internetzugang strikt kontrollieren. Öffentliche WLAN-Netzwerke sind meist unverschlüsselt und bieten viele Möglichkeiten für Hacker, Daten abzufangen oder den Nutzer direkt anzugreifen. Wer unterwegs auf seine Wallet zugreifen oder Transaktionen durchführen muss, sollte daher unbedingt Virtual Private Networks (VPNs) verwenden, die die eigene IP-Adresse verbergen und Datenströme verschlüsseln.

Dies schützt zusätzlich vor unbemerktem Mithören oder Standortortung. Ein weiterer häufiger Angriffsvektor sind Phishing-Attacken, die oft per Email, SMS oder über Social-Media-Kanäle erfolgen. Dabei werden Nutzer auf täuschend echt nachgeahmte Webseiten gelockt, wo sie über Eingabeformulare sensible Daten preisgeben. Diese Art von Betrug lässt sich durch erhöhte Aufmerksamkeit, das Überprüfen von URL-Adressen auf Echtheit sowie vermeintlich von der Wallet oder Börse verschickte Nachrichten, die stets mit Vorsicht zu genießen sind, verhindern. Wer auf Updates, News und Empfehlungen aus seriösen Quellen achtet und regelmäßig seine Wallet-Software auf aktuelle Versionen bringt, minimiert zusätzlich das Risiko durch ausgenutzte Sicherheitslücken.

Manche Anwender setzen auch gezielt auf Kombinationen von Hot Wallets mit zusätzlichen Cold Wallets, bei denen die privaten Schlüssel offline gespeichert werden. So können etwa größere Summen an Vermögen in Cold Wallets bevorratet werden, während kleinere Beträge oder die zum Handel benötigten Mittel in Hot Wallets verbleiben. Dieser hybride Ansatz ermöglicht für den alltäglichen Gebrauch eine höhere Sicherheit. Abschließend bleibt festzuhalten, dass der Schutz von Crypto Hot Wallets ein fortlaufender Prozess ist und eine Kombination aus technischem Verständnis, bewusster Nutzung, ausreichender Vorsicht und dem Einsatz bewährter Sicherheitsmaßnahmen erfordert. Trotz aller Vorsicht bleibt die Kryptoszene dynamisch und stellt immer wieder neue Herausforderungen an die Sicherheit.

Trotzdem überwiegen die Vorteile von Hot Wallets, wenn sie verantwortungsvoll verwendet werden – vor allem dann, wenn man sich der Risiken bewusst ist und diese durch geeignete Maßnahmen minimiert. Der richtige Umgang mit Passwörtern und privaten Schlüsseln, die Wahl sicherer Plattformen, der Verzicht auf öffentliches WLAN bei Transaktionen und die Wachsamkeit gegenüber betrügerischen Versuchen sind elementare Bausteine. Wer diese Empfehlungen befolgt, sorgt für einen effektiven Schutz seiner Investitionen und kann die Chancen des Kryptowährungsmarktes ohne unnötige Sorgen nutzen.