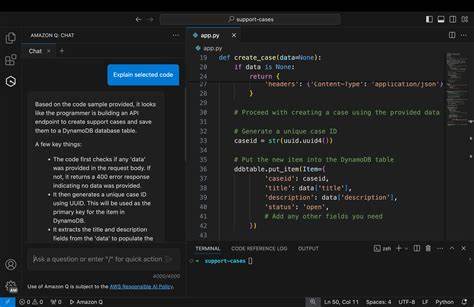

Die AWS Q Erweiterung für Visual Studio Code hat in den letzten Monaten zunehmend an Bedeutung gewonnen. Als wichtiges Tool unterstützt sie Entwicklerinnen und Entwickler bei der Integration von Cloud-Funktionalitäten, insbesondere beim Einsatz von AWS CodeWhisperer, einem KI-gestützten Code-Generator. Doch trotz der Vorteile kommt es derzeit vermehrt zu Problemen, vor allem wenn Nutzer hinter einem Proxy arbeiten. Die Schwierigkeiten betreffen vor allem die Verbindung zu HTTPS-Endpunkten und führen dazu, dass die Chat-Funktion der Erweiterung in eine Endlosschleife gerät. Die folgende Analyse beleuchtet die Hintergründe, die technische Ursachen und zeigt Wege auf, wie sich die Probleme umgehen oder beheben lassen.

Grundsätzlich ist Visual Studio Code (VSCode) gut darauf eingestellt, mit verschiedenen Proxy-Umgebungen zurechtzukommen. Dabei spielt die Konfigurationsvariable "http.proxy" eine zentrale Rolle. VSCode unterstützt diese Einstellung und kann sie nutzen, um Verbindungen entsprechend umzuleiten. Die Herausforderung liegt jedoch darin, dass viele Erweiterungen, darunter auch AWS Q, explizit HTTPS-Endpunkte ansprechen, bei denen die Unterstützung der Proxy-Einstellungen nicht immer konsistent ist.

Besonders problematisch wird es, wenn in der Systemumgebung keine "https.proxy"-Variable definiert ist und VSCode die https-Verbindungen ausschließlich über die "http.proxy"-Einstellung abwickeln soll. In Szenarios, in denen nur die VSCode-interne Proxy-Konfiguration gesetzt ist und keine entsprechenden Umgebungsvariablen aktiv sind, kommt die Erweiterung mit dem Verbindungsaufbau nicht zurecht. Ein häufig beobachtetes Symptom ist der Fehlerhinweis "UnknownEndpoint: Inaccessible host: codewhisperer.

us-east-1.amazonaws.com at port 443". Dies zeigt, dass AWS Q die Endpunkte von CodeWhisperer nicht erreichen kann, obwohl die HTTP-Proxyeinstellungen im VSCode vorhanden sind. Die Folge ist, dass die Chat-Oberfläche in der Erweiterung nicht geladen wird beziehungsweise dauerhaft in einem Ladezustand verharrt.

Hierbei handelt es sich nicht um einen Einzelfall: Mehrere Nutzerinnen und Nutzer berichten von ähnlichen Problemen, die sich mit dem Update auf Version 1.65.0 erstmals bemerkbar gemacht haben. Ein Downgrade auf frühere Versionen, beispielsweise 1.62.

0, brachte bei vielen vorübergehende Abhilfe, doch ist dieser Zustand auf Dauer keine akzeptable Lösung. Ein weiterer Aspekt, der im Zusammenhang mit den Verbindungsproblemen steht, ist das häufig auftretende Zertifikatsproblem "unable to get local issuer certificate". Dies weist darauf hin, dass die Erweiterung kein gültiges Zertifikat zur Verifizierung des Gegenparts erhält oder nicht auf die notwendigen Zertifikate lokal zugreifen kann. Besonders in Firmennetzwerken mit einem strikt kontrollierten Proxy-Setup oder einem eigenen Zertifikats-Management tritt dieses Problem auf. Hier verhindert eine fehlende oder falsch eingebundene Zertifikatkette die sichere HTTPS-Kommunikation und macht die Nutzung von AWS Q faktisch unmöglich.

Die Kombination aus Proxy-Inkompatibilitäten und Zertifikatsproblemen stellt eine deutliche Barriere für Entwicklerinnen und Entwickler dar, die auf Cloud-naher Entwicklung in VSCode angewiesen sind. Es steht außer Frage, dass AWS Q ein leistungsstarkes Werkzeug ist, dessen Ausfall die tägliche Arbeit erschwert und Zeit kostet. Umso wichtiger ist es, Wege zu finden, wie man die Einschränkungen auflösen und den Workflow stabil gewährleisten kann. Ein praktikabler Schritt besteht darin, das VSCode-Setup auf Umgebungsvariablen zu erweitern und explizit "http.proxy" und "https.

proxy" zu definieren, anstatt sich allein auf die interne VSCode-Proxy-Einstellung zu verlassen. In vielen Fällen ist es erforderlich, VSCode direkt aus einer Umgebung zu starten, in der diese Variablen gesetzt sind, um die Proxy-Information an alle Erweiterungen weiterzureichen. Dies kann zum Beispiel über die Konsole oder Terminal erfolgen, sodass die lokalen Settings korrekt geladen werden. Parallel dazu muss man sicherstellen, dass das Betriebssystem und VSCode das notwendige Root- und Intermediate-Zertifikate vertrauen. Insbesondere auf macOS, aber auch unter Windows und Linux, ist oft eine manuelle Einbindung von Zertifikaten notwendig, wenn die Unternehmensfirewall oder ein Proxy eigene Zertifikate verwendet.

Ohne diese vertrauenswürdigen Zertifikate kommt es unweigerlich zu Verbindungsabbrüchen oder Sicherheitswarnungen. Auf Seiten der AWS Q Erweiterung besteht seitens der Entwickler bereits ein Bewusstsein für diese Fehler. Die Community und die Maintainer des Projekts tauschen sich aktiv auf GitHub aus, wo Issues wie #7245 den Fehler reproduzieren und bestätigen. Gleichzeitig wird an der Behebung gearbeitet, sodass künftige Versionen stabiler mit unterschiedlichen Proxy-Konfigurationen umgehen können. Bis dahin ist es empfehlenswert, die jeweilige Version sorgsam auszuwählen und gegebenenfalls auf einen stabilen Stand zurückzugehen, falls der Workspace stark auf AWS Q angewiesen ist.

Interessanterweise können Teilfunktionen in neueren Versionen trotz der Verbindungsprobleme weiter funktionieren. So ist beispielsweise die Code-Generierung im Dev-Modus ("dev code generation") in Version 1.66.0 anscheinend verfügbar, was darauf hindeutet, dass bestimmte Module nicht mehr direkt von der fehlerhaften Netzwerkkommunikation betroffen sind. Dies kann kurzfristig beim Workflow helfen, ersetzt aber nicht den Bedarf einer ganzheitlichen Fehlerbehebung.

Entwicklerinnen und Entwickler, die häufig in Proxy-Umgebungen arbeiten, sind gut beraten, ihre Proxy-Einstellungen ganzheitlich zu prüfen. Neben den VSCode-spezifischen Einstellungen sollten auch die Systemvariablen und die VSCode-Startumgebung entsprechend konfiguriert werden. Auch die Prüfung von Zertifikatsketten und der Betriebssystem-Truststore ist essenziell, um die Kommunikation zu ermöglichen. Für Unternehmensnetzwerke empfiehlt es sich zudem, mit der IT zusammenzuarbeiten, um sicherzustellen, dass die nötigen Endpunkte von AWS Whitelist-Status genießen und keine unvorhergesehenen Filter oder Inspektionen die Verbindung blockieren. So lassen sich weitere Probleme vermeiden und auch fitte Zusammenarbeit zwischen Entwicklung und IT gewährleisten.

Abschließend zeigt die Situation rund um die AWS Q Erweiterung für VSCode eindrucksvoll, wie komplex die Integration cloudbasierter Tools in lokal verwaltete Entwicklungsumgebungen sein kann. Die Proxy-Thematik in Verbindung mit HTTPS und Zertifikatsmanagement bleibt eine Herausforderung, die viele Entwicklerinnen und Entwickler kennen. Durch sorgfältige Konfiguration, den aktiven Austausch mit der Community und die laufende Arbeit der Maintainer von AWS Toolkit kann die Situation mittelfristig verbessert werden. Wer als Entwicklerteam also AWS Q im produktiven Einsatz hat, sollte regelmäßige Updates der Erweiterung prüfen, mögliche Workarounds wie Umgebungsvariablen nutzen und sein Proxy-Setup gründlich analysieren. Nur so können eine stabile Verbindung und ein reibungsloser Workflow sichergestellt werden, mit dem alle Funktionalitäten vollumfänglich genutzt werden können.

Die Zukunft verspricht durch gefixten Proxy-Support und erweiterte Zertifikatsintegration eine deutlich verbesserte Entwicklererfahrung, die auch in restriktiven Netzwerkumgebungen zuverlässige Cloudentwicklungen in VSCode ermöglicht.

![Organizational Sustainability with Platform Engineering [video]](/images/89B229E6-B067-4568-9741-2491CFA20FDE)