In der heutigen digitalen Welt steigt die Nutzung künstlicher Intelligenz (KI) in Unternehmen stetig an, um Prozesse zu automatisieren, effizienter zu gestalten und einen Wettbewerbsvorteil zu erlangen. Neben den offiziell genehmigten KI-Anwendungen entwickeln sich jedoch immer häufiger sogenannte Shadow AI oder Embedded AI Lösungen, die häufig noch verborgen im Hintergrund agieren. Shadow AI beschreibt KI-Anwendungen, die außerhalb des regulären IT-Managements implementiert werden und somit für IT-Abteilungen schwer nachvollziehbar sind. Diese verborgenen Anwendungen können sowohl Chancen als auch Risiken bergen. Daher gewinnt die Entwicklung von Tools zur Erkennung solcher Hidden-KI-Anwendungen zunehmend an Bedeutung.

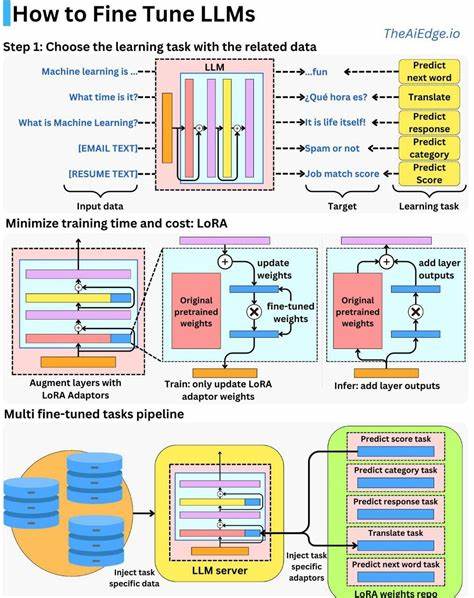

Das Ziel solcher Detektionstools ist es, verborgene KI-Anwendungen zu identifizieren, zu klassifizieren und transparent darzustellen, sodass Unternehmen potenzielle Sicherheitsrisiken frühzeitig erkennen und handhaben können. Eine der zentralen Herausforderungen bei der Entwicklung eines Shadow AI Detektionstools besteht darin, relevante Datenquellen effektiv zu erfassen und auszuwerten. Hierbei spielen vor allem Logdateien eine entscheidende Rolle, da sie systematische Informationen über die durchgeführten Aktionen und verwendeten Anwendungen enthalten. Die Analyse dieser Logs ermöglicht es, Muster zu erkennen, die auf die Nutzung von KI-Komponenten schließen lassen. Um eine zuverlässige Klassifikation vornehmen zu können, ist es wichtig, geeignete Algorithmen zum maschinellen Lernen anzuwenden, die zwischen legitimen Systemprozessen und Shadow AI unterscheiden können.

KI funktioniert oft durch die Sammlung und Verarbeitung großer Datenmengen – diese Tatsache lässt sich wiederum zur Identifikation nutzen, indem ungewöhnlich hohe Datentransfers oder Anfragen an externe KI-Dienste aufgedeckt werden. Darüber hinaus sollte ein Detektionssystem in der Lage sein, anhand von spezifischen Attributen verschiedene Arten von KI-Anwendungen zu kategorisieren. So kann etwa zwischen Cloud-basierten KI-Diensten, On-Premise-KI-Lösungen und eingebetteten KI-Modulen unterschieden werden. Die korrekte Kategorisierung erhöht die Aussagekraft der Ergebnisse und hilft dabei, gezielte Strategien zur Mitigation zu entwickeln. Besonders wichtig ist die Aufbereitung der gewonnenen Daten in einer übersichtlichen und aussagekräftigen Form.

Ein intuitives Dashboard, das neben der reinen Shadow/Embedded AI-Klassifikation weitere wichtige Kenngrößen darstellt, trägt maßgeblich zur Nutzerakzeptanz bei. Neben der Erkennung, ob ein Tool Shadow AI ist, bieten sich zahlreiche weitere Datenpunkte an, um das Instrument umfassender zu gestalten und den Usern einen Mehrwert zu bieten. Neben einer einfachen Sichtbarmachung kann das Tool zusätzlich Informationen zu Datenflüssen und Sicherheitspraktiken der Detektierten KI-Lösungen präsentieren. Transparenz über Datenweitergabe, mögliche Schwachstellen und die Sensibilität der verarbeiteten Daten erhöhen das Sicherheitsbewusstsein und unterstützen Entscheidungsprozesse der IT-Verantwortlichen. Ein integraler Aspekt betrifft die Benachrichtigungslogik.

Ein modernes Dashboard sollte nicht nur tagesaktuelle Informationen bereitstellen, sondern auch Frühwarnmechanismen enthalten, die bei auffälligen Abweichungen oder potenziellen Sicherheitsverletzungen sofort Alarm schlagen. So können kritische Situationen früh erkannt werden, ehe es zu größeren Problemen oder Datenschutzverstößen kommt. Darüber hinaus kann eine zeitliche Analyse der Shadow AI Nutzung über Wochen oder Monate wertvolle Erkenntnisse über Trends und Verhaltensänderungen liefern. Die kontinuierliche Beobachtung hilft nicht nur, das Informationsbild zu vervollständigen, sondern auch den Erfolg von Gegenmaßnahmen zu messen. Ein weiterer interessanter Ansatz ist die Integration von Nutzerfeedback und Kollaborationsmöglichkeiten direkt im Tool.

Unternehmen profitieren davon, wenn Mitarbeiter verdächtige Anwendungen unkompliziert melden können und Expertenwissen gebündelt wird, um die Detektion zu optimieren. Dies schafft eine lebendige Community und ermöglicht kontinuierliche Verbesserungen der Technologie. Im Hinblick auf Datenschutz und Compliance kann das Tool durch die Einbindung standardisierter Auditing- und Reportingfunktionen punkten. Dies entlastet Unternehmen bei der Erfüllung gesetzlicher Vorgaben, etwa der DSGVO, und erhöht zugleich die interne Transparenz. Technologisch betrachtet muss die Entwicklung eines Shadow AI Detektionstools flexibel und skalierbar sein, da sich die Landschaft der KI-Anwendungen ständig weiterentwickelt.

Die Architektur sollte problemlos neue Erkennungsalgorithmen integrieren können und sich an geänderte Rahmenbedingungen anpassen lassen. Moderne Cloud- und Hybrid-Lösungen bieten hierfür eine geeignete Grundlage. Die Komplexität von Shadow AI Anwendungen bringt einige Herausforderungen mit sich. So kann Shadow AI unter Umständen nicht nur legitime, sondern auch potenziell schädliche Funktionen ausführen – etwa durch unautorisierte Datenweitergabe oder unerkannte Sicherheitslücken. Um Probleme frühzeitig zu erkennen, bedarf es einer Kombination aus automatisierter Analyse und menschlicher Expertise.

Das Verständnis der Unterschiede zwischen Shadow AI und konventionell eingesetzter KI ist entscheidend, um die Risiken zu minimieren und gleichzeitig die Vorteile der Technologie voll auszuschöpfen. Ein umfassendes Detektionstool leistet hierbei einen wichtigen Beitrag, indem es Transparenz schafft und als Frühwarnsystem fungiert. Die zunehmende Verbreitung von Embedded AI und dezentralen KI-Lösungen führt dazu, dass eine genaue Kontrolle und Überwachung unabdingbar wird. Nur so können Unternehmen sicherstellen, dass alle KI-Anwendungen den internen Richtlinien entsprechen und keine unerwünschten Nebenwirkungen auftreten. Ein weiterer spannender Trend ist die Verbindung von Shadow AI Detektion mit Threat Intelligence.

Durch die Analyse bekannter Bedrohungsprofile und die Abgleichung mit den detektierten Anwendungen lassen sich gefährliche Muster direkt identifizieren und Gegenmaßnahmen einleiten. Insgesamt ist die Entwicklung eines Shadow AI Detektionstools ein komplexer, aber lohnender Prozess, der zahlreiche Vorteile für Unternehmen bietet. Transparenz, Sicherheit und Compliance stehen dabei im Vordergrund. Durch die Einbindung der Community etwa in Form von Nutzerfeedback oder gemeinsamer Forschung kann das Tool stetig verbessert und an die schnelllebige KI-Landschaft angepasst werden. Die Zukunft gehört Tools, die nicht nur Schatten-KI erkennen, sondern auch aktiv zur Absicherung und Optimierung modernster IT-Infrastrukturen beitragen.

Dabei ist es unerlässlich, dass Entwickler offen für neue Ansätze bleiben und stets den Dialog mit Anwendern und Experten suchen, um die Technologie gemeinsam voranzubringen. Nur so kann Shadow AI von einer potenziellen Herausforderung zu einer kontrollierten Chance im digitalen Zeitalter werden.