Das Domain Name System, kurz DNS, ist ein elementarer Bestandteil des Internets und wirkt wie das Telefonbuch für Webseiten. Es übersetzt für den Menschen leicht merkbare Domainnamen in die für Computer verständlichen IP-Adressen. DNS ermöglicht es, anstelle von langen Zahlenfolgen wie 192.168.1.

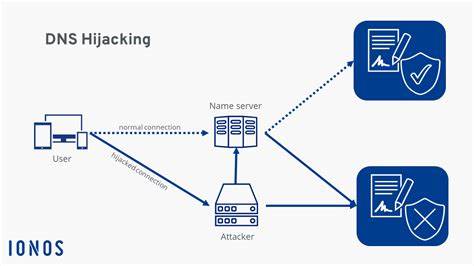

1 einfache Namen wie curve.fi einzugeben, hinter denen das eigentliche Ziel verborgen liegt. Genau an dieser Stelle setzen Cyberkriminelle mit sogenannten DNS-Hijacking-Angriffen an. Bei einem solchen Angriff manipulieren Angreifer die DNS-Zuordnung einer Domain, um Benutzer auf gefälschte oder bösartige Webseiten umzuleiten. Je nach Methode kann dies auf verschiedenen Ebenen geschehen – lokal auf dem Endgerät, im Router oder zentral bei den DNS-Servern oder Domain-Registraren.

So wird aus einer scheinbar vertrauenswürdigen Adresse in wenigen Sekunden eine Falle für Nutzer, die unbewusst ihre Zugangsdaten oder Krypto-Wallet-Signaturen preisgeben und so viel Geld verlieren. Der Angriff auf Curve Finance im Mai 2025 verdeutlicht die Gefahren, die von DNS-Hijacking ausgehen. Curve Finance, ein prominentes DeFi-Protokoll, war Ziel einer Attacke, bei der die Kriminellen Zugriff auf den Domain-Registrar erhielten, der die Verwaltung der Domain "curve.fi" übernimmt. Durch die Manipulation der DNS-Einträge leitete man den Internetverkehr der Nutzer auf eine eigens eingerichtete bösartige Webseite um.

Diese Seite war optisch eine täuschend echte Nachbildung und wurde genutzt, um Benutzer dazu zu bringen, ihre Wallet-Signaturen preiszugeben. Trotz der scheinbaren Sicherheit des Protokolls – die smarten Verträge von Curve Finance blieben unberührt und funktionierten weiterhin fehlerfrei – hatten viele Nutzer durch diese Täuschung Verluste zu verzeichnen. Die Kommunikation und das Frontend der Plattform, also die benutzerfreundliche Webseite, waren also die Schwachstelle in einer ansonsten robusten, dezentralisierten Infrastruktur. DNS-Hijacking ist keine Erfindung der jüngsten Vergangenheit, wobei der Fall von Curve Finance besonders beunruhigend ist, weil er zeigt, wie Angreifer gezielt die vermeintlich zentralen Stellen ausnutzen, die ansonsten das Rückgrat des Internetbetriebs bilden. 2022 gab es bereits einen ähnlichen Angriff auf Curve, der auf dieselbe Domain-Registrar-Plattform zurückgeführt wurde.

Damals hatten Hacker die Domain erneut manipuliert und Usern eine Kopie der Webseite präsentiert, wodurch sie Gelder über nicht autorisierte Transaktionen abgriffen. Diese Angriffe zeigen, wie wichtig ein kompromissloser Schutz der Domain-Registrar-Konten ist, denn sie sind das Einschlüsselement, das die Integrität jeder Webseite sichert. Die Mechanismen des DNS-Hijackings sind vielfältig. Auf lokaler Ebene können Malware-Programme auf dem Endgerät eines Nutzers die DNS-Einstellungen verändern, sodass Seitenaufrufe heimlich umgeleitet werden. Auf Router-Ebene lassen sich ähnlich Manipulationen durchführen, sodass jede Verbindung im lokalen Netzwerk betroffen ist.

Komplexer und für Angreifer leider besonders lukrativ ist die Übernahme von Domain-Registrar-Konten. Diese ermöglichen es, DNS-Einträge direkt zu verändern, sodass die Umleitung global aktiv ist und alle Benutzer, die die Webseite aufrufen, automatisch zur bösartigen Version gelangen. Eine weitere Variante ist der sogenannte Man-in-the-Middle-Angriff, bei dem DNS-Anfragen zwischen User und Server abgefangen und manipuliert werden, oft ohne dass der Nutzer etwas merkt. Im Fall von Curve Finance war die Manipulation auf der Registrar-Ebene. Die Angreifer hatten Zugang zum Account des Domain-Registrars „iwantmyname“ erlangt und die DNS-Delegierung der Domain verschoben, sodass alle Anfragen an eine gefälschte DNS-Infrastruktur weitergeleitet wurden.

Dadurch wurde die Webseite praktisch zum Opfer einer digitalen Entführung. Die genauen Umstände, wie die Hacker die Zugangsdaten erlangten, waren dabei zum Zeitpunkt der Berichte noch nicht abschließend geklärt, trotz intensiver Untersuchungen. Oft sind Phishing-Attacken, fehlerhafte Sicherheitskonfigurationen oder fehlendes Multi-Faktor-Authentifizierungsverfahren die Einfallstore. Die wichtige Erkenntnis hierbei: Die zentralisierte Verwaltung von Domains durch Dienste, die nicht stark abgesichert sind, bleibt ein Risiko im ansonsten dezentralen Web3-Ökosystem. Curve Finance reagierte auf den Hack schnell und entschlossen.

Nachdem der Angriff am Abend des 12. Mai 2025 entdeckt wurde, informierte das Team umgehend seine Nutzer über alle offiziellen Kanäle. Die kompromittierte Domain wurde offline genommen, indem die DNS-Einstellungen auf neutrale Nameserver umgeschrieben wurden, was jedoch bedeutete, dass die Webseite temporär nicht erreichbar war. Um weiterhin den Nutzerzugang sicherzustellen, brachte das Team schnell eine alternative offizielle Seite unter „curve.finance“ online.

Parallel kooperierte man mit Sicherheitspartnern und dem Domain-Registrar, um die volle Kontrolle über die Domain zurückzuerlangen und Wiederholungen zu vermeiden. Die technischen Abläufe zeigen, dass die Smart Contracts, also der Kern des DeFi-Protokolls, unversehrt blieben. Während der Zeit der Störung wurden weiterhin Transaktionen mit einem Gesamtvolumen von mehreren hundert Millionen US-Dollar abgewickelt. Auch gespeicherte Nutzerdaten waren nicht betroffen, da die Frontend-Seite von Curve Finance keine Nutzerdaten speichert. Diese Trennung zwischen Backend und Frontend ist beabsichtigt, führt aber gerade deswegen zu einer Sicherheitslücke: Nutzer vertrauen auf die Webseite und geben dort ihre vertraulichen Informationen ein – und wenn diese Webseite gefälscht wird, sind ihre Gelder gefährdet.

Die Folgen dieses Angriffs rufen nach einer Überprüfung der derzeitigen Architektur vieler Web3-Projekte. Während die Blockchain-Technologie dezentral und sicher ist, ist die Abhängigkeit von zentralisierten Web2-Diensten – vor allem bei Domain-Registraren und Hosting-Anbietern – eine potenzielle Schwachstelle. Das Risiko, dass solche zentralen Dienstleister kompromittiert werden, ist real und birgt die Gefahr, dass Angreifer Schnittstellenblockaden umgehen und Nutzer direkt angreifen können. Eine zukunftsweisende Lösung liegt in der Dezentralisierung der Webinfrastruktur. Technologien wie das InterPlanetary File System (IPFS) oder das Ethereum Name Service (ENS) bieten Ansätze, die Nutzung klassischer DNS-Strukturen zu ersetzen oder zu ergänzen.

ENS beispielsweise ermöglicht es, Domains auf der Blockchain zu registrieren und dadurch vor Manipulationen auf Registrar-Ebene zu schützen. Zudem ermöglicht dezentrale Speicherung von Frontends eine höhere Resistenz gegenüber Angriffen auf zentrale Server oder DNS-Ebenen. Darüber hinaus sollten Krypto-Projekte ihre Domain-Registrar-Konten mit hohen Sicherheitsstandards ausstatten. Dazu gehören insbesondere Multi-Faktor-Authentifizierung, Domain-Locking und regelmäßige Überprüfung von Berechtigungen. Auch das Bewusstsein und die Schulung der Nutzer spielen eine entscheidende Rolle.

Wer seine Kunden darauf hinweist, URLs zu überprüfen, offizielle Kanäle zu nutzen und Vorsicht bei unerwarteten Anfragen walten lässt, kann das Risiko von Phishing erheblich reduzieren. DNS-Sicherheitsmechanismen wie DNS Security Extensions (DNSSEC) sollten von Webprojekten ebenfalls stärker eingesetzt werden. Diese Technologien verifizieren die Unveränderlichkeit von DNS-Daten auf der Transportstrecke und erschweren Angreifern das Einschleusen falscher Antworten. Obwohl DNSSEC nicht gegen alle Typen von DNS-Hijacking schützt, stellt es eine wichtige Schutzschicht dar, die insgesamt die Integrität von DNS-Daten erhöht. Der Überfall auf Curve Finance zeigt nicht nur, wie Hacker über DNS-Hijacking Zugang zu Nutzerkonten erhalten und Gelder entwenden können, sondern er gibt auch der gesamten DeFi-Branche Impulse, digitale Sicherheitskonzepte weiterzuentwickeln.

Vor allem die Kombination aus dezentralen Backend-Systemen und zentral verwalteten Frontends stellt eine Herausforderung dar, der mit neuen Technologien und stärkeren Sicherheitsvorkehrungen begegnet werden muss. Nur so kann das Vertrauen in dezentrale Finanzsysteme erhalten und ausgebaut werden. Der Fall Curve Finance ist eine Mahnung, dass digitale Sicherheit komplexer wird und auch scheinbar technische Details wie DNS-Einträge zu ernsthaften Schwachstellen führen können. Während die Blockchain-Technologie als sicher gilt, benötigen Ökosysteme und Nutzer gleichermaßen ein Verständnis der Gesamtarchitektur – von der Domainverwaltung über Hosting bis zur Nutzerinteraktion – um sich gegen moderne Bedrohungen wie DNS-Hijacking effektiv zu schützen. Zusammenfassend lässt sich sagen, dass DNS-Hijacking ein mächtiges Werkzeug von Cyberkriminellen ist, um den Internetverkehr umzuleiten und Vertrauen sowie Finanzwerte gezielt zu attackieren.

Der Angriff auf Curve Finance machte deutlich, dass auch angesichts der Dezentralisierung der Kernkomponenten dieses Problem nicht ignoriert werden darf. Zukunftsweisende Lösungen wie dezentrale Namensdienste und höhere Sicherheitsstandards in der Domainverwaltung sind die Grundlage für mehr Sicherheit und Benutzervertrauen in der Kryptowelt.