Red Hat Enterprise Linux, kurz RHEL, ist seit Jahren eine der führenden Linux-Distributionen für Unternehmen weltweit. Mit der Veröffentlichung von Red Hat Enterprise Linux 10 (RHEL 10) setzt Red Hat erneut einen Meilenstein, der die Art und Weise verändert, wie Unternehmen ihre IT-Infrastrukturen betreiben, sichern und weiterentwickeln. Dieses System bietet eine Fülle an neuen Features, Verbesserungen und technologischen Fortschritten, die speziell auf moderne Anforderungen der IT zugeschnitten sind. RHEL 10 ist dabei nicht nur ein Update – es ist eine umfassende Weiterentwicklung, welche tiefgreifende Veränderungen mit sich bringt.Ein bedeutender Fokus in dieser Version liegt auf dem Bereich Sicherheit.

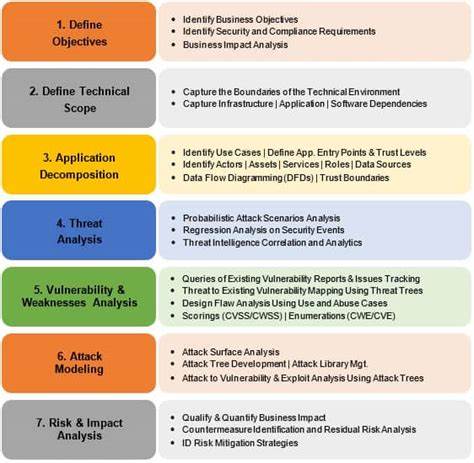

In einer Zeit, in der Cyberangriffe und digitale Bedrohungen ständig zunehmen, hat Red Hat die Sicherheitsarchitektur von RHEL 10 konsequent erweitert. Besonders hervorzuheben sind die systemweiten kryptografischen Richtlinien, die als Technologievorschau eingeführt wurden. Diese Integration modernster kryptografischer Algorithmen, inklusive postquantensicherer Verfahren, sorgt dafür, dass Unternehmen schon heute gewappnet sind für die Herausforderungen der Zukunft. Der Umfang der Sicherheitsverbesserungen spiegelt sich zudem in der Integration neuer Tools wie Sequoia PGP wider, welche das Verschlüsselungsmanagement mit OpenPGP ergänzen. Die neueste Version der OpenSSL TLS-Bibliothek bringt zudem die Möglichkeit, FIPS-konforme PKCS #12-Dateien zu erzeugen und verbessert so die Einbindung von Hardware-Tokens in die Sicherheitsarchitektur.

Die Weiterentwicklung des SSH-Dienstes ist ein weiteres Beispiel für die Fortschritte im Sicherheitssystem von RHEL 10. Die enthaltene OpenSSH Suite in der Version 9.9 bietet nicht nur zahlreiche Fehlerbehebungen, sondern auch erweiterte Funktionalitäten im Vergleich zur Vorgängerversion in RHEL 9. Das Zusammenspiel mit dem aktualisierten SELinux-User-Space, der unter anderem neue Audit-Optionen und Unterstützung für Sandbox-Technologien mitbringt, verstärkt die Sicherheitslage zusätzlich. Insgesamt wird mit diesen Features ein ganzheitlicher Schutz auf mehreren Ebenen gewährleistet.

Für Systemadministratoren und Entwickler hält RHEL 10 ebenfalls eine Reihe von Verbesserungen bereit, die den Alltag deutlich erleichtern. Besonders im Bereich Installer zeigt sich die Weiterentwicklung durch eine modernere Nutzerfreundlichkeit. Neu ist, dass neu angelegte Benutzer standardmäßig administrative Rechte erhalten, was den Zugang und die Rollenverteilung vereinfacht. Die Zeitzonenwahl erfolgt jetzt über neue Optionen und nicht mehr über die zuvor genutzte Weltkarte, was die Konfiguration effizienter gestaltet. Zudem nutzt RHEL 10 für den grafischen Fernzugriff nicht mehr VNC, sondern setzt auf das leistungsfähigere Remote Desktop Protocol (RDP), ein Schritt, der vor allem in virtualisierten Umgebungen zu besseren Performanceergebnissen führt.

Neben der Installationsroutine wurde auch der Image-Builder komplett aktualisiert. Das zuvor eingesetzte cockpit-composer-Paket wurde durch ein moderneres cockpit-image-builder-Plugin ersetzt. Hierdurch ist die Erstellung von Disk-Images, etwa für Cloud-Umgebungen wie AWS oder für virtuelle Maschinen auf KVM-Basis, flexibler und einfacher. Bemerkenswert ist, dass bei diesen Images standardmäßig keine separaten /boot-Partitionen mehr eingerichtet werden, was die Handhabung und das Deployment vereinheitlicht.Im Kernel-Bereich bringt RHEL 10 zahlreiche Neuerungen mit, die insbesondere den Einsatz in spezialisierten Hardware-Architekturen unterstützen.

So wurde die Grafikunterstützung für virtio-gpu auf IBM Z-Systemen (s390x) erweitert, was eine verbesserte Virtualisierungserfahrung ermöglicht. Weiterhin wurde das Tool rteval, das für Netzwerkbewertung genutzt wird, containerisiert und ist nun einfacher in verschiedene Umgebungen integrierbar. Die dynamische Unterstützung des EFIVARS pstore-Backends erlaubt es erstmals, zwischen den Backends zu wechseln, ohne den Server neu starten zu müssen. Die neu eingeführten Kernel-Boot-Parameter ermöglichen individuelle Feature-Anpassungen, wobei einige Funktionen aus Stabilitätsgründen standardmäßig deaktiviert sind.Auch die Entwicklerumgebung wird durch RHEL 10 kräftig modernisiert.

Die Distribution liefert aktuelle Versionen zahlreicher dynamischer Programmiersprachen wie Python 3.12, Ruby 3.3, Node.js 22, Perl 5.40 und PHP 8.

3. Damit erhalten Entwickler Zugang zu den neuesten Sprachfeatures und Bibliotheken. Versionierungssysteme wie Git (in Version 2.45) und Subversion (1.14) sind ebenso aktuell integriert.

Auf dem Gebiet der Webserver unterstützt RHEL 10 Apache HTTP Server 2.4.62 und Nginx 1.26, während mit Proxy-Caching-Servern wie Varnish Cache 7.4 und Squid 6.

10 auch leistungsfähige Zwischenspeicherlösungen zur Verfügung stehen. Die Datenbanklandschaft profitiert durch die Integration moderner Versionen beliebter Systeme wie MariaDB 10.11, MySQL 8.4, PostgreSQL 16 und Valkey 7.2, die eine breite Palette an Anwendungen abdeckt.

Für Programmierer und Systemadministratoren, die auf Compiler und Debugging-Tools angewiesen sind, bietet RHEL 10 aktuelle und leistungsstarke Werkzeuge. Die enthaltene Toolchain basiert auf GCC 14.2 und glibc 2.39, verbunden mit Performance-Analyse-Tools wie GDB 14.2, Valgrind 3.

23.0, SystemTap und Dyninst. Die Integration zusätzlicher Performance-Monitoring-Systeme wie PCP 6.3.0 und Grafana 10.

2.6 erleichtert die Überwachung komplexer Anwendungen. Besonders interessant sind ebenso die neuen Compiler-Toolsets für LLVM, Rust und Go, die die Entwicklung moderner Softwareprojekte wesentlich komfortabler machen.Eine Besonderheit von RHEL 10 liegt in der Weiterentwicklung seiner Systemrollen. Diese modularen Verwaltungseinheiten wurden um neue Funktionen erweitert, die eine noch feingranularere Steuerung und Automatisierung ermöglichen.

Beispielsweise ermöglicht die neue aide-Systemrolle das Erkennen und Melden unautorisierter Änderungen auf Dateien und Systembestandteilen, was die Integritätssicherung stark verbessert. Mit den Systemrollen für systemd, ha_cluster und podman wurde die Handhabung von System- und Benutzerprozessen optimiert, inklusive der Möglichkeit, komplexe Cluster-Konfigurationen zu exportieren oder Quadlet-Einheiten für Container zu verwalten. Neue Optionen im Bereich der Metriken erlauben zudem die Nutzung von Valkey als Alternative zum zuvor verwendeten Redis, was die Skalierbarkeit der Überwachungssysteme erhöht.Der Bereich Identitätsmanagement zeigt sich allerdings noch in Entwicklung und weist einige Einschränkungen auf. So sind bestimmte Serverfunktionen, beispielsweise die Installation von ipa-server-dns oder die Konfiguration des eingebetteten DNS mit dem Setup-Optionen, derzeit noch nicht vollumfänglich verfügbar.

Red Hat arbeitet hier aktiv an Updates und Bugfixes, um die volle Funktionalität wiederherzustellen.Die Benutzerfreundlichkeit wurde mit dem neuen Dateibrowser, der über das Cockpit-Webinterface angeboten wird, deutlich verbessert. Dies erleichtert die Datei- und Verzeichnisverwaltung über den Browser, ohne dass klassische Kommandozeilenkenntnisse nötig sind. Die Enhancements im Web-Console-Bereich tragen dazu bei, Systemadministratoren den Umgang mit komplexen Serversystemen zu erleichtern und schneller Probleme zu diagnostizieren.Ein wichtiges Thema bei der Modernisierung von RHEL 10 ist auch die Upgrade-Fähigkeit.

Ein direktes In-Place-Upgrade von RHEL 8 auf RHEL 10 wird derzeit nicht unterstützt. Administrations-Teams müssen zunächst den Zwischenschritt über RHEL 9 gehen, um dann ein Upgrade auf die neueste Version durchzuführen. Dies ist insbesondere aufgrund der zahlreichen tiefgreifenden Änderungen eine empfohlene Praxis und sorgt für mehr Stabilität. Für RHEL 9.6 existieren dagegen vorgeschriebene Upgrade-Pfade auf RHEL 10.

0 für verschiedene Architekturtypen, darunter x86-64, ARMv8, IBM Power und IBM Z.Darüber hinaus stellt Red Hat mit dem Customer Portal Labs eine innovative Plattform bereit, die eine Reihe von nützlichen Werkzeugen für Performance-Analysen, Sicherheitschecks und Konfigurationserleichterungen bietet. Anwender können hier von Tools wie dem Kickstart Generator, einem CVE-Checker oder dem Red Hat Satellite Upgrade Helper profitieren und so die Systemverwaltung nachhaltig verbessern.Ein großer Vorteil ist auch die Integration des Red Hat Insights Services, der mit allen RHEL-Subscriptions zur Verfügung steht und proaktiv potenzielle Probleme identifiziert, analysiert und bei der Behebung unterstützt. So wird die Zuverlässigkeit und Ausfallsicherheit von kritischen Unternehmenssystemen erhöht.

![What works, what doesn't [pdf] (2013)](/images/B10BF677-3DCF-4342-85D8-BB30F73143DF)